管理 IAM 角色

AWS Identity and Access Management(IAM)角色是您创建并为其分配特定权限的实体,允许受信任的身份(例如员工身份和应用程序)在 AWS 中执行操作。当您的可信身份担任 IAM 角色时,他们仅被授予这些 IAM 角色范围内的权限。使用 IAM 角色是一种安全最佳实践,因为角色提供不需要轮换的临时凭证。

IAM 角色的常见使用场景

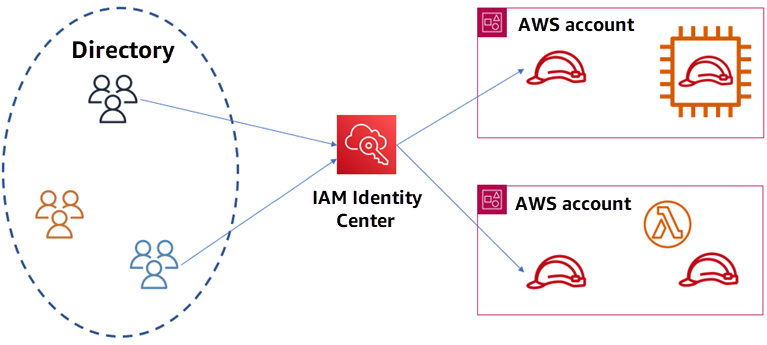

将员工身份联合到 AWS:通过使用 IAM Identity Center,您的用户可以使用他们现有的公司凭证联合到 AWS 账户。使用 IAM 角色,您可以指定用户在访问 AWS 账户时应具有的权限。

访问 AWS 中的工作负载:工作负载是资源和代码的集合,例如应用程序,需要身份才能向 AWS 服务发出请求。通过使用 IAM 角色,您在任何 AWS 计算环境(例如 Amazon EC2 实例)中运行的应用程序都可以使用临时凭证访问 AWS 资源,从而无需管理长期凭证。

访问在 AWS 外部运行的工作负载:您可能有一些在 AWS 外部(例如本地、混合和多云环境)运行的工作负载需要访问您的 AWS 资源。通过使用 IAM Roles Anywhere,在 AWS 外部的应用程序将可以获得对 AWS 环境中资源的临时访问权限。

启用跨账户存取:我们建议您使用多个 AWS 账户来隔离和管理您的业务应用程序和数据。要允许您在一个 AWS 账户中的身份访问另一个 AWS 账户中的资源,可以使用 IAM 角色来提供访问权限。

授予对 AWS 服务的访问权限:AWS 服务需要获得代表您在您的 AWS 账户中执行操作的权限。在设置 AWS 服务环境时,您可以定义该服务要承担的角色。然后,该服务就可以承担服务角色并仅执行您指定的操作。

有关角色的更多信息,请参阅 IAM 用户指南中的 IAM 角色。