使用 AWS WAF 缓解 Log4j2 漏洞(Log4JRCE)攻击

已经有越来越多的用户开始使用 AWS WAF 的托管规则,来阻断网上公开的漏洞利用工具的攻击尝试 现在注册 AWS 账号,免费使用 100 余种云产品或服务, 长达 12 个月

AWS WAF – Web 应用程序防火墙

免费提供 1000 万次

Bot Control 请求

这个是什么漏洞,会有什么影响?

Apache Log4j2是一款常用的日志记录库,目前已确认存在任意代码执行漏洞,该组件存在Java JNDI注入漏洞,当程序将用户输入的数据进行日志,即可触发此漏洞,成功利用此漏洞 可以在目标服务器上执行任意代码。 鉴于此漏洞危害巨大、利用门槛低,建议用户尽快参考缓解方案阻止漏洞攻击。

如何确定我是否受影响?

如果您的应用基于Java开发直接使用了log4j 2库或者使用如下框架,那么您可能会受影响。

受影响的log4j版本:Apache Log4j 2.x <= 2.14.2

受影响的第三方组件:Apache Struts2、Apache Solr、Apache Druid、Apache Flink等众多组件与大型应用均受影响。

如何使用 AWS WAF 缓解这个漏洞?

前置条件:服务通过CloudFront或者ALB、API gateway、AppSync接入。若未开通,请联系专家在线指导。

使用托管WAF规则缓解攻击

直接添加托管的WAF规则“Known bad inputs”,其中已包含针对此漏洞的防护规则“Log4JRCE” 。如您对配置过程存在疑问,请联系专家进行在线指导。

迁移至AWS托管服务来缓解针对Log4j2RCE的漏洞攻击

如您系统当前运行环境包含如下列表中自建的受影响的服务/组件,则可考虑迁移至AWS对应的托管服务(这些服务已经完成针对此漏洞的修复)以缓解攻击。如您对迁移方案存在疑问,请联系AWS技术人员进行协助。

- MySQL、PostgreSQL:Amazon RDS 、Amazon Aurora已完成针对Log4j2RCE相关问题的补丁修复

- Kubernetes:Amazon EKS 已提供针对Kubernetes运行环境的热补丁已缓解该漏洞对容器运行环境的影响,该热补丁需要客户选择使用,并会禁用客户容器中 Log4J2 库的 JNDI 查找功能。详情见https://github.com/aws-samples/kubernetes-log4j-cve-2021-44228-node-agent

- MongoDB:DocumentDB已完成针对Log4j2RCE相关问题的补丁修

- Elastic Search:Amazon OpenSearch Service,已发布修复版本

- Apache Airflow:Amazon Managed Workflows for Apache Airflow (MWAA)已完成针对Log4j2RCE相关问题的补丁修复

- Cassandra:Amazon Keyspaces (for Apache Cassandra)已完成针对Log4j2RCE相关问题的补丁修复

- Kafka,MSK, 已完成针对Log4j2RCE相关问题的补丁修复

同时,对于基于Java开发的应用,如果无法及时升级Log4J到修复版本,那么可以考虑使用AWS发布的热修复(不需要重启应用)工具。 https://aws.amazon.com/blogs/security/open-source-hotpatch-for-apache-log4j-vulnerability/

Web 应用程序防火墙 - Amazon WAF

开始免费试用 Amazon WAF每月免费提供 1,000 万 Bot Control 请求

永久免费

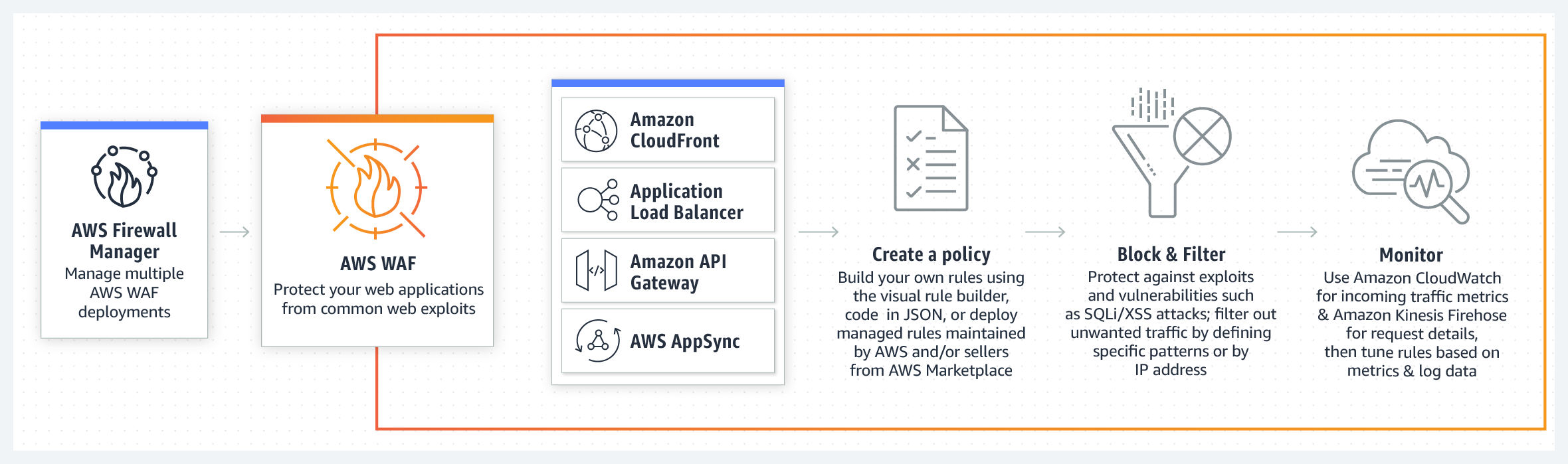

AWS WAF 规则的传播和更新只需不足一分钟时间,因此您可以在问题出现时在您的环境中快速进行安全更新。WAF 支持数百条规则,这些规则可以检查 Web 请求的任意部分,同时尽可能降低延迟对传入流量的影响。AWS WAF 可以根据您创建的规则筛选流量,从而保护 Web 应用程序免遭攻击。例如,您可以筛选 Web 请求的任意部分,例如 IP 地址、HTTP 标头、HTTP 正文或 URI 字符串。这样一来,您可以防范常见攻击模式,例如 SQL 注入或跨站点脚本。

AWS WAF 托管规则,您可以快速入门并保护您的 Web应用程序或 API 免遭常见的威胁。有多种规则类型供您选择,例如解决诸如开放式 Web 应用程序安全项目 (OWASP) 十大安全风险、内容管理系统 (CMS) 特有的威胁或新出现的常见漏洞和泄露 (CVE) 等问题的规则。托管规则会随新问题的出现而自动更新,这样您就有更多的时间来构建应用程序。

无论是作为 CDN 解决方案的一部分部署在 Amazon CloudFront 上,还是部署在位于所有来源服务器之前的 Application Load Balancer、适用于您的 REST API 的 Amazon API Gateway 或者是适用于您的 GraphQL API 的 AWS AppSync 上,AWS WAF 都能轻松部署和保护应用程序。 无需部署其他软件、无需配置 DNS、无需管理 SSL/TLS 证书,也无需进行反向代理设置。使用 AWS Firewall Manager 集成,您可以集中定义并管理规则,并在您需要保护的所有 Web 应用程序中反复使用这些规则。

每月免费提供 1,000 万 Bot Control 请求

永久免费

AWS WAF Bot Control,您可以获得对应用程序的常见和普遍机器人流量的可见性和控制。在 AWS WAF 控制台中,您可以监控常见的机器人程序,例如状态监控器和搜索引擎,并获得对机器人程序流量的类别、标识和其他详细信息的详细且实时的可见性。您还可以阻止普遍机器人程序(如抓取程序、扫描程序和爬网程序)的流量或限制其速率。使用 AWS Firewall Manager,您可以将 Bot Control 托管规则组部署到您的 AWS 组织中的多个账户。

AWS WAF 让您能够近乎实时地查看 Web 流量,借此在 Amazon CloudWatch 中创建新的规则或警报。您可以精确控制指标的发出方式,因此可以从规则级别到完整入站流量进行监控。此外,AWS WAF 还会捕获每个接受检查的 Web 请求的完整标头数据,用于自动提供安全保护、分析或审计用途,从而提供全面的日志记录。

AWS WAF 中的所有功能都可以通过 AWS WAF API 或 AWS 管理控制台进行配置。因此,您的开发运营团队可以在应用程序开发流程中定义特定于应用程序的规则,从而增强 Web 安全性。而且,您可以将 Web 安全问题放到开发流程链中的多个环节:从最初撰写代码的开发人员,到部署软件的开发运营工程师,再到跨组织实施安全规则组的安全管理员等。

工作原理

安全相关免费服务推荐

AWS Shield – 托管式 DDoS 防护

免受以网站或应用程序为目标的网络和传输层 DDoS 攻击

永久免费

- AWS Shield Standard 可以提供网络流量持续监控功能,可以检测传入到 AWS 服务的流量,并采用流量签名、异常算法和其他分析技术来实时检测恶意流量。

- AWS Shield Standard 采用确定性数据包过滤和基于优先级的流量整形等技术,可以自动缓解基本网络层攻击。

>> 升级为 AWS Shield Advanced 版本

AWS Shield Advanced 为受保护的弹性 IP 地址、Elastic Load Balancing (ELB)、Amazon CloudFront、AWS Global Accelerator 或 Amazon Route 53 资源提供基于流量模式的自定义检测功能。AWS Shield Advanced 使用其他特定于区域和资源的监控技术,检测较小的 DDoS 攻击并向您发出警报。AWS Shield Advanced 还可以针对应用程序上的流量建立基线并识别异常情况,从而检测 HTTP 洪泛或 DNS 查询洪泛等应用程序层攻击。

AWS Shield Advanced 可根据应用程序的运行状况来提高攻击检测和缓解的响应能力和准确性。您可以在 Amazon Route 53 中定义运行状况检查,然后通过控制台或 API 将其与受 Shield Advanced 保护的资源关联。这样的话,Shield Advanced 能以更低的流量阈值更快地检测影响应用程序运行状况的攻击,提高应用程序的 DDoS 弹性,并防止误报。资源运行状态还会提供给 Shield 响应团队,使他们能够相应地优先对运行不正常的应用程序作出响应。您可以将基于运行状况的检测应用于 Shield Advanced 支持的所有资源类型:Elastic IP、Elastic Load Balancing (ELB)、Amazon CloudFront、AWS Global Accelerator 或 Amazon Route 53。

AWS Shield Advanced 使 Shield 响应团队 (SRT) 能够在检测到 DDoS 事件时进行主动参与。当您启用主动参与后,如果与您的保护资源相关的 Amazon Route 53 运行状况检查在发生 DDoS 事件时变为运行不良状况,SRT 将直接联系您。这样一来,当您的应用程序可用性受到疑似攻击影响时,您可以与专家更加快速地互动。对于弹性 IP 地址和 Global Accelerator 加速器上的网络层和传输层事件,以及对 CloudFront 发行版和 Application Load Balancer 上的应用程序层攻击,您可以接收主动参与。

AWS Shield Advanced 使 Shield 响应团队 (SRT) 能够在检测到 DDoS 事件时进行主动参与。当您启用主动参与后,如果与您的保护资源相关的 Amazon Route 53 运行状况检查在发生 DDoS 事件时变为运行不良状况,SRT 将直接联系您。这样一来,当您的应用程序可用性受到疑似攻击影响时,您可以与专家更加快速地互动。对于弹性 IP 地址和 Global Accelerator 加速器上的网络层和传输层事件,以及对 CloudFront 发行版和 Application Load Balancer 上的应用程序层攻击,您可以接收主动参与。

AWS Shield Advanced 让您可以将资源绑定到保护组中,通过将多个资源作为单个单元处理,为您提供一种自助方式来定制应用程序的检测和缓解范围。资源分组提高了检测的准确性,减少了误报,简化了新创建资源的自动保护过程,并加快了缓解针对多个资源的攻击的时间。例如,如果一个应用程序包含四个 CloudFront 发行版,您可以将它们添加到一个保护组中,以接收对整个资源集合的检测和保护。报告还可以在保护组级别使用,从而提供整个应用程序运行状况的更全面视图。

>> 升级为 AWS Shield Advanced 版本

AWS Shield Advanced 通过 Amazon CloudWatch 为您提供 DDoS 攻击的完整可见性以及近乎实时的通知,并在“AWS WAF 和 AWS Shield”管理控制台或 API 上提供详细的诊断信息。您也可以从“AWS WAF 和 AWS Shield”管理控制台查看汇总显示的之前发生过的攻击。

AWS Shield Advanced 具有“DDoS 费用保护”功能,这一功能可以在受保护的 Amazon Elastic Compute Cloud (EC2)、Elastic Load Balancing (ELB)、Amazon CloudFront、AWS Global Accelerator 或 Amazon Route 53 资源出现 DDoS 相关的使用量高峰时,防止您的费用增加。如果上述任一受保护的资源的费用因 DDoS 攻击而增加,您可以通过常规的 AWS Support 渠道申请 AWS Shield Advanced 服务退款。

对于采用商业或企业支持计划的客户,您可以通过 AWS Shield Advanced 联系随时待命的 AWS Shield 响应团队 (SRT),该团队可以在 DDoS 攻击发生之前、发生过程中或发生之后为您提供服务。SRT 会帮助您对攻击进行诊断、确定根本原因并采取缓解措施。SRT 在快速响应和缓解针对 AWS 客户的 DDoS 攻击方面具有深厚的专业知识。

目前,客户可在全球所有 Amazon CloudFront、AWS Global Accelerator 和 Amazon Route 53 边缘站点使用 AWS Shield Advanced。通过为您的应用程序部署 Amazon CloudFront,您可以保护在全球任意位置托管的 Web 应用程序的安全。您的源服务器可以是 Amazon S3、Amazon Elastic Compute Cloud (EC2)、Elastic Load Balancing (ELB) 或 AWS 外部的自定义服务器。您还可以在 AWS Shield Advanced 可用的所有区域 中直接对弹性 IP 或 Elastic Load Balancing (ELB) 实例启用保护。

AWS Shield Advanced 客户可以使用 AWS Firewall Manager 在整个组织中应用 AWS Shield Advanced 和 AWS WAF 保护。Firewall Manager 的费用包括在 Shield Advanced 订阅费里面。使用 AWS Firewall Manager,您可以自动配置涵盖多个账户和资源的策略。Firewall Manager 会自动审核账户以查找新的或未受保护的资源,并确保 AWS Shield Advanced 和 AWS WAF 保护已得到普遍应用。这使得开发人员能够自信地快速迁移和部署新的应用程序,并且还会自动应用相应的保护。如需了解更多有关 AWS Firewall Manager 的信息,请访问 产品网站