Analyseur d’accès AWS IAM

Simplifiez votre parcours vers le principe du moindre privilège

Pourquoi l’analyseur d’accès IAM ?

Atteindre le principe du moindre privilège est un processus continu visant à accorder les autorisations appropriées et précises au fur et à mesure de l’évolution de vos besoins. L’analyseur d’accès IAM vous guide vers le moindre privilège en fournissant des capacités permettant de définir, de vérifier et d’affiner les autorisations. L’analyseur d’accès IAM utilise une sécurité démontrable pour :

- Identifier les accès externes, internes et inutilisés à vos ressources AWS.

- Créer et valider des politiques qui correspondent aux normes de sécurité de votre entreprise.

Avantages de l’analyseur d’accès IAM

Appliquez le principe du moindre privilège grâce à l’analyse des accès et à la validation des politiques pour définir, vérifier et affiner les autorisations.

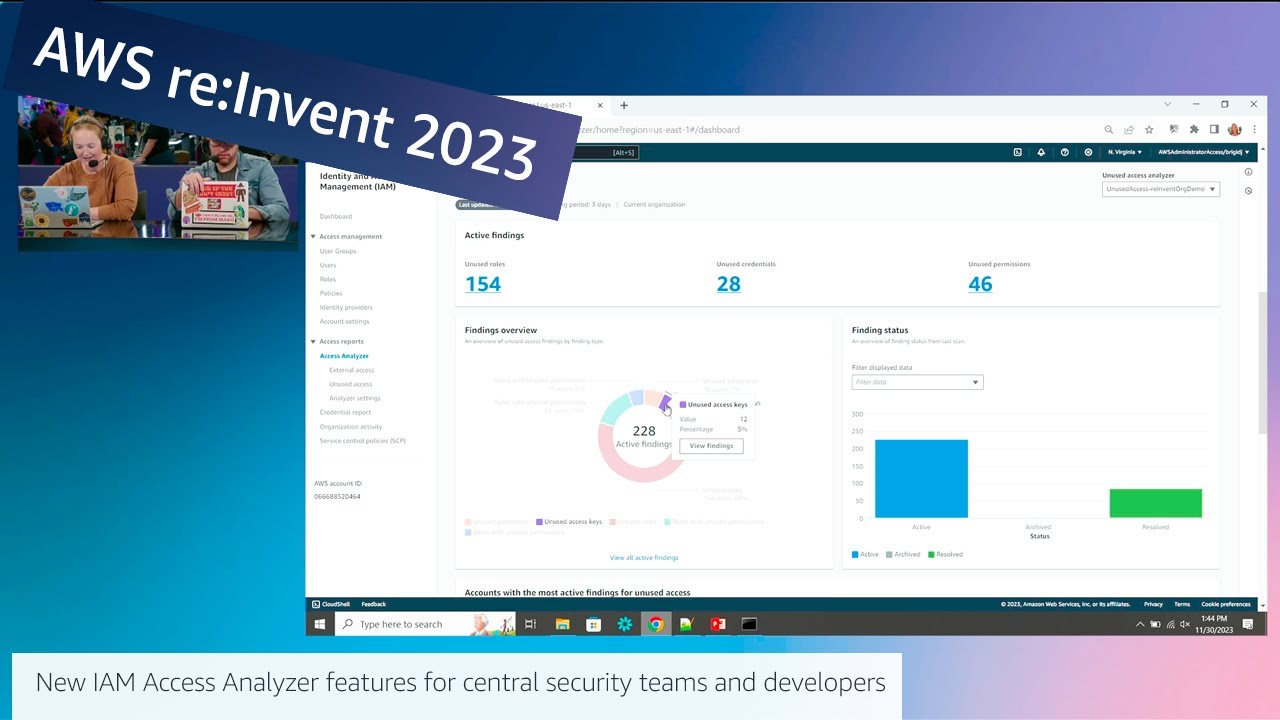

Passez en revue et supprimez de manière centralisée les accès externes, internes et inutilisés à vos comptes AWS à partir d’un tableau de bord unifié.

Automatisez et mettez à l’échelle la gestion et l’affinement des autorisations grâce à des flux de travail d’intégration de la sécurité qui alertent les équipes en cas d’accès aux modifications des politiques. Pour les rôles, les clés d’accès ou les mots de passe non utilisés, l’analyseur d’accès IAM fournit des liens rapides dans la console pour vous aider à les supprimer. Pour les autorisations non utilisées, l’analyseur d’accès IAM passe en revue vos politiques existantes et recommande une politique affinée adaptée à votre activité d’accès.

Vérifiez à l’aide d’une sécurité démontrable que les politiques correspondent aux bonnes pratiques IAM et à vos normes de sécurité spécifiques.

Automatisez les révisions des politiques avant les déploiements en configurant des vérifications de politiques personnalisées au cours de votre cycle de vie de développement.

Regardez ces vidéos pour en savoir plus sur l’analyseur d'accès IAM

USAA

« L’analyseur d’accès AWS IAM joue un rôle essentiel dans notre stratégie de périmètre de sécurisation des données, en permettant à nos équipes de sécurité d’examiner et de valider de manière proactive l’accès public et l’accès intercompte avant de déployer des modifications d’autorisations. Grâce à un raisonnement automatisé, l’analyseur d’accès IAM fournit un niveau de garantie supérieur quant à la conformité des autorisations accordées aux ressources AWS par rapport aux attentes. L’analyseur d’accès IAM a considérablement renforcé la confiance des entreprises dans nos contrôles d’accès ainsi que l’agilité nécessaire pour évoluer en toute sécurité dans le cloud. »

Joe Denton, architecte de sécurité du personnel, Public Cloud Security, USAA

GoTo

« Nos équipes de développement accélèrent notre transition vers le moindre privilège en utilisant l’analyseur d’accès IAM. Les résultats générés à l’aide des contrôles de politique personnalisés de l’Analyseur d’accès IAM dans notre pipeline CI/CD déclenchent automatiquement les flux de travail du processus d’approbation. Nous avons gagné en efficacité opérationnelle en utilisant des contrôles de politiques personnalisés pour réduire le temps de traitement de création, de déploiement, d’exception et de correction du code de plusieurs jours à quelques minutes. L’analyseur d’accès IAM a amélioré notre posture de sécurité en nous aidant à nous déplacer davantage vers la gauche dans un modèle DevSecOps. »

Peter Zobolyak, directeur principal, architecture cloud, GoTo Technologies USA Inc.

Attentive

« L’analyseur d’accès AWS IAM renforce notre équipe centrale chargée de la sécurité du cloud en fournissant la visibilité nécessaire pour gérer les autorisations de manière proactive dans notre environnement cloud en constante évolution. En surveillant en permanence nos rôles et nos politiques IAM, l’outil nous aide à identifier rapidement les politiques publiques involontaires et à éliminer les rôles inutilisés. Les informations automatisées de l’analyseur d’accès AWS IAM ont considérablement réduit l’effort manuel requis pour découvrir et gérer les politiques non conformes. Cela a fourni les informations nécessaires pour maintenir un environnement cloud sécurisé à grande échelle, permettant à nos équipes de se concentrer sur l’innovation. »

Jacob Rickerd, ingénieur de sécurité principal, Attentive

Cas d’utilisation

Établir des autorisations précises

Utilisez l’analyseur d’accès IAM pour définir des autorisations précises et automatiser les révisions des politiques en toute confiance.

Vérifier qui peut accéder à quoi

L’analyseur d’accès IAM vous aide à vérifier que l’accès correspond à vos objectifs grâce à l’analyse et à la validation.

Affiner et supprimer l’accès étendu

Un tableau de bord récapitulatif permet d’identifier les opportunités de redimensionner les autorisations dans le cadre de votre parcours vers le moindre privilège.

Remédier aux accès non utilisés

L’analyseur d’accès IAM vous donne la visibilité sur les accès non utilisés au sein de votre organisation AWS et vous fournit des recommandations pour y remédier.