AWS IAM Access Analyzer

최소 권한 여정을 간소화

IAM Access Analyzer의 이점

액세스 분석 및 정책 검증을 통해 최소 권한을 적용하여 권한을 설정, 확인 및 세분화할 수 있습니다.

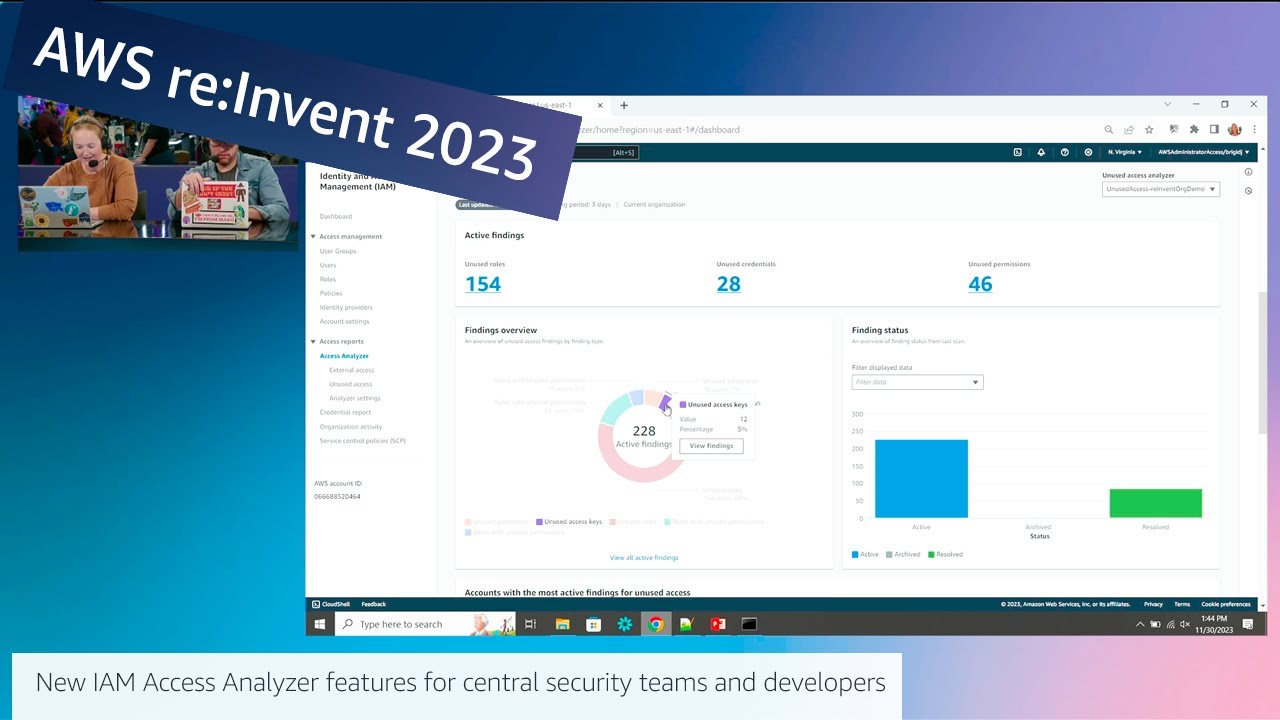

통합 대시보드를 통해 AWS 계정의 외부, 내부 및 미사용 액세스를 중앙에서 검토하고 제거합니다.

정책 변경 시 팀에 즉각 알림을 보내는 보안 통합 워크플로를 활용하여, 권한 관리 및 세분화를 자동화하고 확장합니다. 미사용 역할이나 액세스 키나 암호의 경우, IAM Access Analyzer가 이것을 삭제하는 데 도움이 되는 빠른 링크를 콘솔에 제공해줍니다. 미사용 권한의 경우, IAM Access Analyzer는 기존 정책을 검토하여 사용자의 액세스 활동에 맞게 세분화된 버전을 권장합니다.

정책이 IAM 모범 사례 및 특정 보안 표준과 일치하는지 입증 가능한 보안 기술로 검증합니다.

개발 수명 주기 내에 사용자 지정 정책 검사를 구성하여 배포 전에 정책 검토를 자동화합니다.

IAM Access Analyzer에 대해 자세히 알아볼 수 있는 동영상 시청

USAA

"AWS IAM Access Analyzer는 보안팀이 권한 변경을 배포하기 전에 퍼블릭 및 크로스 계정 액세스를 사전에 검토하고 검증할 수 있도록 하여 데이터 경계 전략에 중요한 역할을 합니다. IAM Access Analyzer는 자동 추론을 사용하여 AWS 리소스에 부여된 권한이 의도된 바와 같은지 더 높은 수준의 보증을 제공합니다. IAM Access Analyzer는 액세스 제어에 대한 조직의 신뢰뿐만 아니라 클라우드에서 안전하게 스케일 아웃할 수 있는 민첩성까지 크게 높였습니다.”

Joe Denton, USAA Public Cloud Security 부문 Staff Security Architect

GoTo

"우리 개발팀은 IAM Access Analyzer를 사용하여 최소 권한을 향한 여정을 가속화하고 있습니다. CI/CD 파이프라인에서 IAM Access Analyzer의 사용자 지정 정책 검사를 사용하여 생성된 조사 결과가 승인 프로세스 워크플로를 자동으로 트리거합니다. 사용자 지정 정책 검사를 사용하여 코드 빌드, 배포, 예외 및 수정 처리 시간을 며칠에서 몇 분으로 단축함으로써 운영 효율성을 크게 높였습니다. IAM Access Analyzer가 보안 태세를 개선하여 DevSecOps 모델에서 한 걸음 더 나아갈 수 있게 되었습니다."

Peter Zobolyak, GoTo Technologies USA Inc. Cloud Architecture 부문 Sr Manager

Attentive

“AWS IAM Access Analyzer는 끊임없이 변화하는 클라우드 환경에서 권한을 사전에 관리하는 데 필요한 가시성을 제공하여 중앙 클라우드 보안 팀의 역량을 강화합니다. 이 도구는 IAM 역할과 정책을 지속적으로 모니터링하므로, 의도하지 않은 퍼블릭 정책을 신속하게 식별하고, 사용하지 않는 역할을 정리하는 데 도움이 됩니다. IAM Access Analyzer의 자동화된 인사이트 덕분에 규정 미준수 정책을 검색하고 관리하는 데 드는 수작업이 크게 줄어들었습니다. 따라서 안전한 클라우드 환경을 규모에 따라 유지하는 데 필요한 정보가 제공되므로, 각 팀은 혁신에 집중할 수 있게 되었습니다.”

Jacob Rickerd, Attentive Principal Security Engineer

사용 사례

세분화된 권한 설정

IAM Access Analyzer를 사용하여 세분화된 권한을 설정하고 자신 있게 정책 검토를 자동화할 수 있습니다.

사용자의 액세스 권한과 액세스 대상 확인

IAM Access Analyzer를 사용하면 분석 및 검증을 통해 액세스가 의도에 부합하는지 확인할 수 있습니다.

광범위한 액세스 권한 세분화 및 제거

요약 대시보드는 최소 권한 획득 여정에서 권한을 적절하게 조정할 수 있는 기회를 식별하는 데 도움이 됩니다.

미사용 액세스 문제 해결

IAM Access Analyzer는 AWS 조직 전반에 걸친 미사용 액세스를 파악할 수 있게 하고 미사용 액세스 문제를 해결하는 데 도움이 되는 권장 사항을 제공합니다.