AWS JAPAN APN ブログ

組織で Amazon Q Developer を始めるための AWS IAM Identity Center 入門

この記事は、アイレット株式会社 クラウドインテグレーション事業部 MSP 開発セクションリーダー 高橋修一氏と、アマゾン ウェブ サービス ジャパン合同会社 パートナー ソリューション アーキテクト 尾﨑周也による共著です。

はじめに

ソフトウェア開発ライフサイクル全般において、多くのエンジニアが、生成 AI を活用しプロセス全体の効率性の向上や高度化に取り組んでいます。これらの取り組みは、コーディング支援や CLI (Command Line Interface) でのコマンド実行のサポート、テストケースの作成やコードレビューなど開発プロセスを変革しています。

多くの組織が生成 AI を活用した開発効率化に取り組む中、個人利用とは異なり、ユーザー管理、コスト管理などを考慮する必要がある組織での導入に課題をお持ちの方も多いのではないでしょうか?

生成 AI を活用した AWS のソフトウェア開発支援サービスとして Amazon Q Developer があります。Amazon Q Developerの認証方式には AWS Builder ID と AWS IAM Identity Center の2種類がありますが、組織での導入においては IAM Identity Center を利用することで、ユーザー管理やアクセス制御を効率的に行うことができます。

そこで本記事では、Amazon Q Developer の基本機能から、IAM Identity Center を活用した組織導入の具体的な手順までを IDE (統合開発環境) での導入を例に解説します。

Amazon Q Developer とは?

Amazon Q Developer は、AWS が提供する生成 AI 搭載の開発支援サービスです。AWS マネジメントコンソール上から質問をしたり、Visual Studio Code のような IDE の拡張機能として利用したり、macOS / Linux のコマンドラインツールとして利用したりすることができます。Amazon Q Developer は Free と Pro のプランを用意しており、料金や認証方式、代表的な機能を整理した表がこちらです。

(1) 料金の請求には AWS アカウントとの紐付けが必要です。

※2025/10/6 時点での情報です。最新の情報は料金ページからご確認ください。プランについては Amazon Q Developer のサービス階層ページもご確認ください。

Amazon Q Developer を組織で使う際は IAM Identity Center が有用です。組織でサブスクリプションを管理するうえでも IAM Identity Center の利用は合理的です。AWS IAM Identity Center について学んでいきましょう。

AWS IAM Identity Center の基本概念

IAM Identity Center は、ワークフォースユーザーを AWS マネージドアプリケーション (Amazon Q Developer、Amazon QuickSight など) や AWS リソースに接続するための サービスです。シングルサインオンの ID ソースには IAM Identity Center ネイティブのディレクトリが利用でき、無料で簡単に開始できます。Okta や Microsoft Entra ID などの外部 ID プロバイダーや、Active Directory を利用することも可能です。また、ユーザーポータルを提供し、ユーザーが割り当てられたアプリケーションや AWS アカウント、またはその両方にシームレスにアクセスできます。

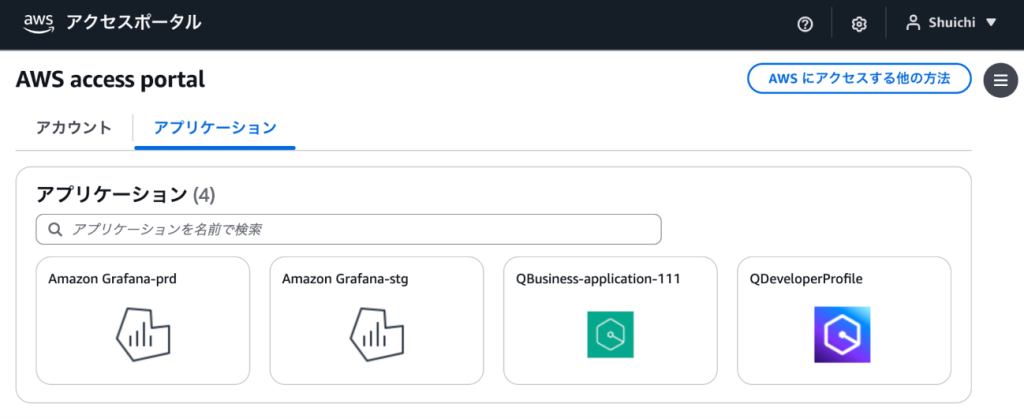

アクセスポータル上の AWS アカウント画面

アクセスポータル上のアプリケーション画面

IAM Identity Center には「組織インスタンス」と「アカウントインスタンス」の 2 つのデプロイ方法があります。組織インスタンスは AWS Organizations の管理アカウント上にデプロイし、配下のメンバーアカウントに対しても統合的な機能利用ができます。アカウントインスタンスは単独の AWS アカウント上にデプロイします。

「AWS アカウント群へのログイン統合/権限管理」「アプリケーションやサブスクリプションの管理」のうち、組織インスタンスでは両方の機能を利用できますが、アカウントインスタンスでは「アプリケーションやサブスクリプションの管理」の機能しか利用できません。組織として利用する場合は「組織インスタンス」を使うことを推奨しています。対してアカウントインスタンスは単独アカウントで「アプリケーションやサブスクリプションの管理」を簡易的に行う場合は選択肢に入ってきます。

Amazon Q Developer のサブスクリプション契約は「アプリケーションやサブスクリプションの管理」に該当するため、どちらのデプロイ方式も利用可能です。

AWS IAM Identity Center の構築手順

IAM Identity Center の利用を開始し Amazon Q Developer のサブスクリプション登録を行い Pro 版を利用するまでの手順を解説します。セットアップの詳細な手順は公式ドキュメントにステップごとに記載されているため、本記事ではおおまかな流れとポイントの紹介に留めます。

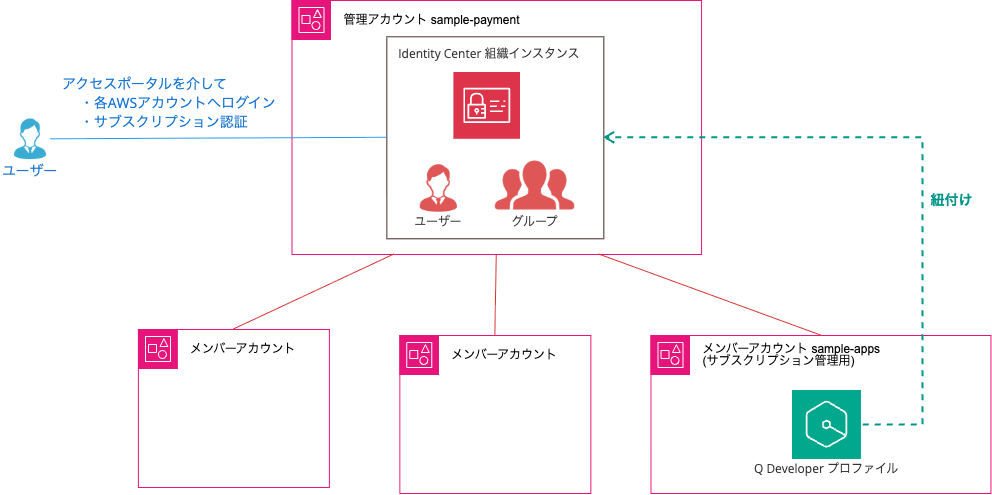

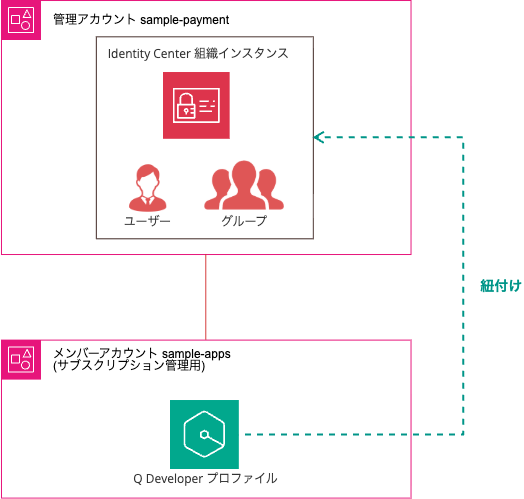

今回作成する構成

管理アカウント上に IAM Identity Center の組織インスタンスを作成します。Amazon Q Developer のサブスクリプション管理はメンバーアカウント上に作成し組織インスタンスに紐付けます。

今回作成する IAM Identity Center 組織インスタンスとメンバーアカウントでのサブスクリプション管理構成

管理アカウント上で直接サブスクリプション管理をすることもできますが、権限が集中しがちな管理アカウントの利用はできるだけ絞り、管理を委任できるものはメンバーアカウントに委任するのがベストプラクティスです。今回は省略しますが、IAM Identity Center の管理自体もメンバーアカウントに委任することが可能です。

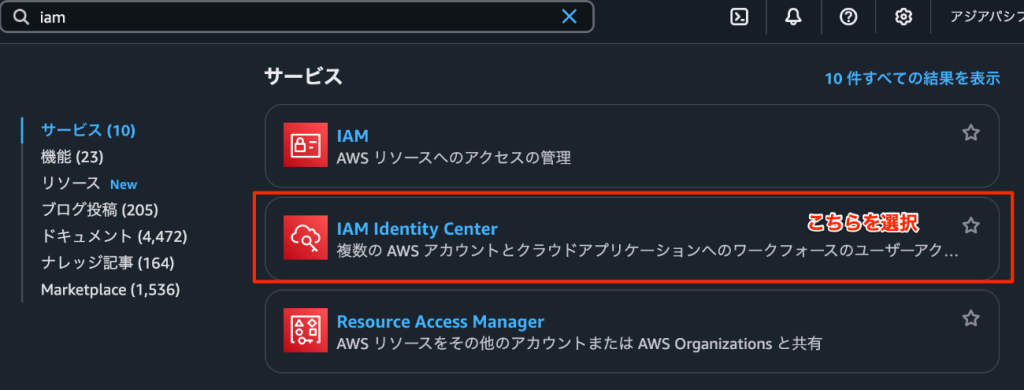

AWS IAM Identity Center のセットアップ

まずは 管理アカウント上で組織インスタンスを作成します。マネジメントコンソールから IAM Identity Center を開きます。IAM と IAM Identity Center は異なるので、間違わないよう注意が必要です。

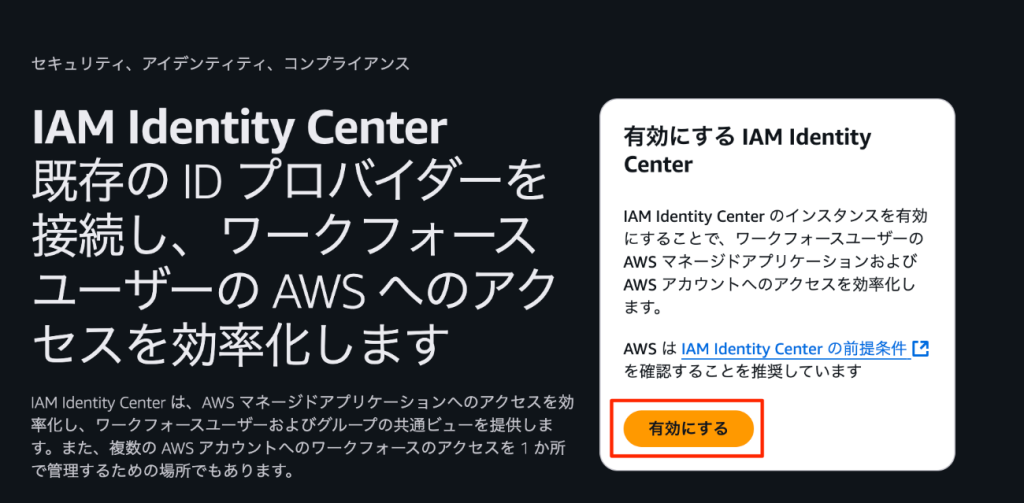

「有効にする」ボタンからインスタンスを作成します。

IAM Identity Center のインスタンスは AWS アカウント上で1つのリージョンにしか作れないため、目的のリージョンになっているか確認してください。

ソースにはデフォルトで IAM Identity Center ネイティブのディレクトリが設定されるので、そのまま使います。

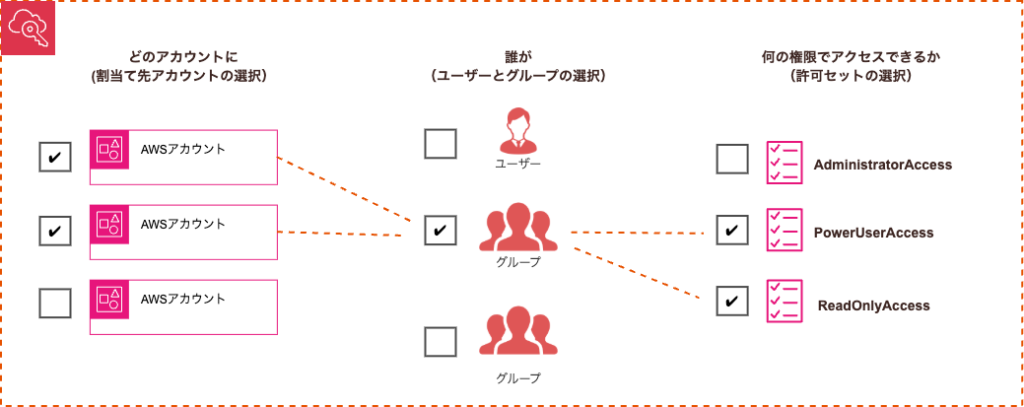

次に、IAM Identity Center で AWS アカウントへのログインと権限の付与を行います。ここでは下の図のように「どのAWSアカウントに」「誰が (どのユーザー・グループが)」「どんな権限で」アクセスできるかという 3 つの要素を設定します。これらを適切に組み合わせることで、各ユーザーやグループが必要な権限で目的の AWS アカウントにセキュアにアクセスできるようになります。

IAM Identity Center における AWS アカウント、ユーザー・グループ、権限セットの関係図

準備:グループと許可セットの作成

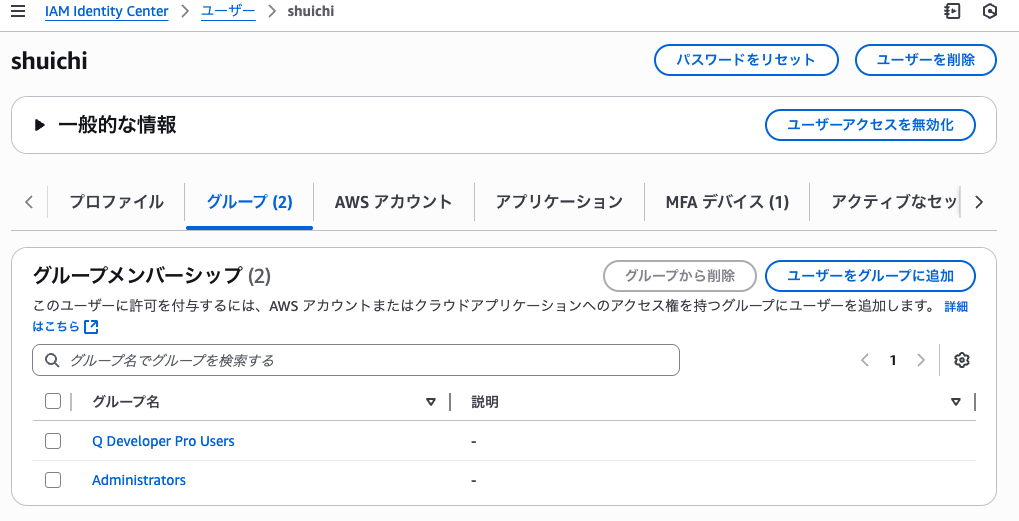

今回は例として、IAM Identity Center のネイティブディレクトリを使用してユーザーとグループを作成します。実際の運用では、Active Directory や Okta などの外部 ID プロバイダーと連携することも可能です。まず、グループを作成します。グループ名は任意ですが、今回は管理者用のグループ (例:「Administrators」) と、Amazon Q Developer Pro ライセンスを利用するグループ (例:「Q Developer Pro Users」) を作成します。グループが作成できたら、動作確認用のテストユーザーを作成し、両方のグループに所属させます。これにより、一人のユーザーで管理者権限と Amazon Q Developer Pro の両方の機能を確認できます。ユーザーの所属グループが以下の状態になれば OK です。

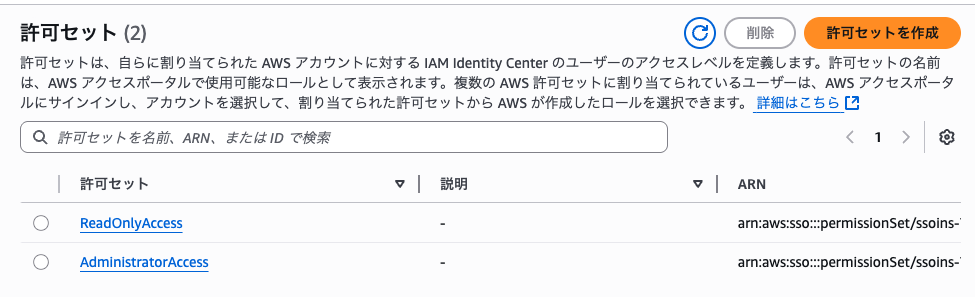

ユーザーを作成すると招待メールが届くので、アクティベートすることでアクセスポータルにログインできるようになります。グループとユーザーが作成できたら、「許可セット」を作成します。IAM Identity Centerの「許可セット」メニューから「事前定義された許可セット」の AdministratorAccess と ReadOnlyAccess を作成してください。

権限セットの紐付け

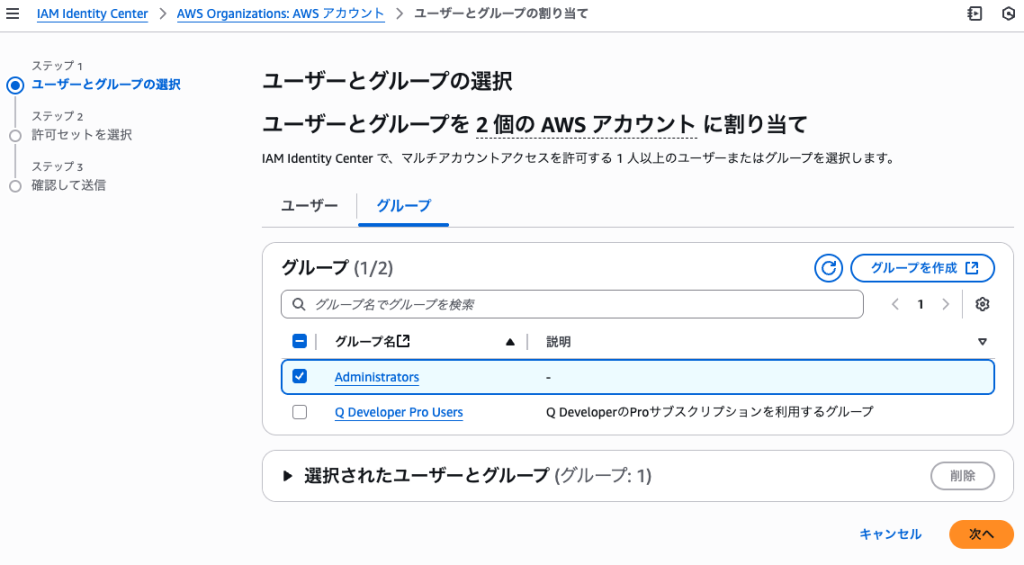

ここまで準備が整ったら実際にアカウント、グループ、権限を紐付けていきます。まずはマルチアカウント許可の「AWS アカウント」メニューから対象の AWS アカウントを選択します。今回は管理アカウントと、後ほど Amazon Q Developer のサブスクリプション登録に使うメンバーアカウントの 2 つを選択します。

次は、許可を与える対象を指定します。Administrators を選択します。

最後に、紐付ける許可セットを選択します。情報の参照だけを行う場合は、Administrator 権限でログインするのではなく ReadOnly 権限でログインするほうが適切であるため、AdministratorAccess と ReadOnlyAccess の両方を選択します。

設定を送信し Administrators グループに所属するユーザーがポータルを開くと、設定したアカウントへのアクセスが追加されています。

Amazon Q Developer サブスクリプションの登録

Amazon Q Developer のプロファイルを作成し、サブスクリプション登録を行っていきます。デプロイ方法はいくつかありますが、今回は デプロイオプションを選択する の「デプロイオプション 2: 管理アカウントとメンバーアカウントにデプロイする」を実施します。この方法では、IAM Identity Center を管理アカウントでセットアップし、Amazon Q Developer プロファイルとサブスクリプション管理をメンバーアカウントで行います。組織インスタンスとして多くの機能が利用でき、サブスクリプション管理が分散されるベストプラクティス構成です。

Amazon Q Developer サブスクリプション管理のアカウント構成図

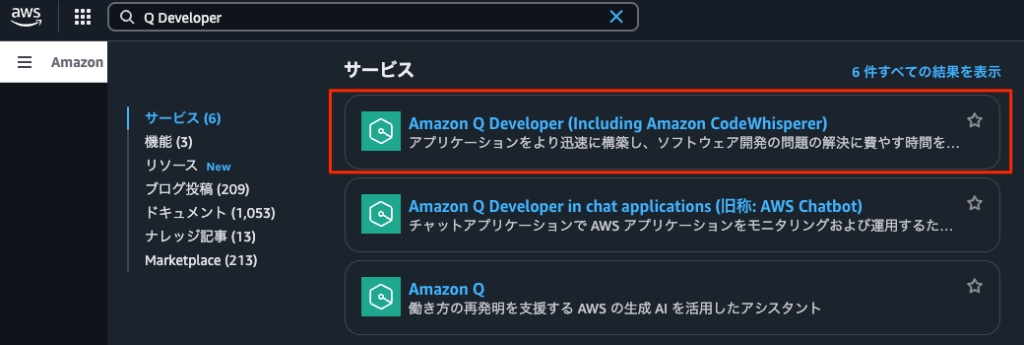

サブスクリプション管理用のアカウント (sample-apps) に、さっそくアクセスポータルからログインしてみます。sample-apps の AdministratorAccess をクリックし、マネジメントコンソールを開きます。

マネジメントコンソールから「Amazon Q Developer」サービスへ遷移し「使用を開始」ボタンから始めます。

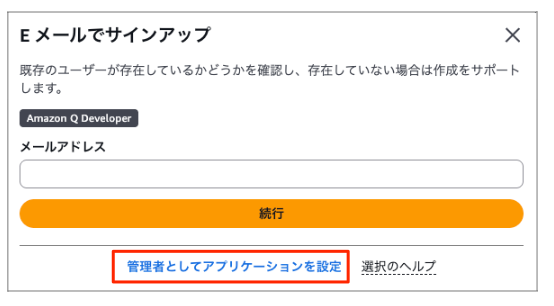

リージョンは IAM Identity Center と異なっていても問題ありません。サインアップ画面で「管理者としてアプリケーションを設定」を選択してください。これで組織インスタンスと紐付けることができます。

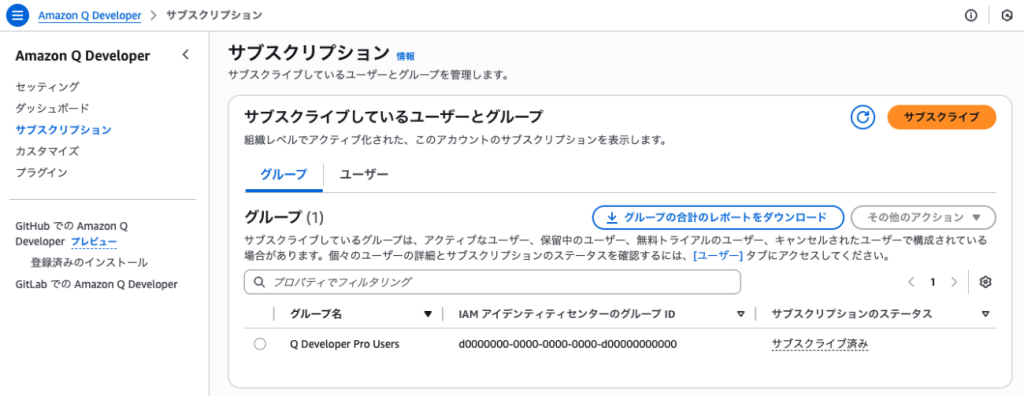

プロファイル名をつけて、作成したら、サブスクリプション登録を行います。プロファイルとは Amazon Q Developer の設定群で IAM Identity Center との紐付けやアクティビティ追跡設定などが含まれます。次に「サブスクリプション」メニューから「サブスクライブ」を選択し、Q Developer Pro Users グループを指定してください。以下の状態になれば登録は完了です。Q Developer Pro Users に所属するユーザーが Pro ライセンスを使えるようになりました。

Amazon Q Developer の利用

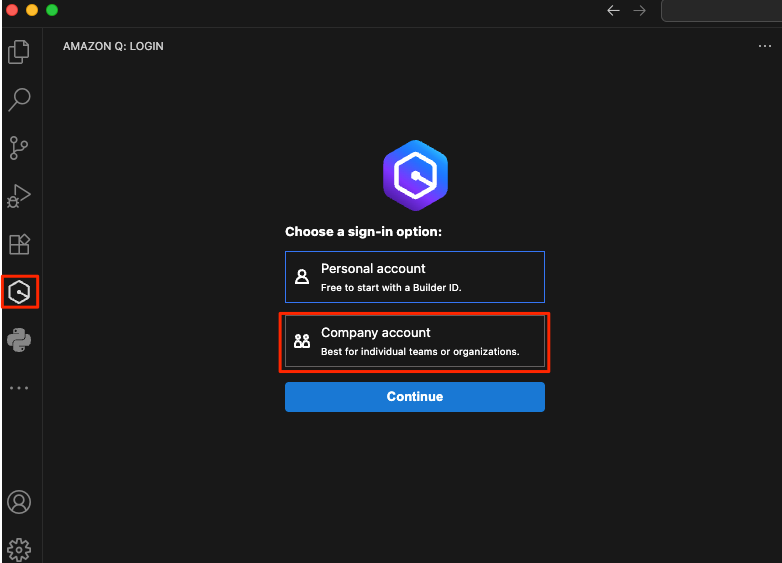

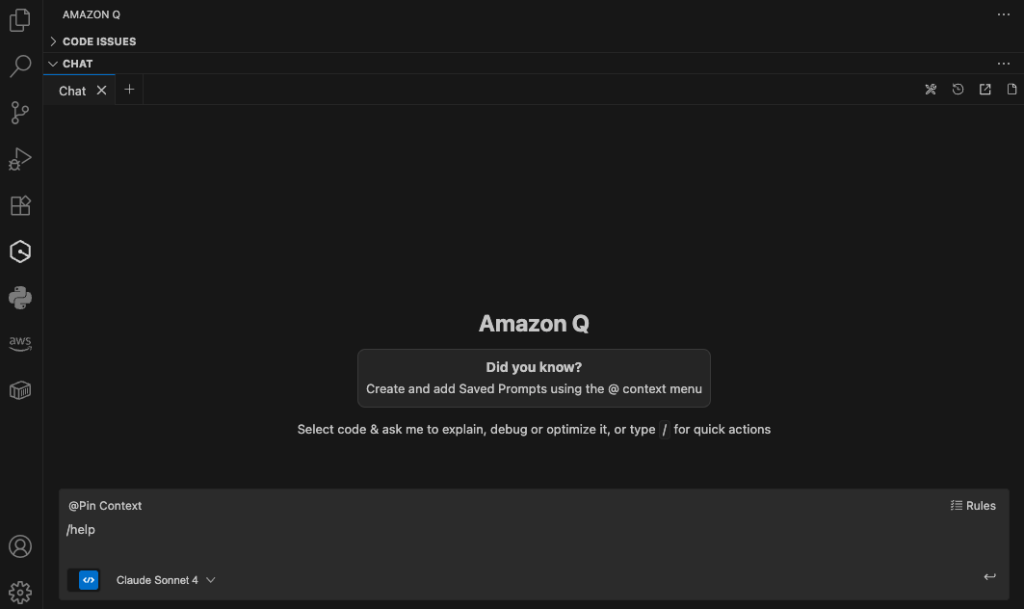

Amazon Q Developer はマネジメントコンソールやコマンドラインツール、各種 IDE などから利用ができます。今回は Visual Studio Code から Amazon Q Developer を利用します。IDE セットアップページ から「Amazon Q for Visual Studio Code をダウンロードする」を開いてインストールしてください。インストールできたら Visual Studio Code のアクティビティバーから Amazon Q のアイコンを選択してください。サインイン画面が出てくるので「Company account」を選択します。

Start URL に IAM Identity Center のアクセスポータルのスタートページ (https://プロファイルごとの文字列/start) と、 IAM Identity Center のインスタンスがあるリージョンを選択し、続行するとブラウザが開いてアクセスポータルから許可を求められます。

「アクセスを許可」を選択すると認証が完了し、Visual Studio Code から Amazon Q Developer が利用できるようになります。

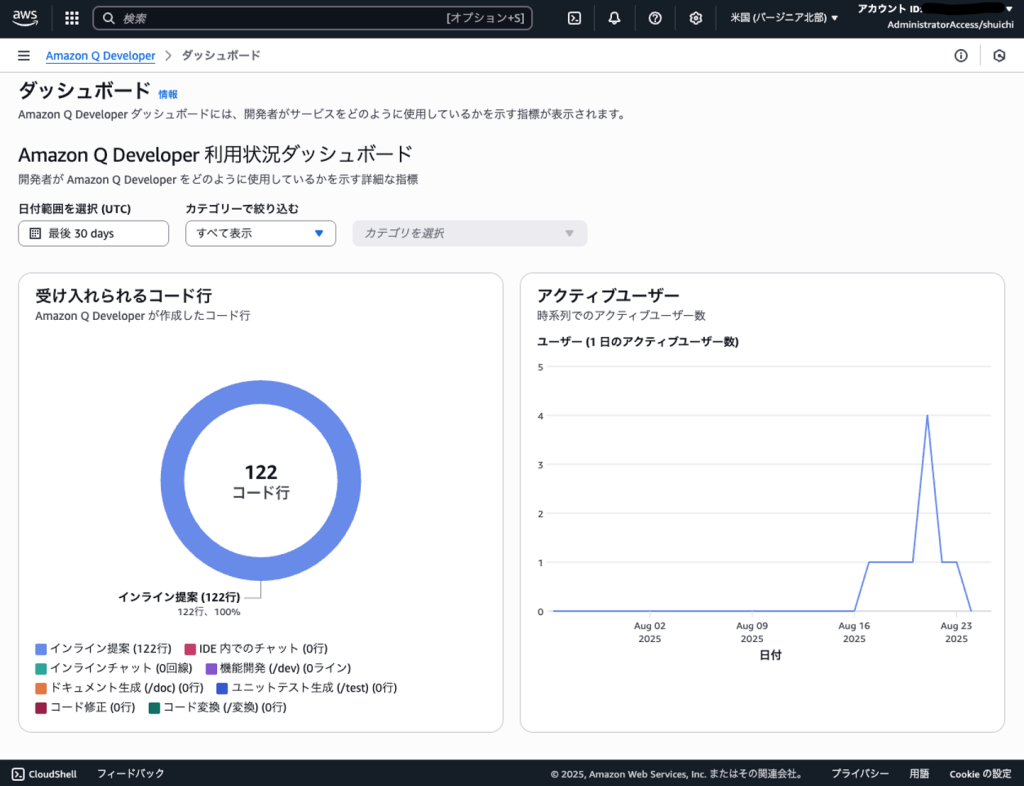

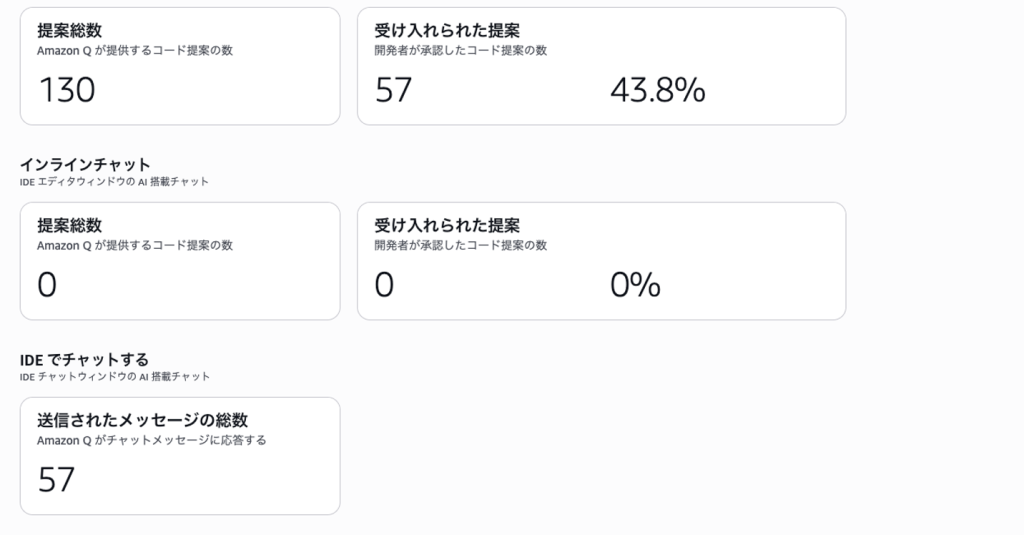

Amazon Q Developer ダッシュボードの活用

利用状況はダッシュボードから確認でき、よく使われている機能やまだ活用されていない機能などの把握が可能です。

Amazon Q Developer ダッシュボードで確認できる情報の例 ①

Amazon Q Developer ダッシュボードで確認できる情報の例 ②

まとめ

この記事では、Amazon Q Developer を AWS IAM Identity Center と組み合わせて組織に導入する方法をご紹介しました。個人利用とは異なり、組織での導入には統合的なユーザー管理とアクセス制御が重要です。みなさまのチームへの Amazon Q Developer 導入にも IAM Identity Center をぜひご活用ください。

アイレット – AWS パートナースポットライト

アイレット株式会社はクラウド活用の総合支援サービス「cloudpack」を提供する AWS プレミアティアサービスパートナーです。クラウド特化型のシステムインテグレーターとして AWS の導入設計から構築、開発、デザイン、運用保守までをワンストップで提供しています。

生成 AI 分野では国内 2 社目となる「AWS 生成 AI コンピテンシー」を取得しています。さらに、AWS と生成 AI の活用加速に向けた戦略的協業契約を締結し、「生成 AI 導入支援サービス for AWS」 などを通じ、お客様のビジネス革新の支援を行っています。

AWS 環境の組織的な管理では 「AWS ファンデーショナルテクニカルレビュー (FTR) 」の認定を受けた「AWS 請求代行サービス + AWS Organizations」 を通じ、エンジニアによるサポートと AWS Organizations や IAM Identity Center をはじめとしたマルチアカウント管理を実現するためのサービスの利用を提供しています。