はじめに

こんにちは、Security-JAWS です。

2023 年 8 月 26 日 (土)、27 日 (日) と 2 日間に渡って、Security-JAWS 主催のコミュニティイベントとして、Security-JAWS DAYS を開催いたしました。カンファレンスデイと謳った勉強会初日は 550 名、CTF デイと謳ったワークショップは 220 名の申し込みがあり、大変多くの参加者に楽しんでいただくことができました。

アマゾン ウェブ サービス ジャパン様のご厚意により、本イベントの開催の裏側や考慮したポイント、当日の様子などを記事で共有する機会をいただきました。次にイベントを開催される方々の参考であったり、Security-JAWS のイベントに参加するきっかけとなれば幸いです。

Security-JAWS DAYS 開催にあたって

Security-JAWSは、2016 年 3 月の JAWS DAYS の懇親会の中で、有志のメンバーで声をかけあって運営メンバーが集まり結成されました。2016 年 5 月の第 1 回開催以降、3 ヶ月に 1 度の定期勉強会の他に、様々な JAWS-UG の支部、他団体とのコラボレーション、ワークショップも開催してきました。2023 年 8 月に 30 回目の定期勉強会を迎えるにあたり、何かいつもとは違う特別な回を行わないか?とイベント素案を 2023 年 2 月に作成し、週 1 回の頻度で運営メンバー同士で話し合いました。

コロナ禍が明けたので、久々にオンサイトあるいはハイブリッド開催でかつ、記念回として CFP (Call For Papers または Call For Proposal) を募ろうという話をしていました。また、同時期に「とある診断員と Security-JAWS」のコラボ回企画第 3 弾として、CTF を開催したいとのお声がけをいただきました。

同日並行開催するにしては、両方とも面白く、内容も濃く、参加者にとっても有意義となるコンテンツであると考えました。Amazon の Leadership Principles らしく、Think Big に考えて、Security-JAWS 初の 2 Days コミュニティイベントにしようという案には、運営メンバーも、「えー !」と言いながら、おもしろそうと取り組むことになりました。

「結果を決めて努力で帳尻」、好きな言葉です。盛大にして意義あるイベントとなるべく、イベント開催の裏側で実践してきたことや当日の様子について、Security-JAWS 運営メンバー、CTF 作問メンバーから述べたいとおもいます。

現地開催の様子

イベント準備 (Day 1, Day 2 共通)

Security-JAWS にとってオンサイトイベントは 3 年半ぶりですが、イベントへのリモート参加がここまで浸透した現在、どうやって会場まで足を運んでもらうかが課題でした。今回のイベントは 2 日間ともハイブリッド開催です。リモート参加の利便性を保ちつつ、オンサイトでしか味わえないものを提供するにはどうすればいいのか頭を悩ませるところです。

しかし、今回の運営メンバーは単なるイベントの運営メンバーではなく目の肥えたディープなコミュニティ勉強会の参加者でもあります。運営しつつも自分たちが最高に楽しめるイベントを企画することこそが参加者にとっても最高の体験を提供できるものと信じてあれこれ画策しました。

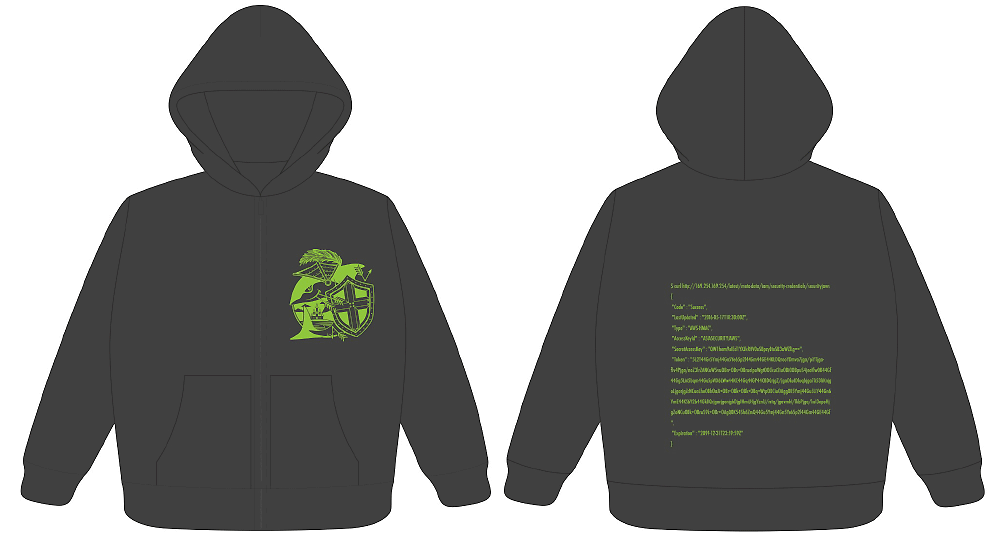

Day 1 はカンファレンス、Day 2 は CTF がメインのイベントですが、いつも Security-JAWS の勉強会に参加頂いている古参の方から今回が初参加の方まで参加者層は様々です。参加者の技術バックグラウンドやスキルレベルはバラバラですが、Security-JAWS のイベントに休日の大切な時間を使ってまで参加してくれるセキュリティへの好奇心やそれを支える熱量は参加者の共通項でもあります。この期待に応えるべくイベント全体を通して多様なジャンル、スキルレベルのコンテンツを揃えました。あれこれ配慮するあまりこのイベントのためだけにオリジナル T シャツやパーカーまで作ってしまいました。

T シャツやパーカーなどは運営はもちろん登壇者にも配れて、いくつか多めに作ったものは CTF の上位入賞者やプレゼント企画にて配れるもの、かつ、デザインとしてもエッジが効いていて欲しいと思ってもらえるようなものを考えました。

セキュリティを匂わせられるよう、T シャツの前は Security-JAWS のロゴをアスキーアート化したもの、裏は「WE, THE AWS SECURITY PREACHER!! (私達、AWS Security の伝道師!!)」としました。パーカーは全体的に映画 MATRIX を思わせるようなサイバーなイメージで、黒をベースに胸には Security-JAWS のロゴを緑の単色で表現しました。裏は AWS のセキュリティらしさを出すために、Security-JAWS のインスタンスメタデータを curl コマンドで取得すると、IMDSv1 で JSON 形式で返されるという、凝ったデザインにしました。さらに JSON の中身の一部は Base64 でエンコードされており、このメッセージを解読した最初の人には、パーカーをプレゼントするといった小ネタも用意していました。

オリジナル T シャツやパーカー

T シャツのデザイン

パーカーのデザイン

Day 1: カンファレンスデイ

T シャツやパーカーの作成や当日のおやつ・飲み物の用意には費用がかかります。そこでベンダースポンサーを募ることにしました。グッズの作成量や参加者の歩留まりを考慮したおおよその予算を算出し、ベンダースポンサーの枠数と募る金額を決定しました。また、Security-JAWS は、口座を持ち合わせていないため、スポンサー費用の授受を円滑にする目的で今回のイベントの運営協力をしてくれる企業を仲介することにしました。

そうして用意した枠数に対し、X (旧 Twitter) や Facebook でベンダースポンサーの募集をかけ、2 枠に対して 10 社の応募をいただくことができました。ベンダースポンサーは、各社熱意のこもった応募内容から、開催趣旨や参加者の体験、CFP の応募状況、全体のバランスなどいくつもの視点で吟味し、運営メンバーでの議論を経て決定しました。甲乙つけがたい中、泣く泣くお断りした企業もあり、どこかの機会でまた協力いただきたいと思っています。

CFP についても X (旧 Twitter) や Facebook で募集をかけ、2 週間という期間にもかかわらず瞬く間に 50 件以上もの応募をいただきました。もとより、Security-JAWS は、自身の体験のアウトプットや自社の取り組みの共有に重きを置いています。今回は、従来の指針に加えて、普段関わる機会が少ないサービスや新しい機能にも触れてもらえるよう配慮しつつ、初心者・中級者・上級者それぞれに楽しんでもらえるようセッションレベルのバランスの調整をしました。そうして選出した候補者の中には、全体のバランス調整の中で登壇いただけなかった方も多くおりました。この方々にも、別の機会で登壇をお願いできればと思っています。

セッション終了後に設けている質疑応答時間にて、Slido による質疑の募集と会場挙手による質疑を行いました。司会進行として、気をつけたポイントがいくつかあります。時間を気にしながらも、セッションごとの QA を取り上げる中で、単に中継ぎするだけの取り回しだけではなく、単調にもなりすぎないように盛り上げられるようには意識していました。

マイクを使ったインタラクティブなやりとりや、会場の反応を見ながら話題の深掘りや転換ができるのはオンサイトならではのメリットです。質問者や会場全体を巻き込んだ一体感は出せていたのではないかと思います。

また、特に今回のタイムテーブルは類似カテゴリのものを固めるといったことも考えていたので、前のセッションで関係したものがあれば、先のセッションの内容でも取り上げられてましたね、といった具合に振り返られることを意識しました。

さらに、Ask the speaker ブースを設け、登壇者との名刺交換やセッションの内容に Deep Dive した議論を行えるようにしました。従来の質疑応答時間ではできない深い話や交流が行われる特別感のある空間が提供できたと言えます。

久しぶりのオンサイトもあるイベントなので、オンサイトらしい要素も増やしました。技術系のコミュニティではおなじみのステッカーを作成しました。結構長いこと活動している Security-JAWS ですが、実はステッカーを作成したのは今回が初めてです。これから他のイベントでも配布していきますので、是非足を運んでいただきたいです。AWS のステッカーなどと一緒に並べていました。

さらに一緒に飲み物やおやつも配布し、長時間ながら過ごしやすいようにしました。

スポンサーブースも設置

スポンサーさんには別部屋でブースを構えていただき、資料を使って説明いただいたり、デモを実施できるようにしました。

特に休憩の時間に沢山来訪いただけるように、休憩前のセッションをスポンサーセッションとしたり、休憩中もスタッフで呼び込みを行うなど、全力で支援させていただきました。

スポンサーブースの様子

Datadog さんのブース。ノベルティとして T シャツも配布されていました。

Sysdig さんのブース入り口。バナースタンドを活用されていました。

カードゲームの展示

他にも、AWS を題材としたカードゲームの展示も行いました。こういった交流ができるのもオンサイトならではですね。

Day 2 : CTF デイ

DAY 2 の CTF イベントについて解説したいと思います。

CTF という言葉をご存じない方もいらっしゃると思いますので、ここで簡単に説明いたします。CTF とは、「Capture The Flag 」(キャプチャ・ザ・フラッグ) の略で、情報セキュリティやコンピュータセキュリティの分野でよく行われる競技形式のイベントやコンテストを指します。

参加者は情報技術に関する課題やパズルを解き、最終的には FLAG (フラグ) と呼ばれる特定の目標の獲得を目指します。一般的な CTF では、ネットワークセキュリティ、Web セキュリティ、リバースエンジニアリング、暗号解読などといった様々な技術的な分野の課題を要求される内容が出題されます。国内外で様々なイベントが開催されており、海外ではアメリカの「DEF CON CTF」が最も有名で、日本国内では「SECCON CTF」などが有名です。なお、今回の Security-JAWS DAYS で開催されたイベントは、一般的な CTF イベントとは異なり、出題する全ての問題が AWS サービスにまつわる問題が出題されるという AWS ユーザー向けの特別な内容となっていました。

CTF イベントを開催した理由

このような CTF イベントを開催した背景にはいくつか理由があります。

理由のひとつとして、過去開催した「とある診断員コラボ」のイベント参加者の方より、攻撃手法を学べるようなワークショップの開催要望が非常に多かったことが挙げられます。サイバー攻撃に対して防御するためには、攻撃者の手法について理解する必要がありますが、なかなかそういった経験を積める場は少ないため、こういった声が多かったのではないかと推測しています。このような要望に対し、CTF のようなイベントの開催がフィットするのではないかと考えていました。

もうひとつの理由は、海外では AWS を含めたクラウドサービスをテーマとした CTF が開催されているのですが、国内ではそういったイベントはほとんど行われていない印象であり、今までにコミュニティが主体となった開催事例がなかったことです。このような理由より、作問者メンバーの洲崎が「どうせだったら俺たちが国内で初めてそういうイベントをやっちゃおうじゃん !」というノリと勢いで CTF イベントの発起人となり、今回のイベントを開催する運びとなりました。

イベントで行った工夫

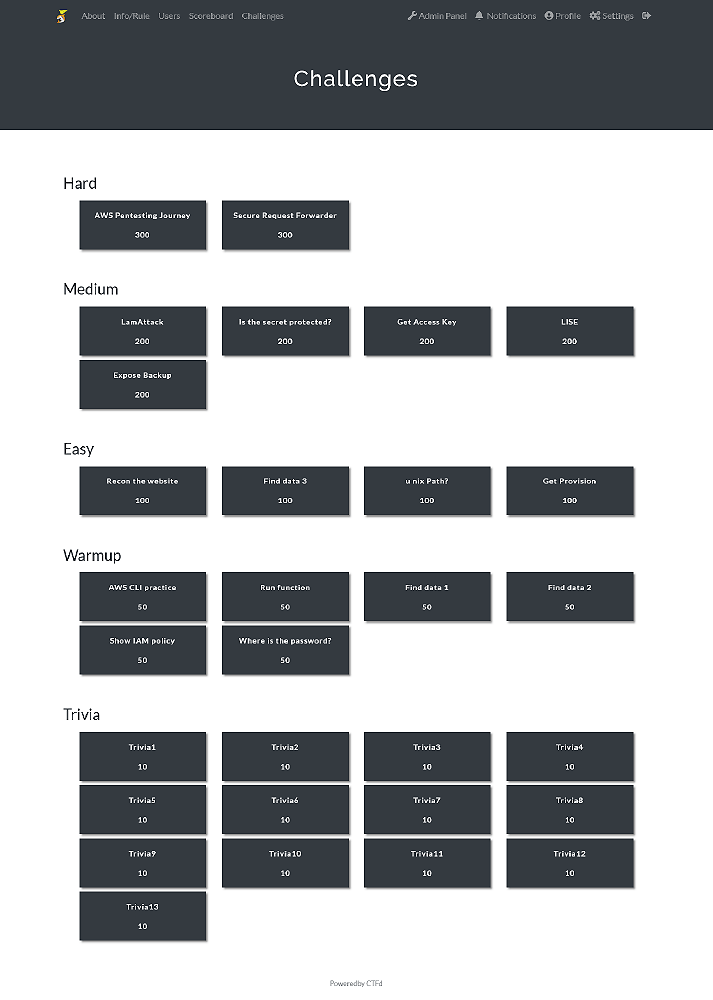

今回のイベントでは多くの参加者の方に楽しんでいただくために、様々な工夫をしています。本イベントは、Security-JAWS のイベントであることから、業務でセキュリティに携わるエンジニアや役職者、セキュリティに関心のある開発者などが多く参加するであろうと予想され、一般的な CTF イベントとは参加者層が異なることが想定されました。また、CTF 自体を未経験である方が多数参加することも想定されたため、そういった方々にもイベントを楽しんでいただけるように、Trivia (Security-JAWS 運営が考えた AWS クイズ) や Warmup (AWS の基礎的な知識を問うような問題) といった、CTF が初めての方でも取り組み易い内容の問題を用意しました。

上記に加えて、腕に覚えのある方向けに歯ごたえのある問題にバリバリ挑戦していっていただけるように、日頃から AWS セキュリティについてリサーチしている作問メンバーが、Hard、Medium、Easy と難易度が分かれる問題をそれぞれ作りこみ、出題しています。今回の CTF では、最終的に合計 30 問の問題を出題しました。

出題した問題について

AWS サービスを利用している開発者や運用者の方に AWS セキュリティに興味をもっていただくことが本イベントの目的であるため、出題した各問題は、現実世界で起こりがちなセキュリティ不備などを題材として作問しています。

作問者側の裏話となりますが、今回出題した問題以外にも実は色々な問題のアイデアがでていたのですが、様々な諸事情でお蔵入りとなっています。例えば、AMI イメージをダウンロードして解析してもらうような問題なども検討していましたが、この手の問題を解くには参加者側で AWS アカウントを用意する必要があります。今回のイベントでは、参加者の方が用意する環境のハードルをなるべく低くしたいこともあり、残念ながらこの問題のアイデアはお蔵入りとなりました。今後もし機会があれば、今回お蔵入りとなってしまった問題達もどこかで日の目を見せてあげたいですね (笑)。

また、参加していただいた皆様に少しでも多くの AWS セキュリティに関する気づきや学びを持ち帰っていただきたかったため、競技終了後に全ての問題について作問者より解説し、参加者が復習できるように次の日まで環境開放を行いました。

出題した問題についての解説資料は公開していますので、ご興味のある方は是非ご覧ください。

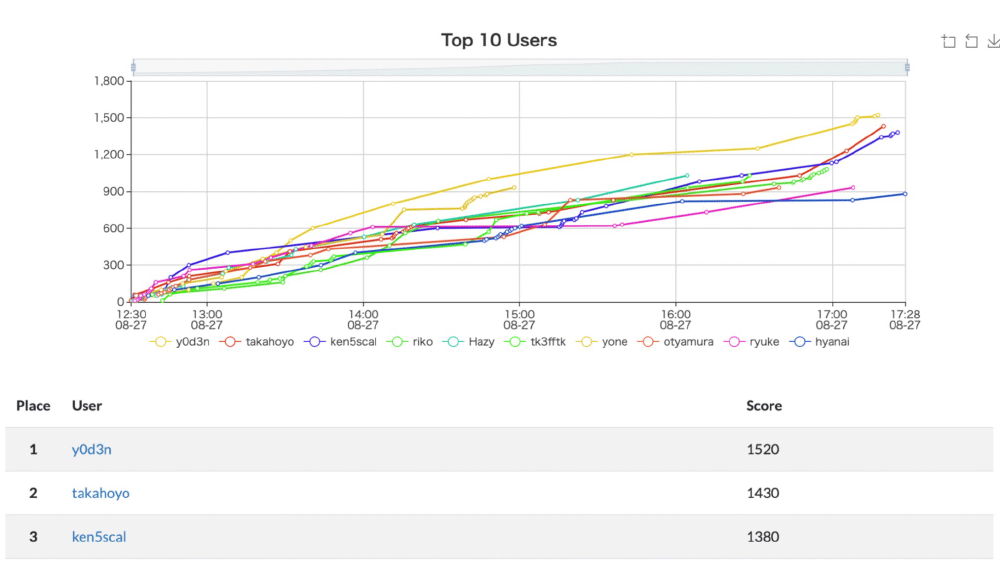

CTF の結果

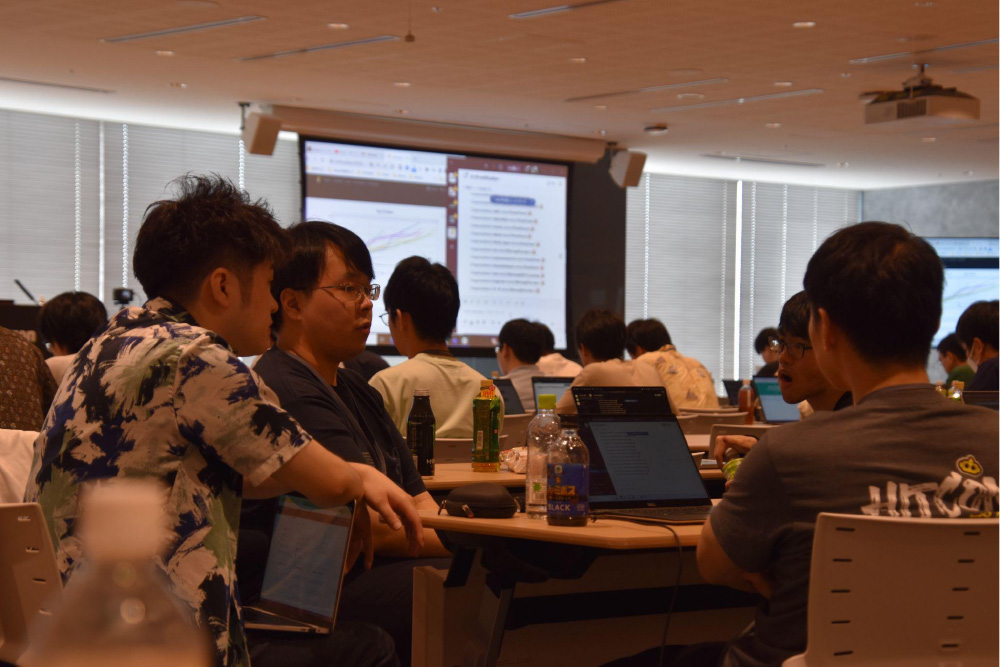

これらの工夫をしたかいもあって、参加いただいた方の反応からも、多くの方がそれぞれ楽しみながら問題に取り組んでいただけていたようなので安堵しています。今回のCTF イベントでは 100 名以上の方にご参加いただきました。

1 位 : y0d3n さん、2 位 : takahoyo さん、3 位: ken5scal さん、おめでとうございます !

CTF のスコアボード結果

懇親会

オンサイトイベントは「懇親会こそが本番 !」なんてことを言う人がいるくらい実は重要です。リモートでは実現できないコミュニケーションやネットワーキングをどうやって促進するかがポイントです。美味しいご飯とお酒だけでもなんとかなりそうな気がしますが、今回は気合を入れて Mentimeter を使ったクイズ大会も企画しました。

セキュリティと AWS に関するちょっとマニアックな問題からニヤッとする問題だけでなくほんの少し理不尽な問題を混ぜておくのがクイズ大会を盛り上げるコツです。

ちなみにイベント当日の熱量に背中を押されて懇親会に飛び入り参加する人が十数名いらっしゃいました。それだけ充実したイベントだったのかと実感した瞬間でした。

イベントの配信・アーカイブ

リモート参加者にも届けるために、普段から JAWS-UG イベントの配信担当をしてくれているスタッフに 2 日間ともおまかせしました。ただ配信するだけでなく、会場全体を撮影するカメラを駆使して、登壇者や QA の発言者にフォーカスする工夫もしていただけたため、会場の雰囲気や臨場感をリモート参加者に伝えられたのではないでしょうか。配信障害が起きることもなく、円滑なオペレーションを実施していただいたお二人にもとても感謝しています。

Day 1 も Day 2 もいずれも JAWS-UG 公式 Youtube にて当日のセッションの様子をアーカイブで公開しています。参加できなかった方や見直しをされたい方、本ブログで興味を持った方もご覧いただけます。。Day 2 では CTF に関する前説、解説のみの内容となっております。

最後に

今回は、久々のオンサイトもあるハイブリッド開催イベントでした。そして、2 日間のイベントに参加していただいた方々から多くのアンケートをいただいております。反省部分もありますが、多くの方々にとても良かった、学びあったといっていただけました。

カンファレンス形式の勉強会、CTF 形式のワークショップとなった Security-JAWS DAYS の裏側と我々の想いを知っていただけたらと思い、本ブログを寄稿いたしました。普段の Security-JAWS 運営メンバーだけでなく、CTF 作問メンバー、配信スタッフメンバー、当日の運営スタッフメンバー、そして本イベントの盛り上げに貢献頂いたスポンサーの方々、協力頂いた企業の方々、登壇者の方々、そして参加者の方々によって、今回のイベントは成り立ちました。厚くお礼申し上げます。

AWS のセキュリティを学ぶことやCTFに参加できるイベントはこれに限らずたくさんあります。今回のイベントをきっかけに、CTF に興味を持たれた方は、AWS が時折主催する AWS Security Jam や、先述した SECCON CTF などにも興味を持っていただくと良いかと思います。また、過去のコラボイベントで取り扱った CTF 形式で AWS のセキュリティを学ぶサイトである「flaws.cloud」などに挑戦いただくこともお勧めいたします。

そして、久々にオンサイト開催で良かったと思えた方は、ぜひ来年春 JAWS-UG 主催の JAWS DAYS 2024 にも足を運んでいただけたら幸いです。

当日の集合写真

Day 1 開催後の集合写真

Day 2 開催後の集合写真

著者について

Security-JAWS 運営メンバー

吉江 瞬

吉田 浩和

臼田 佳祐

齊藤 愼仁

大竹 孝昌

工藤 淳

CTF 作問メンバー

安里 悠矢

齋藤 徳秀

森岡 優太

Did you find what you were looking for today?

Let us know so we can improve the quality of the content on our pages