Блог Amazon Web Services

Category: Security, Identity, & Compliance

Генерация инсайтов безопасности с помощью машинного обучения на данных Amazon Security Lake используя Amazon SageMaker

В этой статье мы расскажем о том, как генерировать информационно-значимые инсайты безопасности по данным Amazon Security Lake с помощью Amazon SageMaker Studio — веб-интегрированной среды разработки (IDE) для машинного обучения. Предлагаемое в этой статье решение, содержит базовый набор блокнотов Python, ориентированных на данные AWS Security Hub findings в Amazon Security Lake, которые при необходимости могут быть обогащены событиями и из других источников AWS или пользовательских источников данных.

AWS Security Day в Алматы

16 июня состоялся AWS Security Day в городе Алматы, Казахстан. Эксперты из qCloudy, KPMG, AWS и КИБ МЦРИАП РК поделились своим опытом и знаниями о лучших практиках и инструментах для защиты инфраструктуры и приложений в облаке AWS. В посте мы выложили ссылки на все доклады мероприятия.

Обновления Amazon CodeGuru Reviewer: новые детекторы для Java и интеграция с CI/CD GitHub Actions

Amazon CodeGuru позволяет вам автоматизировать процесс ревизии кода (code review) и улучшить качество исходного кода вашего приложения. Мы рады объявить о том, что теперь CodeGuru Reviewer штатным образом поддерживает интеграцию с инструментами, которыми вы регулярно пользуетесь для упаковки и развёртывания исходного кода. Мы также выпустили 20 новых детекторов безопасности для Java, чтобы помочь вам выявить ещё больше потенциальных проблем, связанных с безопасностью и соответствием лучшим практикам AWS.

Как вы можете использовать Amazon GuardDuty для обнаружения подозрительной активности в вашем аккаунте AWS

Amazon GuardDuty – это автоматизированный сервис обнаружения потенциальных угроз, который постоянно отслеживает подозрительную деятельность и несанкционированное поведение для защиты ваших аккаунтов AWS, рабочих нагрузок и данных, хранящихся на Amazon S3. В этой статье я расскажу о том, как вы можете использовать GuardDuty с его новой высоконастраиваемой усовершенствованной моделью машинного обучения, чтобы лучше защитить ваше окружение AWS от потенциальных угроз. Модель масштабируется и работает с широким спектром клиентских приложений, рабочих нагрузок и операционных моделей. Новые типы потенциальных угроз, поддерживаемые GuardDuty, позволяют использовать обнаружение аномалий для получения более точных результатов, относящихся к безопасности, которые отличаются от необычных, но доброкачественных событий, без большого количества ложных срабатываний и шума.

IAM Access Analyzer облегчает настройку прав доступа с наименьшими привилегиями, генерируя политики IAM, основанные на логах доступа

IAM Access Analyzer делает еще один шаг вперед, предоставляя вам возможность сгенерировать политики доступа. Теперь вы можете использовать IAM Access Analyzer для генерации тонко настроенных политик доступа, основанных на логах вашей активности в AWS CloudTrail. Когда вы запускаете генерацию политики доступа, IAM Access Analyzer приступает к работе и идентифицирует вашу активность по логам CloudTrail для создания политики доступа. Сгенерированная политика предоставляет только необходимые права доступа для ваших рабочих нагрузок и, таким образом, упрощает внедрение прав доступа с наименьшими привилегиями.

Новая функциональность IAM Access Analyzer: проверка политик доступа

Мы выпустили новую функциональность в IAM Access Analyzer, которая позволяет проверять создаваемые политики доступа. Благодаря ей вы можете использовать накопленные годами лучшие практики AWS при настройке политик IAM и SCP.

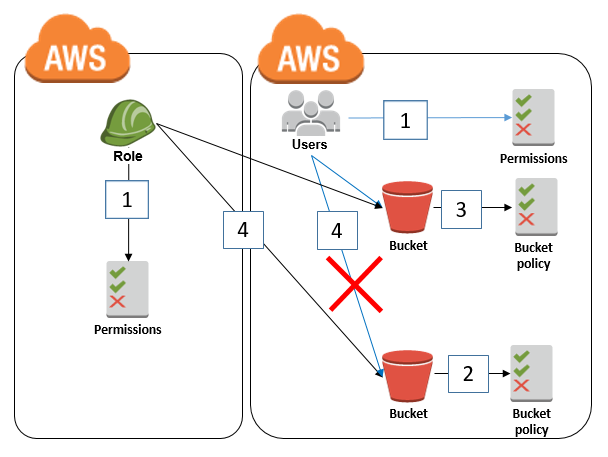

Настраиваем доступ к бакету Amazon S3 только для указанной роли

Клиенты часто спрашивают, каким образом можно настроить доступ к бакету Amazon S3 так, чтобы ограничить его только одной указанной ролью AWS IAM. Использование политики Deny и поля NotPrincipal для этой цели может быть затруднительно, так как роль задаётся двумя разными ARN-идентификаторами. В этой статье покажем, как можно использовать условия политики для настройки таких ограничений.

Ограничение разрешённых команд в интерактивных сессиях AWS Systems Manager по группам пользователей

Часто наши клиенты хотят ограничить команды, которые можно запускать на инстансах Amazon EC2 при подключении к ним с использованием интерактивных сессий AWS Systems Manager Session Manager. В этой статье мы продемонстрируем, как можно настроить группы пользователей так, чтобы разрешить им выполнение разных наборов команд в AWS Systems Manager Session Manager.

AWS Network Firewall – новый управляемый сервис для межсетевого экрана в VPC

Представляем AWS Network Firewall, высокодоступный управляемый сервис для межсетевого экрана в вашем VPC. Сервис позволяет довольно просто разворачивать и управлять: проверками с сохранением состояния (stateful inspection); предотвращением и обнаружением вторжений; и фильтрацией веб-трафика для защиты ваших виртуальных сетей в AWS. Network Firewall автоматически масштабируется вместе с изменением объёма трафика, обеспечивая высокую доступность без дополнительных инвестиций клиентов в инфраструктуру безопасности.

Представляем новый бессерверный LAMP-стек, часть 2: Реляционные базы данных

Из этой статьи вы узнаете, как использовать реляционную базу данных Amazon Aurora, совместимую с MySQL, в ваших бессерверных приложениях. Я покажу, как с помощью Amazon RDS Proxy объединить подключения к базе данных в пулы и использовать их повторно.