亚马逊AWS官方博客

AWS IoT 物联网系列 | 第三篇:Certificate Vending Machine – IoT 设备接入 AWS IoT 平台解决方案

AWS IoT 物联网系列博客

当前物联网环境中,设备类型多种多样,连接方式不一而足。为了帮助读者更好的理解并运用 AWS IoT 相关服务,我们提供了一个完整的 IoT 起步指南,包含设备的注册及上线、设备管理、用户身份及权限管理以及成本控制,通过这一系列的起步指南,也可以快速了解到 AWS IoT 服务如何与 Amazon Alexa 语音助手进行集成。AWS IoT 物联网系列共8篇,本篇是该系列的第一篇,其他篇链接请在本文结尾处查看。

背景介绍

为了保证通信的安全性,IoT 设备与 AWS IoT 平台的 MQTT 通信使用基于证书的 TLS 1.2双向认证体系。所谓的双向认证,即意味着 IoT 设备端需安装 IoT 设备证书,并且,该证书应该由 IoT 平台所使用的 CA 证书进行签发,从而完成 IoT 平台对 IoT设备端的认证,反之亦然。

为了保证 IoT 设备和 IoT 平台的安全对接,对于 IoT 设备端,需要安装2类证书:

- IoT 设备证书

- IoT 平台 CA 证书

何时应当使用 Certificate Vending Machine?

对于部分已经出厂的 IoT 设备,可能在生产过程中没有预装任何证书,但是又希望这些设备连接至 AWS IoT 平台。此时,Certificate Vending Machine (简称 CVM) 可以作为给 IoT 设备写入相关证书的可行方案,让 IoT 设备自行向 CVM 服务器申请 AWS IoT 平台 CA 根证书与 IoT 设备证书,并且通过 AWS IoT 管理平台控制设备证书权限,确保物联网通信安全。

通过此文档的设计思想和相关源码,开发者可以快速开发出符合自己项目需求的 CVM 系统。但是需要注意,由于默认情况下,原设备没有任何证书进行申请证书阶段的 TLS 认证,所以使用 CVM 的过程中需要注意三点:

- IoT 设备与 CVM 系统通信时,原生并没有安全保护手段,所以需要在受信的 DNS 环境下进行,以防中间人攻击。或者采用其他安全链接的方式,例如使用 HTTPS 与 CVM 服务器交互(需要额外证书)。

- IoT 设备在利用 CVM 系统申请证书时, IoT 设备本身应该具备唯一标识符用于设备的身份标识,例如序列号,client ID 或者 product ID 等,通过该身份标识符进行证书申请及策略绑定。

- 所有通过 CVM 系统申请获发的 IoT 设备证书的 CA 根证书,只可以为 AWS IoT 平台默认使用的 CA 根证书(VeriSign Class 3 Public Primary G5 证书)。如果需要使用自定义的 CA 根证书来进行 IoT 设备证书的签发,请参考另一篇文档 – JITR 证书注册方式,即,为每个设备在出厂前写入独立的 IoT 设备证书和 CA 根证书。

CVM 实现原理

整个 CVM 实现可以分为三个部分: IoT 设备端、CVM 系统和 AWS IoT 平台

A. IoT 设备端需要完成的:

- 通过 HTTPS 请求证书。

- 请求时携带设备序列号以及密钥。

B. CVM 系统需要完成的:

- 向 IoT 设备提供远程访问 API 接口。

- CVM 系统作为代理向 IoT 平台申请每一个 IoT 设备的证书。

- 通过校验设备的请求信息与数据库是否一致再决定是否为当前 IoT 设备申请证书, CVM 使用内部 Node.js 语言实现。

- 使用 AWS 高性能的 NoSQL 数据库 DynamoDB 做为后台用户数据库。该数据库用来保存 IoT 设备出厂时注册的设备 ID、密钥和 IoT 平台 CA 根证书等信息。

- CVM 系统通过查询 DynamoDB 数据中的关联关系,将 IoT Thing Name,Certificate Policy以及 Certificate ID 关联至一起。同时,修改 DynamoDB 里的证书状态标识符,避免同一台设备遭到攻击后,重复向 IoT 平台大量申请证书的可能性,从而保证证书与设备的关联唯一性。

CVM 系统的基本工作流程如下:

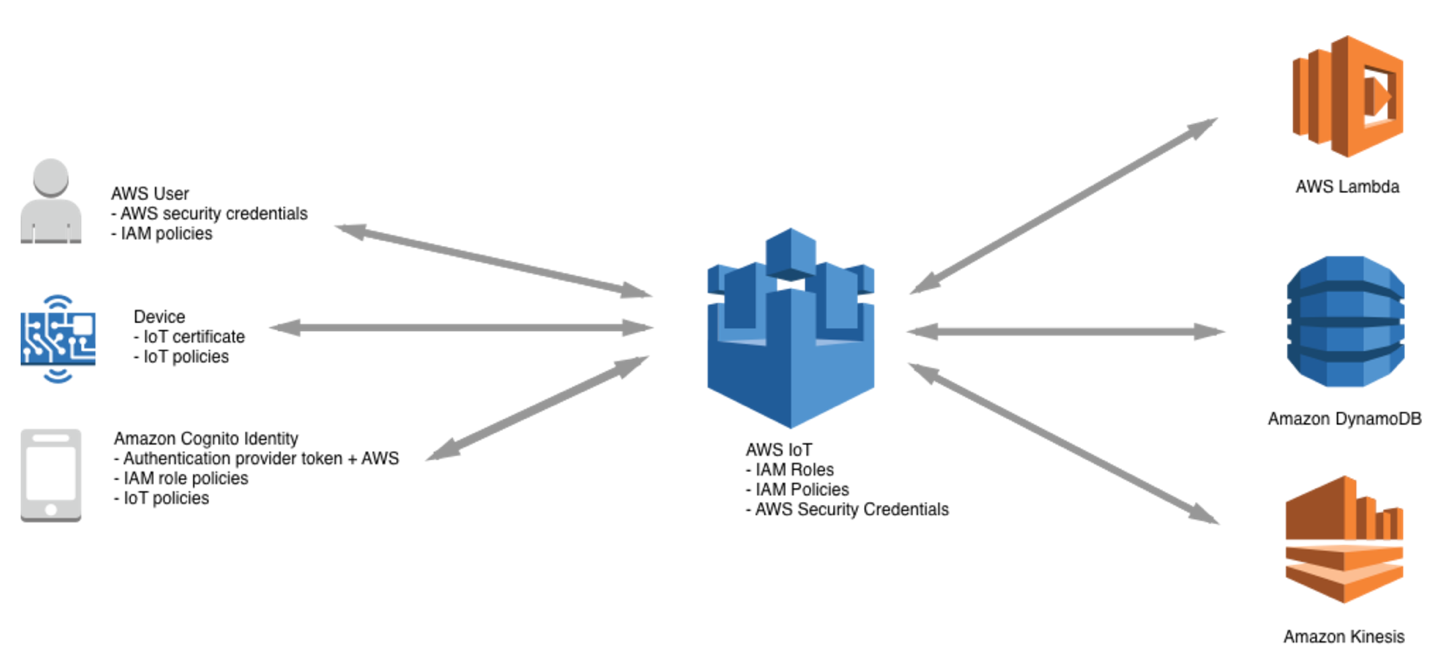

CVM 系统的具体架构如下:

为了使 CVM 服务端更具稳定与扩展性,可以使用 AWS API Gateway 和 Lambda 来部署 CVM。通过这种方式,不需要长时间维护和管理部署在 EC2 上的 CVM,而是通过 IoT 设备的证书申请的需求,灵活的调配 AWS 上的服务资源。

具体如下:

1) IoT 设备发送相应 API 请求到 API Gateway 申请 IoT 证书

2) AWS API Gateway 调用申请证书的 Lambda 向 IoT 平台发起证书申请

3) Lambda 接收到请求后, 查询 DynamoDB 校验请求合法性

4) 确认当前请求合法之后,通过 API 的形式,向 IoT 平台申请证书

5) IoT 平台返回新创建的 IoT 设备证书,以及 IoT 设备证书对应的 Certificate ID

6) 通过查找 DynamoDB 中预先创建的对应关系,根据产品序列号,为当前申请到的证书附加对应的 Thing Name(设备属性)以及 Policy(权限)

7) 利用 Lambda 进行 IoT 设备证书的策略的绑定以及 DynamoDB 关联关系表里的证书状态标识符更新

8) 最终 CVM 将 IoT 平台 CA 根证书和 IoT 设备证书返回给 IoT 设备

使用 EC2 替代 API Gateway 与 Lambda 的解决方案,其工作流程与搭建 lambda 的模式基本一致,仅在 IoT 设备与 CVM 系统通信时的调用关系上有所区别

1) IoT 设备向 CVM 服务器申请 IoT 设备证书

2) EC2 接收到请求后,访问 MySQL 校验请求合法性

3) 确认当前请求合法之后,CVM 通过 API 的形式,向 IoT 平台发起获取 IoT 设备证书的请求

4) IoT 平台返回当前 IoT 设备对应的证书,以及当前证书的 Certificate ID

5) 通过查找 MySQL 中预先创建的对应关系,根据产品序列号,为当前证书附加对应的 Thing Name(产品属性) 以及 Policy(权限)

6) CVM 更新 MySQL 的关联关系表中的当前设备的所有关联信息以及证书状态标识符

7) 最终 CVM 将 IoT CA 根证书和设备证书返回给 IoT 设备

目前 AWS IoT 平台默认所用的根证书(VeriSign Class 3 Public Primary G5)可以到这里下载。

安全性说明

为了保证 CVM 系统的安全性,EC2 或者 Lambda 函数需要赋予合适的 IAM 角色, 使得 CVM 系统只能进行其授予的工作权限,以下用 lambda 举例如何为 CVM 系统分配正确的 IAM 角色权限。

首先,需要明确 CVM 系统需要具备以下 IAM 权限才能完成证书的申请及颁发过程:

√ 访问 AWS DynamoDB,用于查询、修改、更新 DynamoDB 中的设备关联表

√ 访问 IoT 平台,用于申请 IoT 设备证书

除 IAM 进行权限划分之外,需要在 DynamoDB 上创建一张关联关系表,用于设备、证书及策略的绑定关系,具体来说,需要在 DynamoDB 中创建如下数据库字段:

- productid : IoT 设备 ID

- accessToken: IoT 设备 Token

- timestamp : 证书申请时间戳

- applyState : 申请状态(如果申请过证书设置为-1,标记此设备已经注册过证书了)

- certID : 设备关联的证书 ID

核心代码说明

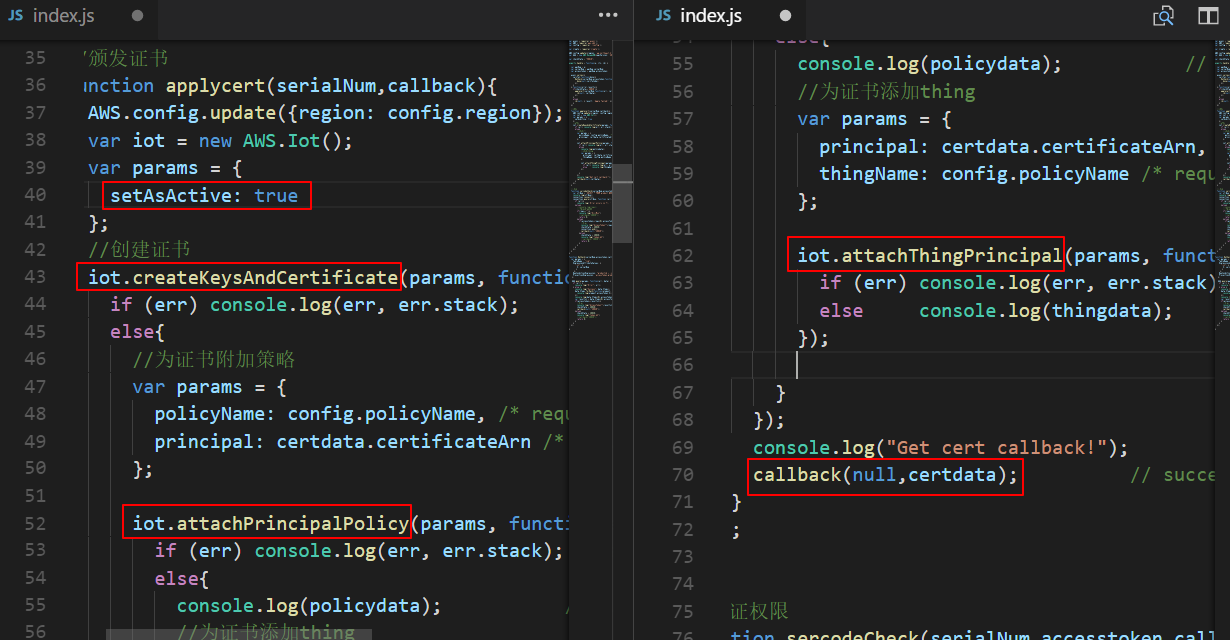

以下的 CVM server 代码使用了 AWS Node.js SDK 提供的 IoT 接口完成证书申请以及附加对应的 Thing Name 和 Policy。

//使用 createKeysAndCertificate 接口创建证书,此接口返回创建后的证书 ID 以及证书

iot.createKeysAndCertificate (params = {}, callback) ⇒ AWS.Request

# 如果需要使用 CSR 进行证书生成,可以使用以下接口

# iot.createCertificateFromCsr(params = {}, callback) ⇒ AWS.Request

//为证书附加策略,传入上述接口返回的证书 ID

iot.attachPrincipalPolicy(params = {}, callback) ⇒ AWS.Request

//为证书添加 thing,同样是传入上述返回的证书 ID

iot.attachThingPrincipal(params = {}, callback) ⇒ AWS.Request

CVM 系统源码请点击这里。

参考链接