Amazon Web Services ブログ

AWS Security Agent のオンデマンドペネトレーションテストの一般提供を開始

本ブログは 2026 年 3 月 31 日に公開された AWS Blog “AWS Security Agent on-demand penetration testing now generally available” を翻訳したものです。

本日 (2026 年 3 月 31 日)、AWS Security Agent のオンデマンドペネトレーションテストの一般提供を開始しました。最も重要なアプリケーションだけでなく、すべてのアプリケーションに対して包括的なセキュリティテストを実施できるようになります。この一般提供開始により、ペネトレーションテストは定期実施というボトルネックから脱却し、AWS、Azure、GCP をはじめとするクラウドプロバイダーやオンプレミス環境全体で開発速度に合わせてスケールするオンデマンドの機能へと進化します。マルチクラウドに対応しているため、AWS Security Agent を使用してインフラストラクチャ全体のペネトレーションテストを一元管理できます。

AWS Security Agent は、手動のペネトレーションテストの数分の一のコストで、24 時間 365 日稼働する自律型ペネトレーションテストを提供します。多くの組織では、時間とコストの制約から、手動のペネトレーションテストを最も重要なアプリケーションに限定して定期的に実施しています。このアプローチでは、テストの合間にアプリケーションポートフォリオの大部分が脆弱性にさらされたままになるリスクがあります。AWS Security Agent を使用すれば、最も重要なアプリケーションだけでなく、すべてのアプリケーションを対象にペネトレーションテストの速度、頻度、カバレッジを向上させることができます。AWS Security Agent のアプローチにより、ペネトレーションテストの所要期間を数週間から数日に短縮でき、開発速度を維持しながらリスクにさらされる期間を大幅に削減できます。

プレビュー期間中、HENNGE株式会社は次のように述べています。「AWS Security Agent は、手動テストでは発見できなかった貴重なインサイトを提供し、HENNGE の製品やサービスの堅牢性向上に貢献してくれました。コンテキスト認識型のエージェンティック AI アプローチは従来の方法とは異なるインサイトを提供し、セキュリティの検出結果にとどまらず、貴重なアプリケーション改善点を明らかにしてくれます。これにより、セキュリティライフサイクルを大幅に加速し、一般的なテスト期間を 90% 以上短縮できます」。

オンデマンドペネトレーションテストの仕組み

AWS Security Agent は、フロンティアエージェントと呼ばれる新しいクラスの自律型システムです。目標達成のために自律的に動作し、同時実行タスクに応じて大規模にスケールし、人間による常時監視なしで継続的に稼働します。高度なマルチステップ攻撃シナリオを通じてセキュリティ上の脆弱性の検出、検証、レポートを支援する専門的な AI エージェントをデプロイします。検証せずに検出結果を生成する従来のスキャナーとは異なり、AWS Security Agent はペネトレーションテスターとして動作します。潜在的な脆弱性の特定を支援し、その後ターゲットを絞ったペイロードと連鎖攻撃による悪用を試みることで、それらが実際のセキュリティリスクであることを検証します。

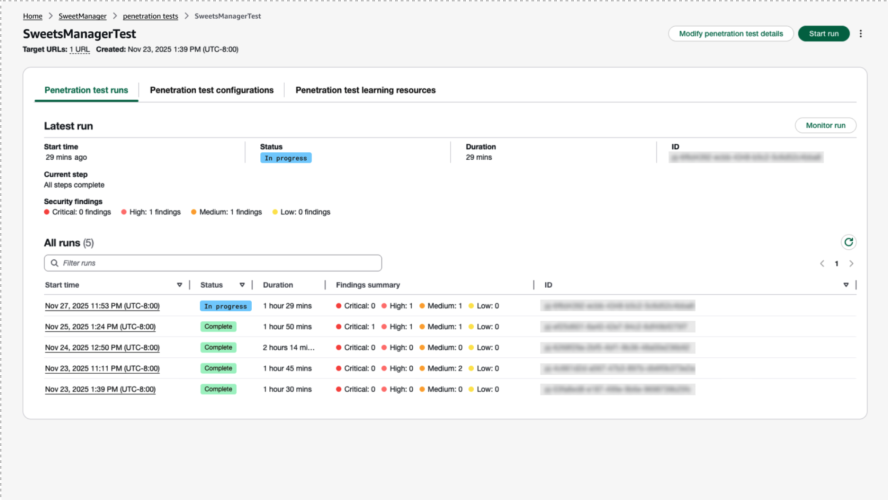

例えば、新しい決済処理機能をデプロイするケースを考えてみましょう。従来のペネトレーションテストでは、次のアセスメントのスケジュール (数週間から数か月先になることもあります) までリリースを遅らせるか、不確実性を残したままデプロイするかの選択を迫られます。AWS Security Agent を使用すれば、図 1 に示すように数分でペネトレーションテストを開始でき、数時間以内に検証済みの検出結果を受け取ることができます。これにより、重大な脆弱性が本番環境に持ち込まれる前に特定・修復でき、より確信を持ってデプロイできます。

図 1: 数分でペンテストを開始し、数時間以内に検証済みの検出結果を受け取る

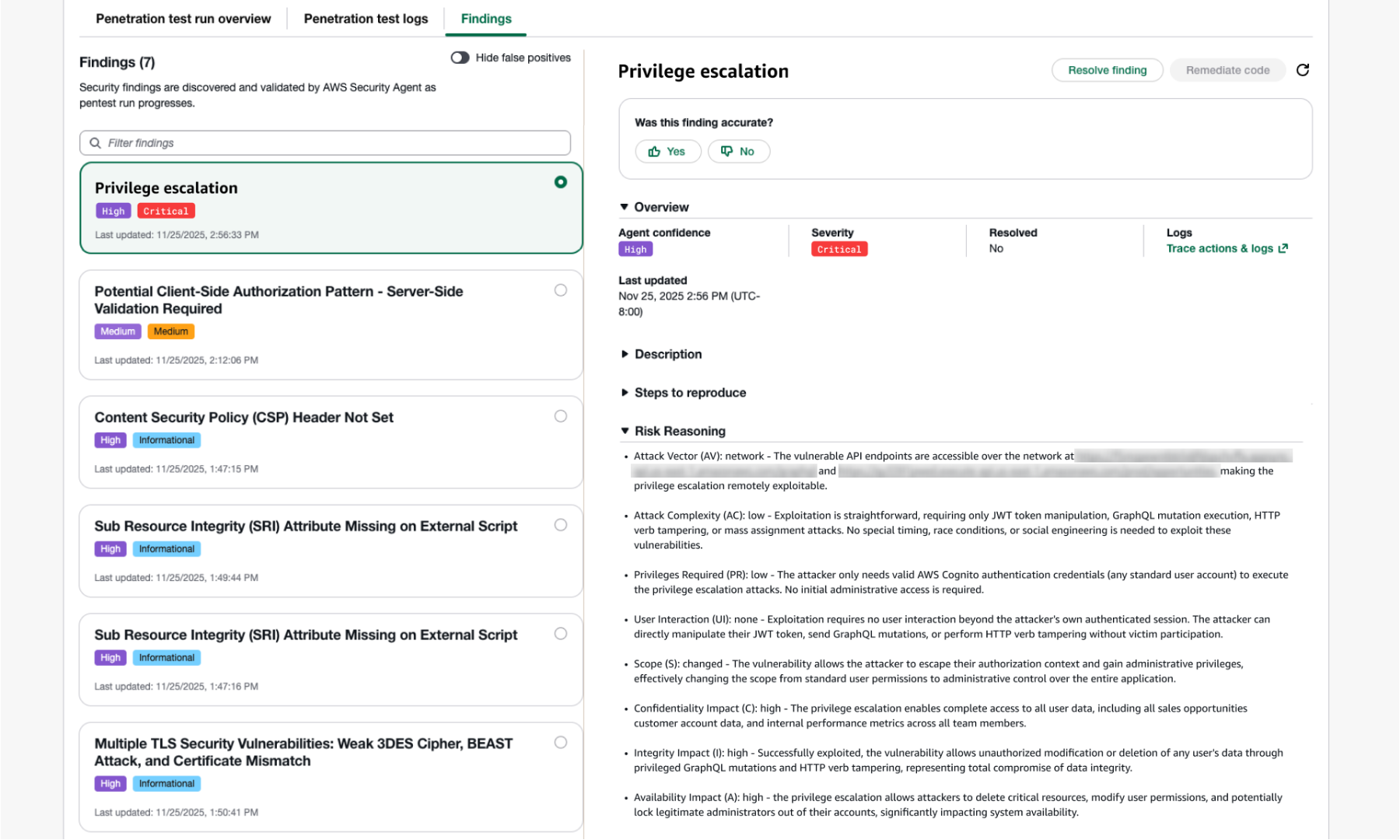

この検証アプローチにより誤検知を最小限に抑えるとともに、エージェントの推論プロセスを可視化します。エージェントは、攻撃の計画方法、使用するペイロード、悪用のために構築するツール、悪用の成功を検証する方法を提示することで、透明性を確保します。図 2 に示すように、各検出結果には共通脆弱性評価システム (CVSS) のリスクスコア、アプリケーション固有の深刻度評価、詳細な再現手順が含まれています。これにより、チームはスキャナーのノイズを調査する代わりに、確認済みの脆弱性への対応に集中できます。

図 2: 各検出結果には CVSS リスクスコア、アプリケーション固有の深刻度評価、詳細な再現手順が含まれる

AWS Security Agent によるプロアクティブなコンテキスト認識型アプリケーションセキュリティの実現

AWS Security Agent は、静的アプリケーションセキュリティテスト (SAST)、動的アプリケーションセキュリティテスト (DAST)、ペネトレーションテストの機能を、単一のコンテキスト認識型エージェントに統合します。エージェントは、設計ドキュメント、アーキテクチャ図、Infrastructure as Code、ソースコード、ユーザーストーリー、脅威モデルを取り込むことで、アプリケーションの設計・構築・デプロイの方法を理解します。その上で、個々の脆弱性がどのようにつながり、より深刻度の高い連鎖攻撃を形成するかを特定します。こうした豊富なコンテキストにより、より品質の高い検出結果と、実行しやすい修復の推奨事項が得られます。

AWS Security Agent が検出する 3 つの検出結果の例

以下の検出結果の例は他のツールでも発見される可能性がありますが、それらのツールにはアプリケーションの設計・構築・使用方法や、各検出結果が連鎖攻撃の一部としてどのように悪用されるかについてのコンテキスト認識が欠けるため、個別に検出されたとしても適切に優先順位付けされない可能性があります。これらの検出結果はお客様が記述したカスタムコードに存在するため、必ずしも既知の CVE の脆弱性が存在するとは限らないため、ゼロデイ脆弱性の発見にあたります。

- 検出結果 1 – 格納型クロスサイトスクリプティング (XSS) (CVSS 6.1、中): 脅威アクターがコメントフィールドにスクリプトをインジェクトし、標準的な HTTPS トラフィックを介して管理者のセッション Cookie をキャプチャできる可能性があります。SAST や DAST では、バックログ内の数百もの他の検出結果に埋もれる中程度の深刻度の入力検証問題として報告される可能性があります。アプリケーションのコンテキストがなければ、これが重大な連鎖攻撃への入口であることを認識するのは困難です

- 検出結果 2 – 管理者アクセスを介したセッションハイジャック (スコアなし): 脅威アクターが、ハイジャックした管理者セッションを使用して制限付きエンドポイントにアクセスする可能性があります。このステップは、既存のどのツールカテゴリでも検出できません。SAST はランタイムセッションではなくコードを分析し、DAST は標準ユーザーとしてクロールします。エンドポイント検出と応答 (EDR) や拡張検出と応答 (XDR) では、他の正当なトラフィックに紛れた有効な HTTPS セッションとして認識されます。検出結果は生成されず、アラートも発生しません

- 検出結果 3 – 管理設定エンドポイントを介したデータベース認証情報の窃取 (CVSS 9.8、重大 – これまで未発見): 管理パネルは

/admin/configエンドポイントを公開しており、このエンドポイントは本番データベースの接続文字列 (プレーンテキストの認証情報を含む) などの環境変数を返します。脅威アクターは、ハイジャックした管理者セッションでこのエンドポイントを呼び出して認証情報を抽出し、顧客の個人を特定できる情報 (PII) を含む本番データベースに直接接続して、顧客データセット全体を窃取する可能性があります。SAST はコードが設計どおりに機能しているためフラグを立てません。DAST は管理パネルに到達しません。EDR や XDR は正当な認証済み API コールとして認識します

AWS Security Agent が点と点をつなぐ

ソースコードとドキュメントを取り込むことで、AWS Security Agent は /admin/config エンドポイントがデータベース認証情報を公開していることを特定します。これは SAST、DAST、またはソフトウェア構成分析 (SCA) スキャナーでは特定が困難です。SAST や DAST は、検出結果 1 を重大な連鎖攻撃への入口として認識できず、中程度の深刻度の個別の問題として報告する可能性があります。検出結果 2 は検出できません。SAST はセッションではなくコードを分析し、DAST は標準ユーザーとしてクロールし、EDR や XDR は正当なトラフィックに紛れた有効な HTTPS トラフィックとして認識するためです。検出結果 3 も報告されません。SAST は設計どおりに機能するエンドポイントにフラグを立てず、DAST は管理パネルに到達せず、EDR や XDR は正当な API コールとして認識するためです。プロダクト要件ドキュメント (PRD) からは、このエンドポイントが正当なトラブルシューティング目的で設計されたものの、認証ゲートウェイによって不正アクセスが防止されるという前提があったという重要なコンテキストが得られました。AWS Security Agent は 3 つの検出結果をすべて連鎖攻撃としてつなぎ合わせ、各ステップをテストした上で、攻撃全体が成功することを実証します。

脆弱性の連鎖が重大なリスクを生む

優先度の低い CVSS 6.1 の XSS から始まり、SAST や DAST といった自動化ツールでは検出が困難なステップを経て、CVSS 9.8 の重大なデータベース認証情報の窃取へとつながります。検出結果 1 は数週間バックログに放置され、開発者やセキュリティチームのアラート疲れの一因となります。検出結果 2 はどのツールでも検出されません。検出結果 3 は設計どおりの動作であるためフラグが立ちません。開発者は重大および高の検出結果を優先的に修正しますが、数百もの他の検出結果に埋もれた CVSS 6.1 は放置され、お客様は脆弱性にさらされたままになります。AWS Security Agent はアプリケーションコンテキストを活用し、3 つの個別の検出結果で構成されるシーケンス全体を、重大かつ検証済みの脆弱性として格上げします。これにより、より深いインサイトと推奨される修復策が得られ、誤検知が減り、費用対効果の高いペネトレーションテストが実現します。セキュリティチームは、現在のテスト対象を超えた幅広いアプリケーションポートフォリオに対して、継続的なペネトレーションテストを自信を持ってスケールできるようになります。開発中に十分なテストが行われていないアプリケーションにも対応可能です。AWS Security Agent はこれらのインサイトと推奨される修復策を数週間ではなく数時間以内に提供し、お客様がより安全なアプリケーションを迅速にリリースできるよう支援します。

Scout24 SE は、これらの機能の価値を実際に確認

「AWS Security Agent は、エージェンティックテストとソースコードのコンテキストを組み合わせてコード認識型アプリケーションセキュリティテストを実現し、従来の DAST を上回りました。他のアプローチでは検出されなかった、公開環境で悪用可能な重大な問題を特定しました。透明性の高い推論により、調査された攻撃パスと達成されたカバレッジを信頼できるようになりました」 – Abdul Al-Kibbe 氏, Tech Lead, Security, Scout24 SE

Bamboo Health は、自社での利用を通じてコンテキスト認識型検出の深さが実証できることを確認

「AWS Security Agent は、アプリケーションとそのコードを真に理解し、そのコンテキストをテスト中の発見内容とつなげることで、他のどのツールでも発見できなかった検出結果を明らかにしました。レガシースキャナーでは、Security Agent が発見した内容にはまったく及びませんでした。人間のペンテストチームでさえ通常は見つけられないような問題を可視化してくれました。防御する側の味方になってくれる AI ツールだと感じたのは初めてです」 – Travis Allen 氏、Bamboo Health、Manager of Security Operations

最初のペネトレーションテストのセットアップ

ペネトレーションテストのセットアップは簡単で、以下のステップで構成されます。

論理的な境界としてエージェントスペースを作成する

まず、各アプリケーションまたはプロジェクトのエージェントスペースを作成します。エージェントスペースは、アプリケーションのドキュメントやコードリポジトリを接続できる論理的な境界として機能します。エージェントは、ドキュメントやコードから得たアプリケーションコンテキストを使用して、実装に固有のテストケースを作成します。例えば、Ecommerce Platform エージェントスペースを作成し、GitHub リポジトリ、API 仕様、アーキテクチャドキュメントを接続します。エージェントはこれらの資料を分析し、アプリケーションが決済処理やセッション管理、ユーザーストーリーをどのように処理するかを理解します。その上で、決済操作の脆弱性やセッションハイジャックのリスクなど、実装に固有のテストケースを作成します。

ドメイン所有権の検証を完了する

テスト開始前に、DNS TXT レコードを追加するか、ドメインに検証ファイルをアップロードして、ドメイン所有権の検証を完了します。この必須ステップにより、テスト対象アプリケーションのテストが許可されていることを確認し、お客様と AWS の双方を保護します。ペネトレーションテスト実行時に遅延が発生しないよう、初期設定時にすべてのドメインに対してこの 1 回限りのセットアップを完了してください。

アプリケーションコンテキストを追加して精度と検出の深度を向上させる

これは任意ですが、ソースコードとドキュメントを提供するとテストの精度が大幅に向上します。以下の情報を提供してください。

- ソースコード: ホワイトボックステストを可能にし、実装固有の脆弱性を特定します。GitHub 統合でソースコードリポジトリを直接接続できます

- API 仕様 (OpenAPI または Swagger): すべてのエンドポイント、パラメータ、認証要件を文書化し、エージェントが試行錯誤でエンドポイントを探索することなく包括的にテストできるようにします

- アーキテクチャドキュメント: エージェントがサービス間のやり取りや潜在的な連鎖攻撃を理解するのに役立ちます

- プロダクト要件ドキュメント: アプリケーションの目的、機能、ユーザーストーリーをエージェントが理解するのに役立ちます

- 既存の脅威モデル: エージェントが最もリスクの高い領域と既知の懸念事項に焦点を当てるよう誘導します

あらゆる環境でテストする

AWS Security Agent は、AWS、Azure、GCP、その他のクラウドプロバイダー、およびオンプレミス環境に対して動作します。URL を指定してパブリックエンドポイントを直接設定するか、VPC を通じてプライベートエンドポイントを接続し、インターネットに公開せずに内部アプリケーションを安全にテストできます。このマルチクラウドサポートにより、AWS Security Agent を使用してインフラストラクチャ全体のセキュリティテストを一元管理できます。

認証が必要なアプリケーションのテスト

ほとんどの脆弱性はアプリケーションにサインイン後の認証済み領域に存在します。包括的にテストするために、さまざまなユーザーロールに対応する複数の認証情報を設定します。

- カスタマー向け機能用の標準ユーザー認証情報

- 管理機能用の特権ユーザー認証情報

- API 間認証用のサービスアカウント認証情報

- 二要素認証 (2FA) を含む多要素認証 (MFA)

複数の認証情報セットを使用してテストすることで、AWS Security Agent は権限昇格の脆弱性を特定できます。例えば、標準ユーザーが API パラメータを操作することで管理機能にアクセスできてしまうケースを発見します。

複雑な認証フローに対応するサインインガイダンスの提供

AWS Security Agent は、大規模言語モデル (LLM) ベースのサインイン機能を使用して、OAuth、SAML、Okta、MFA などの認証フローを処理します。明確なサインインガイダンスを提供することで、認証の成功率が大幅に向上します。以下はガイダンスの例です。

app.example.com/auth/loginに移動する- [Email or Username] フィールドに

usernameを入力する - [Password] フィールドに

passwordを入力する - [Sign In] を選択する

具体的な指示、段階的な手順、成功の検証基準を提供することで、エージェントが認証フローを確実に処理できるようになります。

検出結果から修復まで: セキュリティライフサイクルの全体像

AWS Security Agent で検出結果を確認し、修復に向けたアクションを実行します。

検証済みの実用的な検出結果

AWS Security Agent は、実際に悪用を試みることで潜在的な脆弱性を検証し、セキュリティリスクの存在を確認します。この検証アプローチにより誤検知が最小限に抑えられ、検出結果の手動検証にかかる時間を削減できるため、チームは修正が必要な実際の脆弱性に集中できます。エージェントは CVE Bench v2.0 で 92.5% の成功率を達成しており、実際の脆弱性を発見し検証する能力を実証しています。

各検出結果には、CVSS リスクスコア、アプリケーション固有の深刻度評価、詳細な再現手順、およびビジネスリスクを説明する影響分析が含まれます。例えば、E コマースアプリケーションでは、エージェントが価格操作の脆弱性を発見することがあります。攻撃者がチェックアウト時に商品価格を変更して無料で商品を入手できるという、売上に直接影響を及ぼす脆弱性です。

また、エージェントは脆弱性がどのように連鎖するかも特定し、深刻度の低い検出結果が重大な攻撃への入口となる可能性を示します。

レポートは PDF ファイルとしてエクスポートでき、経営層向けレポート、コンプライアンス文書、開発者への引き継ぎ、監査証跡に活用できます。

コード修正の提案を含む修復でプロセスを完結

従来のペネトレーションテストはレポートで終わり、その後、開発者が修正を調査、実装、デプロイするまでに数週間から数か月が経過します。AWS Security Agent はセキュリティライフサイクルを完結させます。

- ペネトレーションテストを実行し、確認済みの脆弱性を特定する

- 検出結果をレビューし、重大な問題の優先順位を付ける

- 修復をトリガーし、コード修正を含むプルリクエストを生成する

- 開発者がレビューしてマージ – すぐに実装可能な修正を、数日ではなく数時間で適用

- 再テストし、脆弱性が解決されたことを確認する

- 自信を持ってデプロイ – セキュリティの問題が対処済みであることを確認

オンデマンドペネトレーションテストの開始

AWS Security Agent のオンデマンドペネトレーションテストは、以下の AWS リージョンで利用可能です。

- 米国東部 (バージニア北部)

- 米国西部 (オレゴン)

- 欧州 (アイルランド)

- 欧州 (フランクフルト)

- アジアパシフィック (シドニー)

- アジアパシフィック (東京)

料金

料金体系はシンプルで明確です。料金は 1 タスク時間あたり 50 USD で、秒単位の従量課金です。タスク時間とは、AWS Security Agent がアプリケーションのテストを実際に実行している時間を指します。現在の実績に基づくと、平均的なアプリケーションテストには約 24 タスク時間を要し、ペネトレーションテストから修復までの標準的なコストは約 1,200 USD です。料金とフリートライアルの詳細については、AWS Security Agent の料金ページをご覧ください。

請求例:

- 小規模ウェブアプリケーション (8 タスク時間): 400 USD

- 中規模 E コマースプラットフォーム (24 タスク時間): 1,200 USD

- 大規模エンタープライズアプリケーション (48 タスク時間): 2,400 USD

注: 上記の請求例と概算コストはあくまで目安であり、保証されるものではありません。実際のコストは、アプリケーションの複雑さ、エンドポイントの数、認証メカニズム、コードベースの規模、必要なテストの深度など、さまざまな要因によって異なります。ペネトレーションテストの所要時間とコストは、アプリケーションの特性に応じて変動します。

AWS Security Agent を活用すれば、より迅速かつ頻繁に、より多くのアプリケーションに対して低コストでペネトレーションテストを実行できます。従来の手動ペネトレーションテストと比較して最大 70~90% のコスト削減を実現したお客様もいます。

セキュリティテストを変革する準備はできていますか?

数分でエージェントスペースを作成し、初めてのペネトレーションテストを実行してみましょう。

- AWS Security Agent の AWS マネジメントコンソールにアクセスする

- アプリケーションのエージェントスペースを作成する

- ドメイン所有権の検証を完了する

- コードリポジトリを接続し、ドキュメントを追加する

- 最初のペネトレーションテストを設定して実行する

まとめ

AWS Security Agent のオンデマンドペネトレーションテストにより、最も重要なアプリケーションだけを定期的にテストするのではなく、すべてのアプリケーションを継続的にテストできるようになります。まずは 1 つのアプリケーションから始めて、検証済みの検出結果と自動修復を体験し、その後ポートフォリオ全体へ包括的なセキュリティテストを拡大してください。

今すぐテストを開始するには、AWS Security Agent にアクセスしてください。