亚马逊AWS官方博客

AWS IAM Identity Center 现在支持适用于 AWS 账户访问和应用程序使用的多区域复制功能

今日,我们宣布 AWS IAM Identity Center 多区域支持功能正式发布,该功能让您能够在更多 AWS 区域实现 AWS 账户访问以及托管应用程序的使用。

借助此功能,您可以将连接至外部身份提供者(IdP,如 Microsoft Entra ID、Okta)的 IAM Identity Center 组织实例中的员工身份、权限集及其他元数据,从当前主区域复制到其他区域,从而增强 AWS 账户访问的韧性。

您还可在首选区域部署 AWS 托管应用,靠近应用程序用户和数据集,以改善用户体验或满足数据驻留要求。部署在其他区域的应用程序可在本地访问已复制的员工身份,以实现最佳性能和可靠性。

当您将员工身份复制到其他区域后,该区域将为员工提供可用的 AWS 访问门户端点。这意味着,即使在极罕见的主区域 IAM Identity Center 服务中断情况下,员工仍可通过其他区域的 AWS 访问门户,凭借已预置的权限继续访问 AWS 账户。您可以继续从主区域管理 IAM Identity Center 配置,从而保持集中控制。

在多区域启用 IAM Identity Center

首先,您还应该确认您当前使用的 AWS 托管应用程序支持在 IAM Identity Center 中启用客户自主管理的 AWS Key Management Service(AWS KMS)。我们在 2025 年 10 月推出此功能时,Seb 建议使用多区域 AWS KMS 密钥(除非公司政策强制要求使用单区域密钥)。多区域密钥能在各区域间提供一致的密钥材料,同时在每个区域维护独立的密钥基础设施。

向其他区域复制 IAM Identity Center 前,必须先将客户管理的 AWS KMS 密钥复制到目标区域,并为副本密钥配置 IAM Identity Center 操作所需的权限。有关创建多区域副本密钥的说明,请参阅 AWS KMS 开发人员指南中的创建多区域副本密钥。

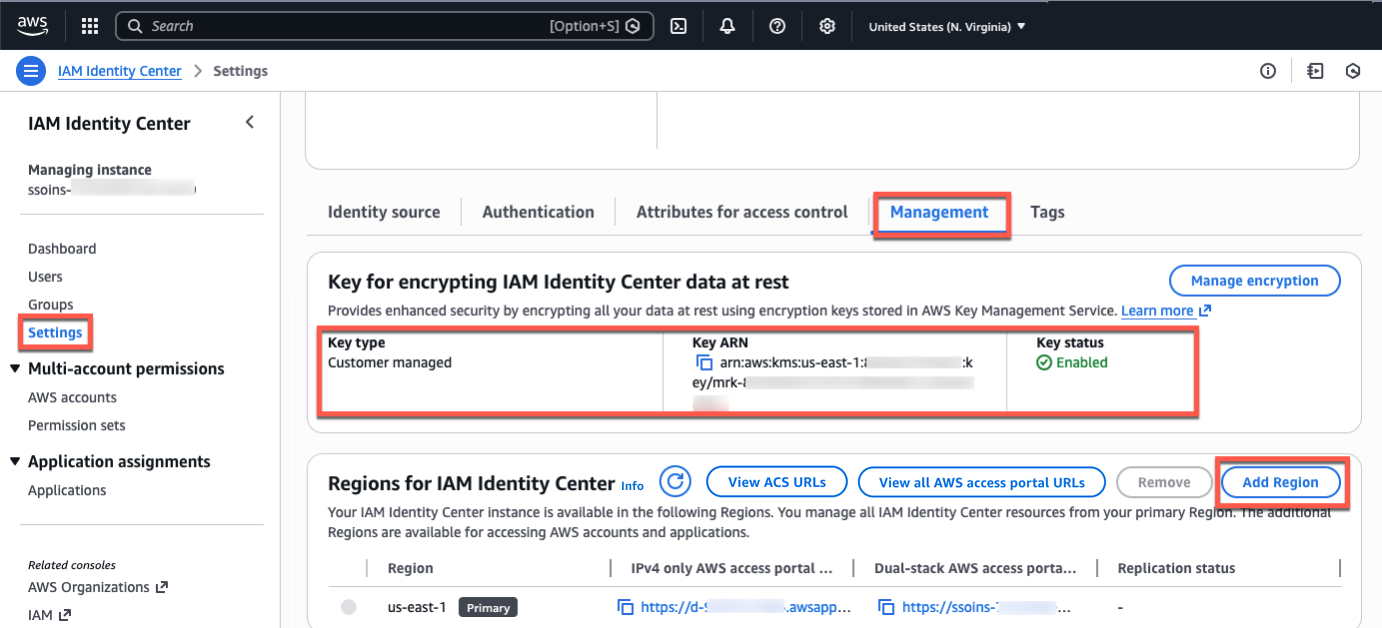

转至主区域(如美国东部(弗吉尼亚州北部))的 IAM Identity Center 控制台,在左侧导航面板中选择设置,然后选择管理选项卡。确认您配置的加密密钥是多区域客户自主管理型 AWS KMS 密钥。要添加更多区域,请选择添加区域。

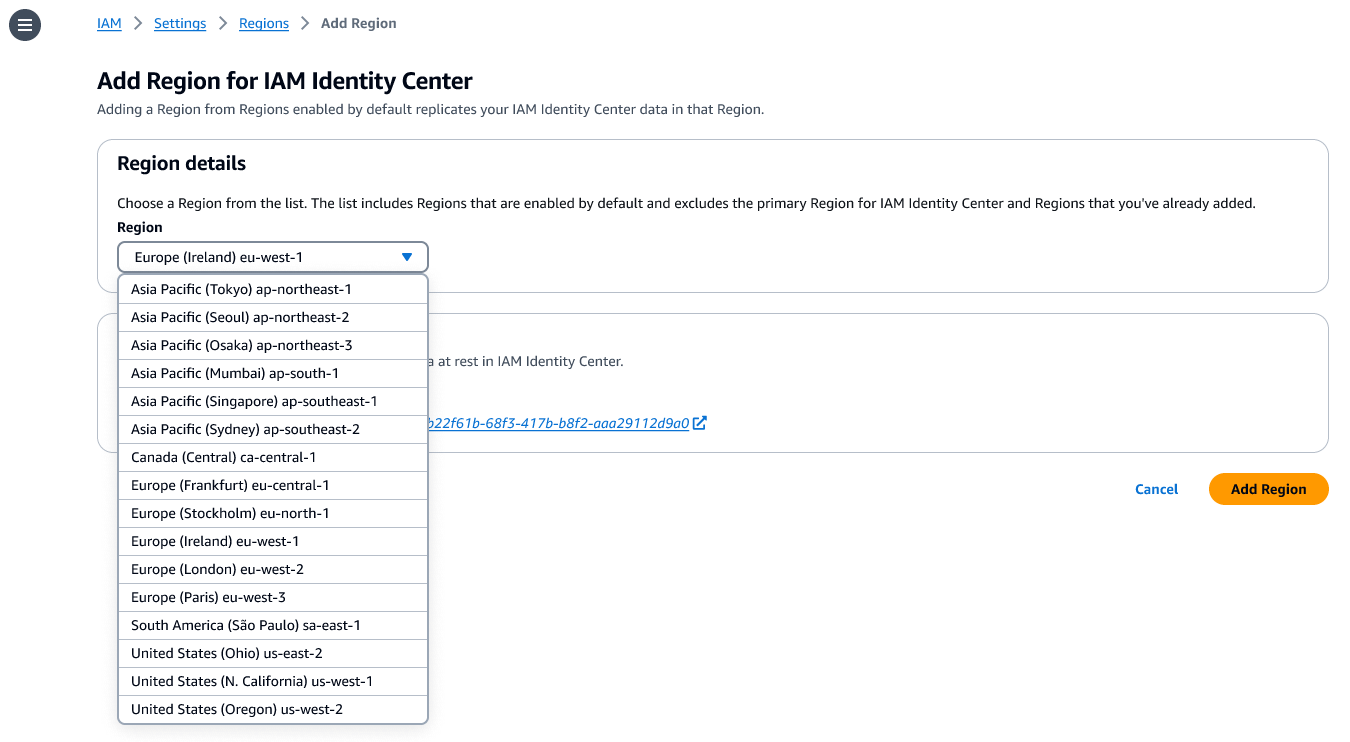

您可以从可用区域列表中选择要将 IAM Identity Center 复制到的其他区域。选择其他区域时,需结合预期使用案例,如数据合规、用户体验等。

如果您出于合规要求,需要运行访问特定区域数据集的 AWS 托管应用程序,请选择数据集所在的区域;如果您计划使用其他区域部署 AWS 应用程序,请先确认所需应用程序支持在所选区域以及其他区域进行部署。

选择添加区域。这将启动初始复制流程。复制时长取决于您的 Identity Center 实例的大小。

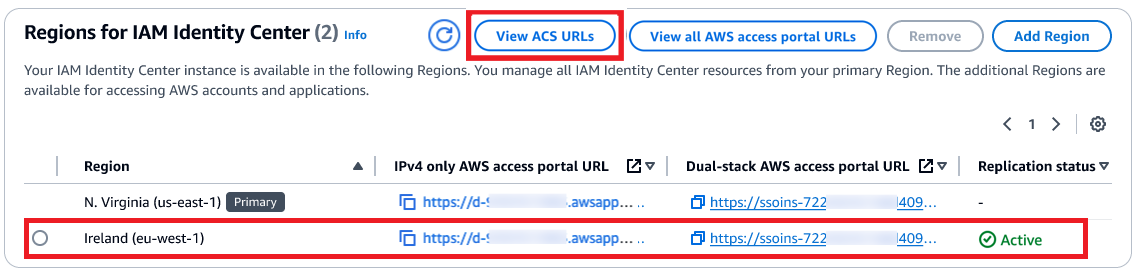

复制完成后,您的用户即可在新区域访问 AWS 账户和应用程序。当您选择查看 ACS URL 时,您可以查看有关主要区域和其他区域的 SAML 信息,例如断言消费者服务(ACS)URL。

员工如何使用其他区域

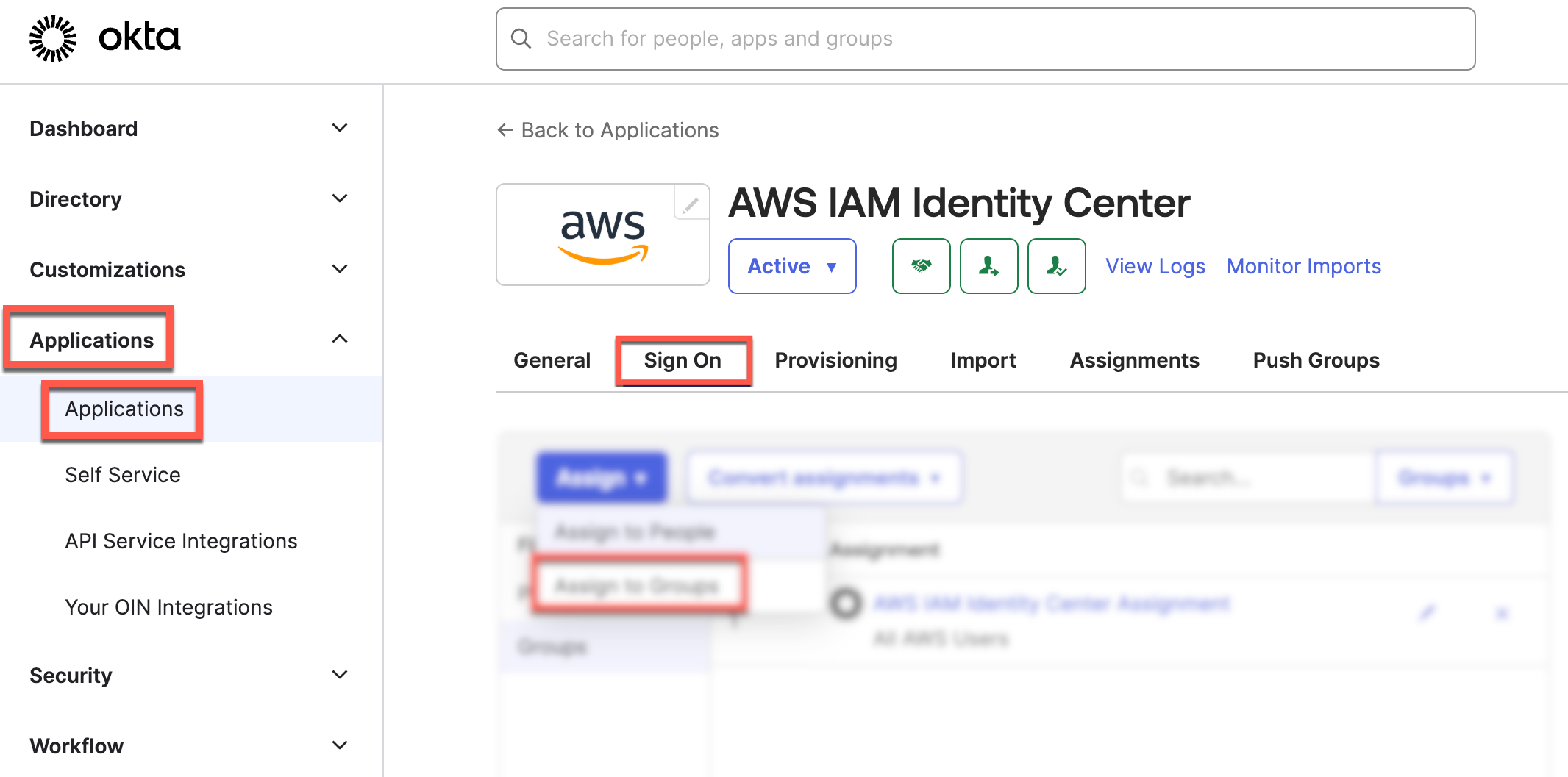

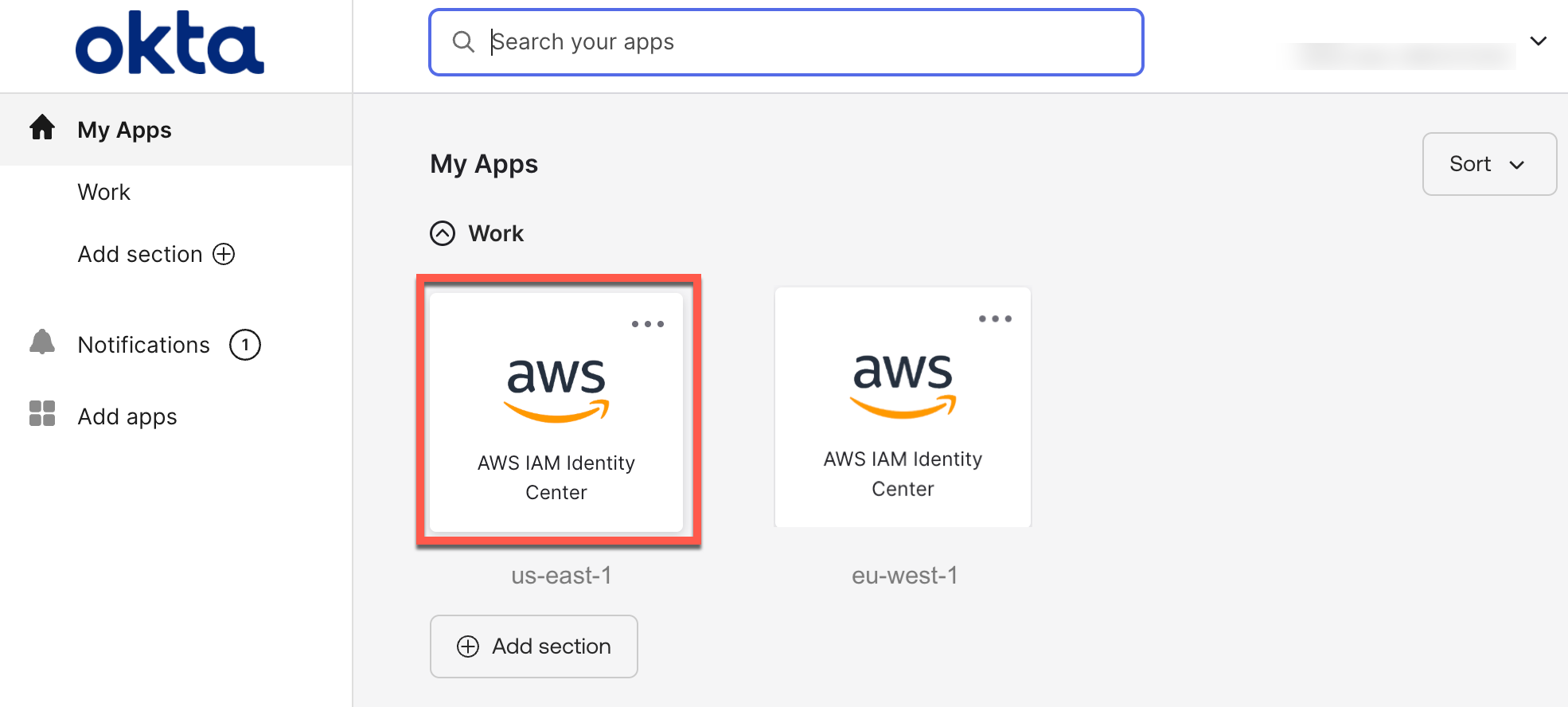

IAM Identity Center 使用外部 IdP(如 Microsoft Entra ID、Okta)进行 SAML 单点登录。用户在 IdP 完成身份验证后,会被重定向至 AWS 访问门户。为了将用户重定向至新增区域的 AWS 访问门户,需在 IdP 配置中添加该区域的 ACS URL。

下面的屏幕截图展示了如何在 Okta 管理员控制台中执行此操作:

然后,您可以在身份提供者中创建书签应用程序,以便用户发现其他区域。此书签应用程序的功能与浏览器书签类似,仅包含新增区域 AWS 访问门户的 URL。

此外,您还可以使用现有部署流程,在其他区域部署 AWS 托管应用程序。用户可以通过现有方式访问应用程序或账户,如 AWS 访问门户、应用程序链接或 AWS 命令行界面(AWS CLI)。

要详细了解哪些 AWS 托管应用程序支持在其他区域进行部署,请访问 IAM Identity Center 用户指南。

注意事项

以下是关于此功能的关键注意事项:

- 注意事项 — 功能发布初期,仅支持连接外部 IdP 的 IAM Identity Center 组织实例。此外,AWS 账户需默认启用主区域和其他区域。目前暂不支持 IAM Identity Center 的账户实例以及另外两种身份源(Microsoft Active Directory、IAM Identity Center 目录)。

- 操作 — 主区域仍然是管理员工身份、账户访问权限、外部 IdP 及其他配置的中心位置。其他区域的 IAM Identity Center 控制台仅开放有限功能。除了应用程序管理和用户会话撤销外,大多数操作都是只读的。

- 监控 — 所有员工操作均会在操作执行区域的 AWS CloudTrail 中发出。该功能可提升账户访问的连续性。您可以为特权用户设置应急访问权限,以便在外部 IdP 发生服务中断时,仍能访问 AWS。

现已推出

AWS IAM Identity Center 多区域支持功能现已在 17 个默认启用的商业 AWS 区域推出。有关区域可用性和未来路线图,请访问按区域列出的 AWS 功能。您可以免费使用此功能。存储和使用客户自主管理型密钥需收取标准 AWS KMS 费用。

在 AWS Identity Center 控制台中试用。要了解更多信息,请访问 IAM Identity Center 用户指南,并通过 AWS re:Post Identity Center 或您常用的 AWS Support 联系方式发送反馈。

— Channy