- Biblioteca de soluciones de AWS

- Orientación para enclaves seguros y confiables en AWS

Orientación para enclaves seguros y confiables en AWS

Proteja y aísle sus cargas de trabajo altamente confidenciales con un enclave seguro

Información general

Funcionamiento

Información general

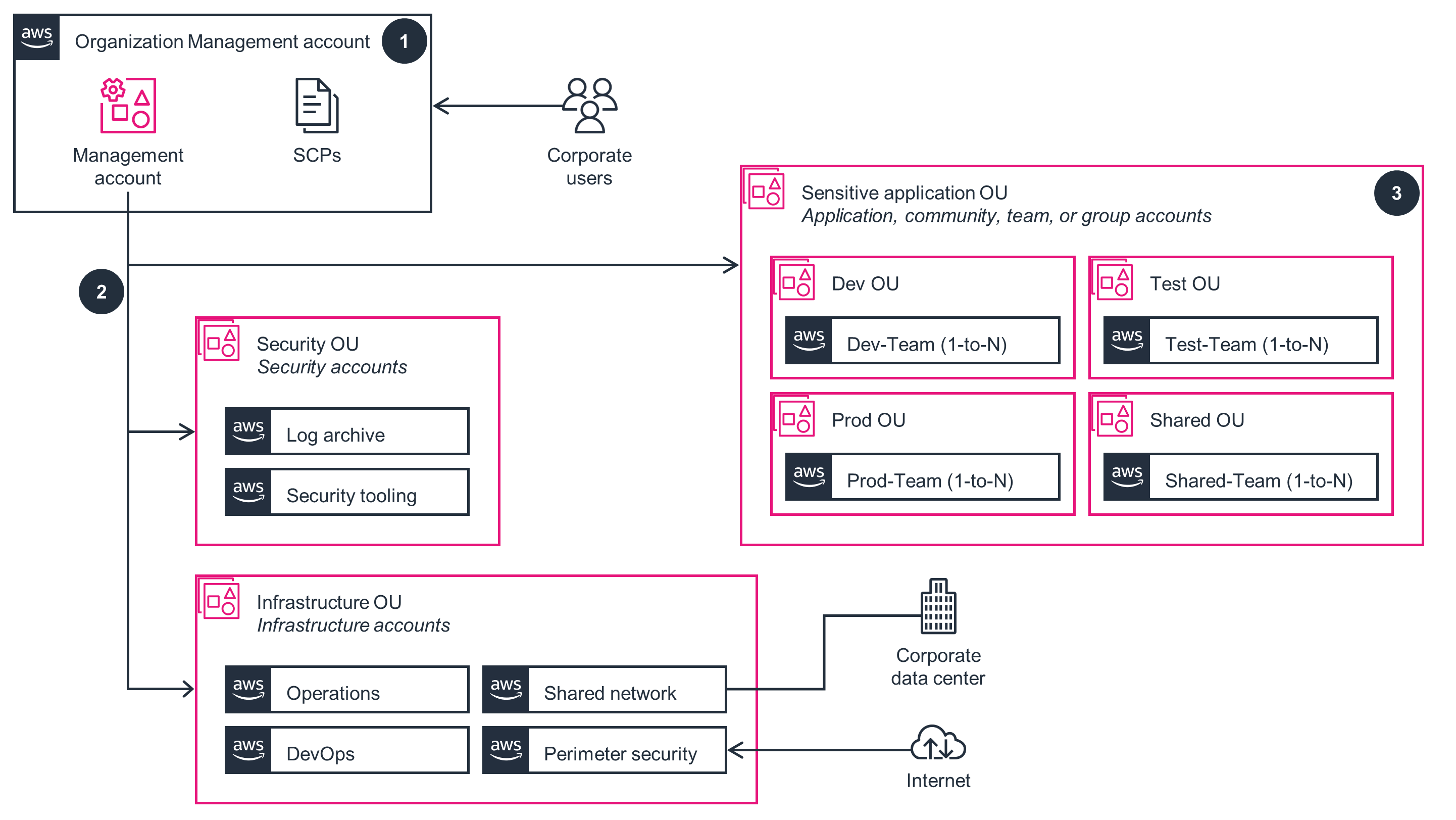

Este diagrama de arquitectura muestra cómo configurar cargas de trabajo integrales de varias cuentas con requisitos de seguridad y cumplimiento únicos.

Cuenta de administración de la organización

Este diagrama de arquitectura muestra cómo una organización puede agrupar varias cuentas, todas ellas controladas por una única entidad cliente. Siga los pasos de este diagrama de arquitectura para implementar la cuenta de administración de la organización que forma parte de esta guía.

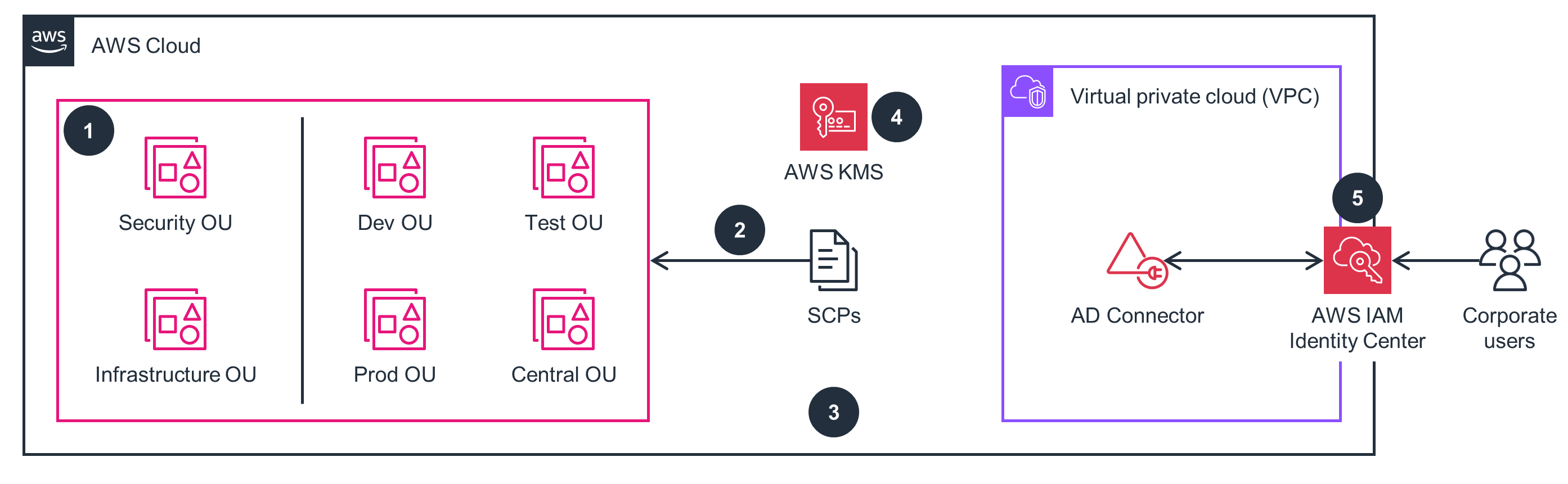

Cuentas de seguridad

Este diagrama de arquitectura muestra cómo configurar de forma centralizada una recopilación de registros completa en todos los servicios y cuentas de AWS. Siga los pasos de este diagrama de arquitectura para implementar la parte de cuentas de seguridad de esta guía.

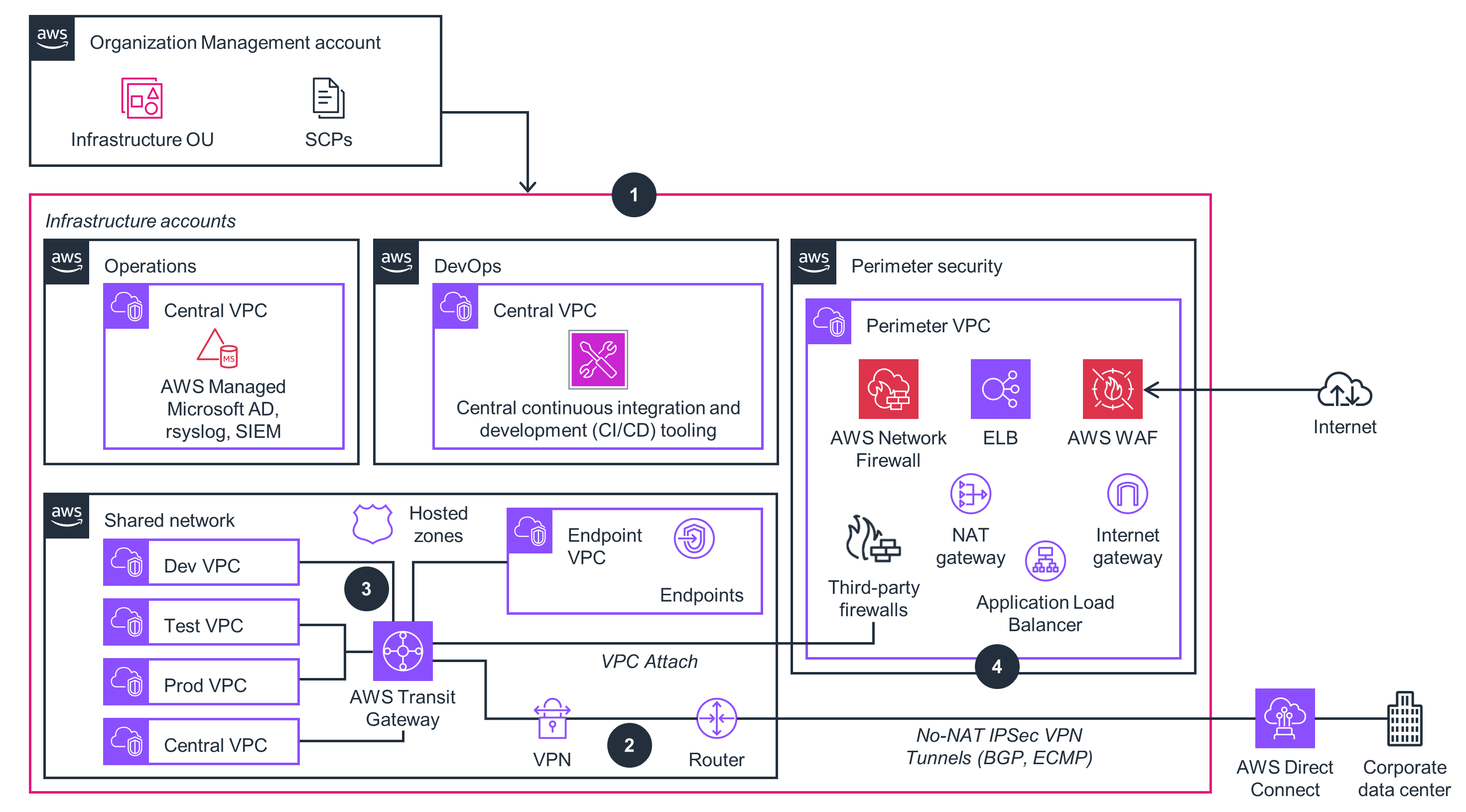

Cuentas de infraestructura

Este diagrama de arquitectura muestra cómo se construye un entorno de red centralizado y aislado con nubes privadas virtuales (VPC). Siga los pasos de este diagrama de arquitectura para implementar la parte de cuentas de infraestructura de esta guía.

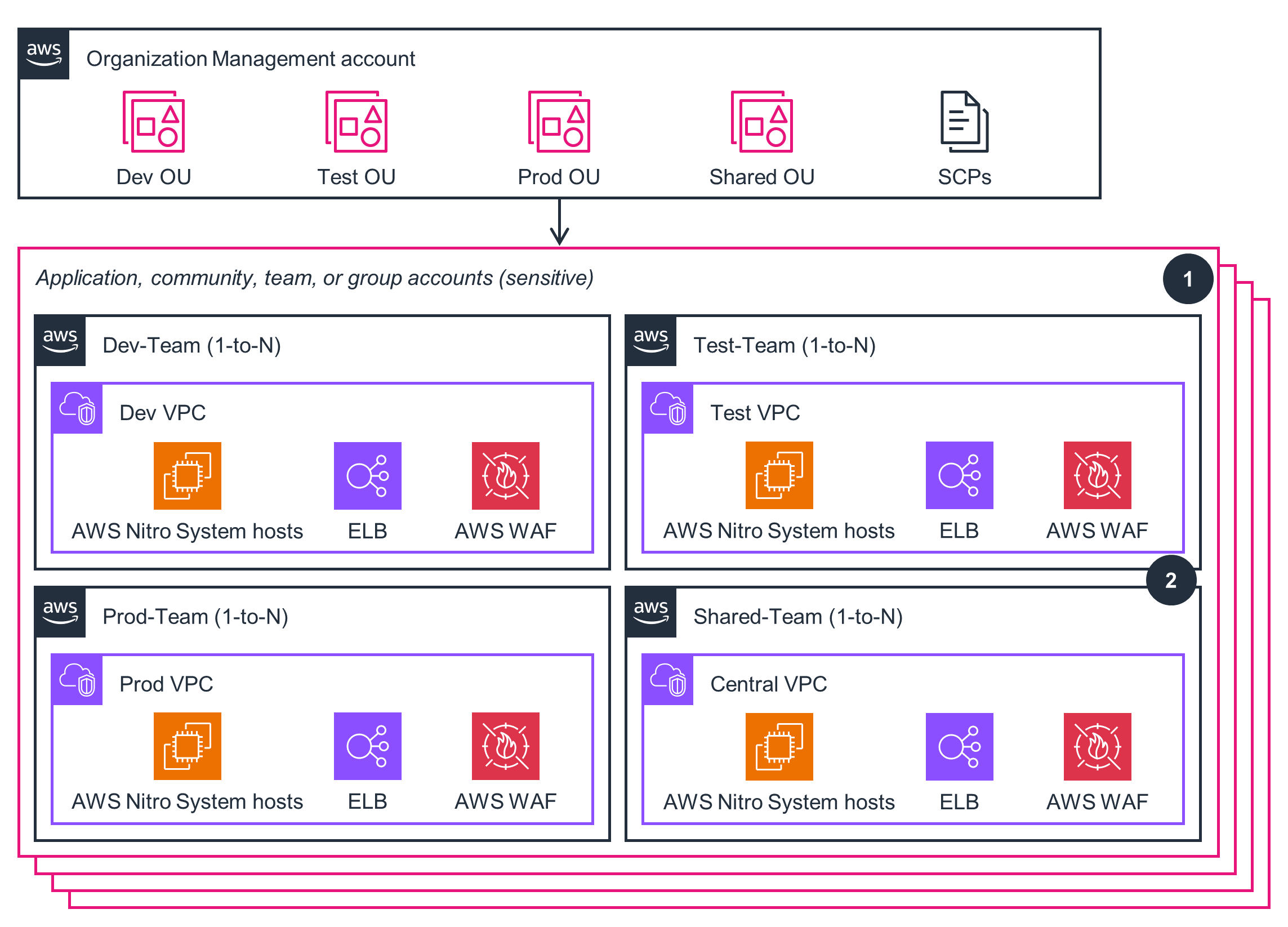

Cuentas de aplicación, comunidad, equipo o grupo (confidenciales)

Este diagrama de arquitectura muestra cómo configurar la segmentación y la separación entre las cargas de trabajo que pertenecen a diferentes etapas del ciclo de vida del desarrollo del software o entre los diferentes roles administrativos de TI. Siga los pasos de este diagrama de arquitectura para implementar la parte de cuentas de aplicación, comunidad, equipo o grupo de esta guía.

Pilares de AWS Well-Architected Framework

El diagrama de arquitectura mencionado es un ejemplo de una solución que se creó teniendo en cuenta las prácticas recomendadas de una buena arquitectura. Para tener completamente una buena arquitectura, debe seguir todas las prácticas recomendadas de buena arquitectura posibles.

Esta guía utiliza las pilas y configuraciones de Organizations with AWS CloudFormation para crear una base segura para su entorno de AWS. Esto proporciona una solución de infraestructura como código (IaC) que acelera la implementación de los controles técnicos de seguridad. Las reglas de configuración corrigen cualquier delta de configuración que se haya determinado que afecta negativamente a la arquitectura prescrita. Puede utilizar la infraestructura comercial global de AWS para cargas de trabajo confidenciales y automatizar los sistemas seguros para entregar las misiones con mayor rapidez y, al mismo tiempo, mejorar continuamente sus procesos y procedimientos.

Esta guía utiliza las organizaciones para facilitar el despliegue de barreras organizativas, como el registro de API con CloudTrail. Esta guía también proporciona controles preventivos que utilizan los SCP de AWS prescriptivos como mecanismo de barrera de protección, que se utilizan principalmente para denegar categorías específicas o completas de API dentro de su entorno (para garantizar que las cargas de trabajo se implementen solo en regiones determinadas) o denegar el acceso a servicios de AWS específicos. Los registros de CloudTrail y CloudWatch permiten la recopilación exhaustiva y prescrita de registros y la centralización en todos los servicios y cuentas de AWS. Las capacidades de seguridad de AWS y la multitud de servicios relevantes para la seguridad se configuran según un patrón definido que le ayuda a cumplir algunos de los requisitos de seguridad más estrictos del mundo.

Esta guía utiliza varias zonas de disponibilidad (AZ), por lo que la pérdida de una zona de disponibilidad no afecta a la disponibilidad de las aplicaciones. Puede usar CloudFormation para automatizar el aprovisionamiento y la actualización de su infraestructura de forma segura y controlada. Esta guía también proporciona reglas prediseñadas para evaluar las configuraciones de los recursos de AWS y los cambios de configuración en su entorno, o puede crear reglas personalizadas en AWS Lambda para definir las prácticas recomendadas y las pautas. Puede automatizar la capacidad de escalar su entorno para satisfacer la demanda y mitigar las interrupciones, como errores de configuración o problemas transitorios de red.

Esta guía simplifica la administración de la infraestructura en la nube mediante el uso de Transit Gateway, que funciona como un centro central que conecta varias VPC a través de una única puerta de enlace, lo que facilita la ampliación y el mantenimiento de la arquitectura de red. Esto simplifica la arquitectura de la red y facilita el enrutamiento eficiente del tráfico entre las diferentes cuentas de AWS de su organización.

Esta guía brinda la capacidad de evitar o eliminar costos innecesarios o el uso de recursos que no son óptimos. Las organizaciones proporcionan centralización y facturación consolidada, lo que facilita la separación sólida entre el uso de los recursos y la optimización de los costos. Esta guía prescribe mover los puntos de enlace de las API públicas de AWS a su espacio de direcciones de VPC privado mediante puntos de enlace centralizados para ahorrar costos. Además, puede usar los informes de costo y uso de AWS (AWS CUR) para realizar un seguimiento del uso de AWS y estimar los cargos.

Esta guía lo ayuda a reducir la huella de carbono asociada a la administración de las cargas de trabajo en sus propios centros de datos. La infraestructura global de AWS ofrece una infraestructura de soporte (como alimentación, enfriamiento y redes), una tasa de uso más alta y actualizaciones tecnológicas más rápidas que los centros de datos tradicionales. Además, la segmentación y la separación de las cargas de trabajo ayudan a reducir el movimiento innecesario de datos, y Amazon S3 ofrece niveles de almacenamiento y la capacidad de mover automáticamente los datos a niveles de almacenamiento eficientes.

Contenido relacionado

Descargo de responsabilidad

¿Ha encontrado lo que buscaba hoy?

Ayúdenos a mejorar la calidad del contenido de nuestras páginas compartiendo sus comentarios