Amazon Web Services 한국 블로그

[기술 백서] AWS WAF를 통해 OWASP 상위 10 웹 애플리케이션 취약점 방어하기

Open Web Application Security Project (OWASP)의 웹 애플리케이션 보안 향상 프로젝트를 알고 계시나요? 그 중에서도 OWASP Top 10이라는 가장 중요한 10 가지 애플리케이션 보안 결함 목록이 있습니다. 이 목록은 최근 웹 사이트 및 웹 애플리케이션에서 자주 발견되는 일반적인 취약점에 대한 내용을 포함합니다.

AWS WAF는 이전 블로그 글에서 설명 드린 대로 SQL 인젝션 및 크로스 사이트 스크립팅과 같은 애플리케이션 계층 공격으로부터 사용자 지정 규칙을 만들어 허용 및 거부 트래픽 유형을 정의함으로서 보안을 강화할 수 있습니다.

신규 기술 백서 Use AWS WAF to Mitigate OWASP’s Top 10 Web Application Vulnerabilities 에서는 OWASP의 상위 열 가지 취약점을 완화하기 위한 AWS WAF 사용 방법을 설명합니다. 즉, OWASP Top 10 (공식적으로 A1에서 A10으로 알려짐)에서 가장 중요한 항목에 대한 세부적이고 구체적인 완화 전략 및 구현 세부 정보가 포함됩니다.

A1 – Injection.

A1 – Injection.- A2 – Broken Authentication and Session Management.

- A3 – Cross-Site Scripting (XSS).

- A4 – Broken Access Control.

- A5 – Security Misconfiguration.

- A6 – Sensitive Data Exposure.

- A7 – Insufficient Attack Protection.

- A8 – Cross-Site Request Forgery (CSRF).

- A9 – Using Components with Known Vulnerabilities.

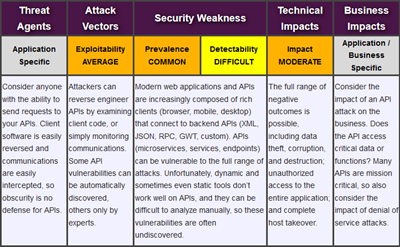

- A10 – Underprotected APIs.

지금 다운로드 하세요!

본 한국어 기술 백서(영문)는 각 취약점에 대한 배경 및 배경을 제공하고 WAF 규칙을 작성하고 차단하는 방법을 보여줍니다. 또한 HTTP 요청에 제공된 매개 변수를 미리 검증하기 위해 Lambda @ Edge를 사용하는 아주 멋진 제안을 포함하여 심층 방어 권고를 제공합니다.

이 백서에서는 권장 조건 유형 및 규칙과 함께 웹 ACL을 만드는 동반자 AWS CloudFormation 템플릿에 연결됩니다. 이 템플릿을 자신의 작업을위한 시작점으로 사용하여 더 많은 조건 유형과 규칙을 원하는대로 추가 할 수 있습니다.

— Jeff;

이 글은 Prepare for the OWASP Top 10 Web Application Vulnerabilities Using AWS WAF and Our New White Paper 의 한국어 번역입니다.