Amazon Web Services ブログ

Kiro のエンタープライズガバナンス: MCP サーバーとモデルを管理する

本記事は 2026 年 3 月 12 日に公開された Ryan Yanchuleff, Kartik Rao, Arnab Satpati による “Enterprise governance: control your MCP servers and models” を翻訳したものです。

AI コーディングツールを評価するエンタープライズのセキュリティおよびコンプライアンスチームは、一貫して 2 つの機能を優先しています。MCP サーバー接続の一元管理と、組織全体で使用される AI モデルのガバナンスです。

どちらも、企業が新しいカテゴリの開発者ツールに対してどう向き合うかを表しています。MCP サーバーはデータベース、ドキュメント、API、内部ツールに接続することで IDE を拡張し、実際の生産性向上をもたらします。AI モデルは定期的にリリースされ、それぞれデータ処理の特性と推論リージョンが異なります。エンタープライズ規模では、組織は開発環境の他の部分と同様に、これらに対してもポリシー主導の管理を期待しています。

コンプライアンス要件が高い組織にとって、これらの管理機能は広範な導入の前提条件となることが多いです。セキュリティチームは、MCP サーバーへのアクセスが組織のポリシーに沿っていること、そしてモデルの使用が承認された範囲内に収まっていることを、エンジニアリングチーム全体へのロールアウトを承認する前に確認する必要があります。

本日、Kiro に 2 つの新しいエンタープライズガバナンス機能を提供します。管理者が承認済み MCP サーバーを許可リストで管理できる MCP サーバーレジストリと、組織が開発者が使用できるモデルを定義できるモデルガバナンス管理です。Kiro はこれらのポリシーを IDE と CLI の両方で確定的に適用します。

問題: ガードレールのない MCP

MCP は AI コーディングツールが外部システムに接続するための標準的な方法となっています。Kiro はローンチ以来 MCP をサポートしており、まずローカルサーバー、次にリモートサーバーに対応しました。開発者は MCP サーバーを使用して、Kiro をドキュメントシステム、データベース、チケットツール、クラウドインフラなどに接続しています。

MCP の導入が組織全体に拡大するにつれ、エンタープライズのセキュリティチームは開発環境内の他の統合ポイントに適用するのと同じ一元的な監視を求めるようになります。何百人もの開発者が MCP を通じて外部システムに接続している場合、管理者はパッケージレジストリ、CI/CD プラグイン、API アクセスを管理するのと同じように、使用が承認されているサーバーを定義して適用する方法が必要です。

これはエンタープライズのお客様から最も一貫して寄せられたリクエストの 1 つでした。個々の開発者の裁量に任せるのではなく、ポリシーを通じて MCP サーバーへのアクセスを管理する方法を管理者に提供してほしいというものです。組織は、セキュリティチームが求めるガバナンス体制を維持しながら、MCP の導入を迅速に進めたいと考えていました。

仕組み: MCP レジストリ

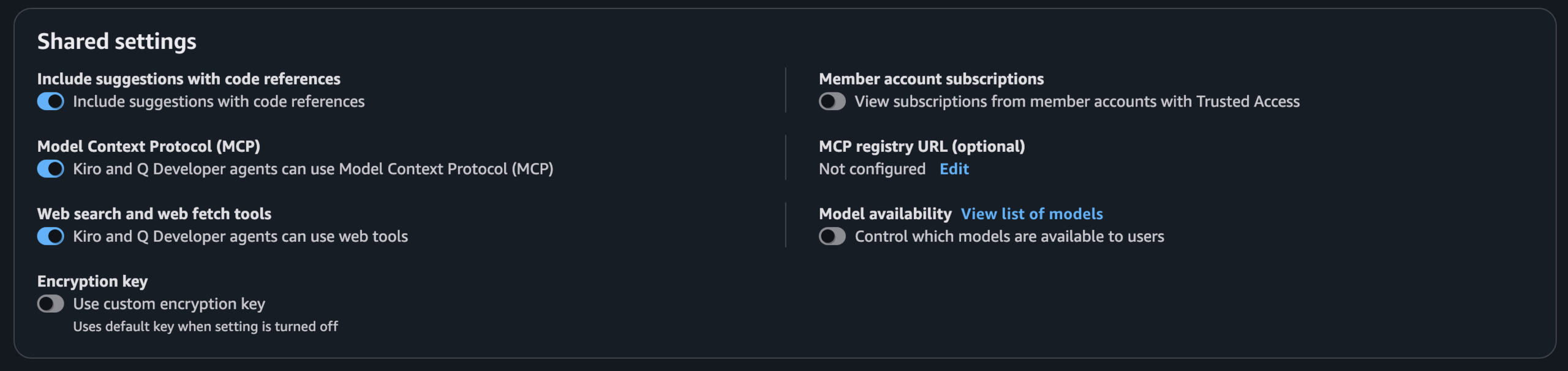

Kiro の MCP ガバナンスは管理者に 2 つの管理機能を提供します。MCP を無効にする MCP のオン/オフトグルと、管理者が Kiro 用の承認済み MCP サーバーの JSON 許可リストを設定できる MCP レジストリです。どちらの管理機能も、エンタープライズユーザー向けに作成される Kiro プロファイルの一部であり、そのアカウントのすべてのサブスクライバーに対してアカウントレベルで設定できます。

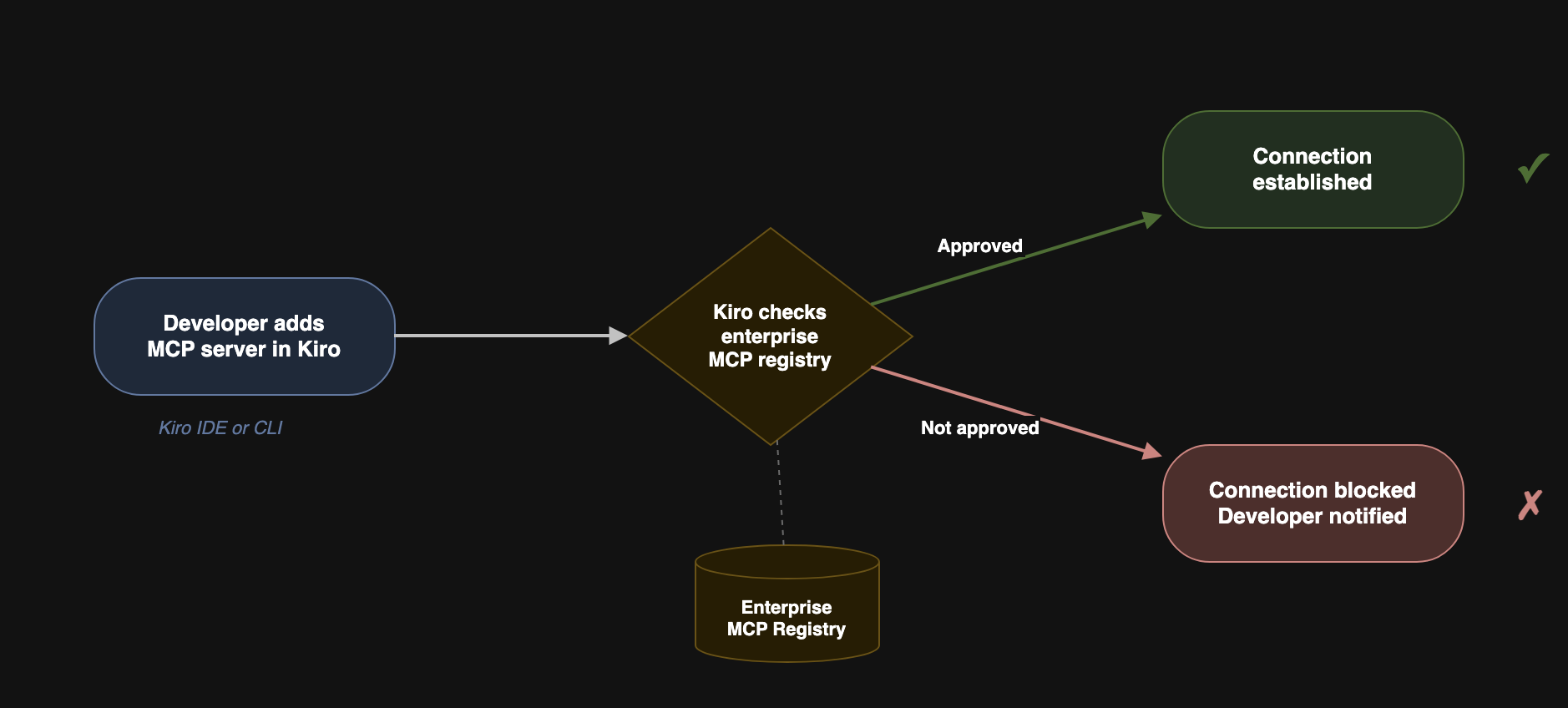

レジストリ自体は JSON ファイルで、Amazon S3、nginx、内部 Web サーバーなど任意の HTTPS エンドポイントに作成してホストします。Kiro 管理コンソールのプロファイルに URL を追加すると、Kiro が確定的な方法で残りの処理を行います。すべての Kiro クライアントは起動時にレジストリを取得し、24 時間ごとに再同期します。ローカルにインストールされた MCP サーバーがレジストリに存在しなくなった場合、Kiro はそれを終了させ、開発者が再追加できないようにします。レジストリがサーバーの新しいバージョンを指定している場合、Kiro はそのサーバーを更新後のバージョンで自動的に再起動します。

開発者が Kiro CLI で /mcp add を実行すると、レジストリのサーバーのみが表示されます。レジストリで定義されたサーバーパラメーター(URL、パッケージ識別子、ランタイム引数)は読み取り専用です。開発者は独自の環境変数(認証キーやローカルパス用)と HTTP ヘッダーを追加できますが、リストにないサーバーには接続できません。

レジストリはリモートとローカルの両方の MCP サーバーをサポートしています。

-

リモートサーバー:

streamable-httpまたはsseトランスポートで接続し、エンドポイント URL と HTTP ヘッダーを設定可能です。 -

ローカルサーバー: npm、PyPI、OCI レジストリのパッケージとして定義され、

stdioトランスポートで動作します。Kiro はnpx、uvx、またはdockerを使用してダウンロードおよび実行します。適切なパッケージランナーが開発者のマシンにインストールされている必要があります。

MCP レジストリオープン標準に基づく構築

Kiro のレジストリファイル形式は、MCP レジストリ標準の一部を採用しました。これは MCP サーバーの検出と配布のためのオープンソース仕様で、MCP プロジェクト(元々は Anthropic が作成し、現在はオープン標準として管理されています)によって維持されています。これにより、MCP ガバナンスへの投資が特定のサービスプロバイダーに縛られることはありません。レジストリ仕様は、MCP サーバーのカタログ化、バージョン管理、検出方法の標準化されたデータモデルを定義しています。

Kiro のレジストリ定義は、JSON 形式の仕様からサーバースキーマの一部に従っています。各サーバーエントリには、名前(ファイル内で一意)、説明、バージョン(セマンティックバージョニング推奨)、および remotes 配列(HTTP ベースのサーバー用)または packages 配列(ローカル stdio サーバー用)のいずれかが含まれます。簡略化した例を以下に示します。

{

"servers": [

{

"server": {

"name": "my-remote-server",

"description": "My server description",

"version": "1.0.0",

"remotes": [

{

"type": "streamable-http",

"url": "https://acme.com/my-server"

}

]

}

},

{

"server": {

"name": "my-local-server",

"description": "My server description",

"version": "1.0.0",

"packages": [

{

"registryType": "npm",

"identifier": "@acme/my-server",

"transport": { "type": "stdio" }

}

]

}

}

]

}完全な JSON スキーマと属性リファレンスについては、Kiro MCP ガバナンスドキュメントを参照してください。

モデルガバナンス: 開発者が使用できるモデルを管理する

Kiro はオープンウェイトモデルや Anthropic の最新モデル(Opus 4.6 や Sonnet 4.6 など)のような新しいモデルオプションを追加し続けています。選択肢が増えることは開発者にとって良いことです。しかし、モデル承認プロセスを持つ企業にとって、新しいモデルが登場するたびに、誰かが使用できるようになる前に回答が必要なコンプライアンス上の問題が生じます。

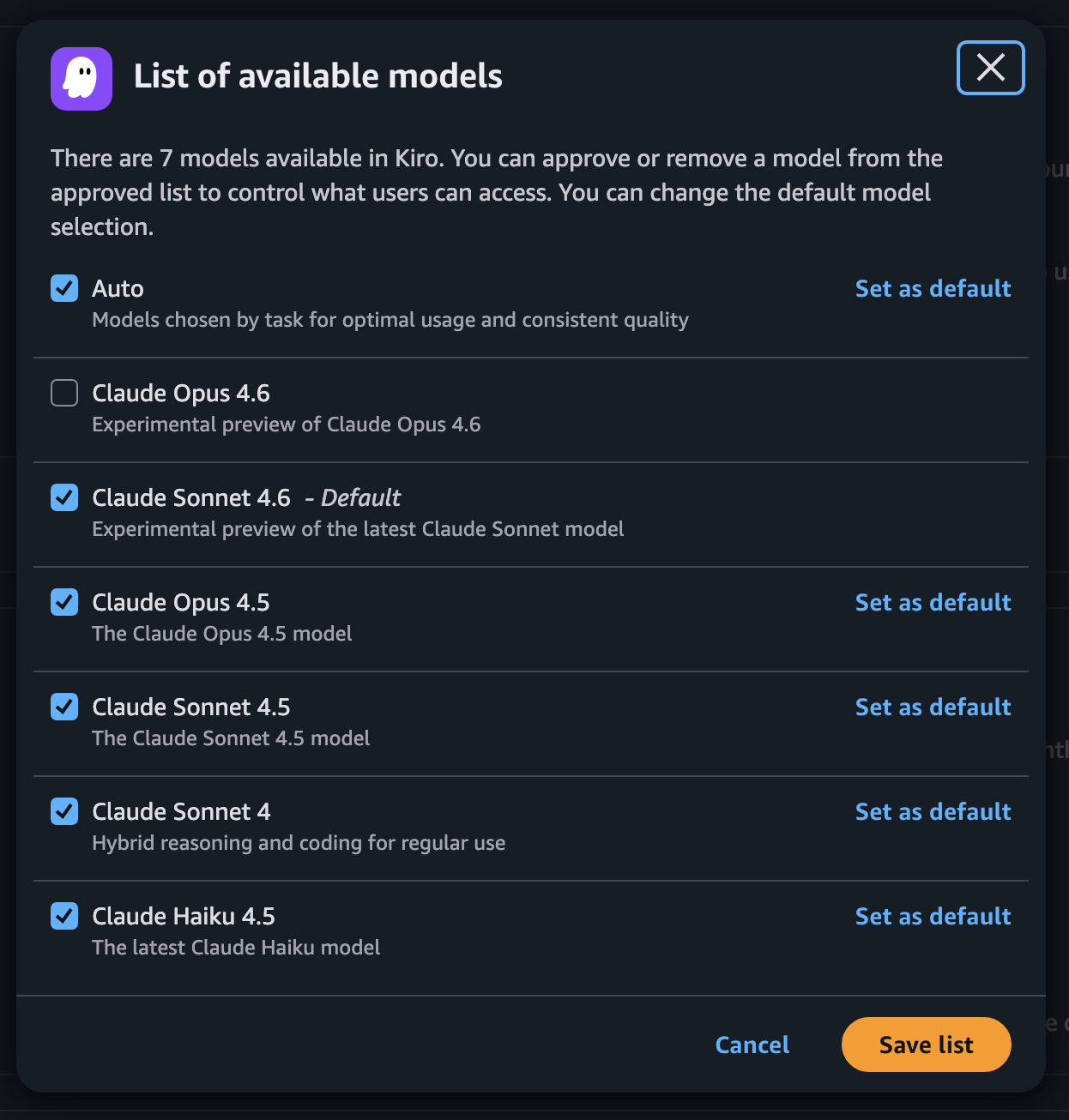

本日、Kiro エンタープライズのお客様向けにモデルガバナンスも提供します。Kiro の管理者は、未承認のモデルを無効にすることで、開発者が利用できるモデルを制限できるようになりました。

明確にしておくと、これは「独自モデルの持ち込み」ではありません。モデルガバナンスは Kiro にモデルを追加するものではありません。すでに利用可能なリストからモデルを削除するものです。組織がまだモデルを承認していない場合、レビュープロセスが完了するまで開発者にオプションとして表示されないよう無効にできます。

なぜこれが重要なのか

エンタープライズのモデル承認プロセスには正当な理由があります。モデルによってトレーニングデータの出所、ライセンス条件、データ処理の特性が異なります。新しいモデルを使用する前に法的レビューを必要とする組織もあります。数週間かかる技術評価プロセスを持つ組織もあります。

モデルガバナンスがなければ、Kiro が新しいモデルをリリースするたびに、組織内のすべての開発者がすぐに利用できるようになります。管理者は承認プロセスを適用する方法がなく、IDE でモデルを選択する前に開発者がポリシードキュメントを確認することに頼ることになります。それでは組織規模には対応できません。

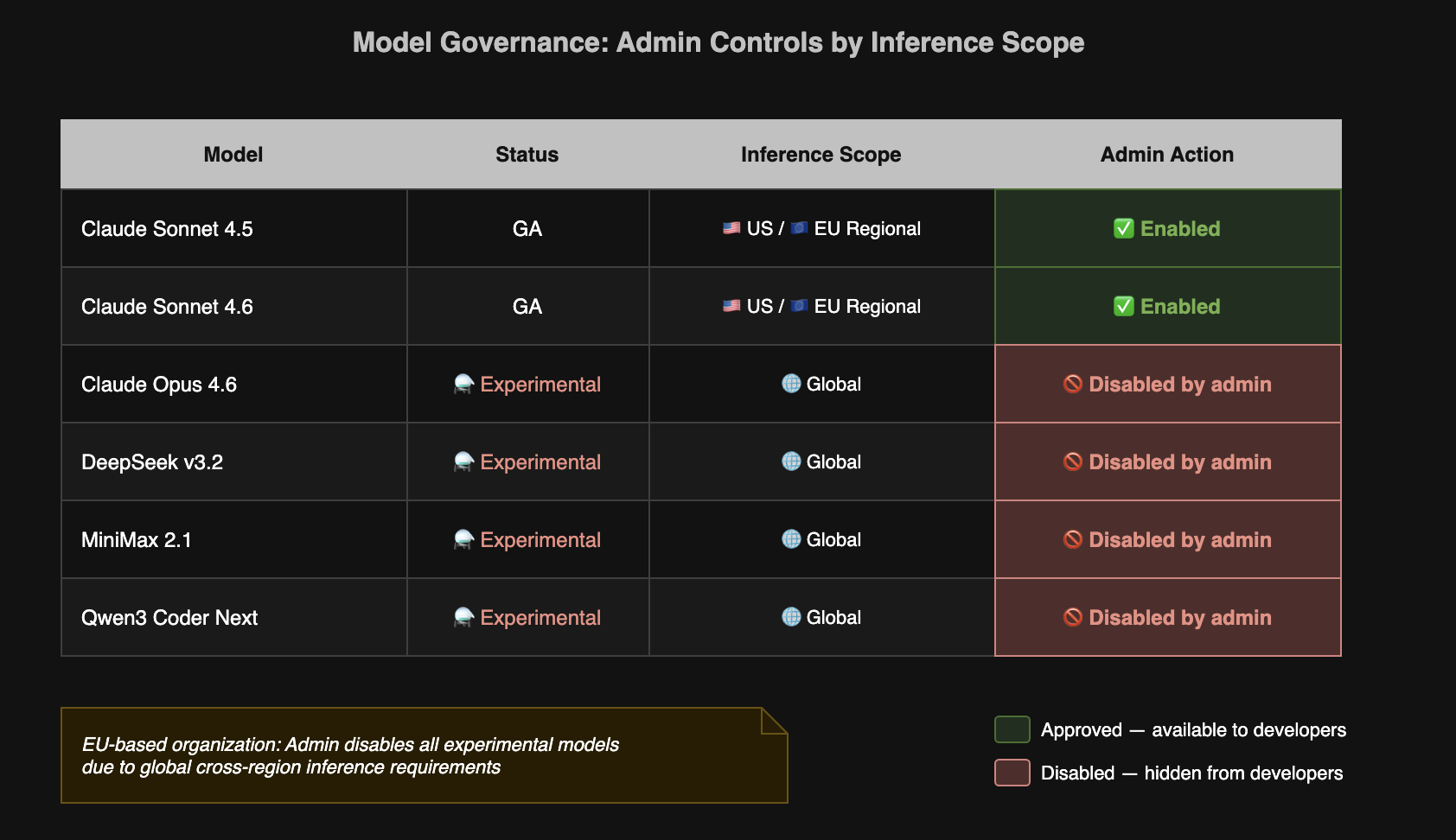

データレジデンシーと実験的モデル

これは特にデータレジデンシー要件を持つお客様にとって重要です。Kiro の一般提供モデルはリージョナルなクロスリージョン推論を使用しており、データは選択した地域(米国またはヨーロッパ)内に留まります。しかし、実験的サポートでリリースされた新しいモデルはグローバルなクロスリージョン推論を使用する場合があり、リクエストが選択した地域外の AWS リージョンで処理される可能性があります。

データレジデンシー要件が高い組織にとって、この区別は重要です。グローバルに推論をルーティングする実験的モデルは、モデル自体が技術的に優れていても、コンプライアンス義務と互換性がない場合があります。

モデルガバナンスは管理者にこれを処理するための簡単な方法を提供します。データレジデンシー要件に対してレビューが完了するまで実験的モデルを無効にします。モデルが実験的段階からリージョナル推論を備えた一般提供段階に移行したら、有効にします。開発者は Kiro のタイムラインではなく、組織のタイムラインで新しいモデルにアクセスできます。

仕組み

管理者は AWS マネジメントコンソールの Kiro 管理設定を通じてモデルの可用性を設定します。インターフェースには Kiro がサポートするすべてのモデルと、その現在のステータス(GA または実験的)および推論スコープが表示されます。管理者はモデルのオン/オフを切り替えられます。無効にされたモデルは、IDE と CLI の両方で組織内のどの開発者のモデルセレクターにも表示されません。

Kiro が新しいモデルをリリースすると、管理者は準備が整うまで簡単にオフにできます。開発者は組織が承認したモデルのみを見ることができます。

今すぐ始めましょう

MCP ガバナンスとモデルガバナンスは、AWS IAM Identity Center、Okta、または Microsoft Entra ID を通じて認証する Kiro エンタープライズのお客様向けに、Kiro IDE 0.11.28 または Kiro CLI 1.23 以降で利用可能です。Kiro 管理設定コンソールで MCP レジストリとモデルポリシーを設定してください。

翻訳は Solutions Architect の吉村 が担当いたしました。