Amazon Web Services ブログ

新しい – AWS Direct Connect Gateway – リージョン間の VPC アクセス

今回のブログの準備をしている時に、2012 年に公開した懐かしいブログ記事を読み返してみました。これは AWS Direct Connect のリリースについて紹介したものです。エンタープライズをご利用されているお客様達から、プライバシーの強化やデータ転送の帯域幅の追加、より予測可能性に優れたデータ転送パフォーマンスを実現するため、AWS リージョンに専用接続を確立できるようにしたいというリクエストを受け、Direct Connect を提供するに至りました。当初は AWS リージョン 1 か所と 1 つのコロケーションから始まりましたが、現在ではすべてのパブリック AWS リージョンでその利用が可能となり、世界中に散在する多数のコロケーションからアクセスできるようになりました (合計 60 か所のロケーション)。当社のお客様には Direct Connect を全面的にご活用いただいており、その後も Link Aggregation、Amazon EFS サポート、CloudWatch モニタリング、HIPAA の適格性といった機能を追加しました。過去 5 週間だけでも、Direct Connect ロケーションをヒューストン (テキサス)、バンクーバー (カナダ)、マンチェスター (英国)、キャンベラ (オーストラリア)、パース (オーストラリア) に追加しました。

そして現在は、Direct Connect Gateway を追加することで Direct Connect をよりシンプルに、そしてさらにパワフルにするよう努めています。また、すべてのリージョンにおいて Direct Connect をご利用のお客様が、当社のグローバル IP ルートを受信するパブリック仮想インターフェイスを作成したり、当社サービスのパブリックエンドポイントへのアクセスの有効化、Direct Connect の価格モデルの更新などを行えるようにしています。

では詳しく見てみましょう。

新しい Direct Connect Gateway

この新しい Direct Connect Gateway を使用すると、複数の AWS リージョンに渡り Virtual Private Cloud (VPC) で接続性を確立できます。そのため、VPC にそれぞれ複数の BGP セッションを確立する必要がないので、管理作業を減らしネットワークデバイスへの負担も軽減することができます。

また、この機能はどの Direct Connect ロケーションからでも関与する VPC への接続を可能にするため、クロスリージョンベースで AWS サービスを使用する場合のコストをさらに削減することもできます。

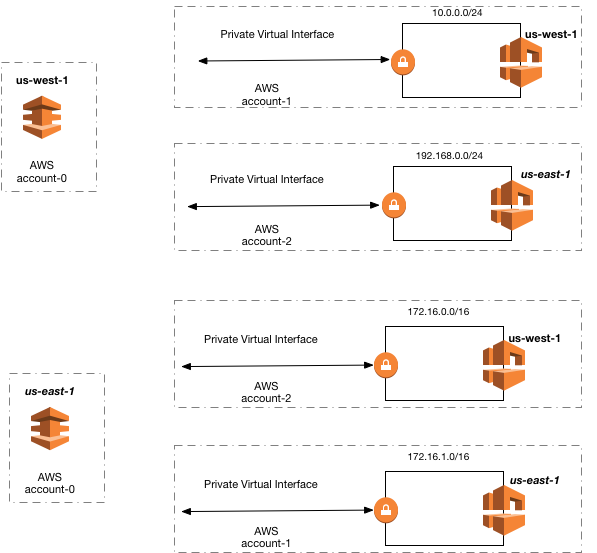

Direct Connect Gateway を使用して実現できる簡略化の例を示した以下の図をご覧ください (「ロック」アイコンは仮想プライベートゲートウェイを意味します)。まず、このように開始します。

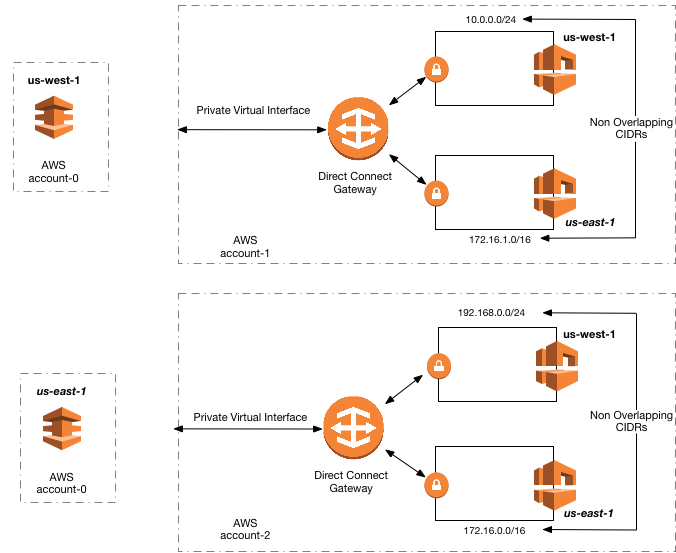

最後に次のようになります。

特定の Direct Connect Gateway を参照する VPC には、重複しない IP アドレス範囲が必要です。現在、VPC はすべて同じ AWS アカウントになければなりませんが、今後これをもっと柔軟にする予定です。

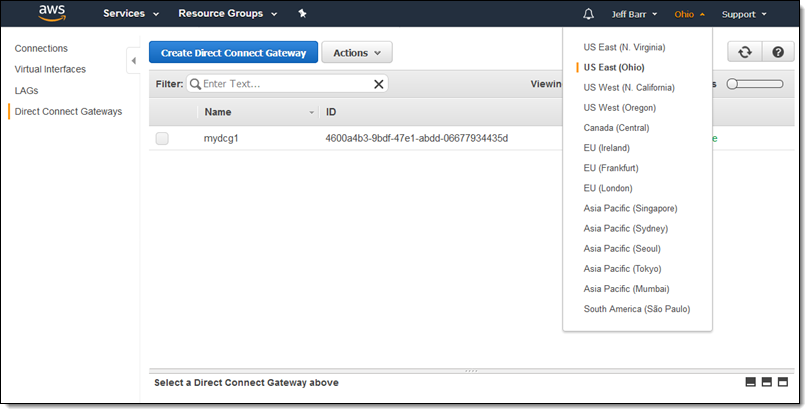

各ゲートウェイはパブリック AWS リージョンすべてに渡り存在するグローバルオブジェクトです。ゲートウェイを介したリージョン間の通信はすべて AWS ネットワークのバックボーンに渡って行われます。

Direct Connect Gateway の作成

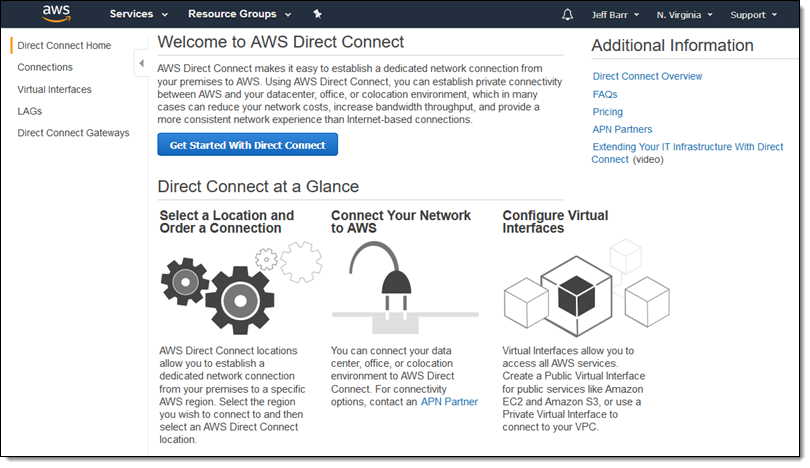

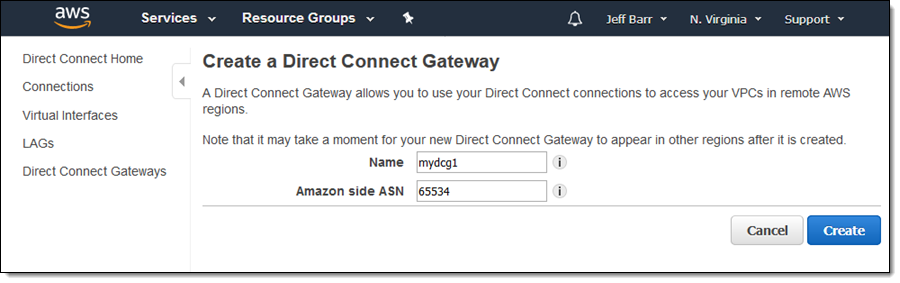

Direct Connect Gateway を作成するには Direct Connect Console を使用するか、 CreateDirectConnectGateway 関数を呼び出してください。私はコンソールを使用します。

開始するには、Direct Connect Console を開き [Direct Connect Gateways] をクリックします。

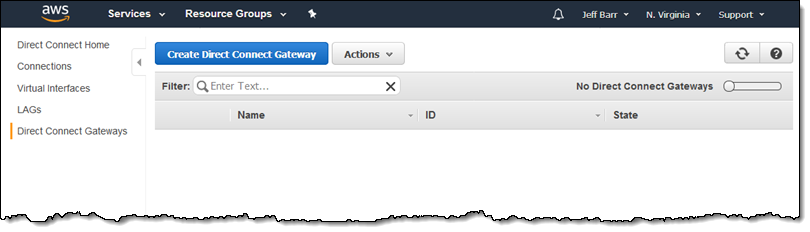

まだゲートウェイがないので、リストは空の状態になっています。これを変更するには [Create Direct Connect Gateway] をクリックします。

ゲートウェイの名前を入力し、ネットワークにプライベート ASN を入力したら [Create] をクリックします。ASN (自律システム番号) は RFC 6996 でプライベートとして定義されている範囲の 1 つにする必要があります。

しばらくすると、新しいゲートウェイが別の AWS リージョンで表示されます。

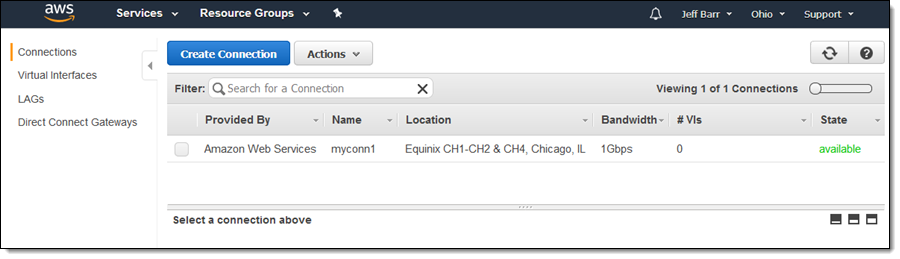

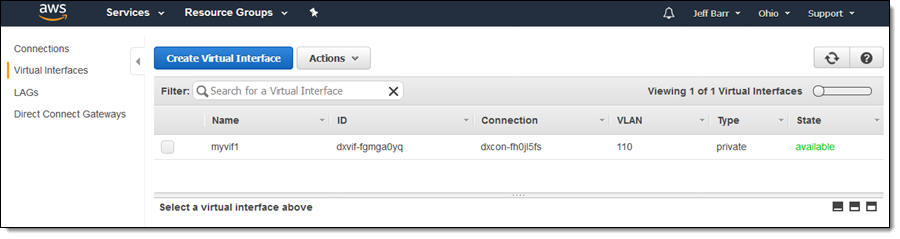

VIF を作成するのに使用する Direct Connect Connection がオハイオにあります。

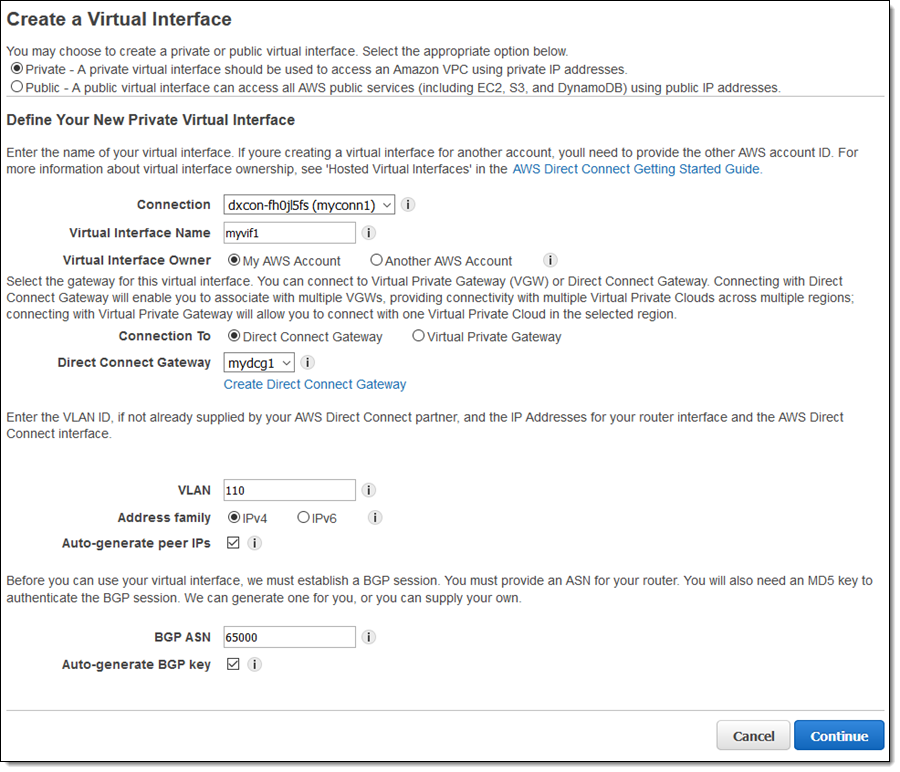

次に Gateway と Connection を参照するプライベート VIF を作成します。

数秒で使用できるようになります。

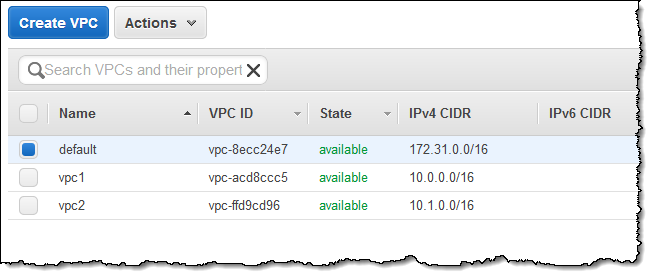

重複しない CIDR とそれぞれに仮想プライベートゲートウェイがアタッチされている VPC のペアがすでにあります。こちらが VPC です (これはデモなので便宜上、同じリージョンでお見せします)。

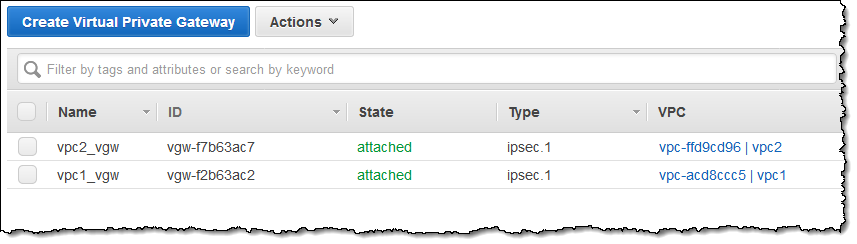

仮想プライベートゲートウェイは次のようになります。

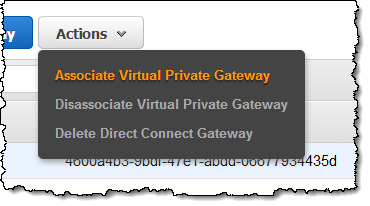

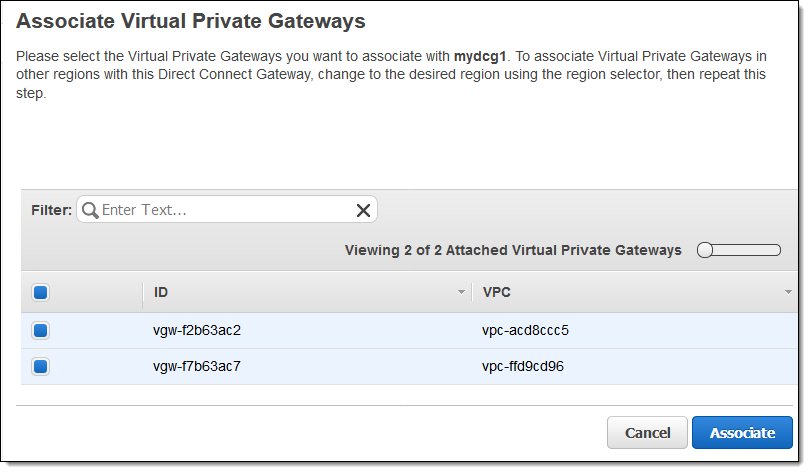

Direct Connect Console に戻り Direct Connect Gateways にアクセスします。Gateway を選択し [Associate Virtual Private Gateway] を [Actions] メニューから選びます。

両方の仮想プライベートゲートウェイを選択し [Associate] をクリックします。

いつものように、もし自分の VPC が特定の AWS リージョンである場合も同じ手順を使用できます。このブログでは 2 回ではなく 1 回で操作をお見せした方が簡単でした。

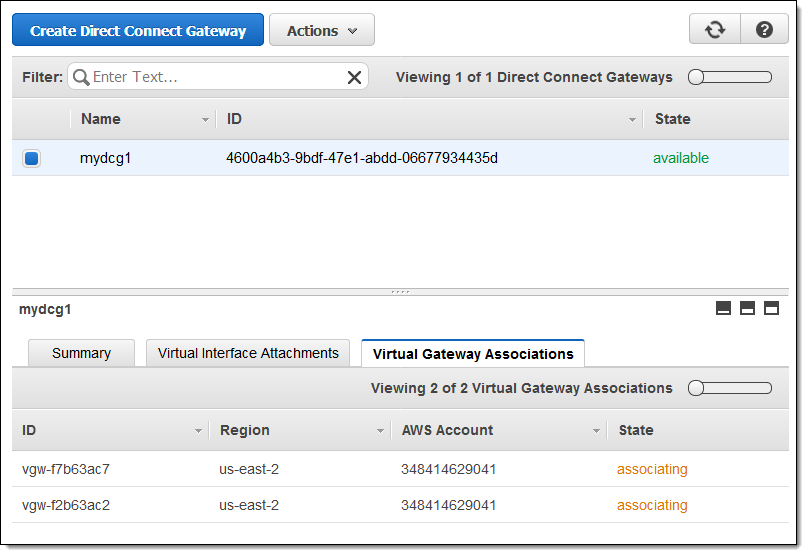

数分ほどで仮想ゲートウェイの関連付けが完了します (associating の状態で開始)。

この状態が [associated] になると、VPC がある AWS リージョンにかかわらず、AWS Direct Connect 接続でオンプレミスネットワークと VPC 間でトラフィックが移動するようになります。

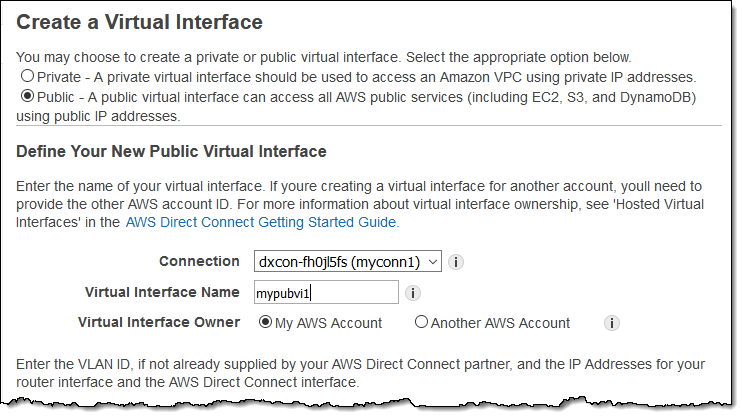

サービスエンドポイントのパブリック仮想インターフェイス

これで、あらゆる AWS リージョンで実行している AWS サービスの AWS パブリックサービスエンドポイントへのアクセスを可能にするパブリック仮想インターフェイスを作成できるようになりました。こうしたインターフェイスは Amazon のグローバル IP ルートを受信 (BGP 経由) します。[Public] オプションを選択し Direct Connect Console でインターフェイスを作成できます。

価格モデルの更新

AWS リージョンや AWS Direct Connect ロケーションの数が日々増えていくことを考慮し、データ転送料金が Direct Connect とソース AWS リージョンのロケーションをベースにするようになりました。新しい料金設定は AWS Direct Connect ロケーションをベースにしたこれまでのモデルに比べ、よりシンプルになりました。

提供開始

この機能はすでに利用可能となっており、今すぐ使用を開始できます。Direct Connect Gateways は追加費用なしに作成し使用することができます。いつものようにポート時間とデータ転送に基づいた Direct Connect 料金を支払うことになります。

— Jeff;