Amazon Web Services 한국 블로그

Amazon Detective – 보안 조사를 위해 EKS에서 Kubernetes 워크로드 지원

2020년 3월에 AWS는 잠재적인 보안 문제 또는 의심스러운 활동의 근본 원인을 쉽게 분석 및 조사하고 빠르게 식별할 수 있는 완전관리형 서비스인 Amazon Detective를 도입했습니다.

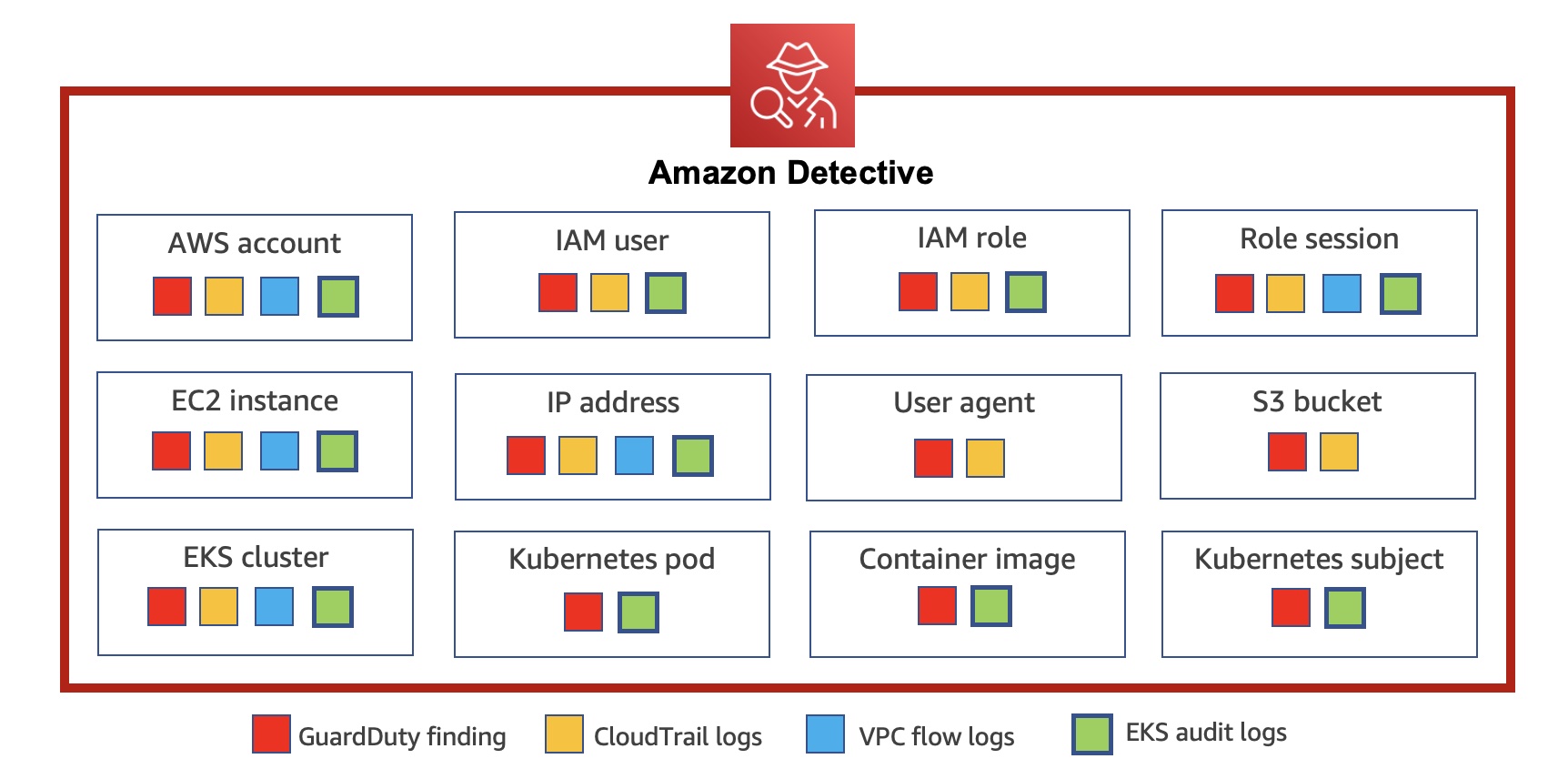

Amazon Detective는 Amazon GuardDuty, AWS CloudTrail 및 Amazon Virtual Private Cloud(Amazon VPC) 흐름 로그에서 로그인 시도, API 호출 및 네트워크 트래픽과 같은 임시 이벤트를 전체 AWS 환경에서 관찰된 리소스 활동 및 상호 작용을 요약하는 그래프 모델로 계속 추출합니다. 그리고 AWS IAM 역할 세션 분석, 향상된 IP 주소 분석, Splunk 통합, Amazon S3 및 DNS 조사 결과 유형, AWS Organizations에 대한 지원과 같은 새로운 기능을 추가했습니다.

최근 AWS 고객은 Amazon Elastic Kubernetes Service(Amazon EKS)를 통해 Kubernetes 워크로드를 배포하기 위해 컨테이너로 빠르게 이전하고 있습니다. 컨테이너에서는 뛰어난 프로그래밍 기능 덕분에 수천 개의 개별 컨테이너 배포와 수백만 건의 구성 변경을 몇 초 만에 수행할 수 있습니다. EKS 워크로드를 효과적으로 보안하려면 EKS 감사 로그 양식으로 캡처된 컨테이너 배포 및 구성을 모니터링하고 활동을 여러 AWS 계정에서 나타나는 사용자 활동 및 네트워크 트래픽과 연결해야 합니다.

오늘 AWS는 Amazon EKS에서 실행되는 Kubernetes 워크로드에 대한 보안 조사 범위를 확장할 수 있는 Amazon Detective의 새로운 기능을 발표합니다. 이 새로운 기능을 활성화하면 Amazon Detective는 자동으로 EKS 감사 로그를 모으기 시작하여 클러스터, 포드, 컨테이너 이미지 및 Kubernetes 대상(Kubernetes 사용자 및 서비스 계정)에 대한 API 활동을 Amazon EKS의 사용자, 애플리케이션 및 컨트롤 플레인에서 시간순으로 캡처합니다.

Detective는 로그를 수동으로 활성화, 저장 또는 유지하지 않고도 CloudTrail을 사용하는 사용자 활동과 Amazon VPC 흐름 로그를 사용하는 네트워크 활동을 자동으로 연관시킵니다. 이 서비스는 이러한 로그에서 주요 보안 정보를 수집하고 보안 활동 그래프 데이터베이스에 보관하여, 이를 통해 12개월 동안의 활동에 대한 빠른 상호 참조 액세스를 지원합니다. Detective는 활동 그래프 데이터베이스가 지원하는 일반적인 보안 질문에 응답하기 위해 목적별 데이터 분석 및 시각화 계층을 제공합니다. 이를 통해 EKS 워크로드와 관련된 잠재적인 악의적 활동을 빠르게 조사할 수 있습니다.

그러면 사용자는 로그 관리, 운영 시스템 또는 지속적인 보안 도구 유지 관리에 집중하는 대신, 보안 문제에 신속하게 대응할 수 있습니다. Detective의 EKS 기능은 모든 고객에게 30일 무료 평가판과 함께 제공되므로, 해당 기능이 사용자의 요구 사항을 충족하는지 확인하고 지속적으로 서비스 비용을 완벽하게 파악할 수 있습니다.

EKS 감사 로그에 대한 보안 조사 시작하기

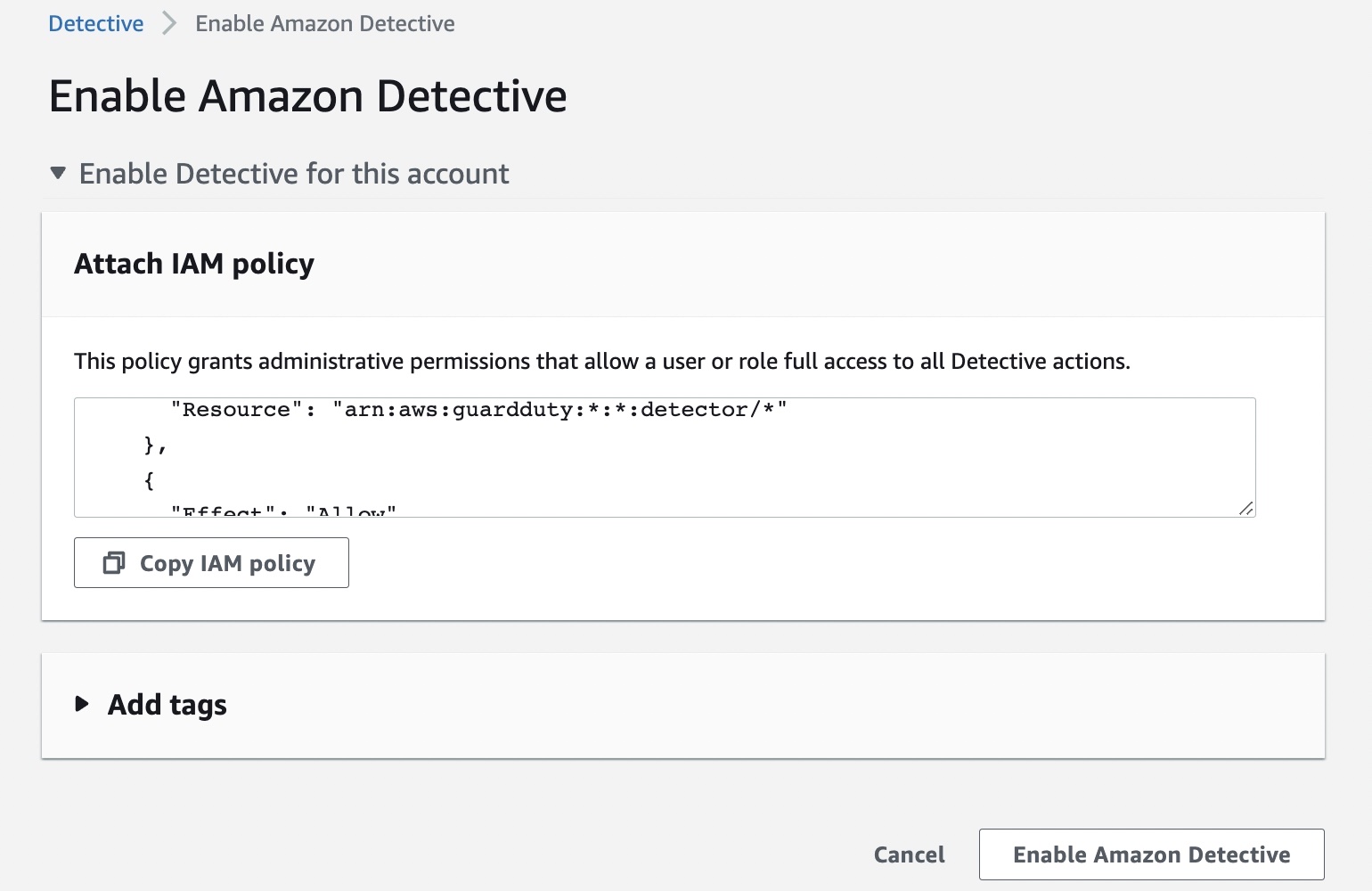

AWS Management Console에서 몇 번만 클릭하면 Amazon Detective를 활성화하여 시작할 수 있습니다. GuardDuty는 Amazon Detective의 필수 요소입니다. Detective를 활성화하려고 하면, Detective는 GuardDuty가 사용자 계정에서 활성화되었는지 확인합니다. GuardDuty를 활성화하거나 48시간 동안 기다려야 합니다. 그러면 GuardDuty가 사용자 계정에서 생성하는 데이터 볼륨을 평가할 수 있습니다.

AWS IAM 정책을 연결하여 계정을 활성화하거나 조직의 관리자에게 이 작업을 위임할 수 있습니다. 자세한 내용은 AWS 설명서의 Detective 설정을 참조하세요.

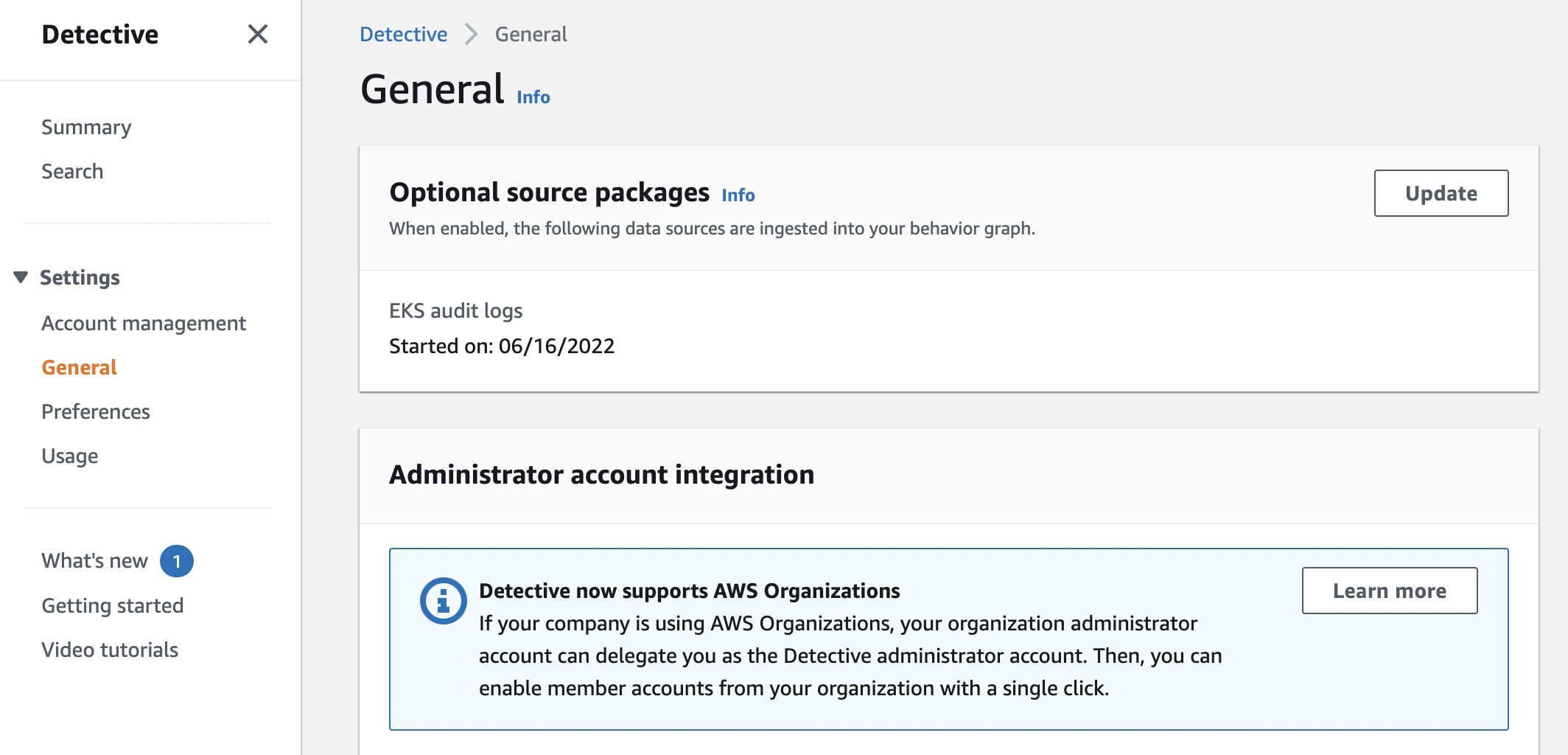

기존 고객인 경우 Detective에서 EKS 지원을 활성화하려면 왼쪽 패널의 설정(Settings) 메뉴로 이동하고 일반(General)을 선택합니다. 선택적 소스 패키지(Optional source packages)에서 EKS 감사 로그(EKS audit logs)를 활성화합니다.

Detective의 신규 고객인 경우 기본적으로 EKS 보호 기능이 활성화됩니다. EKS 감사 로그를 바로 평가하지 않으려는 경우 Detective를 활성화한 첫 주에 이 기능을 비활성화하고 나중에 사용할 수 있도록 30일 무료 평가판 기간을 보존할 수 있습니다.

Detective가 활성화되면 Amazon EKS에서 생성된 Kubernetes 감사 로그 모니터링을 시작하며 보안 사용에 대한 정보를 추출하고 상관시킵니다. 로그 소스를 활성화하거나 기존 EKS 클러스터 또는 향후 배포에 대한 구성을 변경할 필요가 없습니다.

요약(Summary) 페이지에서 EKS 클러스터의 최근 모니터링 결과를 볼 수 있습니다.

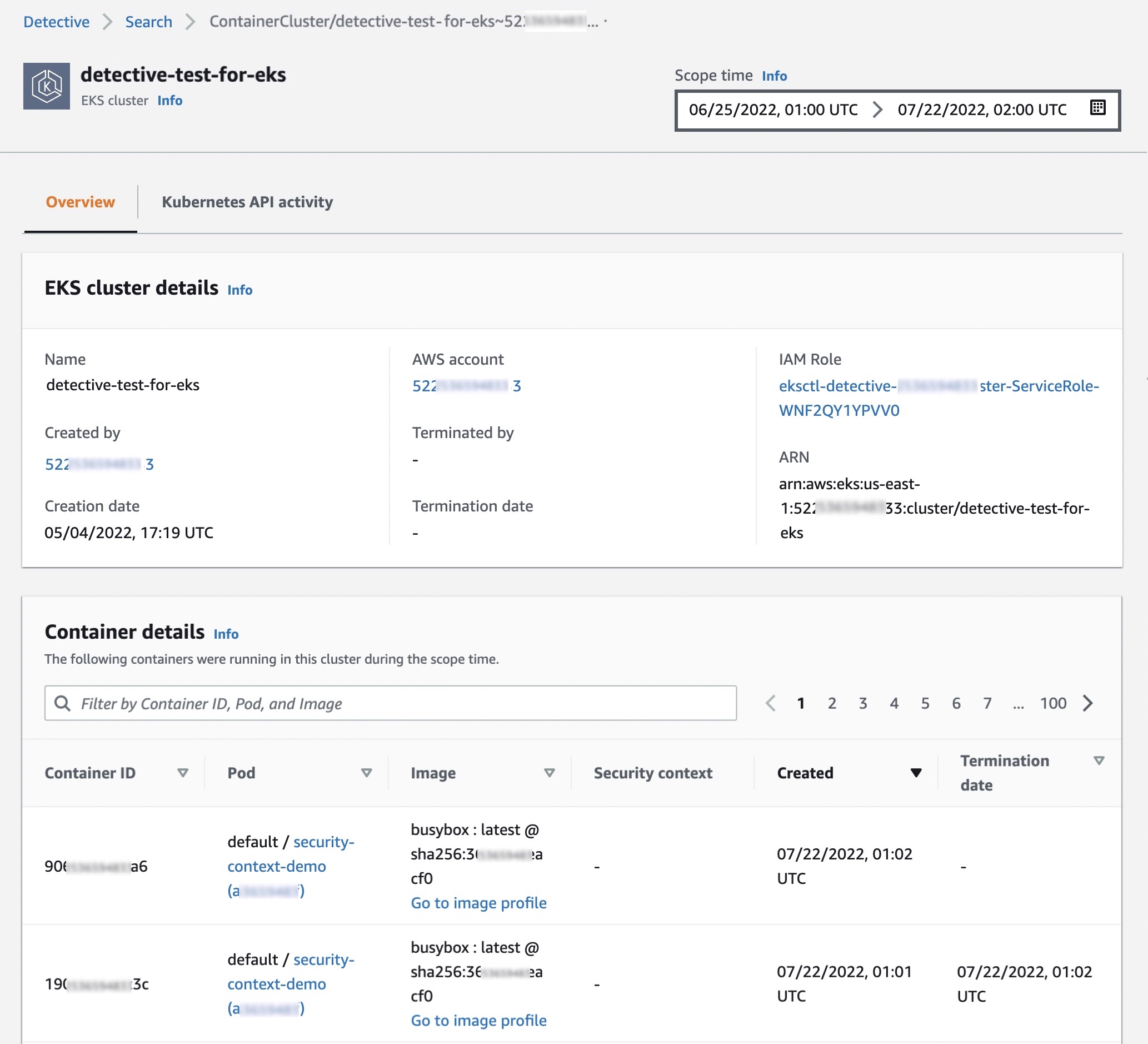

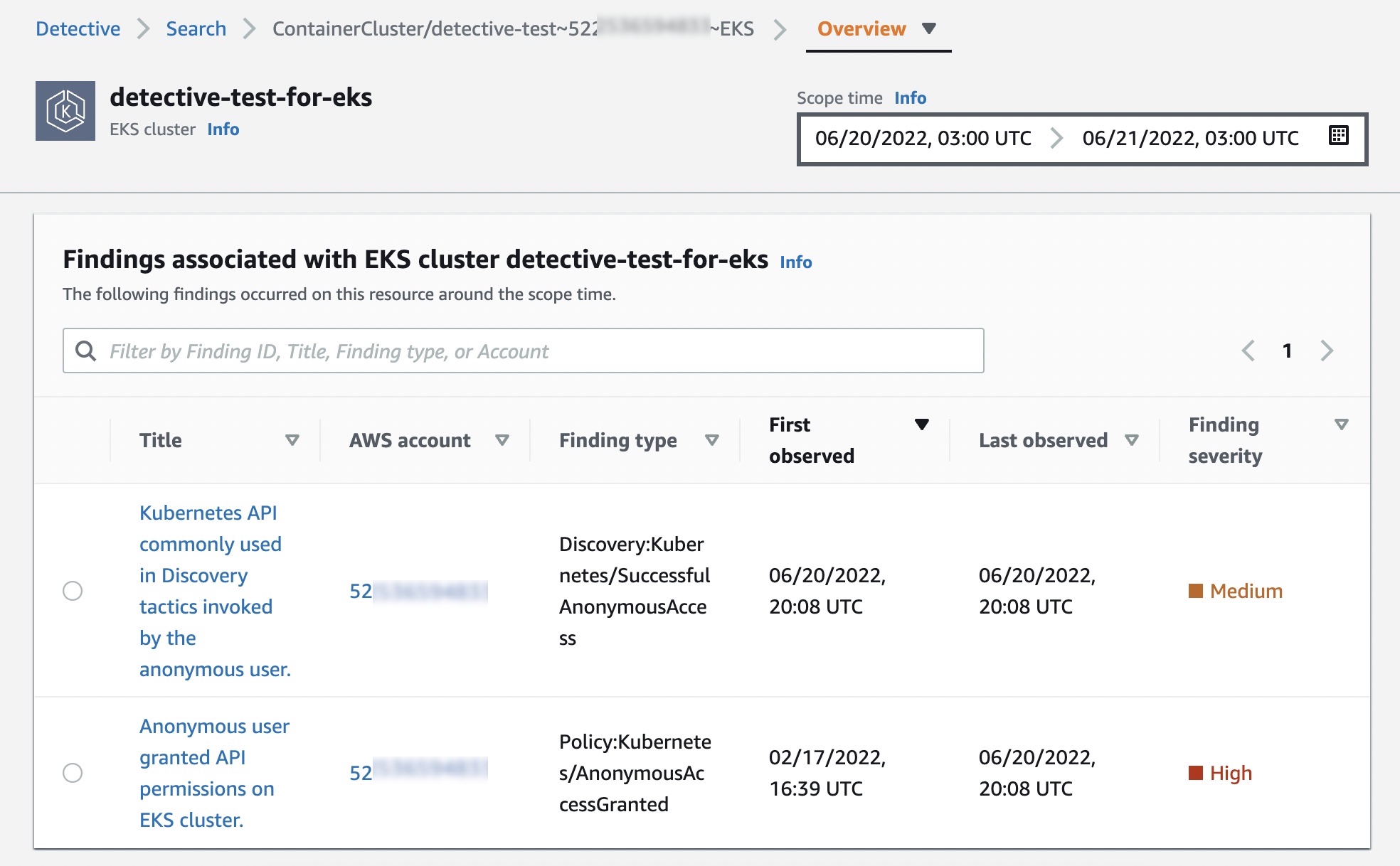

EKS 클러스터 중 하나를 선택하면 클러스터에서 실행 중인 컨테이너, Kubernetes API 활동 및 해당 시간에 이 리소스에서 나타나는 네트워크 활동의 세부 정보가 표시됩니다.

개요(Overview) 탭에서 포드, 이미지 및 보안 컨텍스트를 포함하여 클러스터에서 실행 중인 모든 컨테이너에 대한 세부 정보도 볼 수 있습니다.

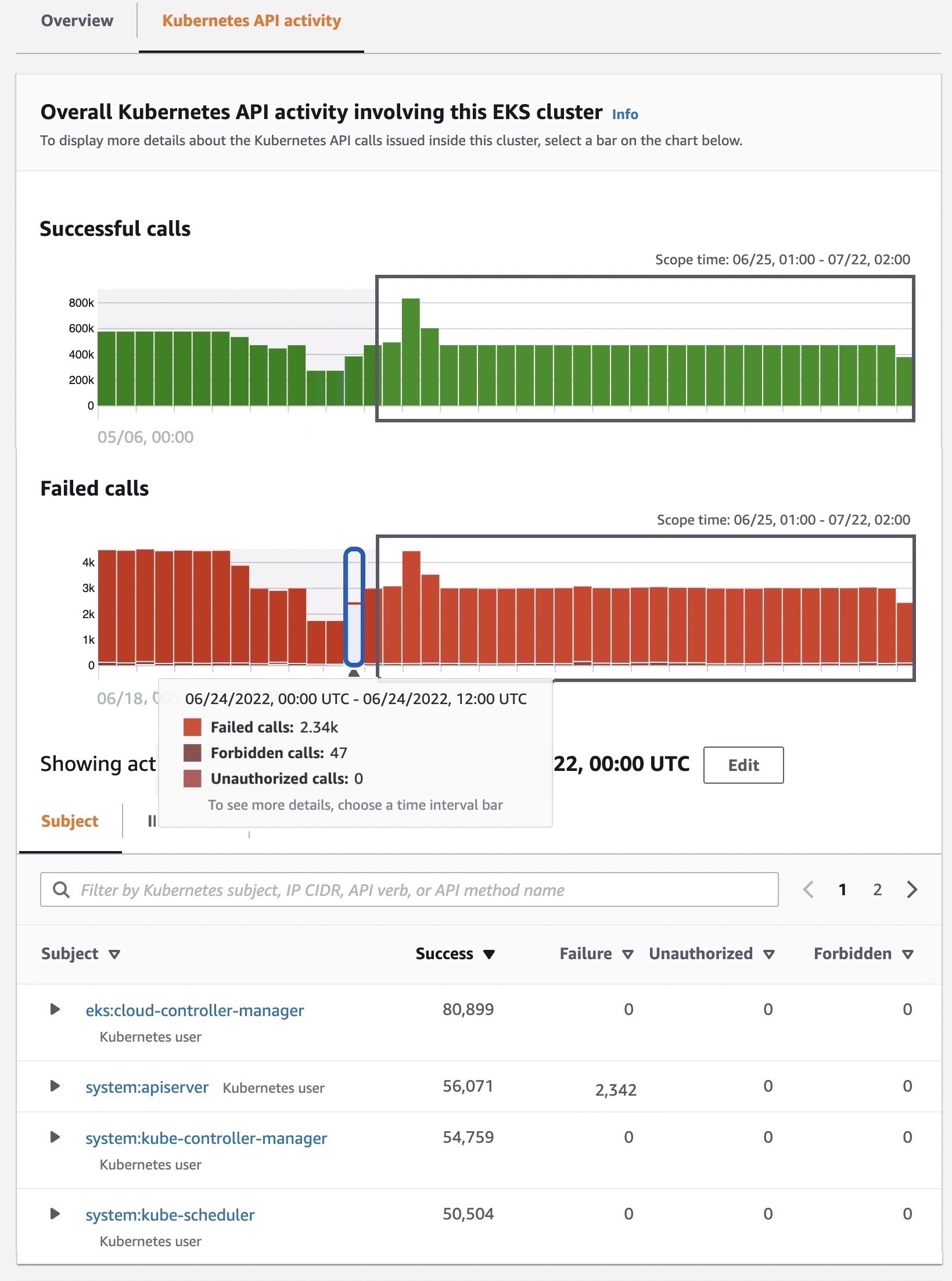

Kubernetes API 활동(Kubernetes API activity) 탭에서는 EKS 클러스터와 관련된 전체 API 활동의 개요를 확인할 수 있습니다. EKS 클러스터 내 특정 API 메서드를 기반으로 상세히 분석할 시간 범위를 선택할 수 있습니다. 특정 시간을 선택하면 API 대상, IP 주소 및 API 호출 수를 성공, 실패, 무단 또는 금지 상태별로 확인할 수 있습니다.

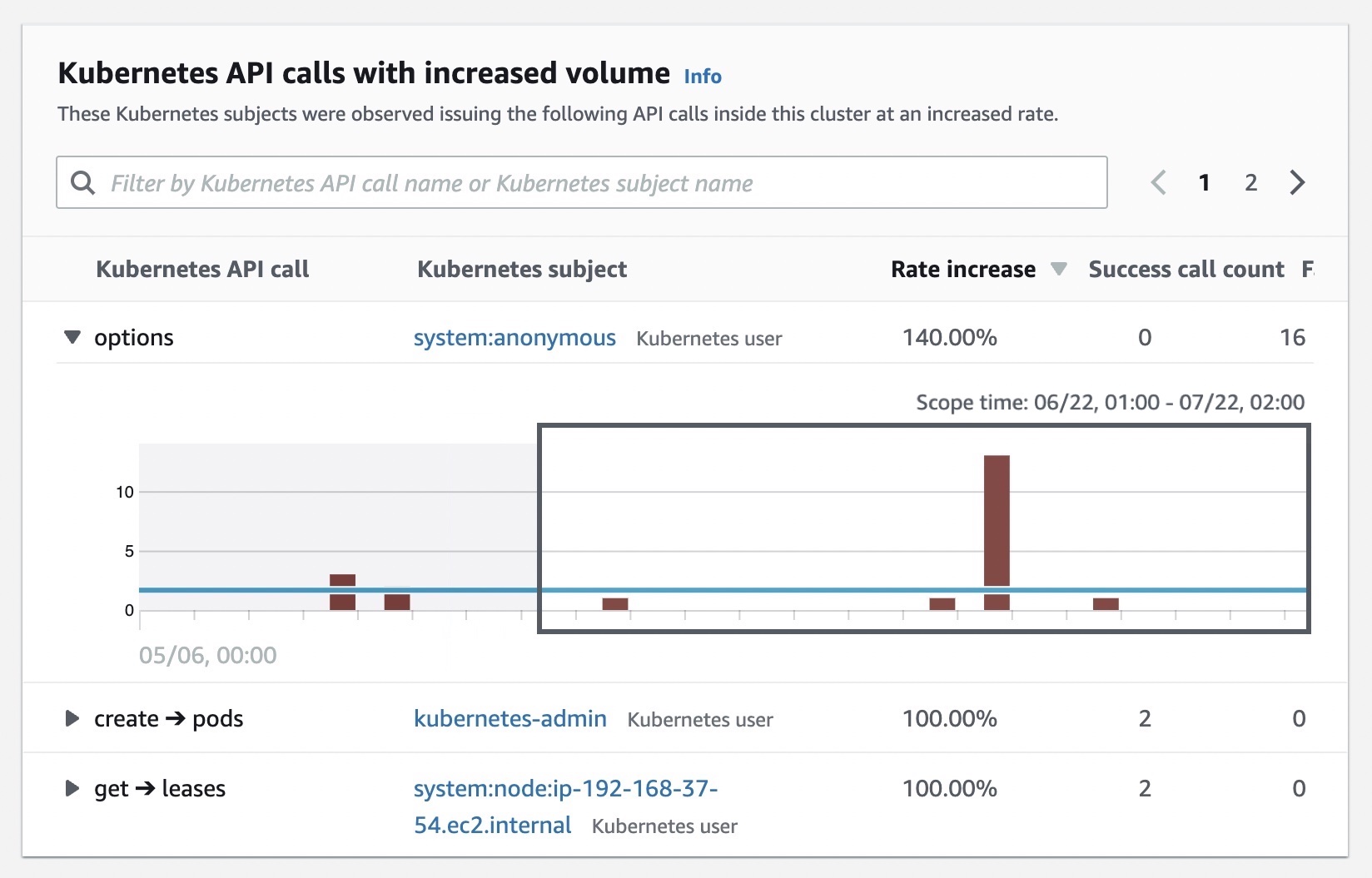

또한, 이 클러스터 내에서 처음으로 새롭게 관찰된 Kubernetes API 호출과 클러스터 내에서 볼륨이 증가한 대상의 세부 정보도 볼 수 있습니다.

GuardDuty EKS 보호 활성화

2022년 1월, Amazon GuardDuty는 컨테이너 워크로드에 대한 잠재적 위협을 나타내는 악의적이거나 의심스러운 활동을 식별하기 위해 EKS 클러스터 활동에 대한 적용 범위를 확장했습니다.

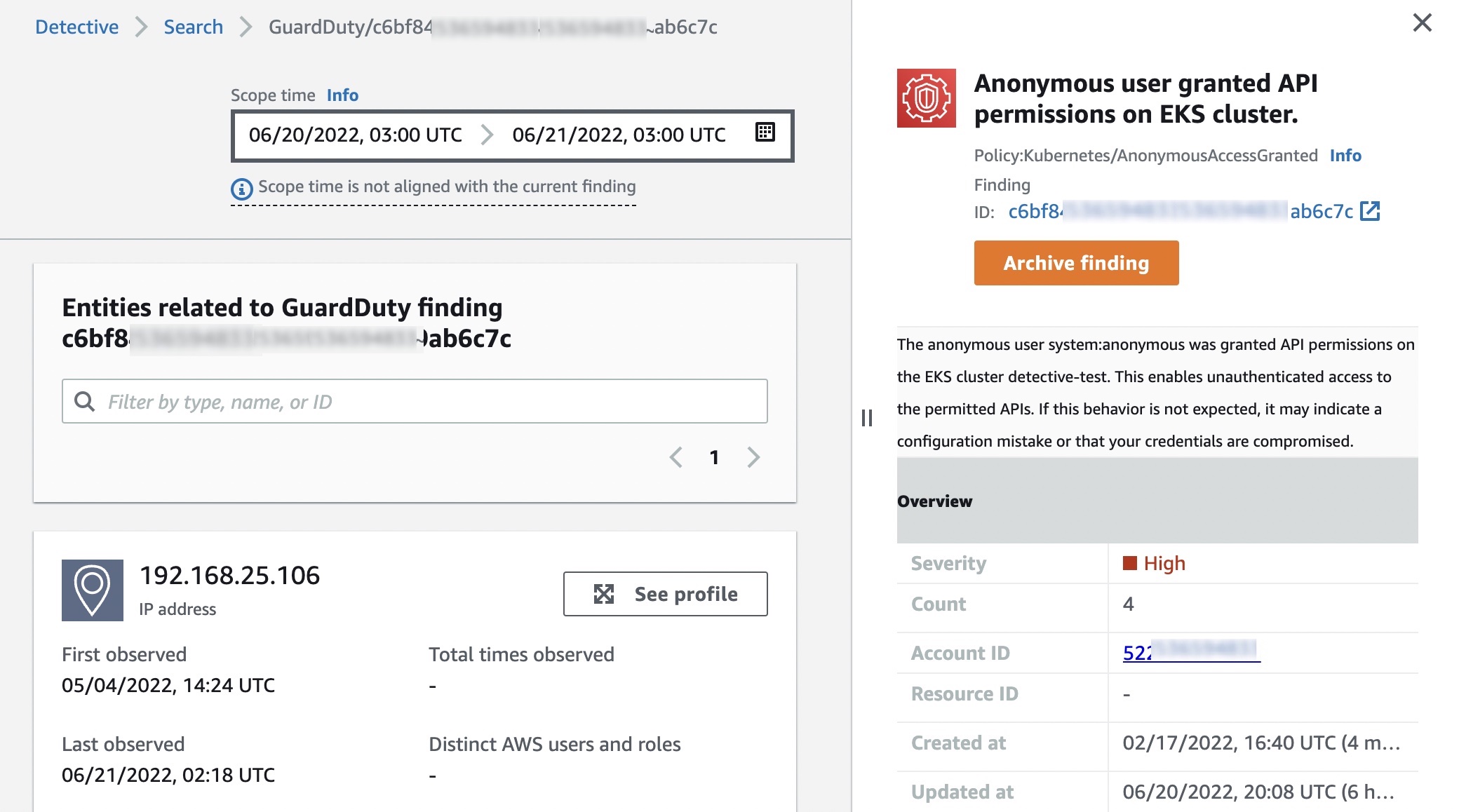

GuardDuty EKS 보호(선택 사항)를 활성화하면 GuardDuty는 EKS 배포를 지속적으로 모니터링하고 워크로드에서 탐지된 위협을 사용자에게 알립니다. 이러한 보안 조사 결과는 Detective에서 보고 조사할 수 있습니다.

Detective for EKS를 활성화하면 CloudTrail 및 Kubernetes API 활동, 네트워크 흐름 정보 등 조사 결과와 관련된 리소스에 대한 정보에 빠르게 액세스할 수 있습니다. 이러한 정보는 조사에 도움을 줄 수 있으며 근본 원인, 영향 및 위협이 될 수 있는 기타 관련 리소스를 파악하는 데 유용합니다.

자세한 내용은 AWS 보안 블로그에서 새로운 Amazon GuardDuty EKS 보호 조사 결과를 사용하는 방법을 참조하세요.

정식 출시

이제 Amazon Detective를 사용할 수 있는 모든 리전에서 Amazon Detective for EKS 보호를 사용할 수 있습니다. 이 기능의 요금은 Detective가 처리하고 분석하는 감사 로그의 양을 기준으로 책정됩니다.

Detective는 EKS 적용 범위를 활성화하는 모든 고객에게 30일 무료 평가판을 제공하므로 이를 통해 고객이 Detective의 기능이 보안 요구 사항을 충족하는지 확인하고 유료 사용을 확정하기 전에 서비스의 월별 비용을 추정할 수 있습니다. 자세한 내용은 Detective 요금 페이지를 참조하세요.

기술 문서를 보려면 Amazon Detective 사용 가이드를 참조하세요. 일반 AWS Support 문의처 또는 AWS re:Post for Amazon Detective로 피드백을 보내주세요.

Amazon Detective for EKS 보호에 대한 모든 자세한 내용을 알아보고 지금 바로 시작하세요.

– Channy