Amazon Web Services 한국 블로그

Category: AWS IAM Identity Center

AWS IAM Identity Center, AWS 계정 액세스 및 애플리케이션 사용을 위한 다중 리전 복제 지원

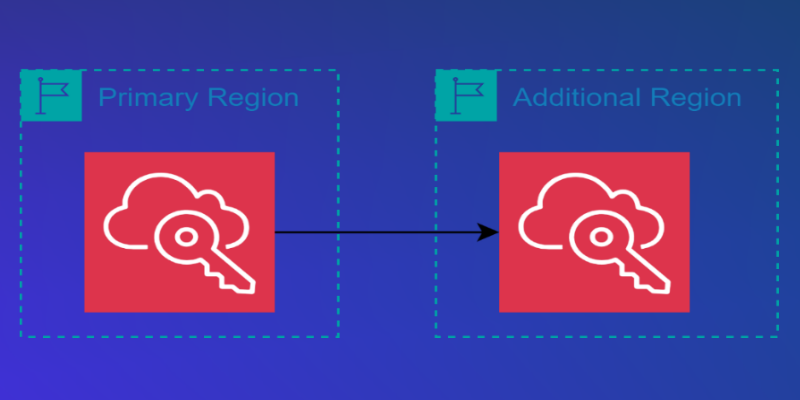

오늘 AWS는 추가 AWS 리전에서 AWS 계정 액세스와 관리형 애플리케이션 사용을 가능하게 하는 AWS IAM Identity Center 다중 리전 지원 기능의 정식 출시를 발표합니다. 이 기능을 사용하면 Microsoft Entra ID, Okta와 같은 외부 ID 제공업체(IdP)에 연결된 IAM Identity Center 조직 인스턴스에서 현재 기본 리전에 있는 직원 ID, 권한 세트, 기타 메타데이터를 추가 리전으로 복제하여 AWS […]

AWS IAM Identity Center, 사용자 데이터 액세스, 권한 설정 및 감사 간소화 기능 발표

AWS IAM Identity Center의 최근 도입된 기능인 신뢰할 수 있는 ID 전파 (Trusted identity propagation) 기능에 기반한 새로운 사용 사례를 발표했습니다. 일반적으로 사용되는 비즈니스 인텔리전스(BI) 애플리케이션인 Tableau는 이제 최종 사용자 ID를 Amazon Redshift로 전파할 수 있습니다. 여기에는 세 가지 이점이 있습니다. 최종 사용자의 로그인 경험을 단순화합니다. 데이터 소유자가 실제 최종 사용자 ID를 기반으로 액세스를 정의할 […]

새로운 기능 – AWS Single Sign-On을 사용한 속성 기반 액세스 제어

이제 AWS Single Sign-On을 사용하여 로그인할 때 AWS 세션에서 사용자 속성을 전달할 수 있습니다. AWS Single Sign-On과 ABAC의 계정 액세스 관리를 중앙에서 처리할 수 있고 AWS SSO, Active Directory 또는 외부 ID 공급자를 ID 소스로 사용할 수 있는 유연성도 제공합니다. AWS에서 ABAC 정책이 제공하는 장점에 대한 자세한 내용은 이 주제에 대한 이전 블로그 게시물을 참조하세요. 개요 […]

새로운 기능 – AWS SSO용 WebAuthn을 통한 Multi-Factor Authentication

오늘부터는 현재 지원되는 일회용 암호(OTP) 및 Radius 인증자 외에도 WebAuthn을 Multi-Factor Authentication(MFA)으로 AWS Single Sign-On에 추가할 수 있습니다. FIDO Alliance와의 협업을 통해 개발된 W3C 사양의 WebAuthn에 대한 지원을 추가하여 시스템 관리자가 프로비저닝하거나 노트북 또는 스마트폰에 내장된 다양한 상호 운용 가능한 인증자로 인증할 수 있습니다. 예를 들어 이제 하드웨어 보안 키를 누르거나, Mac에서 지문 센서를 터치하거나, […]

AWS Single Sign-On (SSO) 서비스, 서울 리전 출시

2017년 12월 다중 AWS 계정 및 비즈니스 애플리케이션에 대한 접속을 중앙에서 쉽게 관리 할 수있는 서비스인 AWS Single Sign-On (SSO)을 출시했습니다. AWS SSO는 기존 회사 자격 증명 및 AWS Organizations 사용하여, 한 곳에서 할당 된 모든 계정과 애플리케이션을 찾고 접근할 수 있도록 사용자 포털을 제공합니다. 특히, Security Assertion Markup Language(SAML) 2.0 표준을 지원하므로 Salesforce, Box […]

AWS Single Sign-On(SSO)와 Okta Universal Directory 통합하기

AWS 클라우드를 채택하는 기업에서 사용자의 클라우드 자원 접근 자격 증명을 효율적으로 관리해야 합니다. 자격 증명을 관리할 단일의 중앙 위치가 있으면 정책 적용 및 액세스 권한 관리 작업이 쉬울 뿐 아니라 사용자 및 사용자 권한을 여러 자격 증명을 만들어 운영할 필요가 없으므로 오버헤드가 감소합니다. 사용자 측에서도 고유한 단일의 자격 증명이 있으면 액세스가 간소화됩니다. 여러 시스템에 액세스해야 […]

AWS Single Sign-On, Azure AD 지원 시작

대규모 환경에서 사용자 ID를 효율적으로 관리하려면 오늘날 많은 조직에서 사용하는 여러 ID 소스를 연결할 새로운 솔루션이 필요합니다. 고객은 자체 앱, 타사 앱(SaaS) 및 AWS 클라우드 환경에서 단일 자격 증명 및 액세스 전략을 수립하려고 합니다. AWS Single Sign-On의 차세대 기능을 발표하여 Azure AD를 사용하는 기업이 AWS Single Sign-On으로 기존 자격 증명 스토어를 활용할 수 있게 했습니다. […]