亚马逊AWS官方博客

利用AWS Firewall Manager统一部署Network Firewall (二) 集中式架构

摘要:本文中主要介绍通过 AWS Firewall Manager为用户管理集中式 Network Firewall 部署

目录

一、引言

随着企业业务的快速扩展,AWS 环境的规模也在持续增长。越来越多的团队选择采用多账户架构来实现资源隔离、权限管控和成本分摊——这是 AWS 最佳实践所推荐的。

然而,多账户架构在带来灵活性的同时,也引入了新的安全管理挑战:如何确保每一个账户都部署了一致的安全策略?如何防止某个账户因配置疏漏而成为整体安全体系中的薄弱环节?

传统的安全配置方式依赖人工逐账户操作,不仅效率低下,还极易因操作差异导致策略不一致。当组织规模扩大到数十甚至数百个账户时,这种方式几乎无法维持有效的安全治理。与此同时,随着新账户的不断创建,如何保证它们在上线之初就满足安全合规要求,也成为安全团队面临的现实难题。

二、AWS Firewall Manager

AWS Firewall Manager正是为解决上述问题而生,它是一项 AWS 安全管理服务,可以帮助您集中管理和统一部署跨多个 AWS 账户和资源的安全策略,以”一次定义、全组织生效”的方式实现,从根本上解决多账户环境下安全管理的规模化难题。

- 集中管控:通过 AWS Organizations,在组织级别统一管理 WAF 规则、安全组、AWS Shield Advanced、Network Firewall、Route 53 DNS Firewall 等多种安全策略

- 自动化合规:新账户或新资源加入后,Firewall Manager 可自动应用预设的安全策略,确保合规性,无需手动逐一配置

三、使用Firewall Manager的先决条件

在使用Firewall Manager创建和应用Network Firewall策略之前,您必须完成以下先决条件:

- AWS Organizations:您的公司必须使用 AWS Organizations 管理您的账户,并且必须启用所有功能。有关更多信息,请参阅创建组织和启用组织中的所有功能。

- Firewall Manager管理员账号:您必须将组织中的一个 AWS 账户指定为Firewall Manager管理员。这将授予该账户在整个组织内部署安全策略的权限。

- AWS Config:您必须为组织中的所有账户启用 AWS Config,以便Firewall Manager可以检测到新创建的资源。要为组织中的所有账户启用 AWS Config,请使用 StackSets 示例模板中的“启用 AWS Config”模板。

- AWS Resource Access Manager (AWS RAM):您必须为组织中的所有账户启用 AWS RAM,以便Firewall Manager可以修改网络防火墙配置。

- 其他具体要求,请详见如下链接

四、Firewall Manager支持的NFW部署模式

- 分布式架构

- 集中式架构

- 导入现有NFW

4.1 Network Firewall创建 (集中式架构)

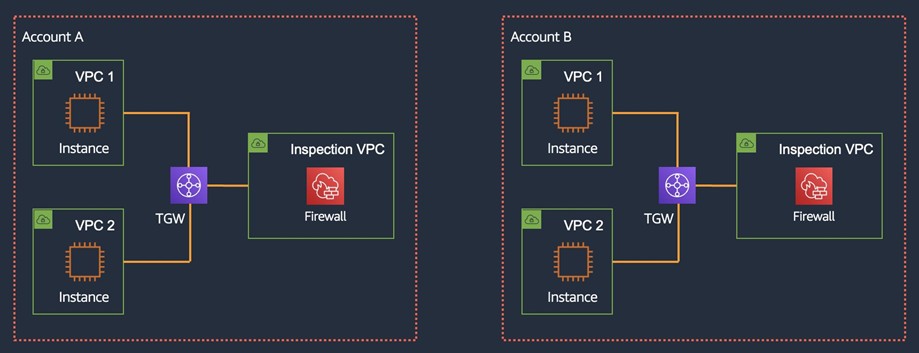

用户需要在同一个Org下的不同的账号环境中,为NFW创建独立的Inspection VPC并挂载到TGW上做统一集中安全管控。

[图1] |

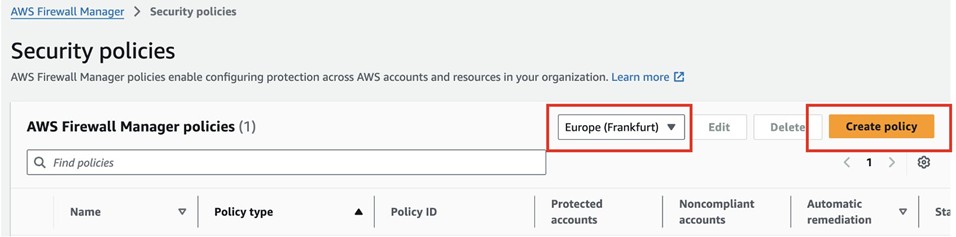

1.选择部署NFW Policy的Region

[图2] |

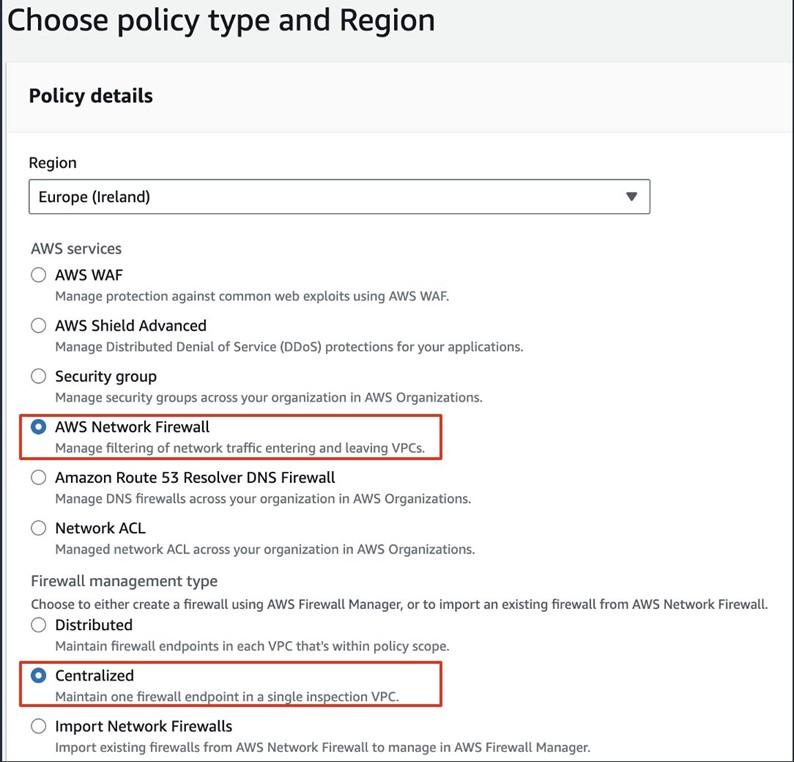

2.选择部署NFW Centralized 模式

[图3] |

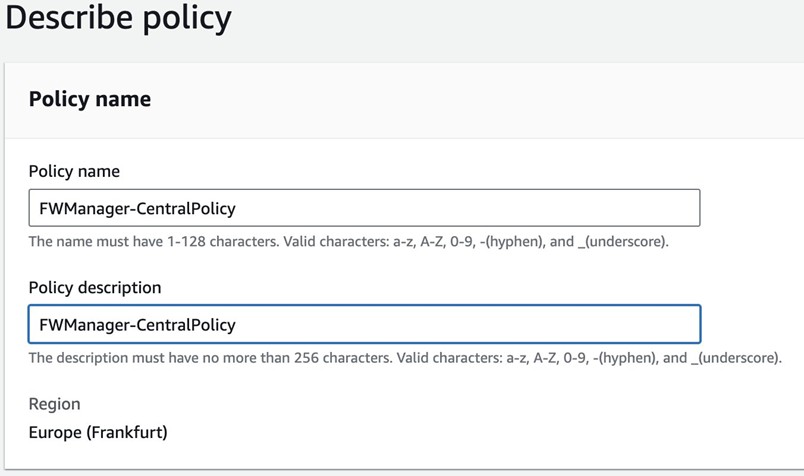

3.命名NFW Policy

[图4] |

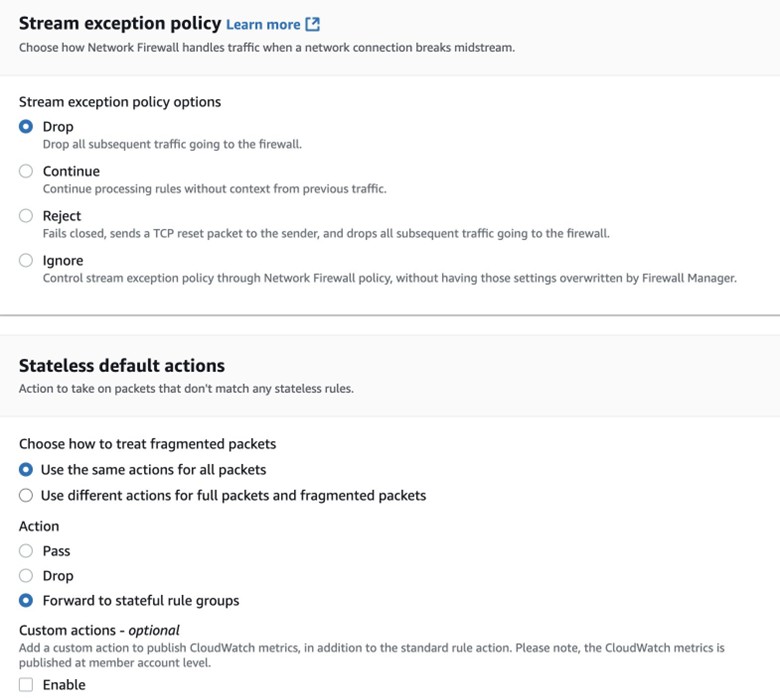

4.Stateless default action

Stream exception Policy如果没有特殊需求,一般选择默认的就可以,默认Drop。

除了 ICMP 等管理流量,我们不推荐用户使用Stateless引擎,建议用户使用Stateful,所以Stateless配置留空,不做特殊配置。配置将所有流量转发至Stateful引擎即可。

[图5] |

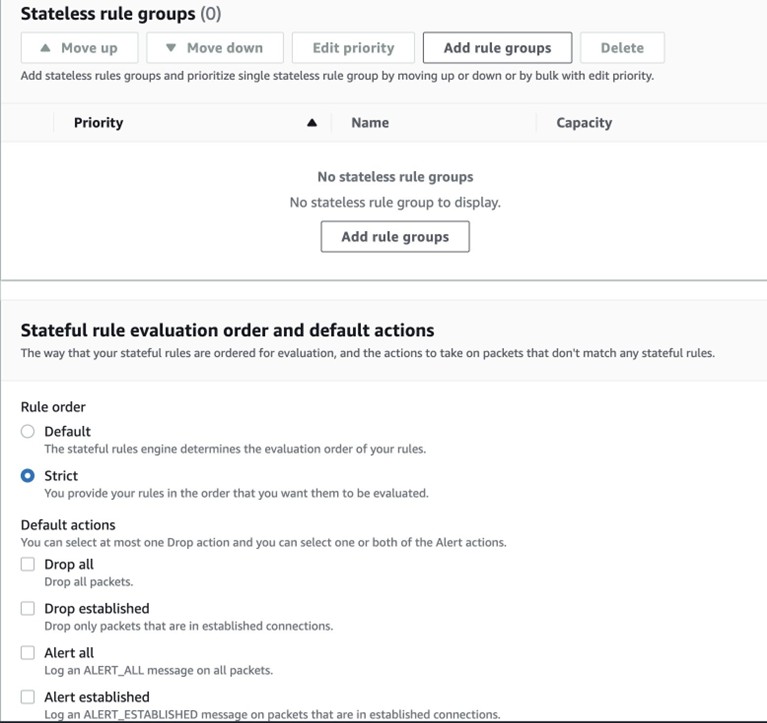

5.Stateful rule配置

建议选择Strict按照顺序执行,在default action中按需选择,在stateful rule group中添加在Firewall Manager Administrator账户中创建的Rule Group,这里不详细介绍Stateful rule的配置细节,主要关注在Firewall Manager创建NFW的流程上。

[图6] |

ℹ️ Tip:

在这里关联的rule group,是Firewall Manager Administrator账户中创建的Rule Group,它具有全局最高优先级的隐含定义。

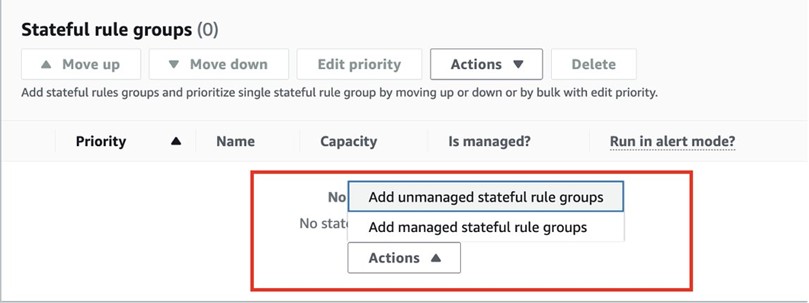

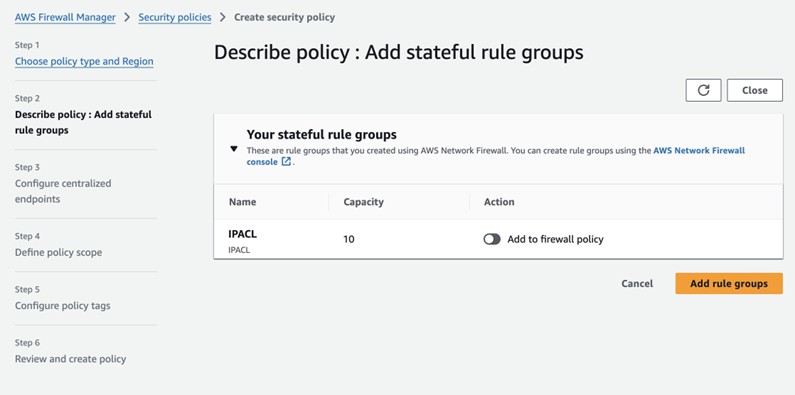

[图7] |

可以将Firewall Manager Administrator账户中创建的Rule Group关联到此policy中。

[图8] |

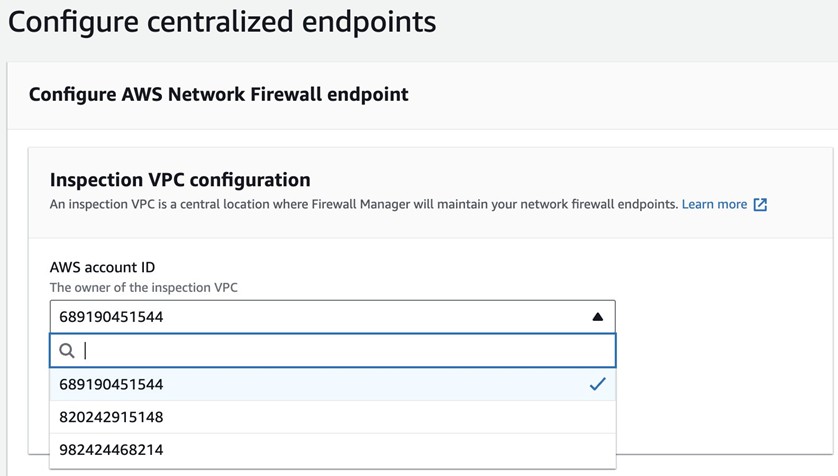

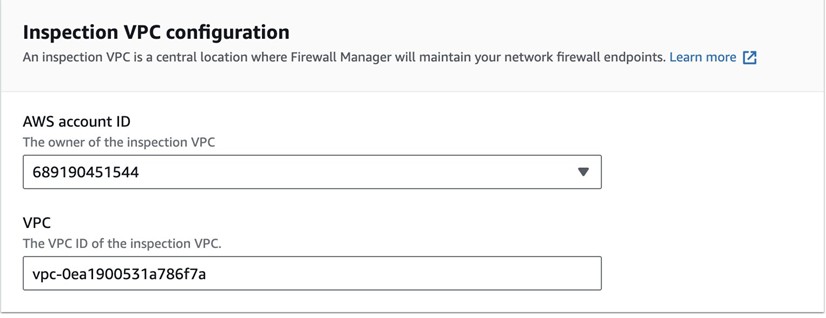

6.选择部署防火墙的账号及VPC信息

[图9] |

[图10] |

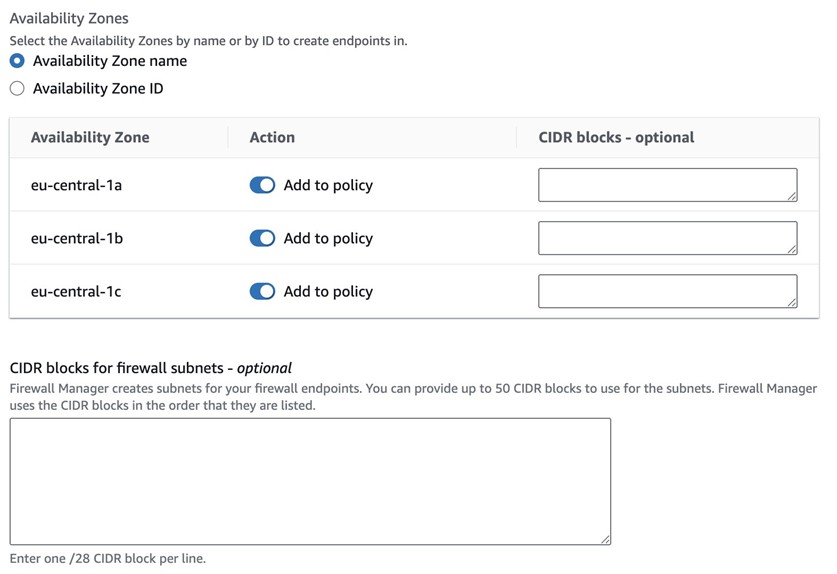

7.NFW Endpoint 配置

按需选择多AZ的HA部署模式,可以自定义每个EP所属的subnet子网,或者Firewall Manager会自动按照/28的子网,从VPC中自动配置。

[图11] |

ℹ️ Tip:

这里面会有配置提示:

- Firewall Manager会按照如上定义的Policy创建NFW。

- Firewall Manager关联的全局的Firewall Manager Administrator账户中创建的Rule Group优先级是最高的,子账号的用户是无法修改这部分的配置,也无法查看这部分的具体配置信息,该Rule Group是通过RAM share给关联的子账号下。

- Firewall Manager只创建NFW和EP,具体EP所在子网的路由表中的路由信息,需要用户自己编辑填写。

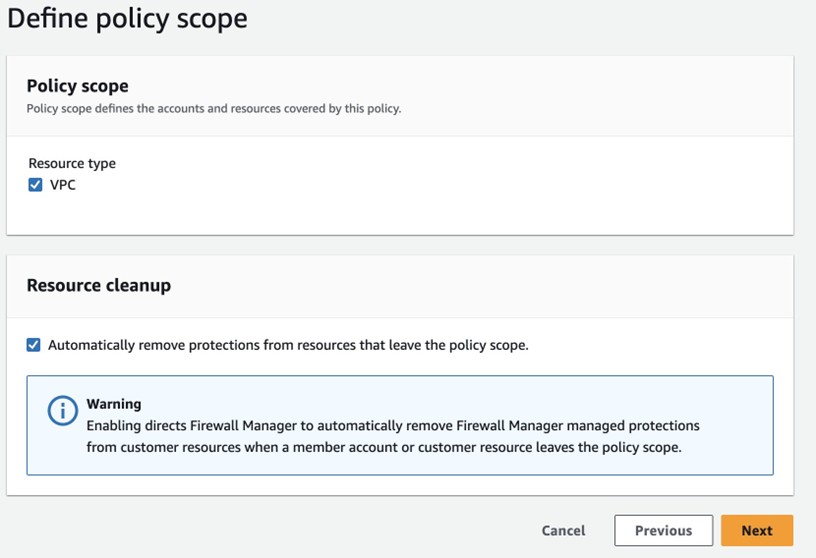

8.Policy Scope

选择VPC类型,点选,当resource不在policy scope中的定义,将自动移除Firewall Manager所做的配置。

[图12] |

4.2 Network Firewall 配置验证

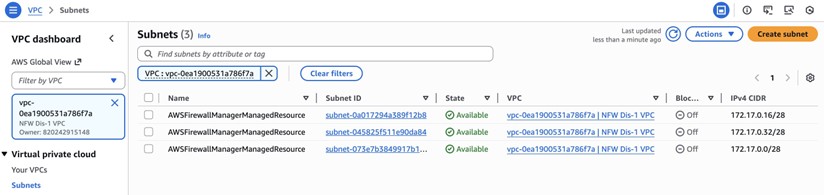

1.NFW的EP子网配置

在对应选定的账号及VPC中,可以查看到由Firewall Manager创建的NFW的Endpoint的子网

[图13] |

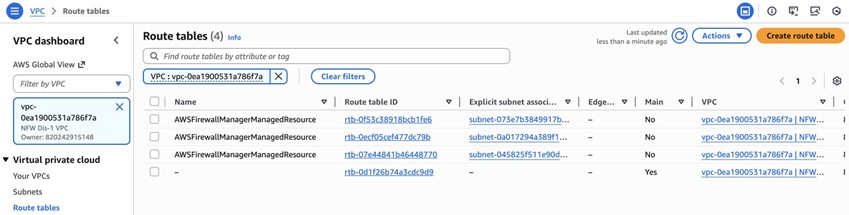

2.NFW的EP路由配置

会为EP所在的子网创建独立的路由表,并做子网的关联

ℹ️ Tips:

需要注意的是,依然需要在对应endpoint的路由表中修改和业务相关的路由信息

[图14] |

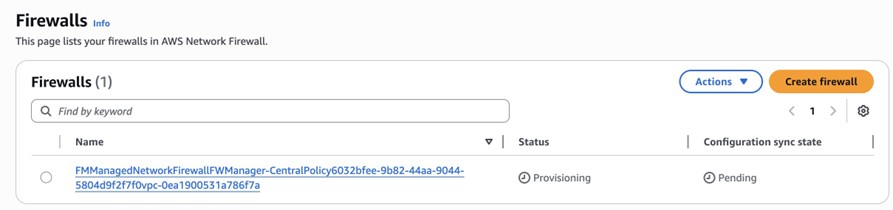

3.NFW及Policy配置

[图15] |

[图16] |

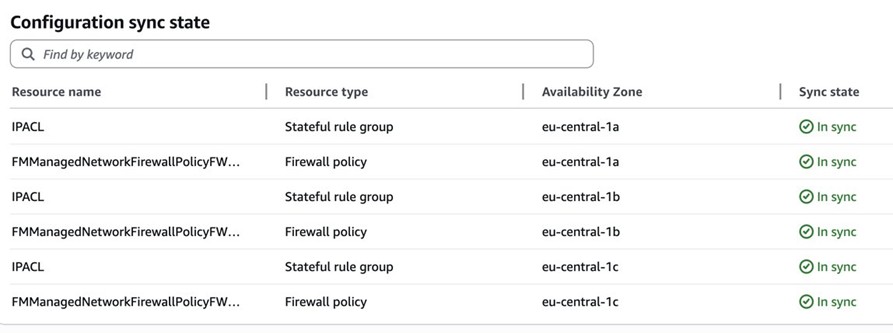

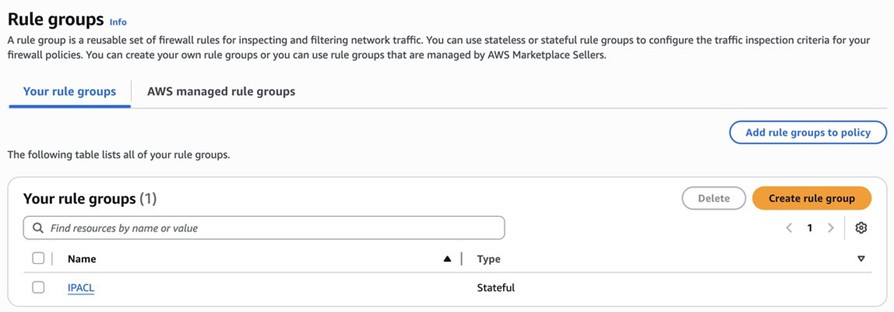

4.Policy中Rule Group配置

查看配置具体的同步情况,在此验证过程中,在Firewall Manager中添加了rule group:IPACL,可以看到账号下的NFW已经同步了具体的rule group配置信息

[图17] |

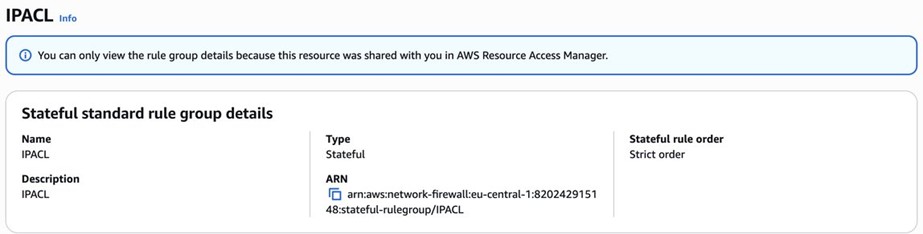

可以查看到这个rule group已经同步,但是无法具体查看内容

[图18] |

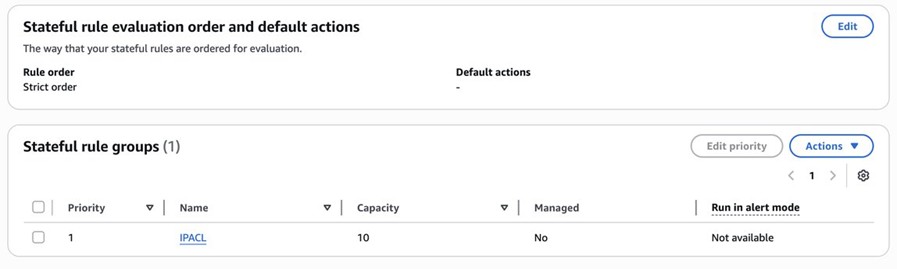

[图19] |

在policy中可以看到这个同步过来的rule group已经被调用,并且是最高优先级

[图20] |

五、总结

通过上述利用AWS Firewall Manager为同一个组织架构中不同账号下的多个VPC部署NFW的案例中,可以总结如下几点优势

- 集中统一管理:通过一个控制台,即可将 Network Firewall (NFW) 策略统一部署到 AWS Organizations 下的账户,按需部署在特定VPC中,实现灵活的配置管理,并大幅降低运维成本

- 策略合规可视化:提供统一的合规状态视图,清晰展示哪些账户/资源符合策略、哪些存在偏差,便于快速审计和修复

➡️ 下一步行动:

相关产品:

- Amazon VPC — 隔离云网络

- Amazon Network Firewall — VPC 网络级保护

- Amazon CloudFormation — 基础设施即代码服务

- Amazon Route 53 — 全球域名系统(DNS)

- Amazon WAF — Web 应用程序防火墙

相关文章:

- 利用AWS Firewall Manager统一部署Network Firewall (一)分布式架构

- Network Firewall 部署小指南 (五) 使用辅助VPC端点简化NFW部署及运维管理

- 使用 AWS Systems Manager + Amazon Q CLI 革新云桌面运维:从被动响应到主动预防

- (上篇)基于 AWS Bedrock AgentCore 构建企业级航空客服智能体 —— 基于AIDLC方法从需求分析到生产部署的完整实践

- 使用 Amazon GameLift Servers为游戏构建 DDoS 防护与延迟优化

*前述特定亚马逊云科技生成式人工智能相关的服务目前在亚马逊云科技海外区域可用。亚马逊云科技中国区域相关云服务由西云数据和光环新网运营,具体信息以中国区域官网为准。

本篇作者

AWS 架构师中心:云端创新的引领者探索 AWS 架构师中心,获取经实战验证的最佳实践与架构指南,助您高效构建安全、可靠的云上应用 |

|