- Produkte

- Sicherheit, Identität und Compliance

- Amazon GuardDuty

Amazon GuardDuty

Schützen Sie Ihre AWS-Konten, -Workloads und -Daten mit intelligenter Bedrohungserkennung

Vorteile von Amazon GuardDuty

-

Sorgen Sie für die Sicherheit Ihrer Konten, Workloads und Daten, indem Sie Ihre AWS-Umgebung kontinuierlich auf potenzielle Bedrohungen überwachen.

Erkennen Sie Bedrohungen schnell mithilfe von Anomalieerkennung, KI, ML, Bedrohungsinformationen und Verhaltensmodellierung.

-

Identifizieren, korrelieren und reagieren Sie schnell auf Bedrohungen mit automatisierten Analysen und maßgeschneiderten Abhilfeempfehlungen, um Betriebsunterbrechungen zu minimieren.

-

Skalieren Sie die Erkennung von Bedrohungen auf alle Konten in Ihrer AWS-Umgebung mithilfe automatisierter Analysen, die Ihre Gefahrenerkennung optimieren und den manuellen Aufwand reduzieren.

Schützen Sie Ihre Konten, Daten und Ressourcen über verschiedene AWS-Rechenarten hinweg, einschließlich Amazon Elastic Compute Cloud (Amazon EC2), serverlose Workloads und Container-Workloads — einschließlich derer auf AWS Fargate.

Was ist GuardDuty?

Amazon GuardDuty kombiniert KI und ML mit integrierten Bedrohungsinformationen von AWS und führenden Drittanbietern, um Ihre AWS-Konten, Workloads und Daten vor Bedrohungen zu schützen.

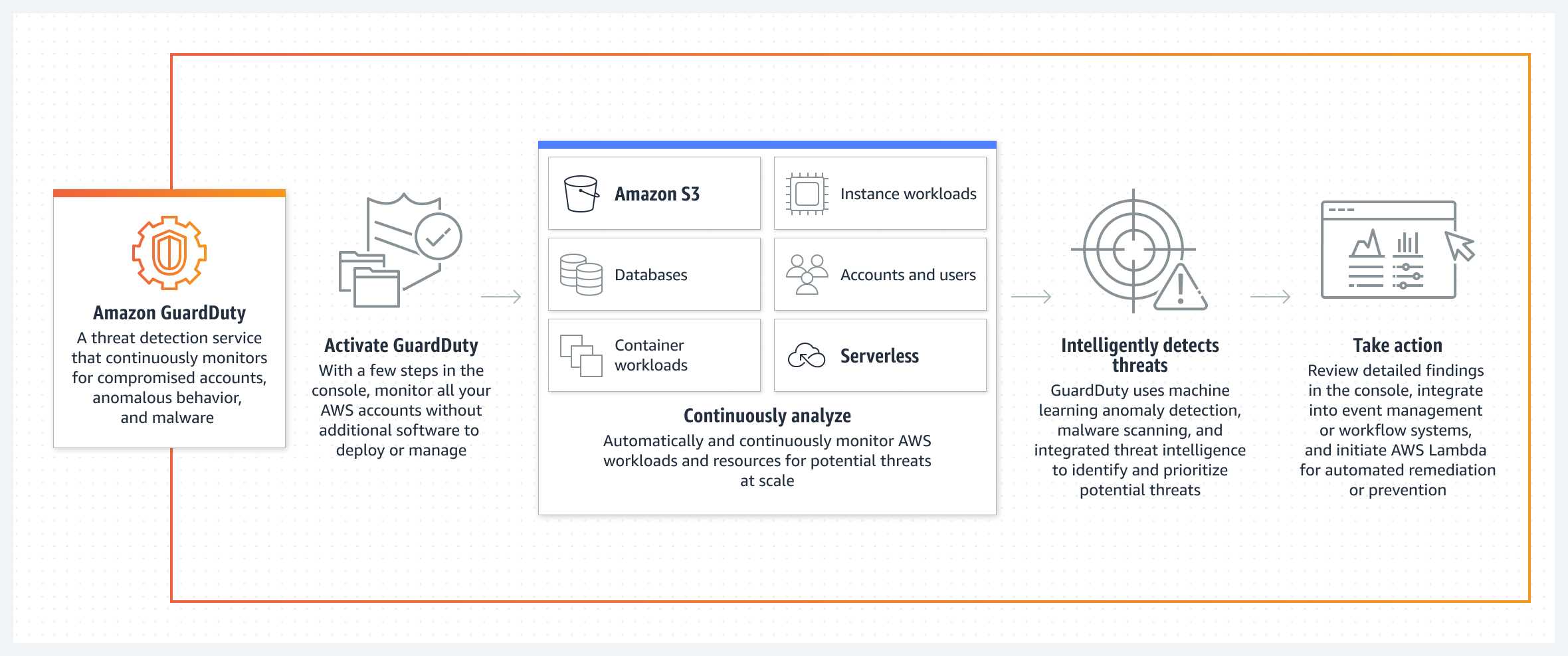

Funktionsweise

Amazon GuardDuty ist ein Service zur Bedrohungserkennung, der Ihre AWS-Konten und -Workloads kontinuierlich auf böswillige Aktivitäten überwacht und detaillierte Sicherheitsergebnisse für Transparenz und Abhilfe liefert.

GuardDuty für den Schutz von AWS-Workloads

Erfahren Sie mehr darüber, wie Sie die breite Abdeckung der Bedrohungserkennung in GuardDuty auf Workloads und Ressourcen in Ihrer AWS-Umgebung anwenden können.

Computerschutz

Alles öffnenScannen Sie EBS-Volumes, die an Amazon EC2-Instances angehängt sind, auf Malware, wenn GuardDuty feststellt, dass eine Ihrer EC2-Instances oder Container-Workloads, die auf EC2 ausgeführt werden, etwas Verdächtiges tut.

GuardDuty EKS Protection überwacht die Aktivitäten der Clustersteuerungsebene von Amazon Elastic Kubernetes Service (Amazon EKS), indem es die Amazon EKS-Auditprotokolle analysiert.

Verschaffen Sie sich einen Überblick über die Aktivitäten auf Host- und Betriebssystemebene und erkennen Sie Laufzeitbedrohungen anhand von über 30 Sicherheitsergebnissen, um Ihre Amazon EKS-Cluster und Amazon ECS-Workloads zu schützen — einschließlich serverloser Workloads auf AWS Fargate- und Amazon EC2-Instances.

Erfahren Sie mehr über GuardDuty EKS Runtime Monitoring, ECS Runtime Monitoring und EC2 Runtime Monitoring.

Überwachen Sie kontinuierlich die Netzwerkaktivitäten, angefangen mit VPC Flow Logs, von Ihren serverlosen Workloads aus, um Bedrohungen wie AWS-Lambda-Funktionen zu erkennen, die böswillig für unbefugtes Kryptowährungs-Mining wiederverwendet werden, oder kompromittierte Lambda-Funktionen, die mit Servern bekannter Bedrohungsakteure kommunizieren.

Weitere Informationen »

Speicherschutz

Alles öffnenGuardDuty ist in der Lage, über eine Billion Amazon Simple Storage Service (Amazon S3) -Ereignisse pro Tag zu analysieren. Kontinuierliche Überwachung und Profilierung von Amazon-S3-Datenzugriffsereignissen und S3-Konfigurationen, um verdächtige Aktivitäten zu erkennen, z. B. Anfragen, die von einem ungewöhnlichen Standort kommen, Deaktivierung von Präventivkontrollen wie S3-Blockierung des öffentlichen Zugriffs oder API-Aufrufmuster, die mit dem Versuch übereinstimmen, falsch konfigurierte Bucket-Berechtigungen zu entdecken.

Weitere Informationen »

Erkennen Sie potenziell schädliche Uploads in Ihre Amazon-S3-Buckets mit integrierten, skalierbaren und vollständig verwalteten Malware-Scans.

Weitere Informationen »

Erkennen Sie Malware in Amazon EC2-, Amazon EBS- und Amazon S3-Backups, ohne zusätzliche Sicherheitssoftware einzusetzen. Scannen Sie Backups nach der Erstellung automatisch, führen Sie On-Demand-Scans durch und überprüfen Sie die Backup-Integrität vor der Wiederherstellung mit kostengünstigen inkrementellen Scans.

Schutz der Datenbank

Alles öffnenMithilfe maßgeschneiderter ML-Modelle und integrierter Bedrohungsinformationen kann GuardDuty potenzielle Bedrohungen im Amazon Relational Database Service (Amazon RDS) erkennen, angefangen bei Amazon Aurora, wie Brute-Force-Angriffe mit hohem Schweregrad, verdächtige Anmeldungen und Zugriffe durch bekannte Bedrohungsakteure.

Weitere Informationen »

Anwendungsfälle

Identifizieren Sie mehrstufige Angriffssequenzen wie das ungewöhnliche Entfernen von Integritätsschutz-Merkmalen für künstliche Intelligenz (KI), die Verwendung von Modellen oder exfiltrierte Amazon EC2-Anmeldeinformationen, die zum Aufrufen von APIs in Amazon Bedrock, Amazon SageMaker oder selbstverwalteten KI-Workloads verwendet werden.

Mit automatisierter Korrelation von Bedrohungssignalen und präskriptiven Abhilfeempfehlungen können Bedrohungen schneller erkannt werden. Ermitteln Sie die Grundursache mit Amazon Detective. Leiten Sie die Ergebnisse an AWS Security Hub und Amazon EventBridge oder Lösungen von Drittanbietern weiter.

Initiieren Sie Scans Ihrer Amazon Elastic Block Store (Amazon EBS) -Volumes, die Ihren Amazon EC2-Instances und Container-Workloads zugeordnet sind. Überwachen Sie automatisch Uploads in Amazon S3-Buckets und scannen Sie in AWS Backup gespeicherte EC2-, EBS- und S3-Backups, um Malware wie Hintertüren, Cryptocurrency Miner und Trojaner zu erkennen.

Komplexität für Sicherheits- und Anwendungsteams mit einem zentralen Ort entfernen, an dem sie Bedrohungen für Ihre AWS-Container-Umgebungen in Amazon EKS und Amazon ECS identifizieren, profilieren und verwalten können – einschließlich Instance- und serverloser Container-Workloads

Zeigen Sie, dass Sie in der Lage sind, die Anforderungen bestimmter Compliance-Frameworks zur Erkennung von Eindringlingen zu erfüllen.

Erste Schritte mit GuardDuty

Haben Sie die gewünschten Informationen gefunden?

Ihr Feedback hilft uns, die Qualität der Inhalte auf unseren Seiten zu verbessern.