Amazon Web Services ブログ

AWS Cloud WAN Routing Policy:グローバルネットワークのための詳細ルーティング制御 (Part 1)

本記事は2025年11月20日に公開されたAWS Cloud WAN Routing Policy: Fine-grained controls for your global network (Part 1)を翻訳したものです。

本日、AWS はAWS Cloud WAN Routing Policy のリリースを発表しました。この新機能により、グローバルネットワーク全体のトラフィックルーティングをより細かく制御できるようになります。AWS Cloud WAN を使用して、高度なルーティング制御によるネットワークパフォーマンスの最適化や、より耐障害性の高いハイブリッドアーキテクチャの構築が可能です。本記事は2部構成の第1回です。Part 1では、主なユースケース、メリット、機能、基本的な設定ワークフローを含む新機能の概要を紹介します。Part 2では、大規模で複雑なネットワーク設計に Cloud WAN Routing Policy を適用するアーキテクチャシナリオを詳しく解説します。

Cloud WAN Routing Policy を使用すると、ルートフィルタリング、経路集約、パス操作などの手法を適用して、グローバルネットワークのルート管理を細かく調整できます。また、Border Gateway Protocol(BGP)属性を設定してトラフィックの動作を制御し、複雑なルーティング要件に大規模に対応できます。さらに、Cloud WAN ルーティングテーブルの可視性が向上し、複雑なルーティング環境やマルチパス環境での問題を迅速にトラブルシューティングできます。

Cloud WAN Routing Policy を実装する前に、Amazon Virtual Private Cloud(Amazon VPC)、AWS Direct Connect、AWS Site-to-Site VPN、AWS Cloud WAN などの主要な AWS ネットワークサービスと BGP の基礎を理解しておくことを推奨します。

ユースケースとメリット

Cloud WAN Routing Policy で対応できる代表的なユースケースとネットワーキングの課題を紹介します。網羅的なリストではなく、この機能が大きな価値を発揮するシナリオを厳選しています。

きめ細かなルーティング制御

AWS Cloud WAN のエンドツーエンドのダイナミックルーティングのシンプルさは大きな利点ですが、グローバル環境全体でどのネットワークやリソースがルーティング可能かを細かく制御したい場面もあります。ルーティング動作を管理することで、以下が可能になります。

- 非最適または非対称な接続パターンの防止

- 不要な伝播ルートによるルートテーブルの過負荷の回避

- 意図しないルート伝播につながる設定ミスからの保護

- ルーティング問題の影響範囲の最小化

- 競合しない CIDR 範囲のみを伝播することによる IP ルートの重複防止

Cloud WAN Routing Policy を使用すると、ルートをフィルタリングまたは選択的に伝播して特定の接続目標を達成し、ネットワークの安全性、効率性、最適化を維持できます。

トラフィックエンジニアリングとパス最適化

多くの組織は、耐障害性と高可用性を実現するために、AWS Cloud WAN とオンプレミスネットワーク間に複数の接続パスを構築しています。大規模な BGP ベースのダイナミック環境では、同じ宛先プレフィックスが複数のネットワークパスから学習されることがよくあります。Cloud WAN Routing Policy を使用すると、BGP 属性の操作によりネットワークトラフィックが通るパスを制御できます。帯域幅の可用性、過去の輻輳パターン、トランジットプロバイダーとの契約条件などの要素に基づいて BGP 設定を構成できます。これにより、パフォーマンス、信頼性、コスト効率の観点でパス選択を最適化し、ビジネスニーズに最も適したルートにトラフィックを誘導できます。

リージョン別インターネット送信制御

多くの組織は、特定の AWS リージョンの集中型検査 VPC が地理的エリア全体のアウトバウンドインターネットトラフィックを処理する、地域中心のインターネット送信アーキテクチャを採用しています。たとえば、アジアパシフィックの全リージョンからのインターネットトラフィックをシンガポールリージョンの集中型検査 VPC に誘導し、ヨーロッパのリージョンからのトラフィックはフランクフルトリージョンの検査 VPC にルーティングするといった構成です。Cloud WAN Routing Policy は、AWS Cloud WAN 上でこのような地域別インターネット送信パターンの設計を簡素化します。集中型のセキュリティおよびコンプライアンス制御を維持しながら、リージョン別のルーティング優先設定を適用できます。

まとめると、Cloud WAN Routing Policy は、複雑なグローバルネットワークを自信を持って運用するために必要な柔軟性と制御を提供します。高度なルート管理とトラフィック管理機能を組み合わせることで、スケーラブルで安全かつ高度に最適化されたネットワークアーキテクチャを AWS 上に構築できます。

機能の概要

Cloud WAN Routing Policy は以下の機能をサポートしています。

- ルートフィルタリング — Cloud WAN アタッチメントのインバウンドおよびアウトバウンドのルート伝播からルートをフィルタリング(許可またはドロップ)できます。Cloud WAN コアネットワーク(CNE-to-CNE)ピアリングメッシュ上のセグメント間およびリージョン間で伝播されるルートもフィルタリングできます。

- ルート集約 — Cloud WAN アタッチメントのアウトバウンドルートを、目的のサマリールートを指定して集約できます。

- パス優先設定 — ローカルプリファレンス、AS_PATH、Multi-Exit Discriminator(MED)などの BGP 属性を変更して、Cloud WAN コアネットワークと外部ネットワーク間のインバウンドおよびアウトバウンドのトラフィックパスに影響を与えるパス優先設定を行えます。

- BGP コミュニティ — BGP コミュニティがインバウンドとアウトバウンドのルート更新間で推移的に受け渡されるようになりました。カスタムインバウンド BGP コミュニティに基づくルートフィルタリングやパス優先設定のアクション、またはアウトバウンドルート更新への BGP コミュニティの付与も可能です。

仕組み

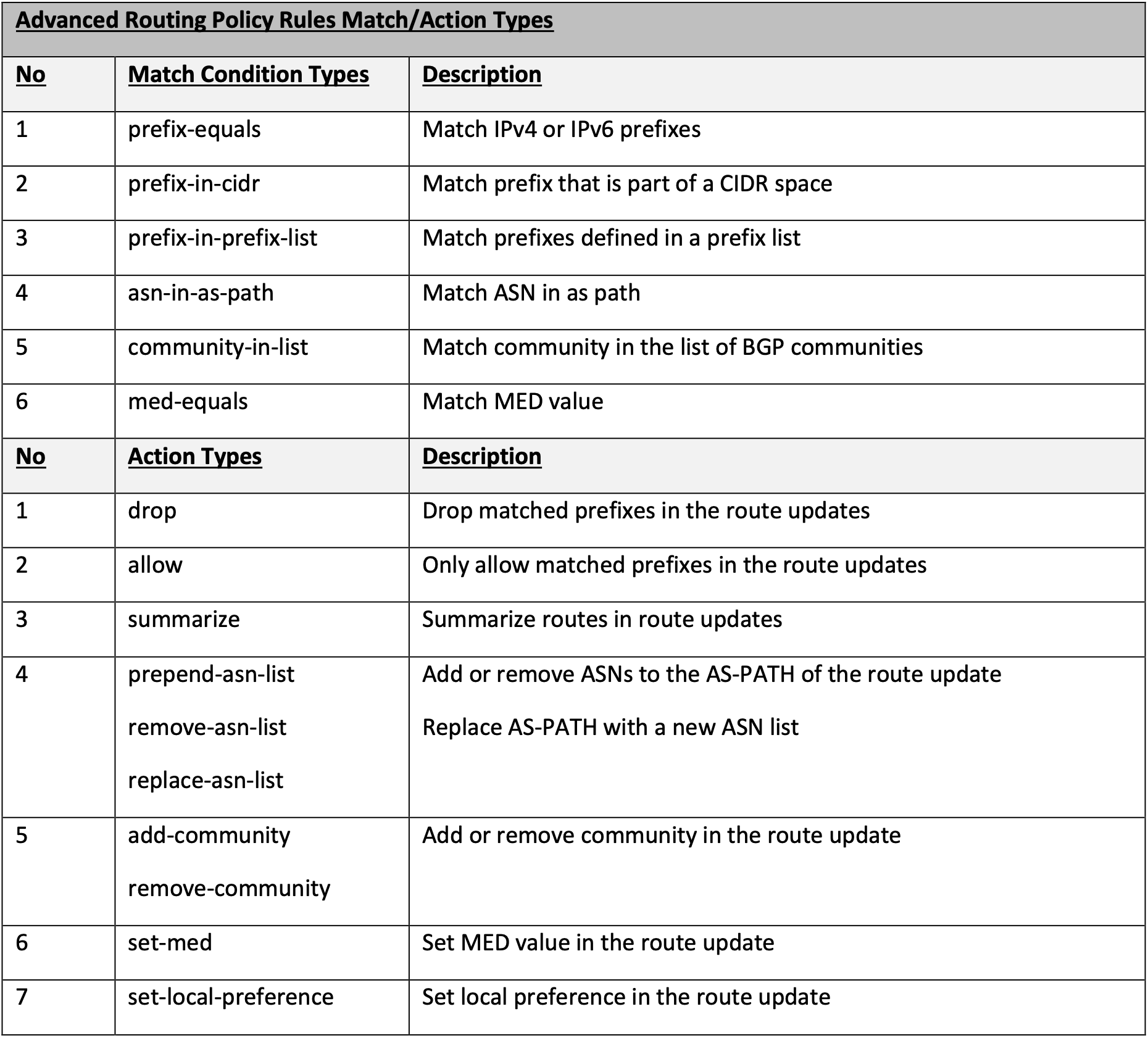

Cloud WAN Routing Policy では、順序付けされたマッチ・アクションルールのセットで構成される1つ以上のルーティングポリシーを定義できます。これらのポリシーにより、AWS Cloud WAN 内および AWS Cloud WAN と外部ネットワーク間の動的ルート伝播を精密に制御できます。

AWS Cloud WAN ネットワーク内のさまざまなポイントにルーティングポリシーを関連付けて、ルートの交換と伝播の方法を制御できます。ポリシーは、Cloud WAN アタッチメント経由で伝播されるルート、セグメント間(セグメント共有)、またはリージョン間(CNE-to-CNE ピアリング)に適用できます。これにより、グローバルネットワーク全体で一貫したきめ細かなルーティング動作を実装できます。

各ポリシーは3つの主要コンポーネントで構成されます。

- マッチ条件 — ルートプレフィックスまたは BGP 属性に基づく条件を定義します。

- アクション — マッチが発生した場合の動作(ルートの許可、ドロップ、変更など)を決定します。

- 方向性 — ポリシーをインバウンドまたはアウトバウンドのルート伝播のどちらに適用するかを指定します。

図1:利用可能なマッチ条件とアクションの一覧

はじめに

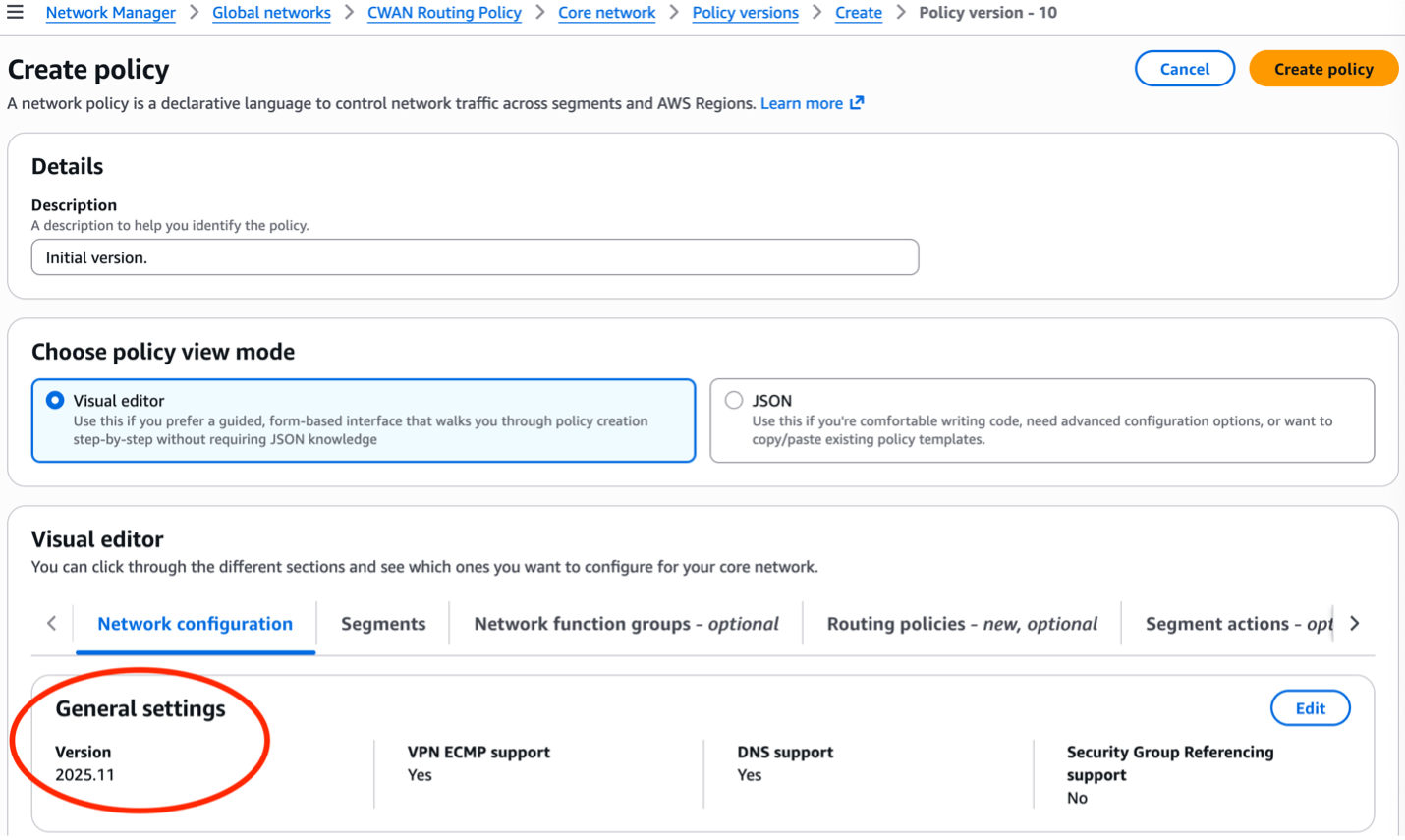

前提条件: Cloud WAN Routing Policy 機能にはポリシーバージョン 2025.11 が必要です。この機能を使用するには、最新の Cloud WAN ポリシーバージョンに移動し、Edit を選択して、Network Configuration TAB → General Settings でバージョンを 2025.11 にアップグレードします。Routing Policy の設定を開始する前に、このポリシーバージョンのアップグレードが必要です。

図2:バージョン 2025.11 へのアップグレード

バージョンのアップグレードが完了したら、Cloud WAN Routing Policy の設定に進みます。

Cloud WAN Routing Policy の設定は、以下の4つのステップで行います。

- Cloud WAN ポリシードキュメントでルーティングポリシーを定義する。

- アタッチメントルーティングポリシーを作成または更新して、ルーティングポリシーを特定のアタッチメントに関連付ける(セグメント間またはリージョン間にルーティングポリシーを適用する場合、このステップは不要)。

- Cloud WAN コアネットワークポリシーを確認して適用する。

- 選択したアタッチメント、セグメント間、またはリージョン間にルーティングポリシーを関連付ける。

設定例のウォークスルー

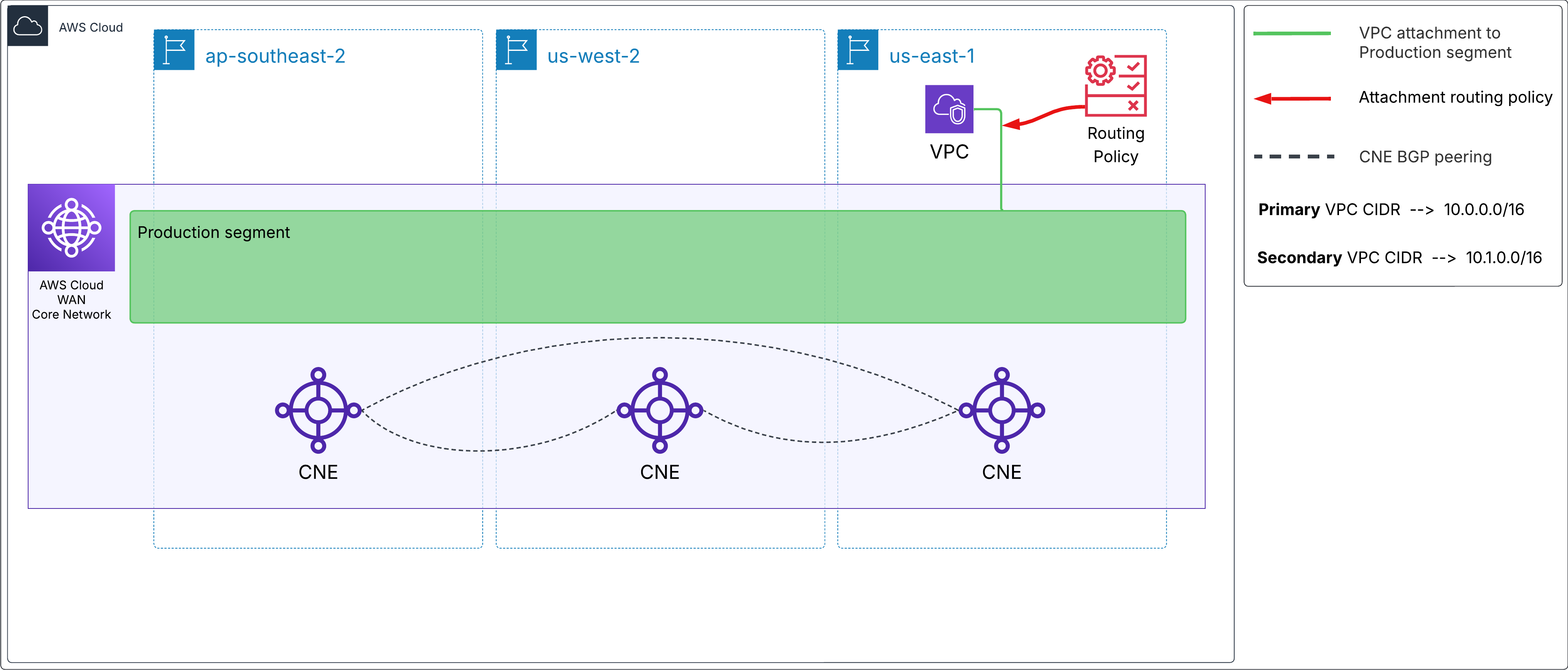

パート1では、2つの例を紹介します。最初の例では、VPC アタッチメントにインバウンドルートフィルターを適用します。このシナリオでは、セグメント内の既存ルートと重複するプライマリ VPC CIDR ブロック(10.0.0.0/16)が AWS Cloud WAN コアネットワークに伝播されるのを防ぎ、セカンダリ CIDR ブロック(10.1.0.0/16)のみを許可します。

2つ目の例では、2つの VPN から同一の CIDR ルートが学習される場合に、ローカルプリファレンスを調整する方法を示します。各 VPN は、2つのオンプレミスサイトから BGP を通じて同じプレフィックスをアドバタイズしています。

同様のワークフローで、ルート集約や他の BGP 属性の変更を、AWS Site-to-Site VPN、AWS Direct Connect、Connect アタッチメント、ピアリングアタッチメントなどの BGP 対応アタッチメントに適用できます。ルーティングポリシーは、セグメント間およびリージョン間の伝播ルートにも適用可能です。

例1:VPC アタッチメントのインバウンドルートフィルター

図3:VPC アタッチメントへのインバウンドルートフィルターの適用

ステップ1: ルーティングポリシーを作成します。

- Network Manager コンソールを開き、Global Networks に移動します。

- Global Network を選択し、ルーティングポリシーを定義する Core Network の Policy Versions を選択します。

- 変更を適用する Policy version を選択し、Edit をクリックします。

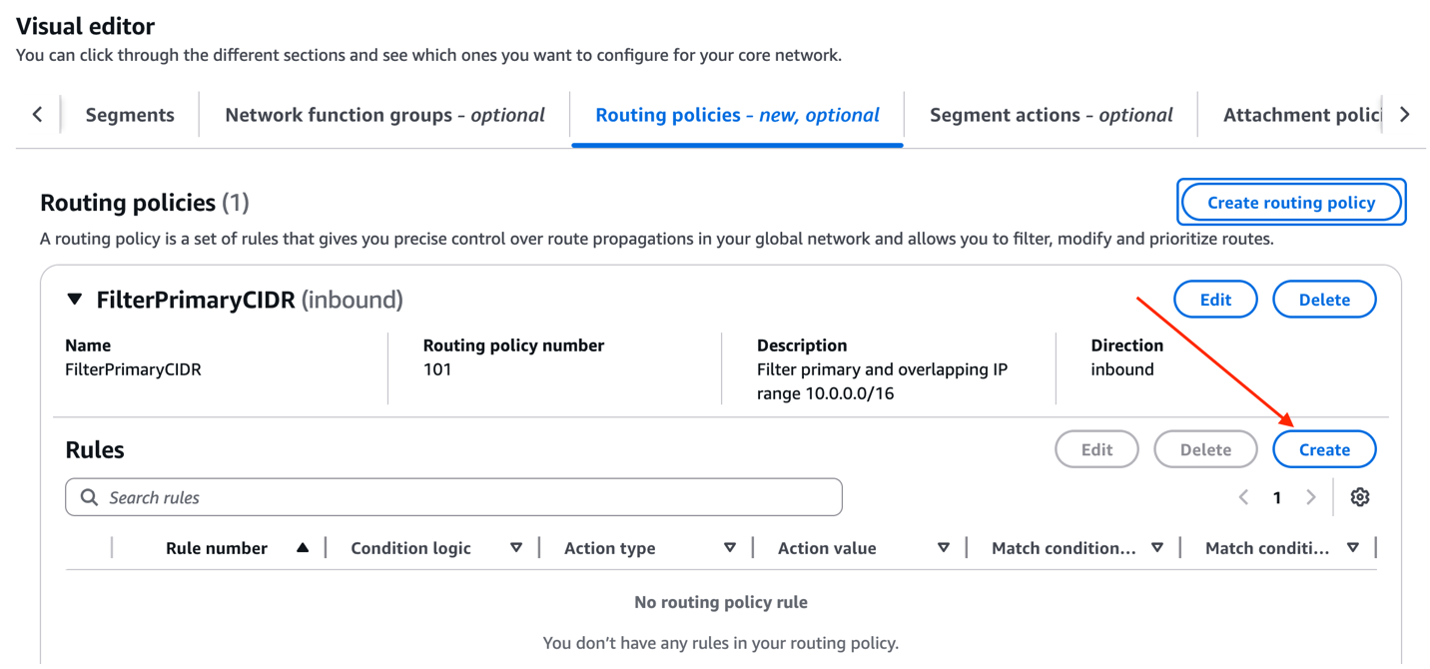

- 新しいタブ Routing policies が表示されるので、Create routing policy をクリックします。

図4:Routing policies タブ

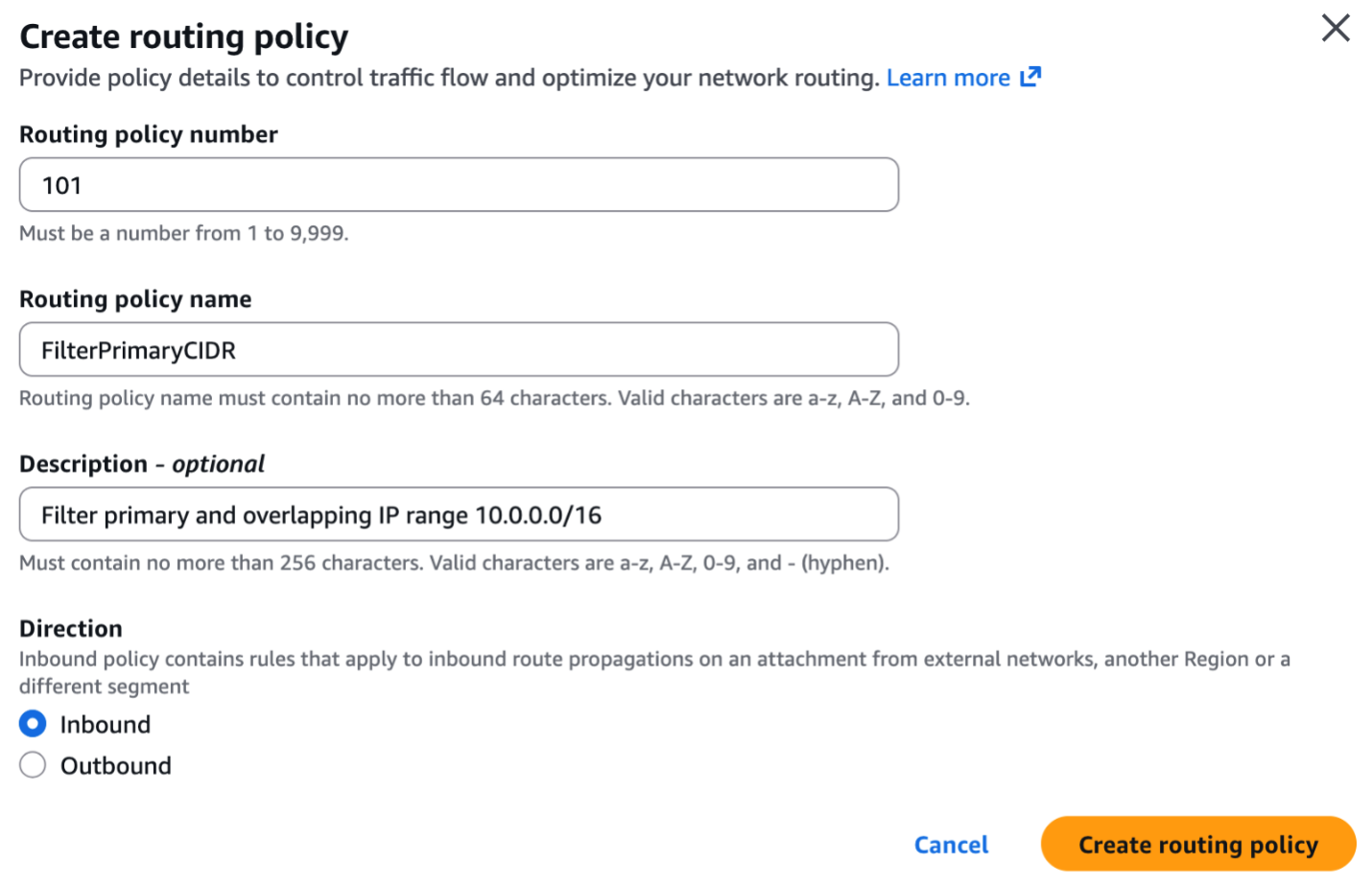

次のウィンドウで、番号、名前、説明(任意)、方向を設定します。

図5:ルーティングポリシーの作成

- ルーティングポリシーを作成したら、プレフィックス 10.0.0.0/16 にマッチしてドロップするルーティングポリシールールを追加します。

図6:ルーティングポリシー設定の一部として新しいルールを定義

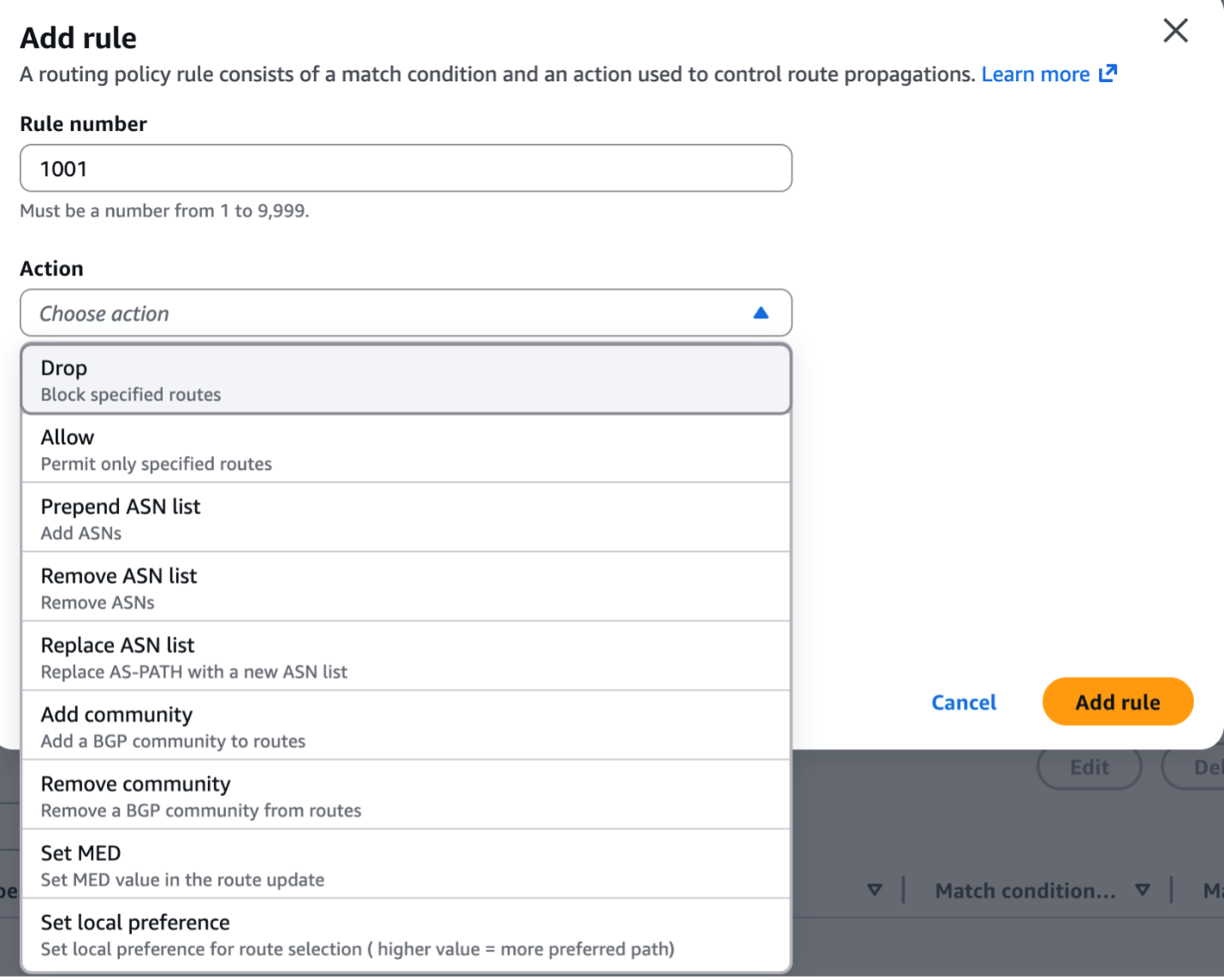

図7に示すように、以下のアクションオプションが利用可能です。

図7:Routing Policy でルールを追加する際のアクションオプション

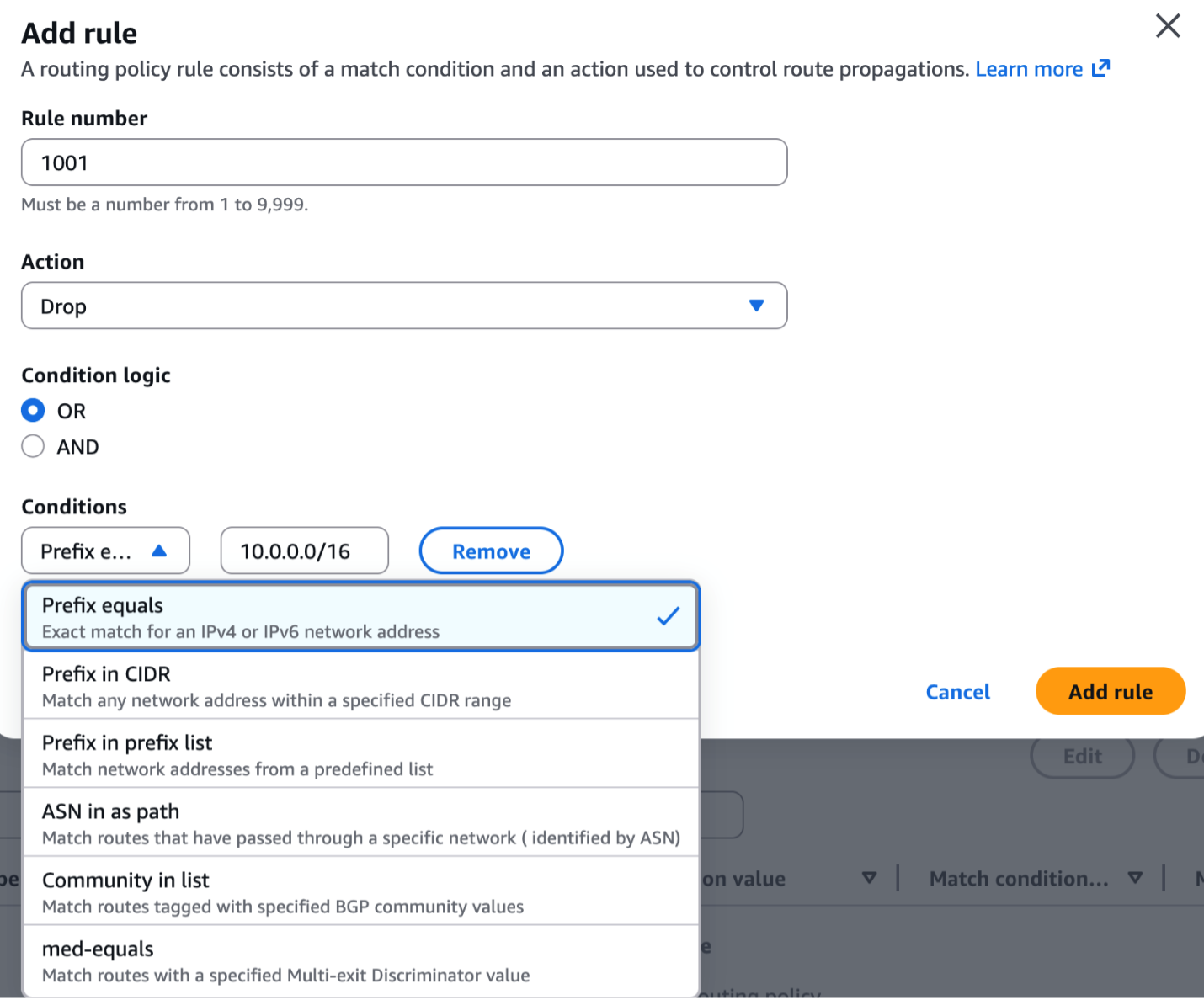

ルール番号、アクション、条件(必要に応じて複数追加可能)を設定します。条件として Prefix equals: 10.0.0.0/16 を指定します。

図8:プレフィックス 10.0.0.0/16 にマッチするルールの追加

Condition logic(AND または OR)は、ルーティングポリシールール内で複数の条件をどのように評価するかを決定します。指定したすべての条件が満たされた場合にのみルールを適用する場合は AND を選択します。いずれかの条件が満たされた場合にルールを適用する場合は OR を選択します。条件が1つだけの場合は、デフォルト値の OR のままで問題ありません。

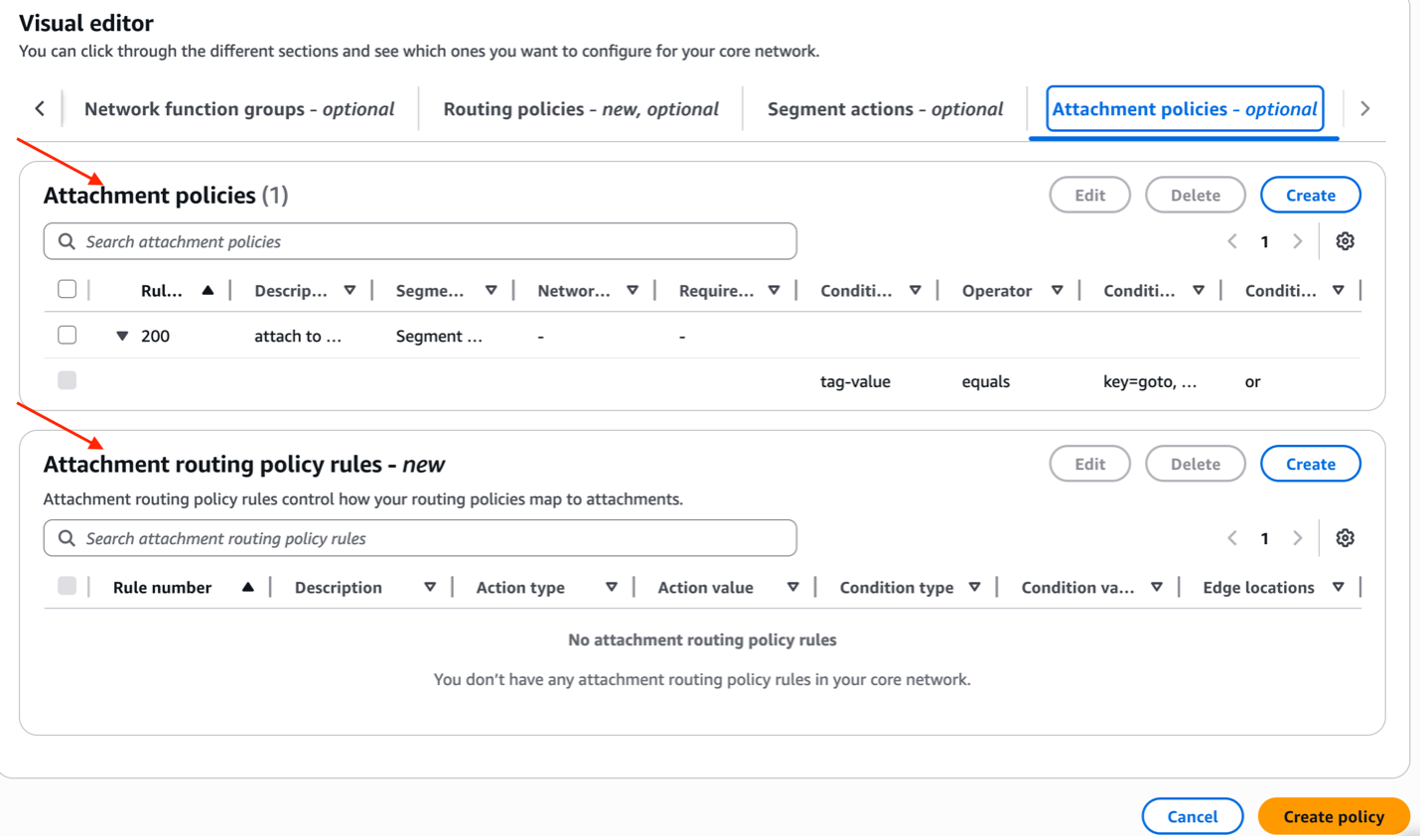

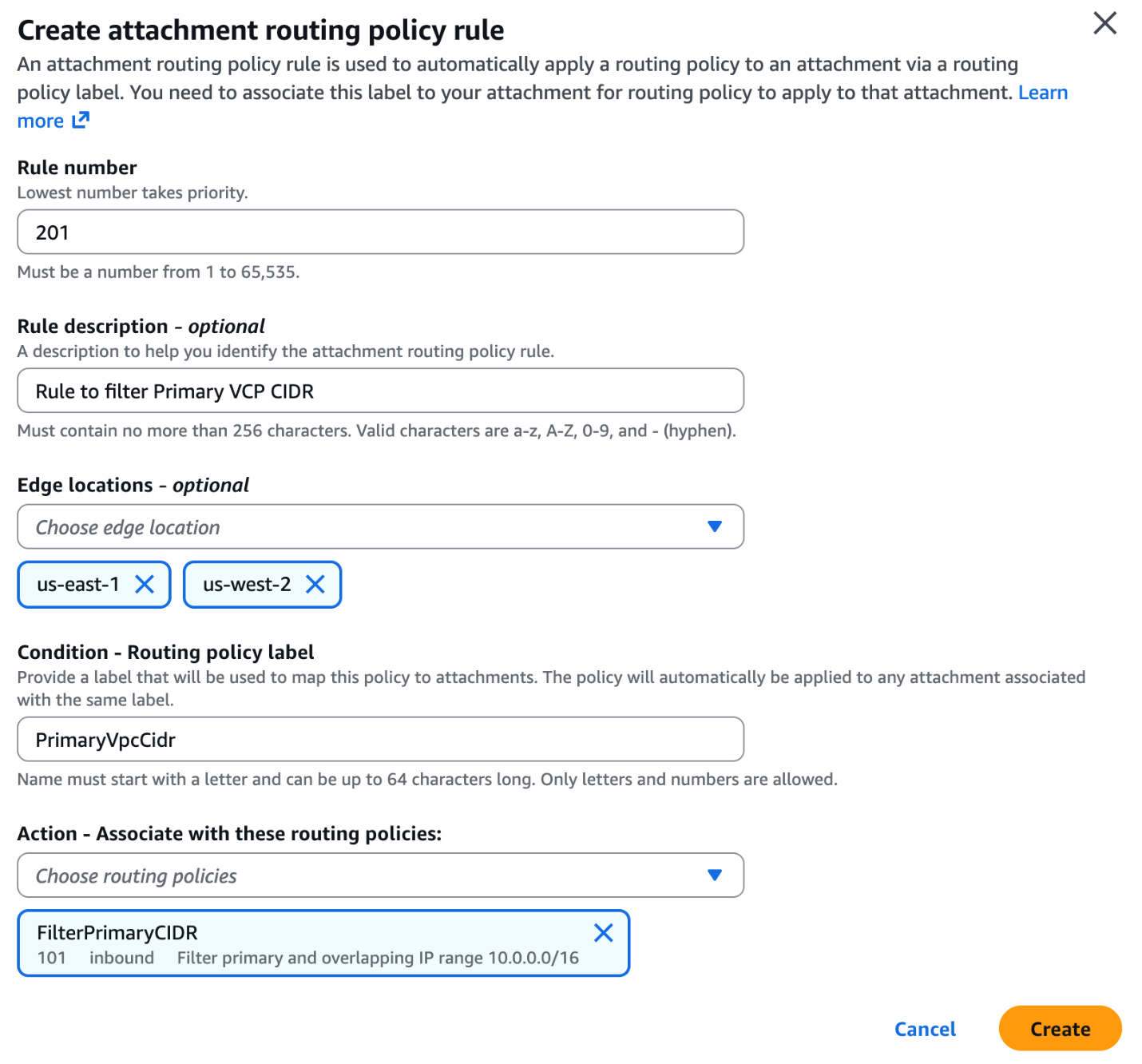

ステップ2: ステップ1で作成したルーティングポリシーを特定のアタッチメントに関連付けるために、Attachment routing policy rules を作成します。

このステップは、アタッチメントにルーティングポリシーを適用する場合にのみ必要です。セグメント間(セグメント共有)またはリージョン間(CNE-to-CNE)にルーティングポリシーを適用する場合は、別のステップが必要です。

新しく追加されたAttachment routing policy rules は、アタッチメントをセグメントに関連付ける既存の Attachment policies とは異なります。Attachment routing policy rules は、Routing policy label を介してアタッチメントを1つ以上のルーティングポリシーに関連付けます。

図9:Attachment policies と Attachment routing policy rules の比較

Attachment routing policy rules には、ルーティングポリシーを最大256文字のシンプルなテキスト識別子である route policy label にマッピングするマッチ・アクションルールのセットが含まれます。

以下の例では、ルーティングポリシー FilterPrimaryCIDR をラベル PrimaryVpcCidr にマッピングする attachment routing policy rule を示しています。

図10:Attachment routing policy rule の作成

アタッチメントをルートポリシーに関連付ける際(ステップ4)にも、同じ route policy label PrimaryVpcCidr を使用する必要があります。ルールの作成が完了したら、Create policy をクリックして新しい Cloud WAN ポリシーバージョンを生成します。

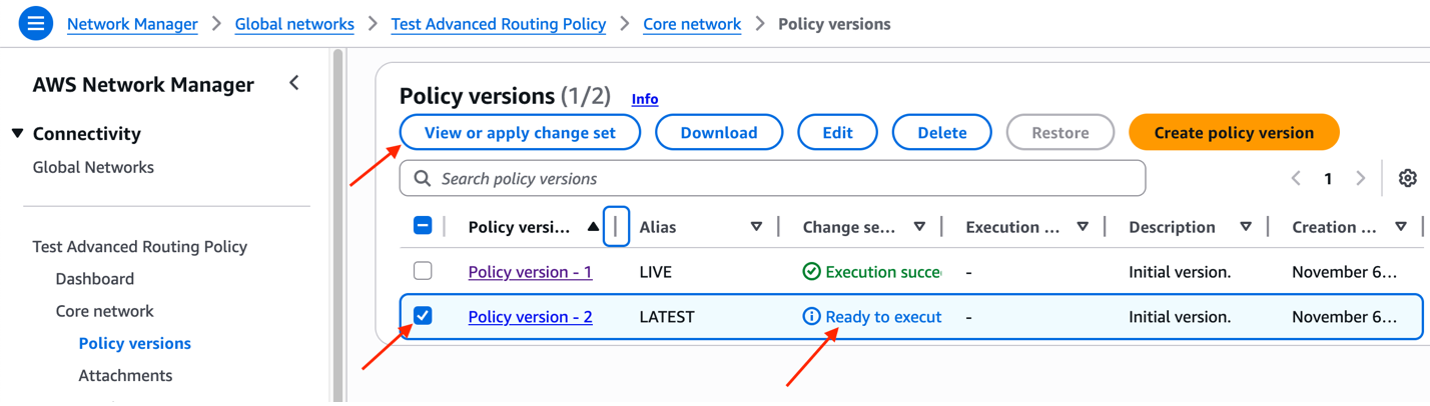

ステップ3: 新しいポリシーを確認して適用します。

ステップ1と2で行った変更により、新しいポリシーバージョンが作成されます。更新された設定を有効にするには、View or apply changes set を選択します。

図11:実行準備が整った新しい Cloud WAN ポリシーバージョン

ポリシーのデプロイが成功すると、ステータスが Execution succeeded に更新され、新しいルーティングポリシーが AWS Cloud WAN コアネットワークでアクティブになったことを示します。

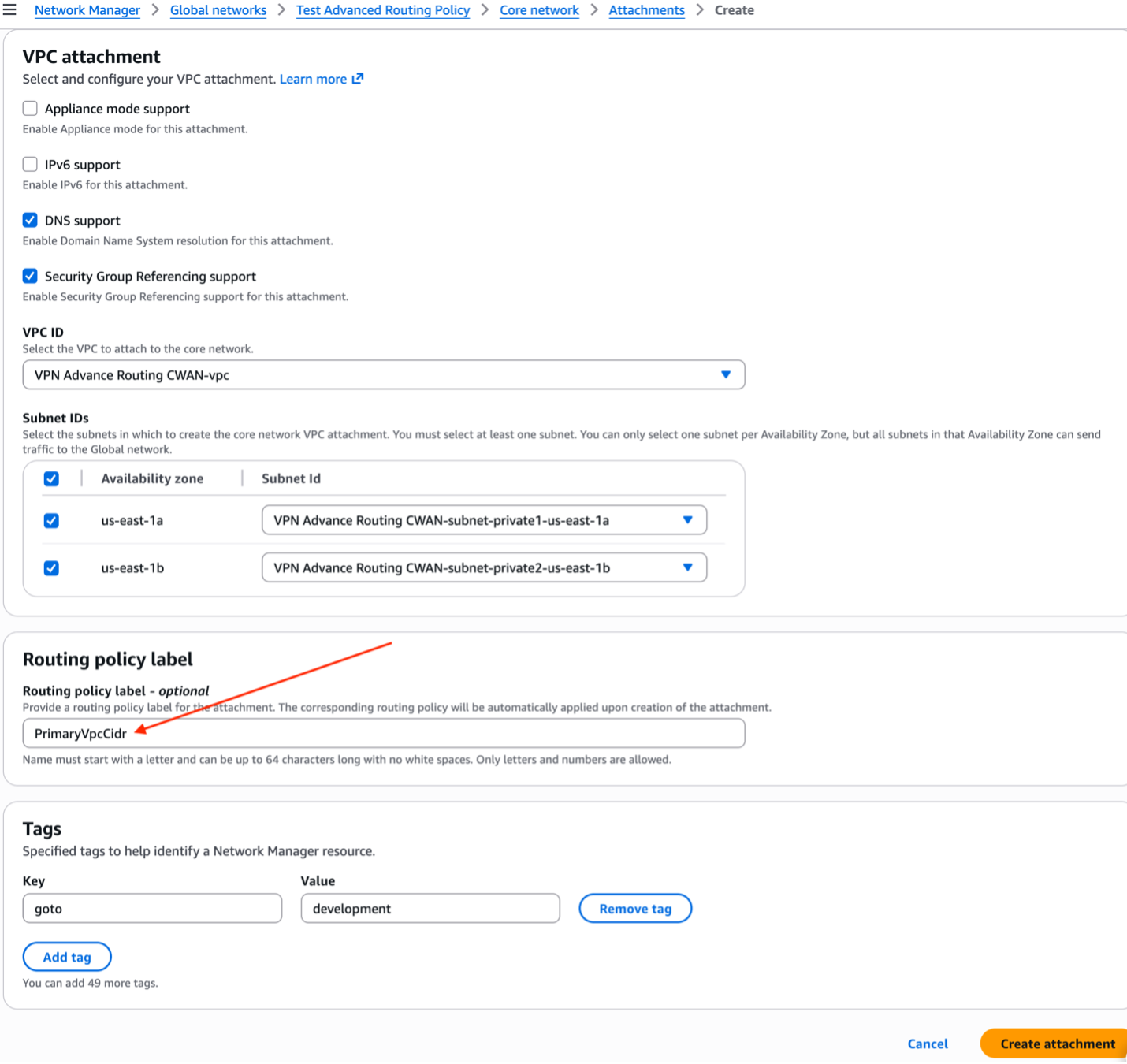

ステップ4: Cloud WAN アタッチメント、セグメント間、またはリージョン間にルーティングポリシーを関連付けます。

この最後のステップでは、ステップ1で作成したルーティングポリシーを、ステップ2で定義したラベル PrimaryVpcCidr を使用して、選択した AWS Cloud WAN アタッチメントに関連付けます。ラベルを使用することで、個別に設定することなく、複数のアタッチメントに一貫したルーティング動作を適用できます。

新しい AWS Cloud WAN アタッチメントを作成する際に、対応する Routing policy label を選択してルーティングポリシーを関連付けることができます。

図12:アタッチメント作成時の routing policy label の選択

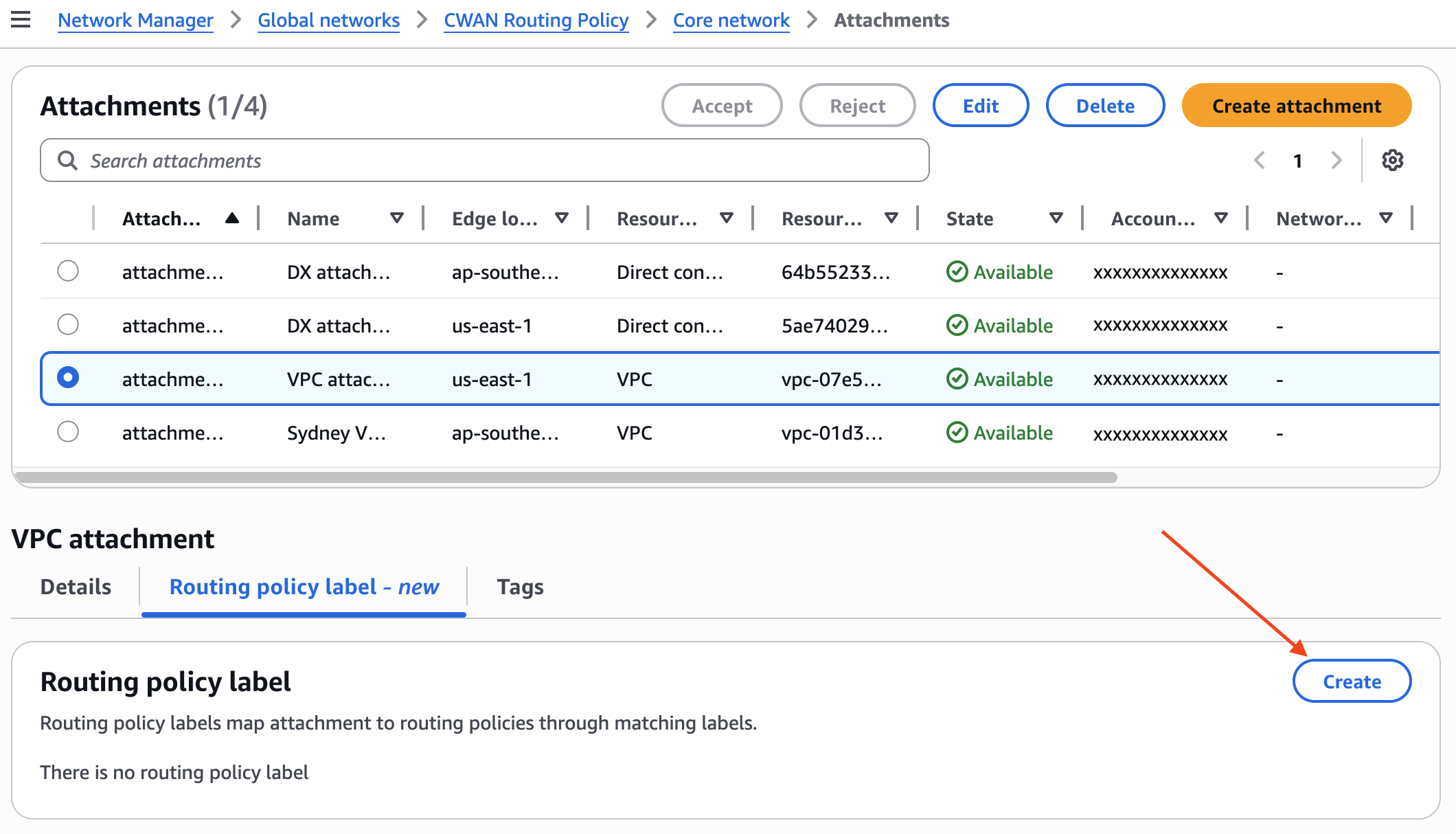

または、既存の Cloud WAN アタッチメントを編集して Routing policy label を関連付けることもできます。アタッチメントを再作成せずにルーティングポリシーを適用できます。

図13:既存アタッチメントの routing policy label の更新

routing policy label をアタッチメントに適用すると、ラベルが削除されるまで、AWS Cloud WAN は関連付けられたルーティングポリシーで定義されたルーティング動作を適用します。

例2:最適なパス選択のためのローカルプリファレンスの適用

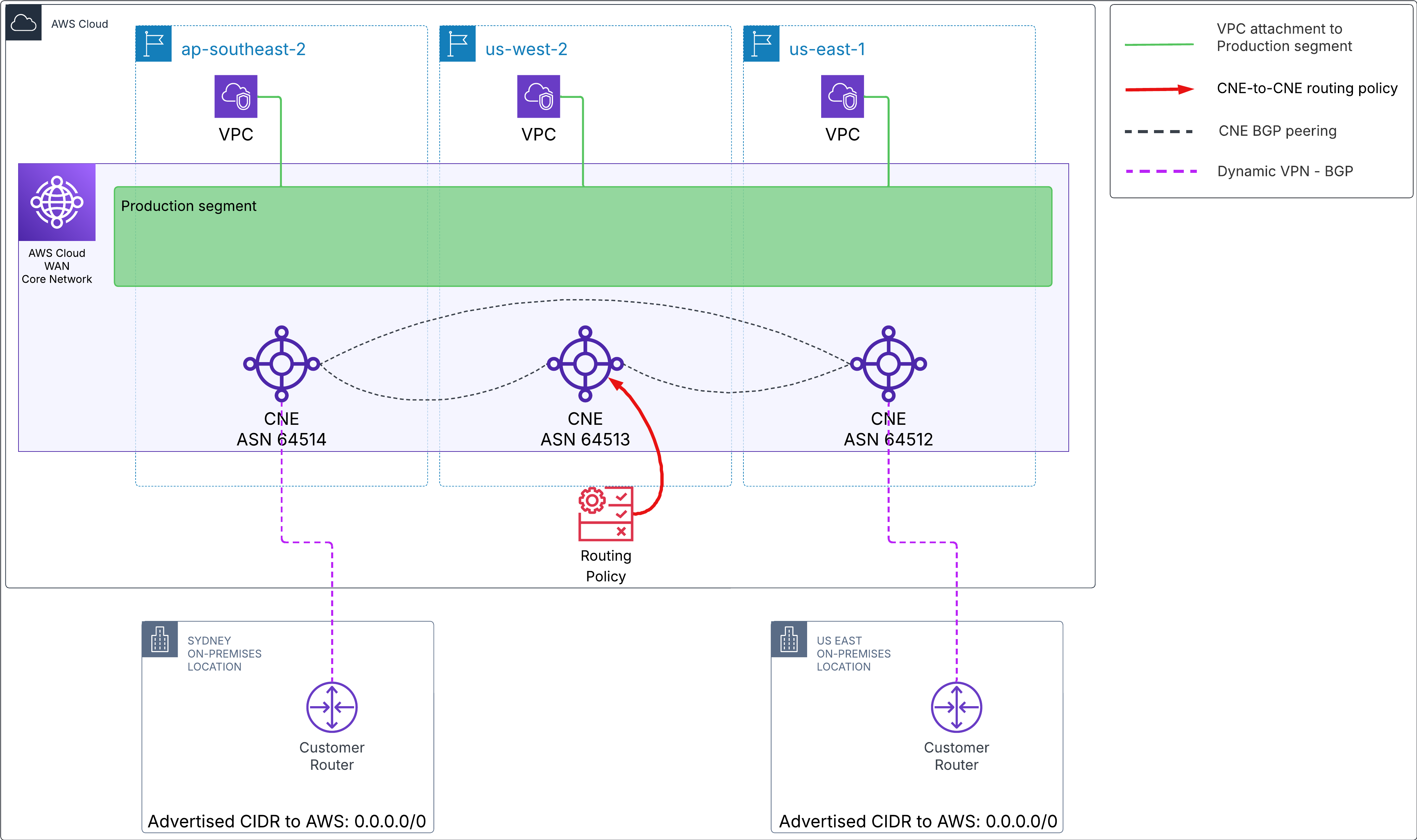

2つ目の例では、2つの VPN 接続が BGP を通じてデフォルトルート 0.0.0.0/0 を AWS にアドバタイズしています。1つの VPN は ap-southeast-2 リージョンに接続され、もう1つは us-east-1 リージョンに接続されています。us-west-2 リージョンには CNE 上にローカル VPN 接続がないため、アクティブな VPN 接続を持つ2つのリモートリージョンを通じてデフォルトルートを学習します。

非決定的なルーティングを回避し、遠方のリージョンを経由する非最適なルーティングを防ぐために、us-west-2 の CNE がより近いリージョンである us-east-1 の VPN エンドポイントを優先するようにローカルプリファレンスを設定します。

図14:us-west-2 でのデフォルトルート(0.0.0.0/0)に対するローカルプリファレンスの調整

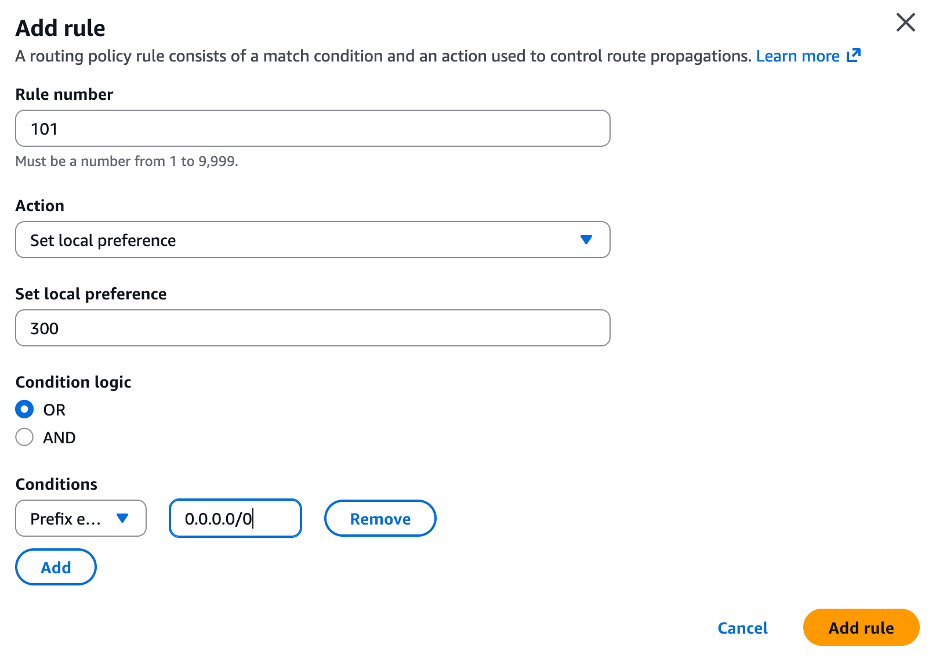

これは、ローカルプリファレンスを 300 に設定するルールを持つインバウンドルーティングポリシーを作成することで実現できます(ローカルプリファレンスの値が高いほど優先されます)。デフォルトのローカルプリファレンスは 0 です。ルールには、プレフィックス 0.0.0.0/0 にマッチする単一の条件を含めます。

図15:ローカルプリファレンスの調整

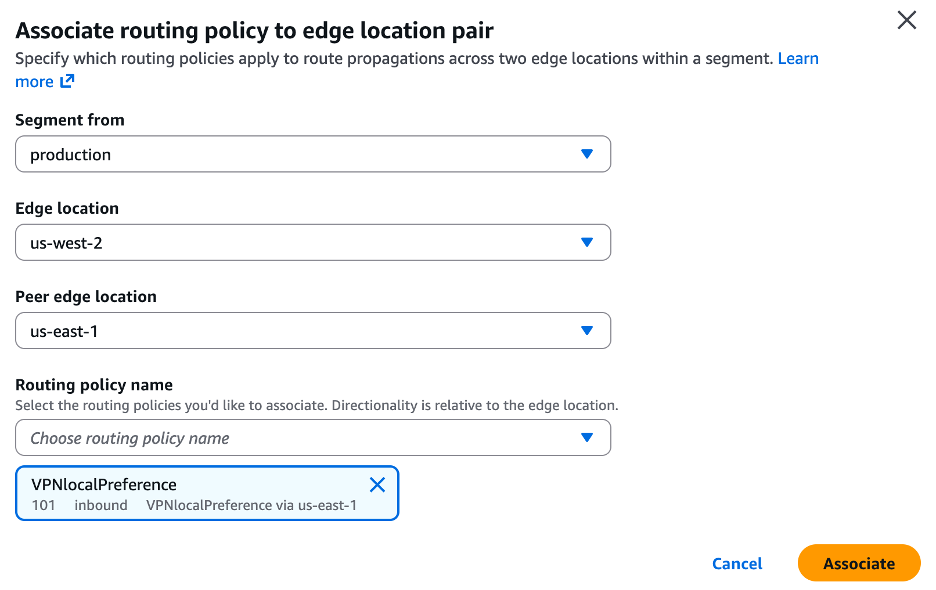

最後に、図15に示すルールを含むルーティングポリシーを、セグメント内の2つのエッジロケーション(2つの CNE)間のルート伝播に関連付けます。これは Segment actions → Edge location routing policy associations で設定できます。

図16:CNE-to-CNE Routing Policy

図16は、production セグメント内で us-east-1 から発信されるルートに対して、us-west-2 エッジロケーション(CNE)にルーティングポリシーを適用する方法を示しています。

これにより、us-west-2 の CNE は、ap-southeast-2 から受信した同じデフォルトルートと比較して、us-east-1 経由のデフォルトルート 0.0.0.0/0 をより高い優先度で扱うようになります。

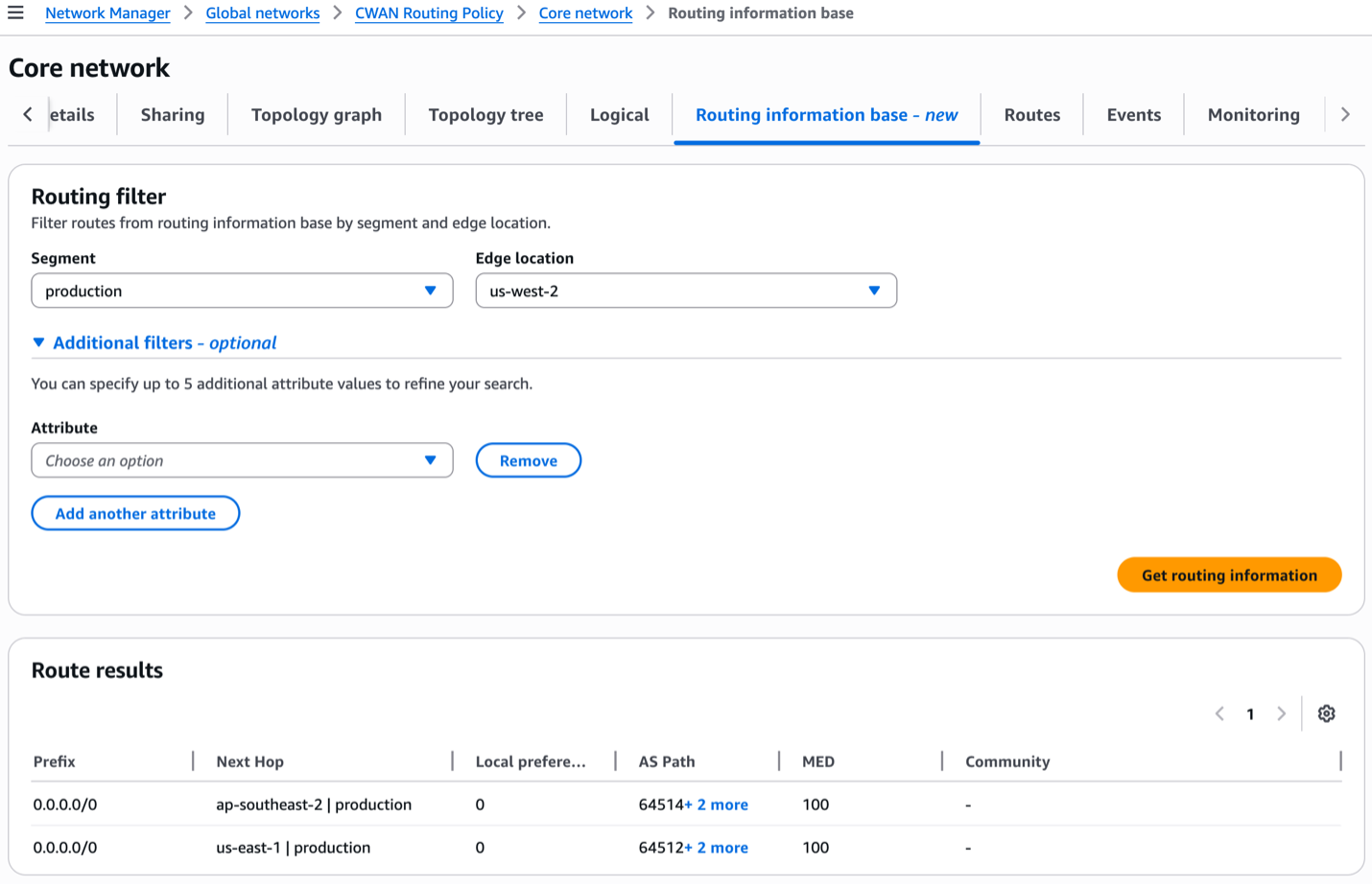

ルート可視性の強化

今回のリリースでは、新しい Route information base タブも導入しています。このタブは、ルーティングポリシーが適用される前の、学習されたすべてのルートと関連する BGP 属性を、従来の Routing Information Base(RIB)ビューのように表示します。インバウンドまたはアウトバウンドポリシーによる属性の変更は Route information base には反映されません。ルーティングポリシーの評価後、AWS Cloud WAN は最適なルートを1つ選択し、パケット転送に使用される Forwarding Information Base(FIB)を表す Routes タブにインストールします。

図17は、us-west-2 CNE が学習したルートを表示する Route information base タブを示しています。この例では、デフォルトルート 0.0.0.0/0 が us-east-1 と ap-southeast-2 の両方のリージョンから学習されています。us-east-1 から学習したルートにローカルプリファレンス 300 を設定しましたが、この変更は RIB には反映されていません。Route information base は、ローカル CNE でルーティングポリシーが適用される前のルートを表示します。

図17:ルーティングポリシー適用前の RIB ビュー

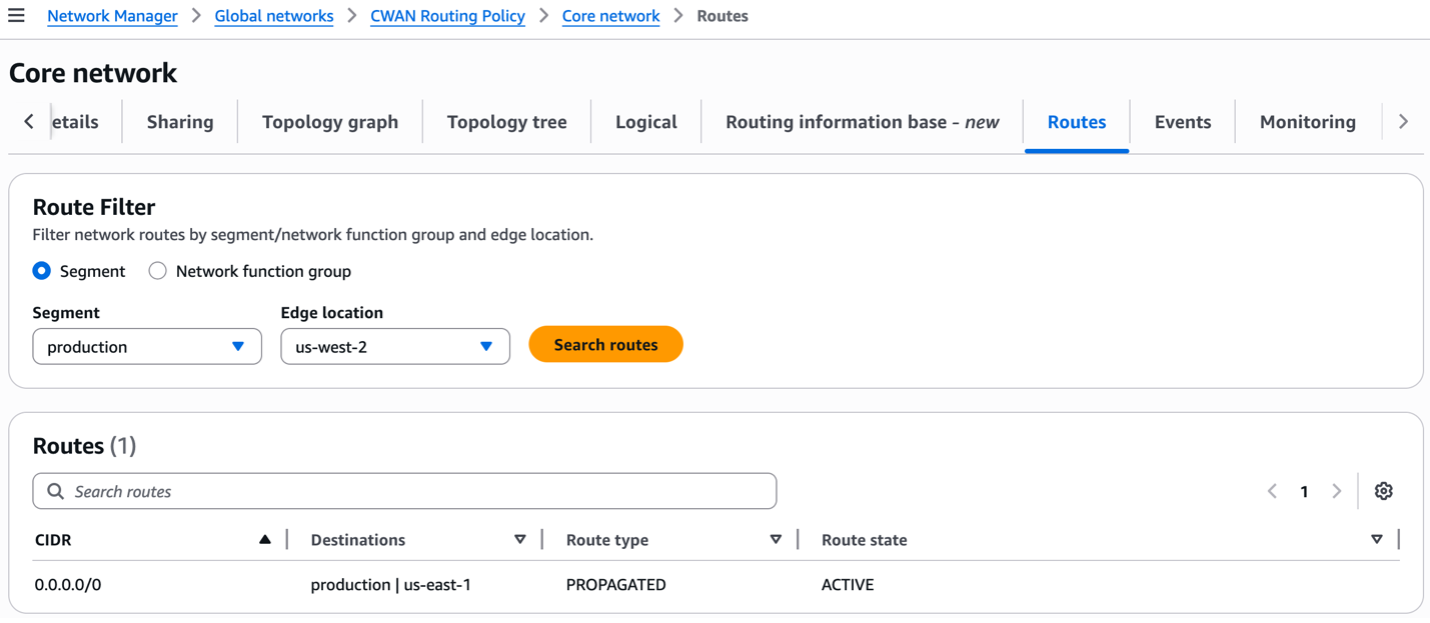

一方、Routes タブ(FIB)を確認すると、最適なルートがインストールされていることがわかります。より高いローカルプリファレンスが設定されている us-east-1 から学習したルートが選択されています。

図18:FIB ビュー – パケット転送に使用される Routes タブ

留意事項

- Cloud WAN Routing Policy 機能は、AWS Site-to-Site VPN、AWS Direct Connect、Connect アタッチメント、ピアリングアタッチメント(Transit Gateway ルートテーブル)、VPC アタッチメントを含むすべての AWS Cloud WAN アタッチメントタイプ、およびセグメント間(セグメント共有)とリージョン間(CNE-to-CNE)のルートでサポートされています。ルート集約と BGP 属性の変更は、すべての BGP 対応アタッチメント(Site-to-Site VPN、Direct Connect、Connect、ピアリング)およびセグメント間・リージョン間のルートで利用可能です。VPC アタッチメントについては、VPC からコアネットワークへのインバウンドルート伝播に対するルートフィルタリング(「allow」または「drop」アクション)のみサポートしています。

- BGP コミュニティのサポートは、Connect、VPN、ピアリングアタッチメントで利用可能です。本リリース時点では、Direct Connect アタッチメントでは利用できません。

- ルート集約は、BGP 対応アタッチメントのアウトバウンドルートでのみサポートされています。

- Routing Policy は、Network Function Groups(Service Insertion)へのルート伝播の制御をサポートしていません。

- この機能の使用に追加料金はかかりません。

- この新機能に関するクォータは AWS ドキュメントに追加される予定です。

まとめ

本ブログ(パート1)では、グローバルネットワーク全体のダイナミックルート伝播とトラフィックエンジニアリングをきめ細かく制御する新機能、Cloud WAN Routing Policy を紹介しました。機能の仕組みを説明し、AWS コンソールを使用した基本的なルーティングポリシーの設定手順をウォークスルーしました。

Cloud WAN Routing Policy を使用すると、AWS Cloud WAN のアタッチメント、セグメント、リージョン全体でカスタムルーティング動作を定義でき、複雑さを増すことなくネットワークの可視性、パフォーマンス、制御を強化できます。

本シリーズのパート2では、マルチリージョンおよびハイブリッド環境で BGP 属性を使用したルートフィルタリング、集約、パス操作を適用するアーキテクチャシナリオを紹介し、AWS 上で高度にスケーラブルで耐障害性の高いネットワークを設計する方法を解説します。

開始するには、AWS Cloud WAN ドキュメントを参照してください。

翻訳は Professional Services の森瀬 健太郎が担当しました。原文はこちらです。