Amazon Web Services ブログ

Amazon Bedrock Guardrails では、一元化された制御と管理により、クロスアカウント保護がサポートされています

2026 年4 月 3 日、Amazon Bedrock Guardrails でクロスアカウントセーフガードが一般提供されたことを発表しました。これは、組織内の複数の AWS アカウント全体での安全管理の一元的な実施と管理を可能にする新機能です。

この新機能により、組織の管理アカウント内の新しい Amazon Bedrock ポリシー内でガードレールを指定できます。これにより、Amazon Bedrock でモデルを呼び出すたびに、設定されたセーフガードがすべてのメンバーエンティティ全体で自動的に実施されます。この組織全体での実装では、一元的な制御と管理により、すべてのアカウントと生成 AI アプリケーションでの統一された保護がサポートされています。この機能により、組織的なセーフガードに加えて、ユースケース要件に応じて、アカウントレベルおよびアプリケーション固有の制御を柔軟に適用できます。

- 組織レベルの実施では、ポリシー設定を通じて、組織の管理アカウントから組織内のすべてのエンティティまで、単一のガードレールが適用されます。このガードレールでは、すべての Amazon Bedrock モデルの呼び出しに対して、組織単位 (OU) や個人アカウントを含むすべてのメンバーエンティティ全体に自動的にフィルターが適用されます。

- アカウントレベルの実施により、AWS アカウント内のすべての Amazon Bedrock モデルの呼び出し全体で、設定されたセーフガードの実施を自動的に有効にします。アカウントレベルのガードレール内の設定されたセーフガードは、すべての推論 API コールに適用されます。

単一の統一されたアプローチを通じて、信頼できる包括的な保護を確立し、一元管理できるようになりました。これにより、個々のアカウントやアプリケーションを監視する管理上の負担を大幅に軽減しながら、企業の責任ある AI 要件の一貫した遵守がサポートされています。セキュリティチームが各アカウントの設定やコンプライアンスを個別に監視および検証する必要はもうありません。

Amazon Bedrock Guardrails での一元的な実行を開始する

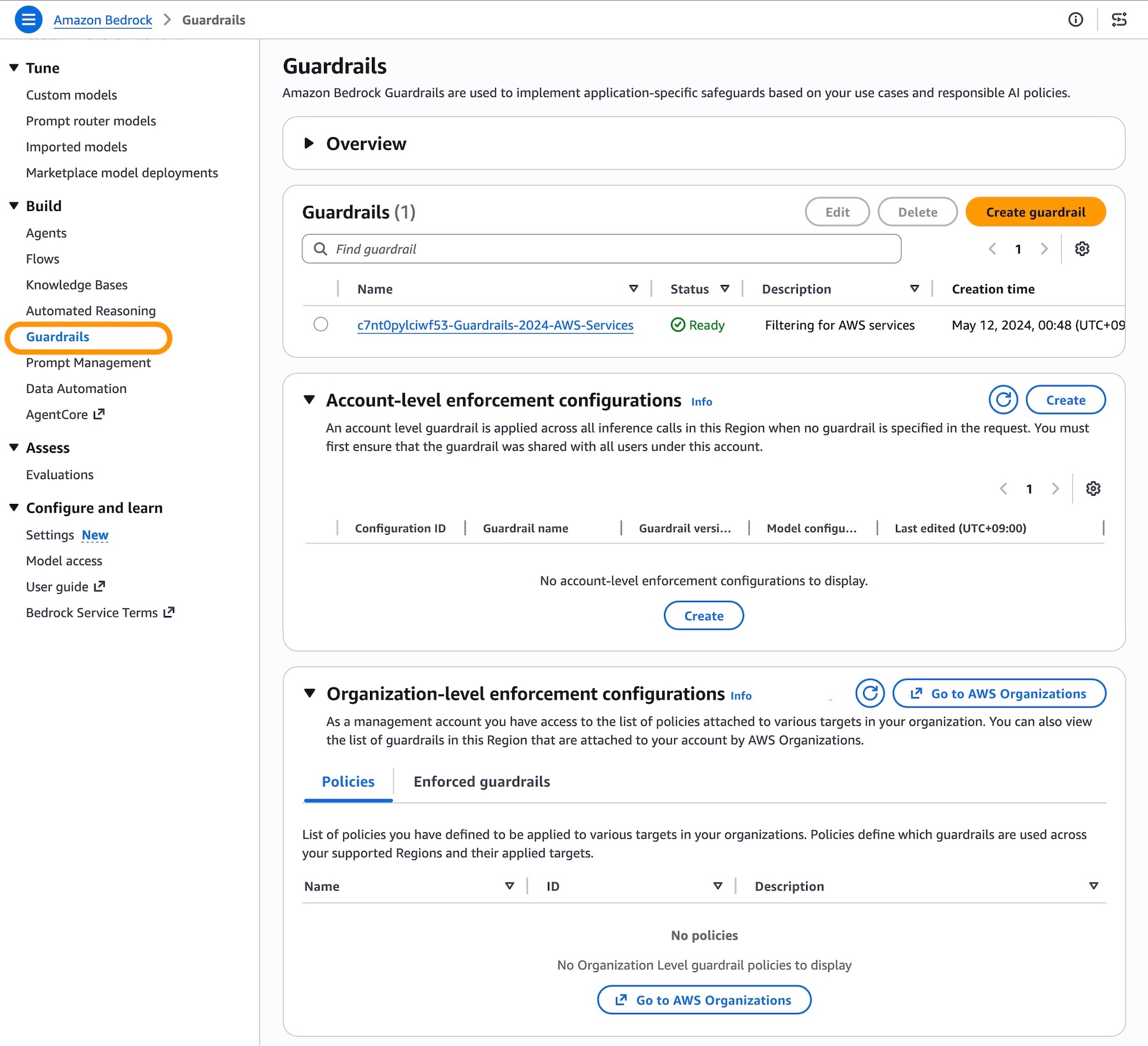

Amazon Bedrock Guardrails コンソールで、アカウントレベルおよび組織レベルの実施の設定を開始できます。実施の設定の前に、ガードレール設定をサポートする特定のバージョンでガードレールを作成する必要があります。これは不変のままになり、メンバーアカウントによって変更されることはありません。また、ガードレール用のリソースベースのポリシーなど、新しい機能を使用するための前提条件を満たす必要があります。

アカウントレベルの実施を有効にするには、アカウントレベルの実施の設定のセクションで [作成] を選択します。

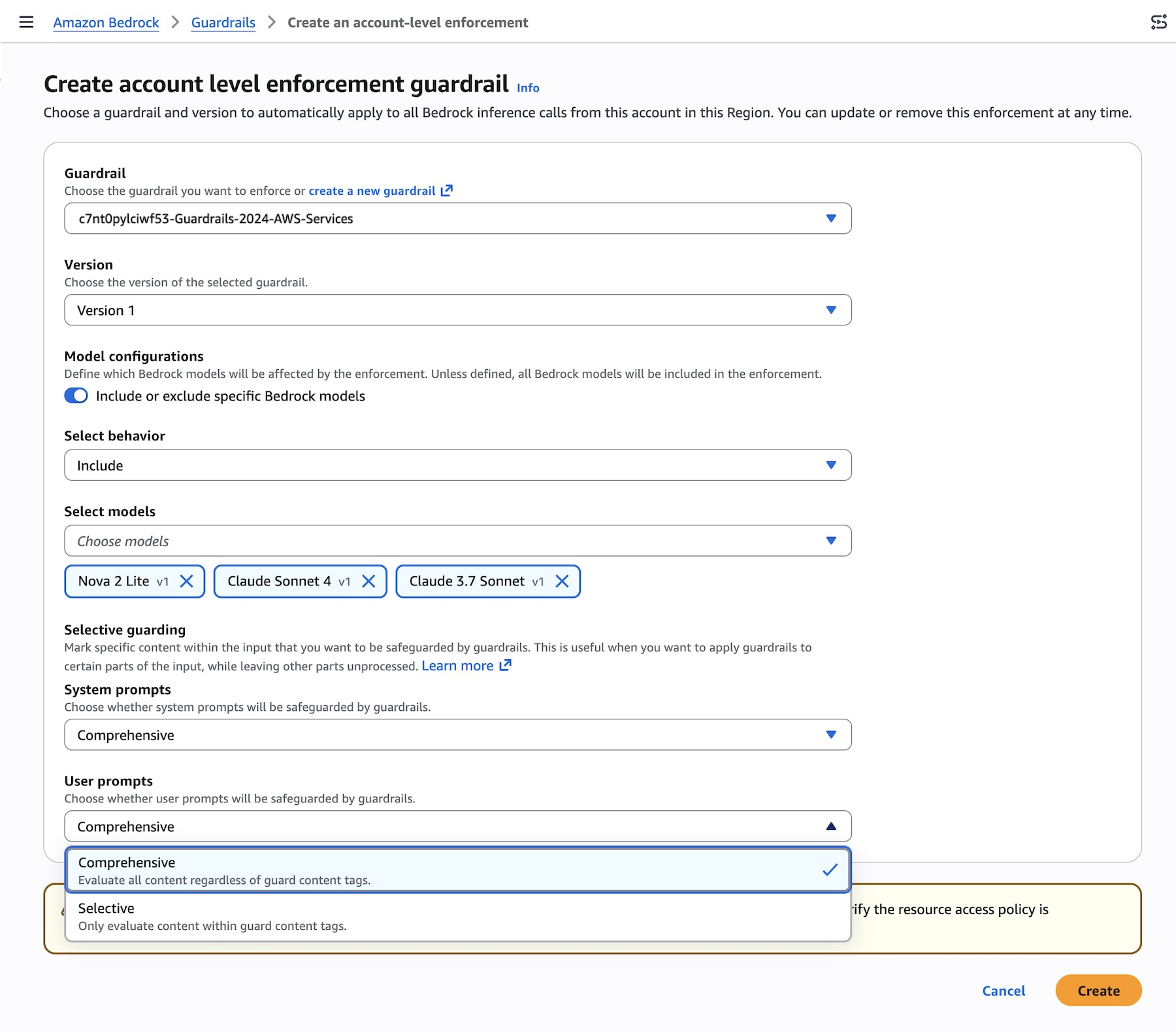

このリージョンのこのアカウントからのすべての Bedrock 推論呼び出しに自動的に適用されるガードレールとバージョンを選択できます。一般提供に伴い、[含める] または [除外する] のいずれかの動作で、どのモデルが実施の影響を受けるかを定義する新機能が導入されました。

また、[包括的] または [選択的] のいずれかを使用して、システムプロンプトとユーザープロンプトの選択的コンテンツ保護制御を設定することもできます。

- 発信者が何をタグ付けしたかに関係なく、すべてでガードレールを実施したい場合は、[包括的] を使用します。発信者が機密コンテンツを正しく識別することを信頼できない場合は、これがより安全なデフォルトです。

- 発信者が適切なコンテンツへのタグ付けすることを信頼し、不要なガードレール処理を減らしたい場合は、[選択的] を使用してください。これは、発信者が混在した事前検証済みのコンテンツとユーザー生成コンテンツを処理し、特定の部分に適用されるガードレールのみが必要な場合に便利です。

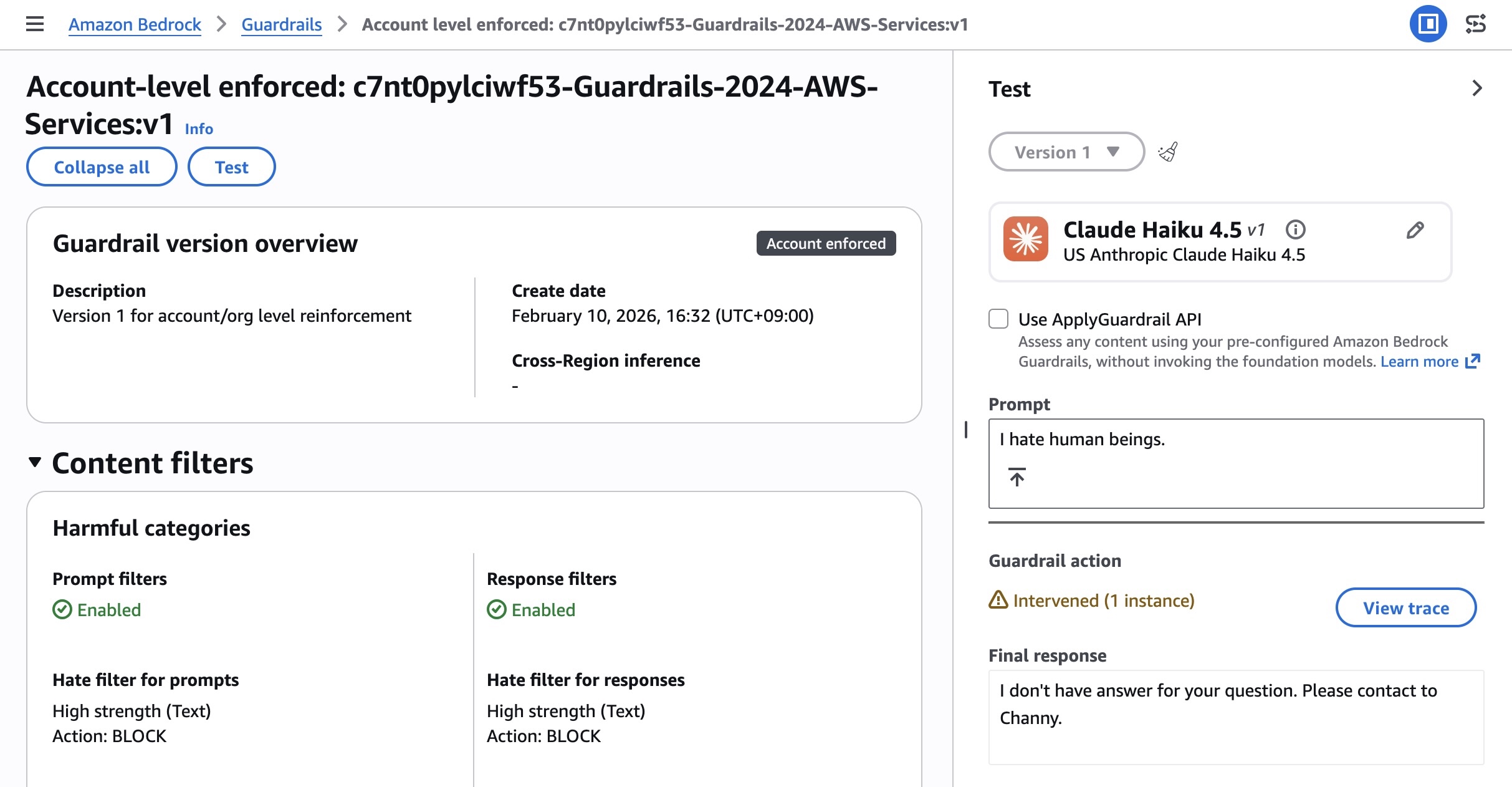

実施を作成したら、アカウント内のロールを使用する実施をテストおよび検証できます。アカウントで実施されるガードレールは、プロンプトと出力の両方に自動的に適用される必要があります。

ガードレールの評価情報について応答を確認してください。ガードレールの応答には、実施したガードレール情報が含まれます。InvokeModel、InvokeModelWithResponseStream、Converse、または ConverseStream API を使用する Bedrock 推論呼び出しを作成してテストすることもできます。

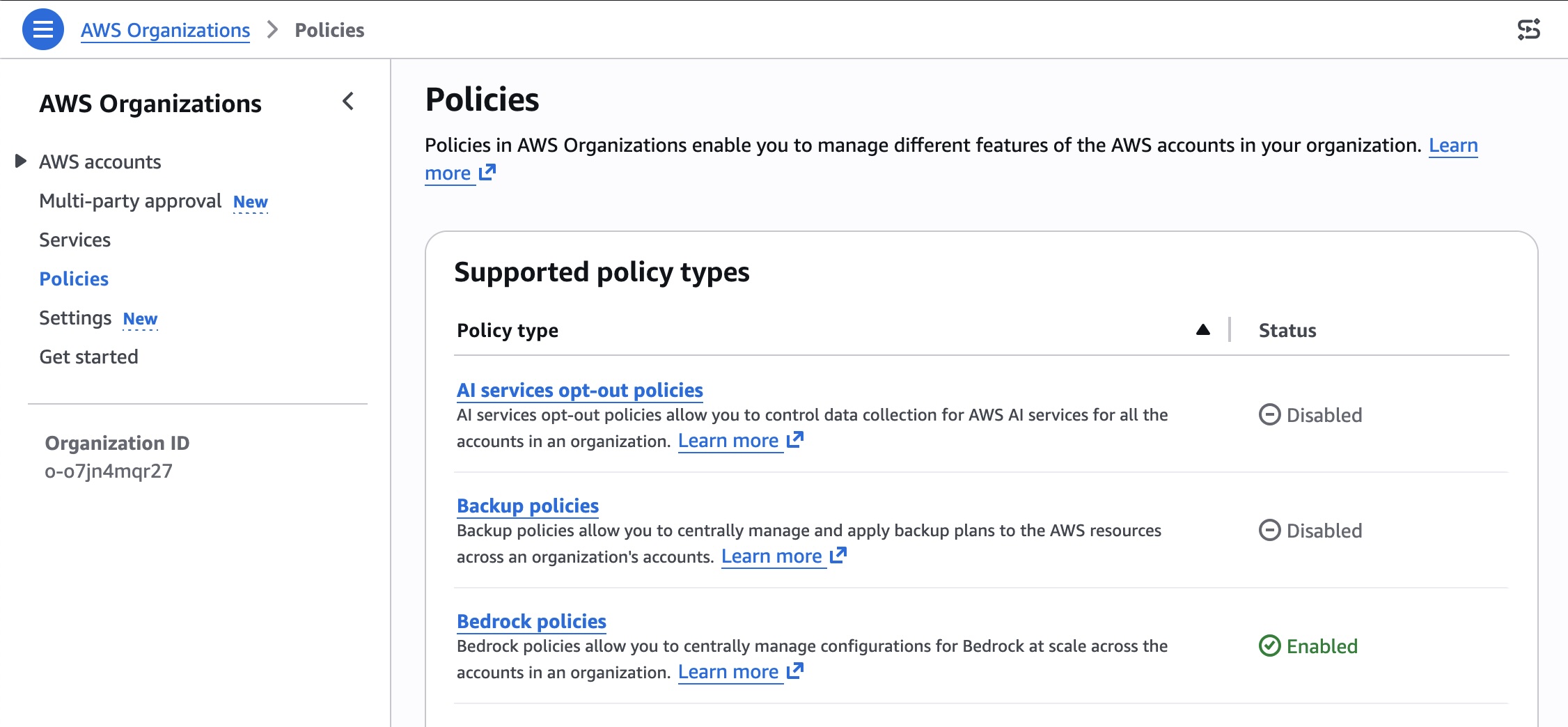

組織レベルの実施を有効にするには、AWS Organizations コンソールに移動して、[ポリシー] メニューを選択します。 コンソールで Bedrock ポリシーを有効にできます。

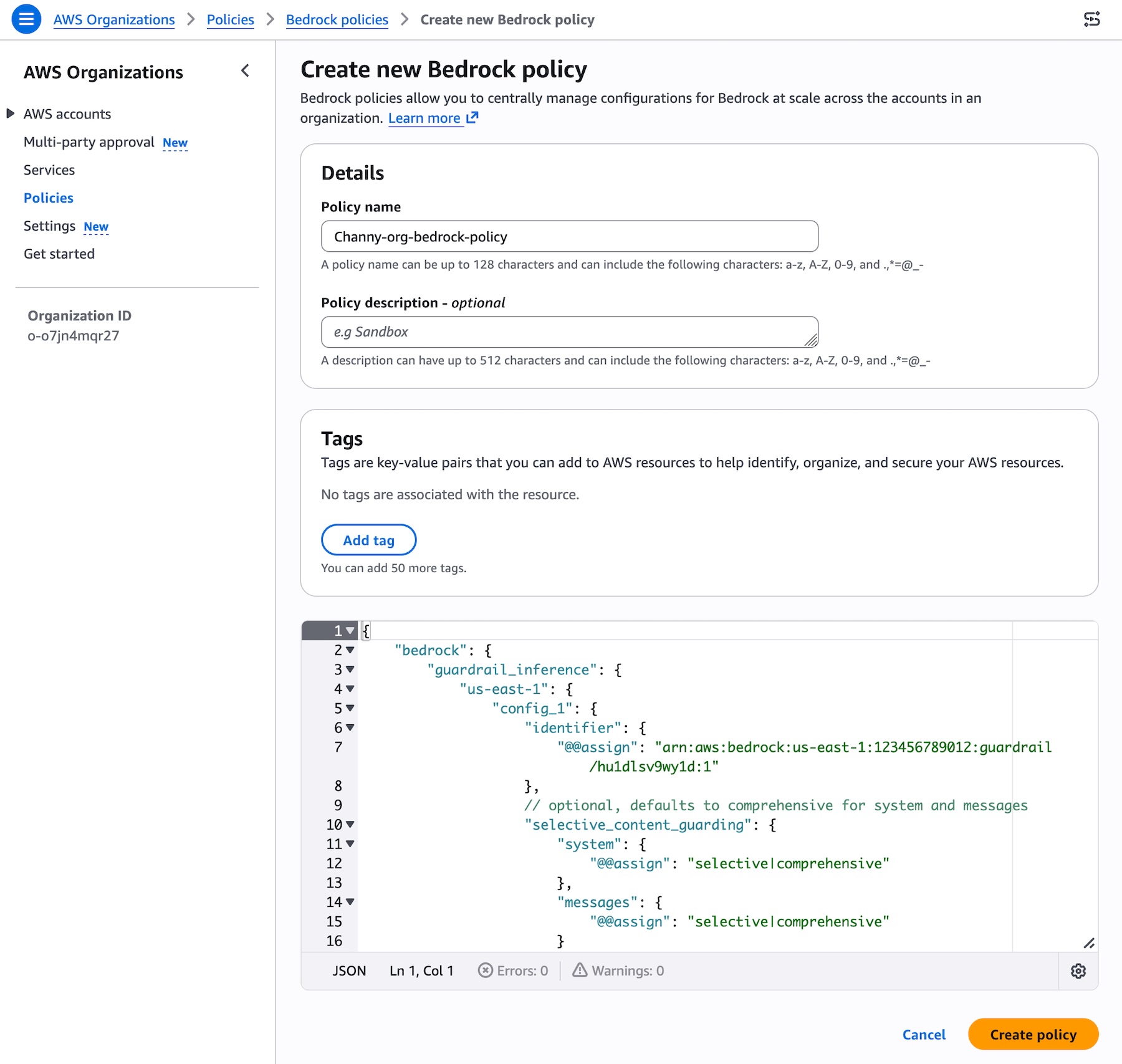

ガードレールを指定する Bedrock ポリシーを作成し、それをターゲットアカウントまたは OU にアタッチできます。有効にした [Bedrockポリシー] と [ポリシーを作成] を選択します。ガードレール ARN とバージョンを指定し、AWS Organizations の入力タグ設定を設定します。詳細については、「AWS Organizations の Amazon Bedrock ポリシー」と「Amazon Bedrock ポリシーの構文と例」をご覧ください。

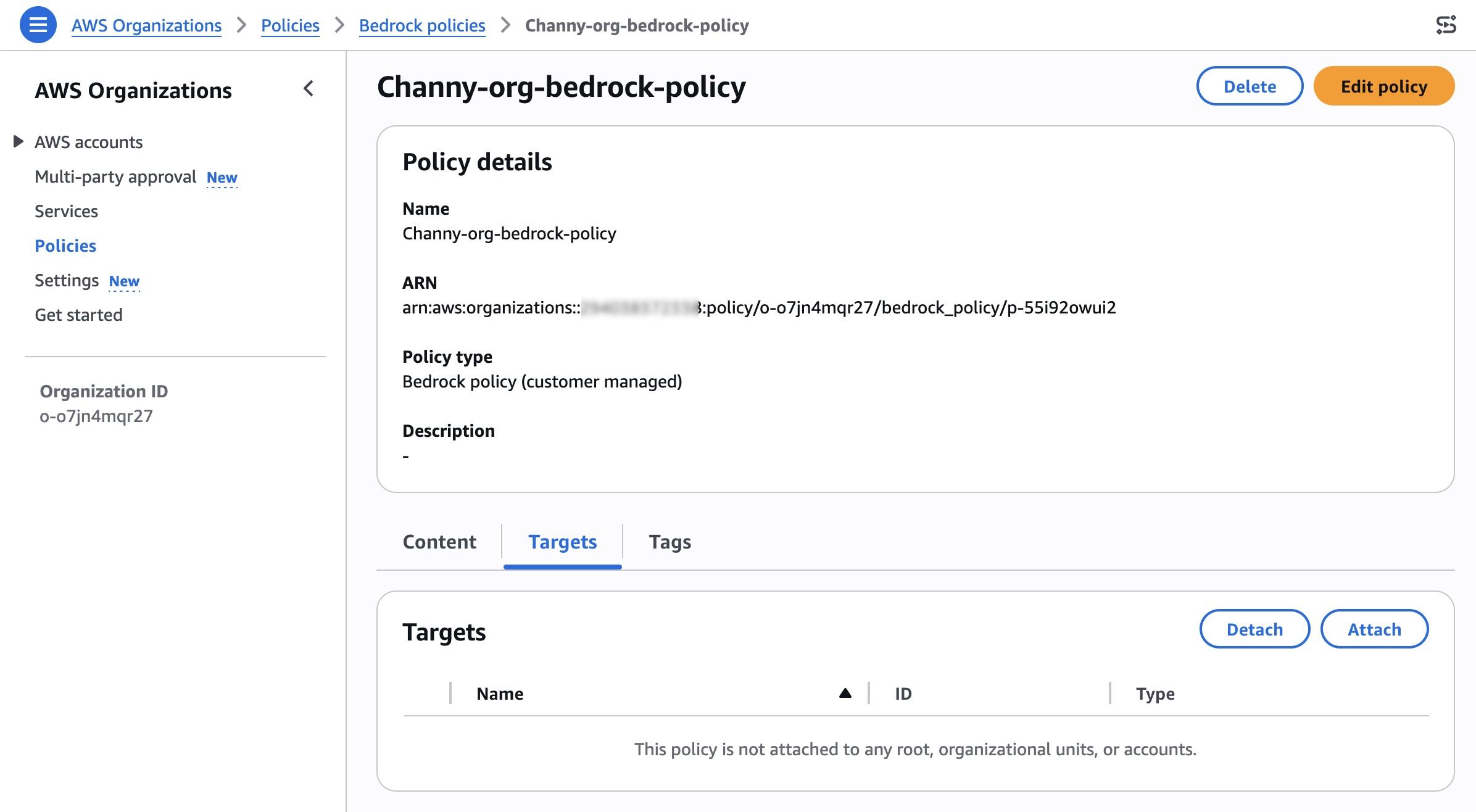

ポリシーを作成したら、[ターゲット] タブで目的の組織単位、アカウント、ルートにポリシーをアタッチできます。

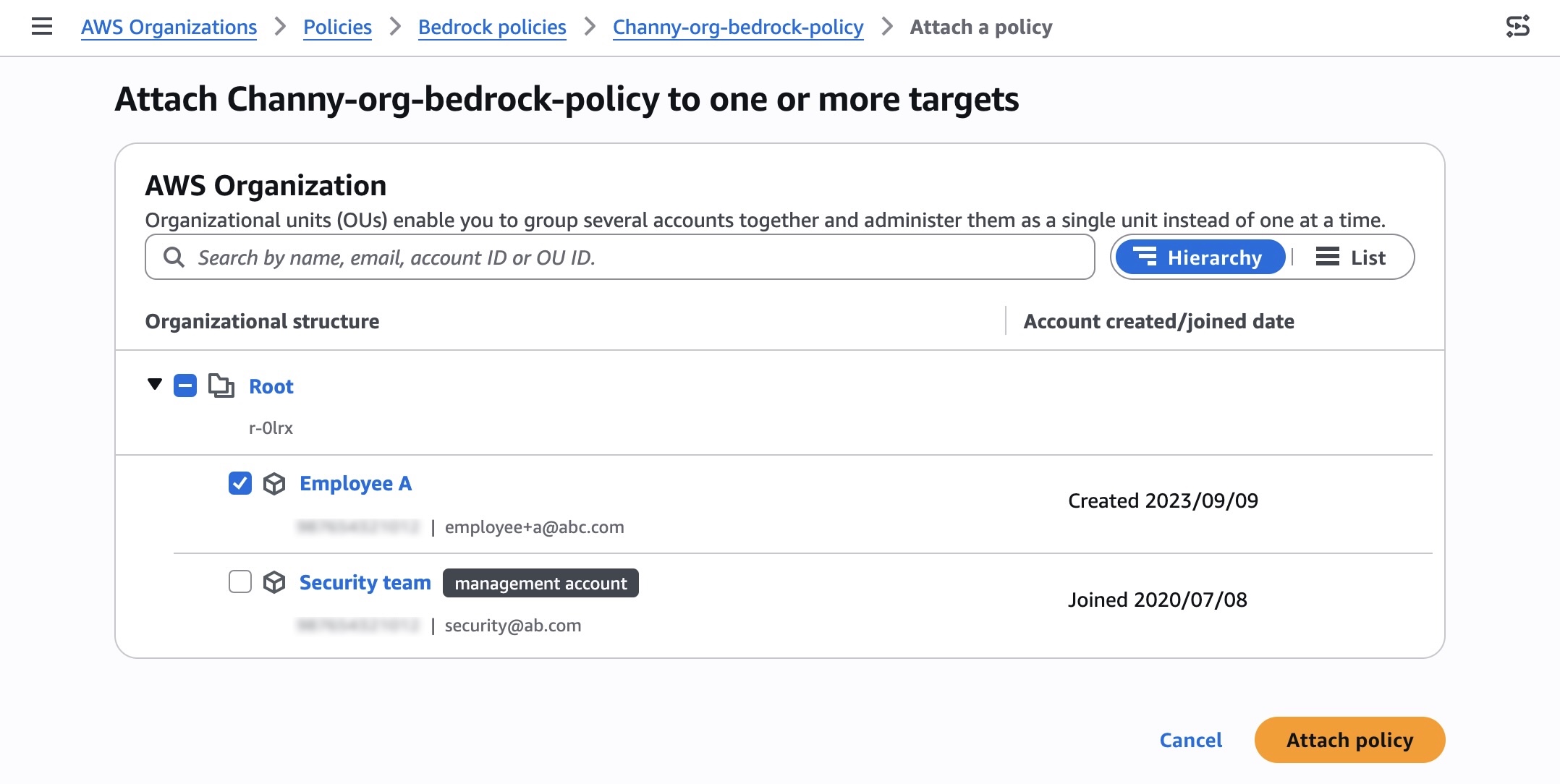

ポリシーをアタッチする組織のルート、OU、または個人アカウントを検索して選択し、[ポリシーをアタッチ] を選択します。

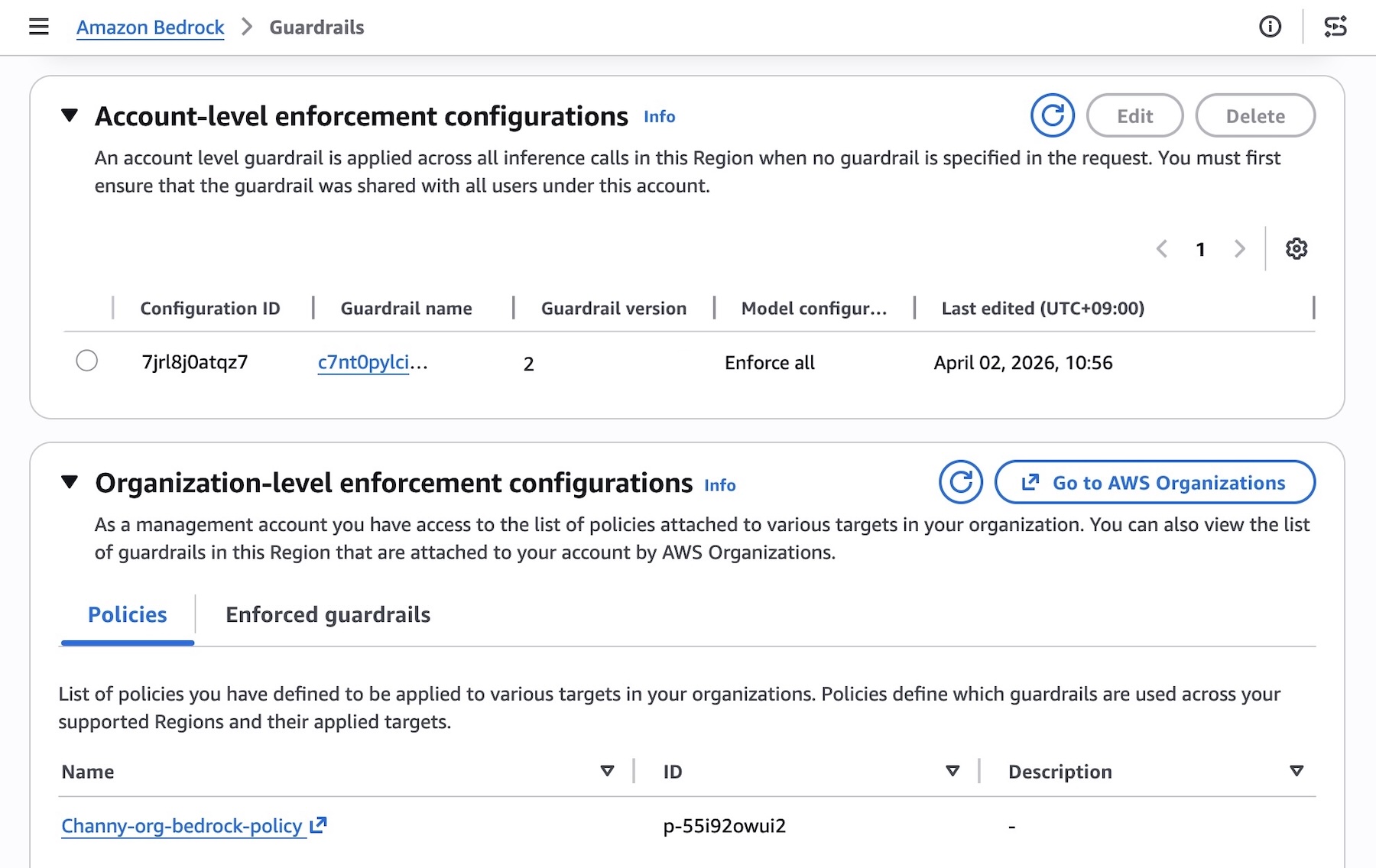

メンバーアカウントでガードレールが実施されていることをテストして、どのガードレールが実施されているかを確認できます。アタッチされているメンバーアカウントから、[組織レベルの実施の設定] セクションに、組織が実施したガードレールが表示されている必要があります。

その後、指定されたガードレール内の基本的なセーフガードが、すべてのメンバーエンティティ全体のモデル推論リクエストごとに自動的に実施され、一貫した安全管理が確保されます。個々のチームやアプリケーションのさまざまな要件に対応するために、関連付けられたガードレールを備えたさまざまなポリシーを組織内のさまざまなメンバーエンティティにアタッチできます。

知っておくべきこと

以下は、GA 機能に関する重要な考慮事項です:

- Bedrock に特定のモデルを推論のために含めるか除外するかを選択できるようになり、これにより、モデルの呼び出しの一元的な実施を有効にできます。また、システムプロンプトと入力プロンプトの一部または全部を保護するように選択することもできます。詳細については、「Amazon Bedrock Guardrails の実施によるクロスアカウントセーフガードの適用」を参照してください。

- ポリシーで正確なガードレールの Amazon リソースネーム (ARN) を指定していることを確認してください。不正確または無効な ARN を指定すると、ポリシー違反となり、セーフガードが実施されず、Amazon Bedrock のモデルを推論に使用できなくなります。詳細については、「Amazon Bedrock ポリシーを使用するためのベストプラクティス」をご覧ください。

- 自動推論チェックは、この機能ではサポートされていません。

今すぐご利用いただけます

Amazon Bedrock Guardrails のクロスアカウントセーフガードは、現在 Bedrock Guardrails が利用可能なすべての AWS 商用リージョンと GovCloud リージョンで一般提供されています。リージョンごとの利用可否と今後のロードマップについては、「AWS Capabilities by Region」にアクセスしてください。それぞれの実施されたガードレールには、設定されたガードレールに従って料金がかかります。個々のガードレールの料金の詳細については、Amazon Bedrockの料金ページをご覧ください。

Amazon Bedrock コンソールでこの機能ををお試しいただき、AWS re:Post for Amazon Bedrock Guardrails に、または AWS サポートの通常の連絡先を通じて、フィードバックをぜひお寄せください。

– Channy

原文はこちらです。