亚马逊AWS官方博客

AWS Interconnect 现已正式上线,新增了一项功能,旨在简化最后一英里的连接

今天,我们宣布 AWS Interconnect – 多云 正式上线,这是一项托管的私有连接服务,可将您的 Amazon Virtual Private Cloud(Amazon VPC)直接连接到其他云服务商的 VPC 上。我们还推出了 AWS Interconnect – 最后一英里这项新功能,它可简化您通过现有网络提供商从分支机构、数据中心和远程位置与 AWS 建立高速专用连接的方式。

大型企业越来越多地在多个云提供商间运行工作负载,无论是使用专业服务、满足数据驻留要求,还是支持已针对不同提供商进行标准化的团队。过去,可靠且安全地连接这些环境需要大量的协调工作:管理 VPN 隧道、使用主机托管设施和配置第三方网络结构。结果却导致您的网络团队将时间花在千篇一律的繁重工作上,而不是专注于对您的业务至关重要的应用程序。

AWS Interconnect 是应对这些挑战的答案。它是一项托管连接服务,可简化与 AWS 的连接。Interconnect 使您能够使用专用带宽在混合环境和多云环境中与 AWS 建立专用、高速的网络连接。通过选择您的位置、合作伙伴或云提供商、首选区域和带宽要求,您只需在 AWS 管理控制台中点击几下即可轻松配置弹性的端到端连接,从而消除寻找合作伙伴的麻烦和手动进行网络配置的复杂性。

它具有两项功能:AWS 与其他云提供商之间的多云连接,以及 AWS 与您的私有本地网络之间的最后一英里连接。这两种功能基于同一个原则构建:一种完全托管式全包体验,可为团队消除基础设施的复杂性。

AWS Interconnect – 多云

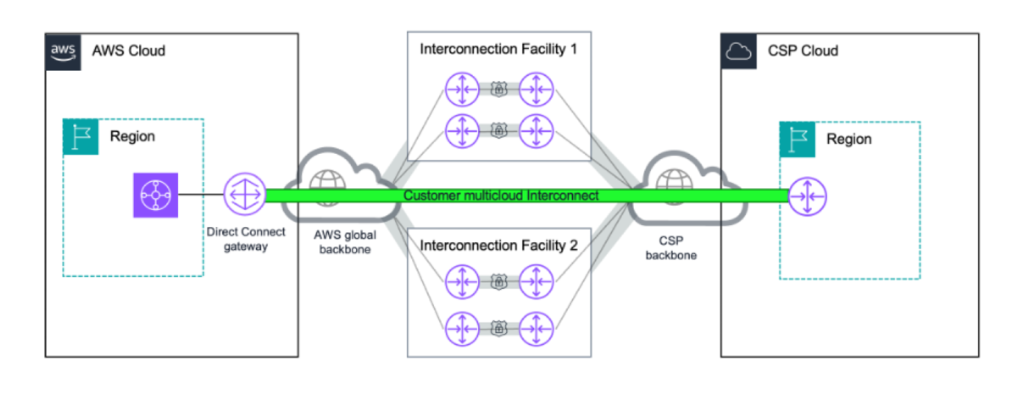

“AWS Interconnect – 多云”为您提供了一条连接您的 AWS 环境与其他云提供商(首先是 Google Cloud,以及将于 2026 年晚些时候推出的 Microsoft Azure)的私有托管式第 3 层连接。流量完全通过 AWS 全球骨干网和合作伙伴云的私有网络传输,因此从不经过公共互联网。这意味着您能够获得稳定的延迟、一致的吞吐量,并且不受网络拥塞的影响,无需自行管理任何物理基础设施。

安全性默认已内置。每条连接都会在 AWS 路由器与互连设施中的合作伙伴云提供商的路由器之间的物理链路上使用 IEEE 802.1AE MACsec 加密技术。您无需分别进行这些的配置。请注意,每个云提供商都会在其自身的骨干网络上独立管理加密工作,因此您需要查看针对您特定部署的加密文档,以确认其符合您的合规性要求。同时也内置了韧性:每条连接都跨越了多个逻辑链路,这些链路分布在至少两个物理设施中,因此单个设备或建筑物的故障不会中断您的连接。

为进行监控,“AWS Interconnect – 多云”与 Amazon CloudWatch 集成。每个连接都包含一个网络综合监测仪,用于跟踪往返延迟和数据包丢失情况以及带宽利用率指标,以支持容量规划工作。

为进行监控,“AWS Interconnect – 多云”与 Amazon CloudWatch 集成。每个连接都包含一个网络综合监测仪,用于跟踪往返延迟和数据包丢失情况以及带宽利用率指标,以支持容量规划工作。

AWS 已根据 Apache 2.0 许可证在 GitHub 上发布了底层规范,此举为各个云服务提供商提供了与“AWS Interconnect – 多云”合作的机会。要成为 AWS Interconnect 合作伙伴,云提供商必须遵循技术规范,并满足 AWS 的运营要求,包括韧性标准、支持承诺以及服务级别协议。

工作原理

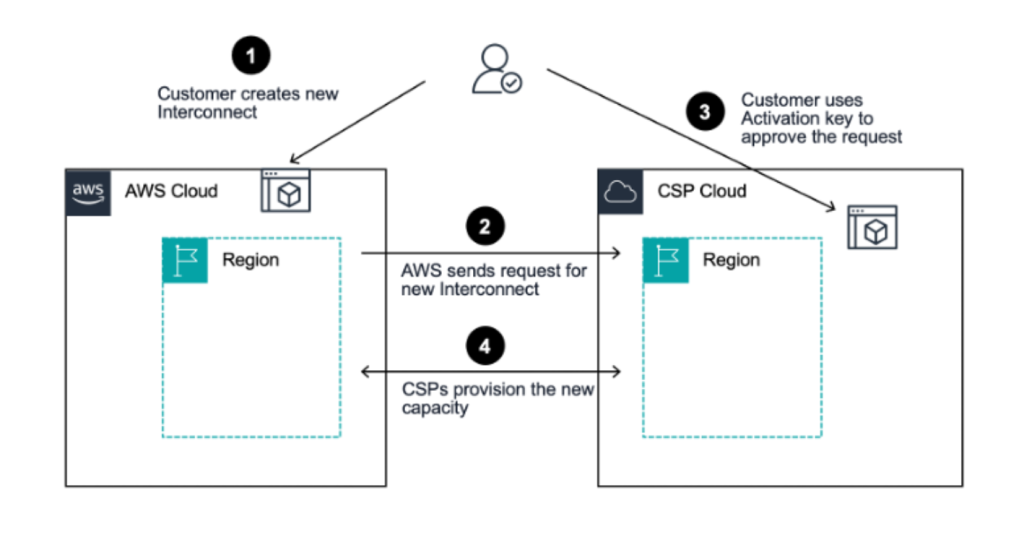

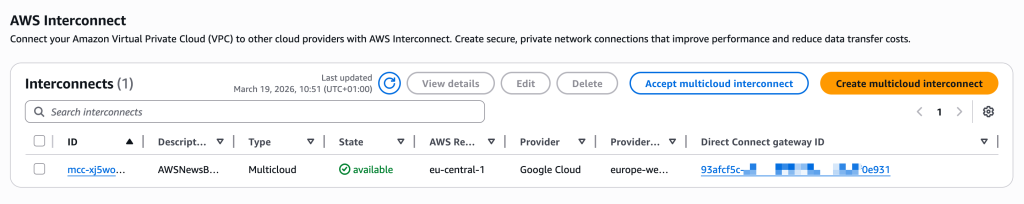

预置连接需要几分钟时间。我从 AWS Direct Connect 控制台创建连接。我从 AWS Interconnect 部分开始,并选择 Google Cloud 作为提供商。我选择源和目标区域。我指定带宽,并提供我的 Google Cloud 项目 ID。AWS 生成一个激活密钥,我在 Google Cloud 端使用它来完成连接。路由会自动双向传播,因此我的工作负载在不久之后就能开始进行数据交换了。

在本次演示中,我先创建了一个 VPC,然后将其与 Google Cloud VPC 进行连接。我使用 Direct Connect 网关。这是最简单的路径:只需建立一个连接,进行一次附加,双方的工作负载就能在几分钟内实现相互通信。

在本次演示中,我先创建了一个 VPC,然后将其与 Google Cloud VPC 进行连接。我使用 Direct Connect 网关。这是最简单的路径:只需建立一个连接,进行一次附加,双方的工作负载就能在几分钟内实现相互通信。

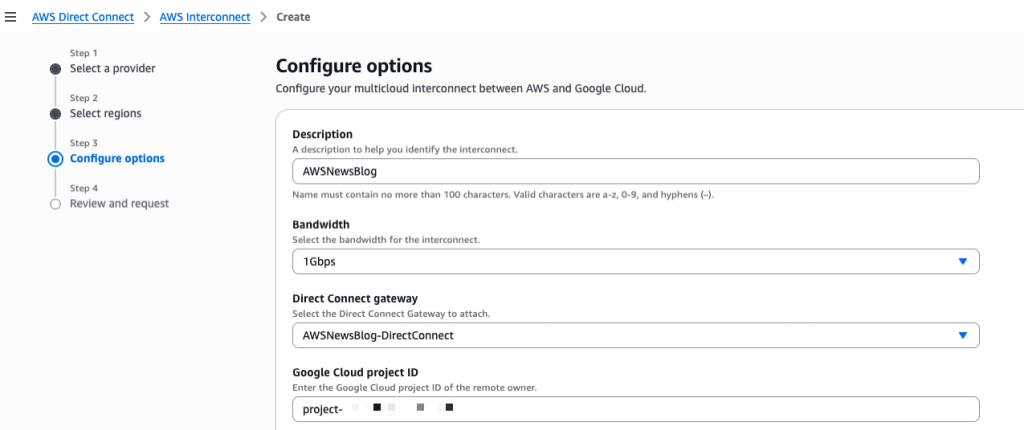

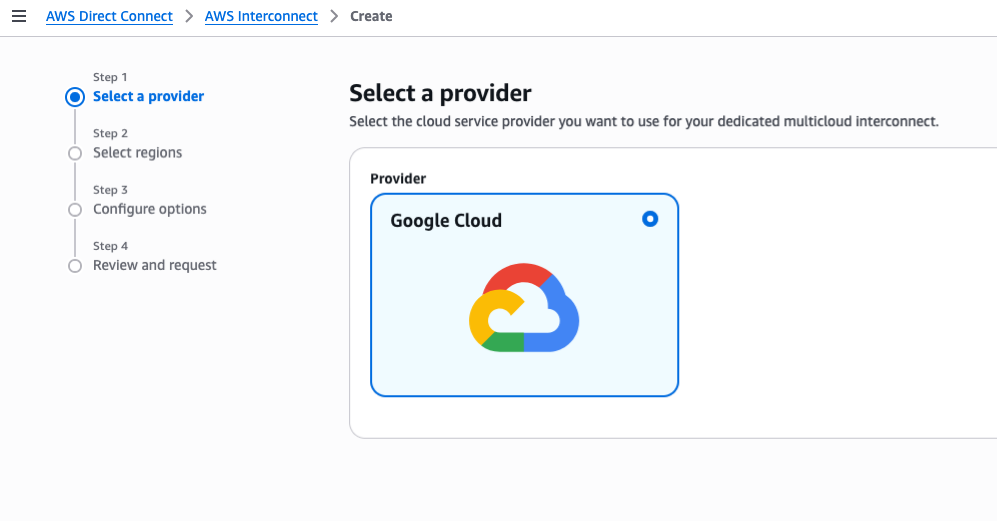

第 1 步:在 AWS 管理控制台中请求互连。

导航至 AWS Direct Connect、AWS Interconnect 并选择创建。首先选择要连接的云提供商。在此示例中为 Google Cloud。

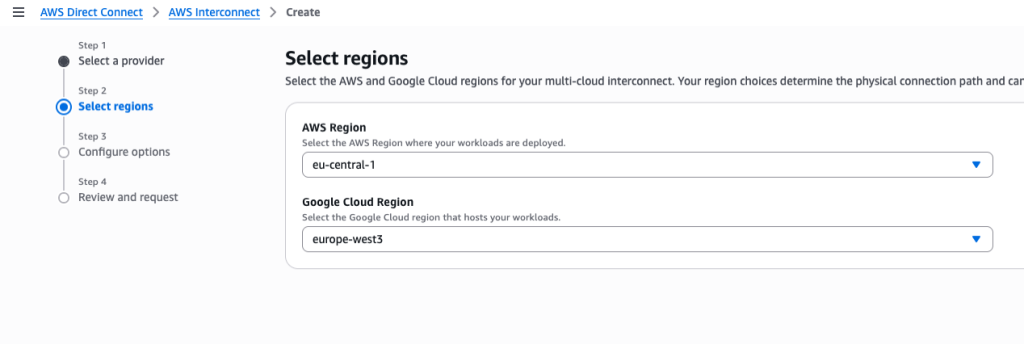

,然后我选择 AWS 区域(

,然后我选择 AWS 区域(eu-central-1)和 Google Cloud 区域(europe-west3)。

在第 3 步中,我进入描述,选择带宽、要附加的 Direct Connect 网关以及我的 Google Cloud 项目的 ID。

在第 3 步中,我进入描述,选择带宽、要附加的 Direct Connect 网关以及我的 Google Cloud 项目的 ID。

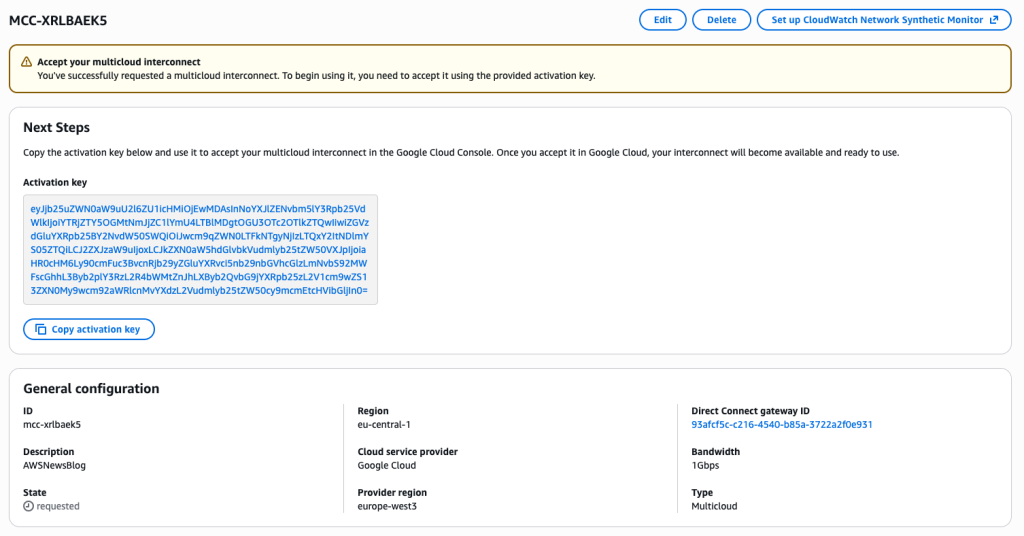

在审查并确认请求后,控制台会给我一个激活密钥。我将使用该密钥在 Google Cloud 端验证请求。

第 2 步:在我的 Google Cloud Platform(GCP)账户上创建传输和 VPC 对等连接资源。

现在我已获得激活密钥,我将在 GCP 端继续此过程。在撰写本文时,还没有基于 Web 的控制台可用。我选择改用 GCP 命令行(CLI)。我记下 europe-west3 区域中 GCP VPC 子网的 CIDR 范围。然后,我打开一个终端并键入:

gcloud network-connectivity transports create aws-news-blog \

--region=europe-west3 \

--activation-key=${ACTIVATION_KEY} \

--network=default \

--advertised-routes=10.156.0.0/20

Create request issued for: [aws-news-blog]

...

peeringNetwork: projects/oxxxp-tp/global/networks/transport-9xxxf-vpc

...

state: PENDING_CONFIG

updateTime: '2026-03-19T09:30:51.103979219Z'

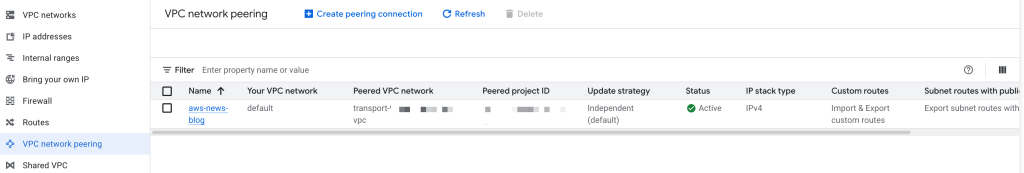

命令完成需要几分钟时间。命令返回后,我便在我的 GCP VPC 与我刚刚创建的新传输通道之间建立了对等连接。我可以在 GCP 控制台中或使用 gcloud 命令行来执行此操作。因为我之前使用终端执行了上一条命令,因此我继续使用命令行操作:

gcloud compute networks peerings create aws-news-blog \

--network=default \

--peer-network=projects/oxxxp-tp/global/networks/transport-9xxxf-vpc \

--import-custom-routes \

--export-custom-routes

网络名称是我的 GCP VPC 的名称。对等网络在上一条命令的输出中给出。

在 AWS Interconnect 控制台中,我确认状态为可用。

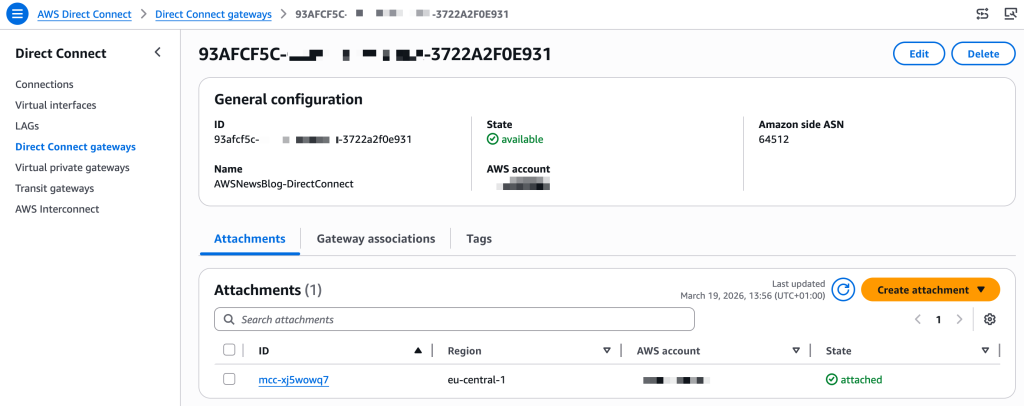

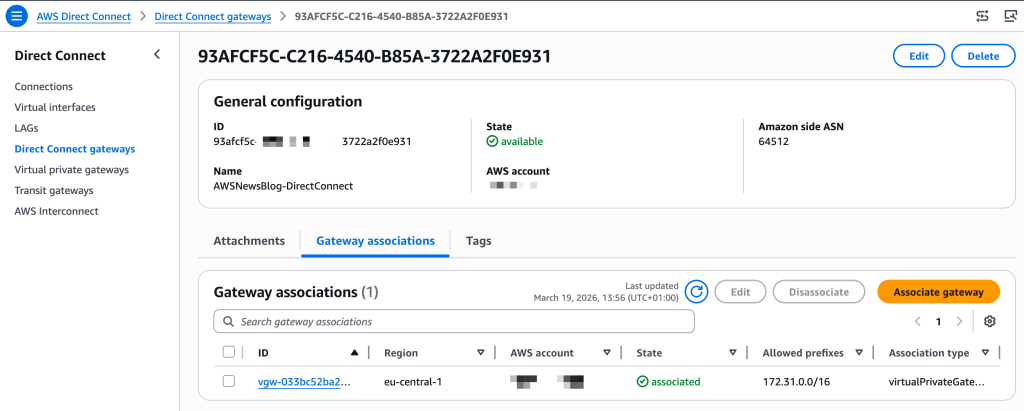

在 AWS Direct Connect 控制台的 Direct Connect 网关下,我看到新互连的附件。

在 AWS Direct Connect 控制台的 Direct Connect 网关下,我看到新互连的附件。

第 3 步:在 AWS 端关联新网关

我选择网关关联和关联网关,以将我之前创建的虚拟专用网关(VGW)与本次演示所使用的互连进行关联(请注意,所使用的 VGW 位于与该互连相同的 AWS 区域内)

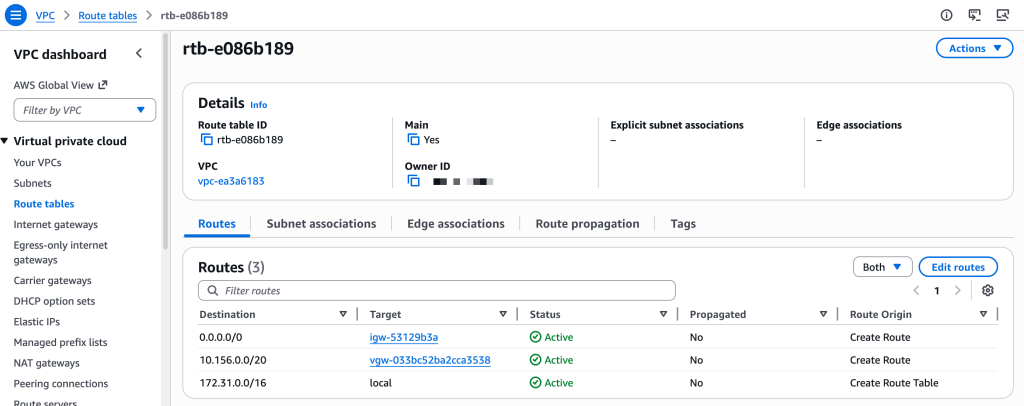

您无需在 GCP 端配置网络路由。在 AWS 上,还有最后一步:在 VPC 路由表中添加路由条目,以通过虚拟网关将所有流量发送到 GCP IP 地址范围。

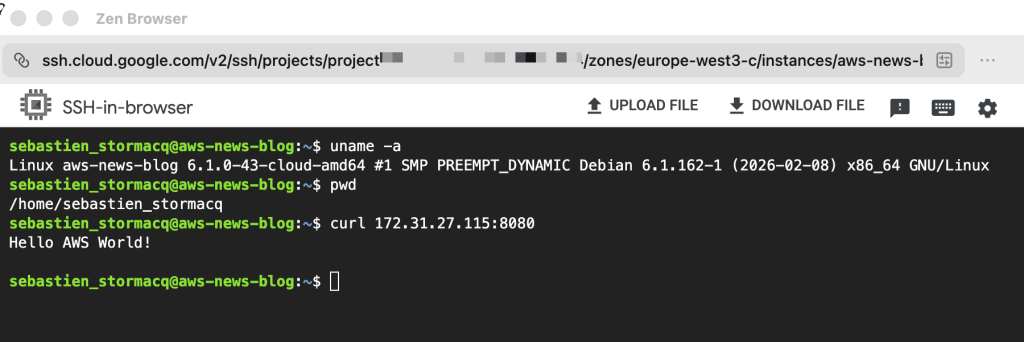

网络设置完成后。我启动两个计算实例,一个在 AWS 上,一个在 GCP 上。

在 AWS 上,我确认安全组接受 TCP:8080 上的进站流量。我连接到计算机并启动一个最小的 Web 服务器:

python3 -c \

"from http.server import HTTPServer, BaseHTTPRequestHandler

class H(BaseHTTPRequestHandler):

def do_GET(self):

self.send_response(200);self.end_headers()

self.wfile.write(b'Hello AWS World!\n\n')

HTTPServer(('',8080),H).serve_forever()"在 GCP 端,我打开与计算机的 SSH 会话,然后通过其私有 IP 地址调用 AWS Web 服务器。

好了! 我在两个网络之间有一条私有网络路由,该路由完全由两个云服务提供商管理。

注意事项

有几项配置选项您需要牢记在心:

- 连接网络时,请注意两端的 IP 地址范围。GCP 和 AWS VPC 范围不能重叠。在本演示中,AWS 上的默认范围为

172.31.0.0/16,GCP 上的默认范围为10.156.0.0/20。我能够使用这些默认值继续操作。 - 您可以在每一端配置 IPV4、IPV6 或此两者。您必须在两端选择相同的选项。

- 两个 VPC 上的最大传输单位(MTU)必须相同。AWS VPC 和 GCP VPC 的默认值并不一致。MTU 是网络接口在不进行分段传输的情况下能够传输的最大数据包大小(以字节为单位)。对等连接 VPC 之间的 MTU 大小不匹配会导致数据包丢失或分段,从而导致数据悄悄丢失、吞吐量下降和互连连接中断。

- 有关更多详细信息,请参阅 GCP 合作伙伴跨云互连和《AWS Interconnect 用户指南》。

参考架构

当您的部署规模扩大,且在一个区域中存在多个 VPC 时,AWS Transit Gateway 会为您提供一个集中的路由中心,通过单一互连附件将它们全部连接起来。您可以对不同环境之间的流量进行分段,应用一致的路由策略,并在需要时集成 AWS Network Firewall 来检查跨越云边界的内容。

而且,当您在全球范围内运营,将工作负载分散到多个 AWS 区域和多个 Google Cloud 环境之中时,AWS 云 WAN 会将相同的模式扩展至全球范围。您网络中的任何区域都能在全球范围内连接到任何 Interconnect 附件,同时具备集中式的策略管理以及分段式的路由功能,这种功能在您开展业务的任何地方都能保持一致。

我的同事 Alexandra 和 Santiago 在他们的博客文章中记录了这些参考架构:利用 AWS Interconnect – 多云构建有韧性且可扩展的多云连接架构。

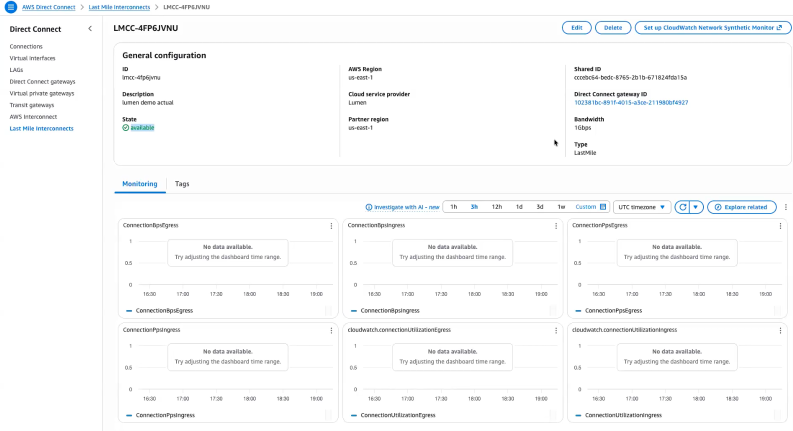

AWS Interconnect – 最后一英里

基于与“AWS Interconnect – 多云”相同的架构和设计,“AWS Interconnect – 最后一英里”使您能够通过参与网络提供商的最后一英里基础设施直接从 AWS 管理控制台将您的本地或远程位置连接到 AWS。

载入过程与“AWS Interconnect – 多云”类似:您需选择一家提供商、进行身份验证,并指定您的连接端点和带宽。AWS 会生成一个激活密钥,您需在提供商控制台中提供该密钥以完成配置。“AWS Interconnect – 最后一英里”自动在两个物理位置之间预置四条冗余连接,配置 BGP 路由,并默认激活 MACsec 加密和巨型帧功能。其结果是建立了一条有韧性的与 AWS 的私有连接,该连接符合最佳实践要求,且无需您手动配置网络组件。

“AWS Interconnect – 最后一英里”支持的带宽范围从 1 Gbps 到 100 Gbps,您可以通过控制台调整带宽,无需重新预置。该服务提供高达 99.99% 的可用性 SLA,覆盖至 Direct Connect 端口,并附带 CloudWatch 网络综合监测仪,用于连接运行状况监测。像“AWS Interconnect – 多云”一样,“AWS Interconnect – 最后一英里”与 Direct Connect 网关连接,而该网关又会与您的虚拟专用网关、中转网关或 AWS 云 WAN 部署相连接。有关更多详细信息,请参阅《AWS Interconnect 用户指南》。

Lumen Technologies 产品高级副总裁 Scott Yow 写道:

通过将“AWS Interconnect – 最后一英里”与 Lumen 光纤网络和 Cloud Interconnect 结合使用,我们简化了通常会拖慢云采用的最后一公里复杂性,并为客户提供了一条更快捷、更有韧性的通往 AWS 的路径。

定价和可用性

“AWS Interconnect – 多云”和“AWS Interconnect – 最后一公里”定价根据您所请求的容量按固定每小时费率计算,按小时比例计费。您可以根据您的工作负载需求选择适合的带宽级别。

“AWS Interconnect – 多云”定价因区域对而异:美国东部(弗吉尼亚州北部)与 Google Cloud 弗吉尼亚州北部之间的连接定价与美国东部(弗吉尼亚州北部)和更远区域之间的连接定价不同。当您使用 AWS 云 WAN 时,全球任意到任意的路由模式意味着流量能够跨越多个区域,这会影响您的部署总成本。我建议在确定连接规模之前,先查阅 AWS Interconnect 定价页面,以根据不同的区域对、容量等级查看完整的费率表。

“AWS Interconnect – 多云”现已在五个区域对中推出:美国东部(弗吉尼亚州北部)到 Google Cloud 弗吉尼亚州北部,美国西部(北加利福尼亚)到 Google Cloud 洛杉矶,美国西部(俄勒冈州)到 Google Cloud 俄勒冈州,欧洲地区(伦敦)到 Google Cloud 伦敦,以及欧洲地区(法兰克福)到 Google Cloud 法兰克福。Microsoft Azure 支持将于 2026 年晚些时候推出。

“AWS Interconnect – 最后一公里”已在美国东部(弗吉尼亚州北部)推出,Lumen 公司是此次合作的首家合作伙伴。其他合作伙伴,如 AT&T 和 Megaport,正在洽谈中,同时我们还计划增加更多区域。

要开始使用 AWS Interconnect,请访问 AWS Direct Connect 控制台并从导航菜单中选择 AWS Interconnect。

我很想听听您是如何在您的环境中使用 AWS Interconnect 的。请在下方留言或通过 AWS re:Post 社区联系我们。