Amazon Web Services ブログ

Amazon Redshift と AWS IAM Identity Center できめ細かなアクセス許可を複数のウェアハウスに展開する

本記事は 2026 年 3 月 18 日 に公開された「Scale fine-grained permissions across warehouses with Amazon Redshift and AWS IAM Identity Center」を翻訳したものです。

Amazon Redshift は、フルマネージドでペタバイト規模のクラウドデータウェアハウスで、分析ワークロードを容易にスケールできます。複数のビジネスユニットにまたがって分析機能を拡張する際、各ウェアハウスのきめ細かなアクセス許可を効率的に定義・管理する手法が求められます。多くの組織では、Microsoft Entra ID、Okta、Ping などの外部 ID プロバイダー (IdP) を使用してワークフォース ID を一元管理しており、一貫したアクセス制御でデータウェアハウスを効率的に統合する必要があります。この課題に対応するため、Amazon Redshift フェデレーテッドアクセス許可と AWS IAM Identity Center の統合が導入されました。セキュリティポリシーを一度定義すれば、アカウント内のすべてのウェアハウスに自動的に適用できます。

Amazon Redshift フェデレーテッドアクセス許可は、IAM Identity Center を通じて複数の AWS リージョンで利用できるようになりました。Microsoft Entra ID、Okta、Ping Identity、OneLogin などのサポートされている ID プロバイダー (IdP) の ID を、IAM Identity Center を通じてサポートされている AWS リージョン間で使用できます。レジリエンシーやユーザーへの近接性といったビジネス要件に対応できます。IAM Identity Center をプライマリ AWS リージョンから、データレジデンシー要件に基づいて追加のリージョンに拡張できるようになりました。そのリージョンでは、Amazon Redshift フェデレーテッドアクセス許可を使用して複数のウェアハウスに新しいウェアハウスを追加し、水平方向のマルチウェアハウススケーラビリティを実現できます。Redshift フェデレーテッドアクセス許可では、そのリージョン内の任意の Redshift ウェアハウスからデータアクセス許可を一度定義すれば、そのリージョンのアカウント内のすべてのウェアハウスに自動的に適用されます。

本記事では、Amazon Redshift フェデレーテッドアクセス許可と AWS IAM Identity Center を実装し、複数のデータウェアハウスにまたがるスケーラブルなデータガバナンスを実現する手順を紹介します。Enterprise Data Warehouse (EDW) がプロデューサーデータウェアハウスとして一元的なポリシー定義を持ち、手動で再設定することなく Sales および Marketing のコンシューマーデータウェアハウスにセキュリティポリシーを自動適用するアーキテクチャを示します。以下の内容を扱います。

- データ共有のプロデューサーとコンシューマーの両方に対する IAM Identity Center 接続の設定

- Amazon Redshift Serverless 名前空間の AWS Glue Data Catalog への登録

- 信頼できる ID の伝播のセットアップ

- 動的データマスキングポリシーの作成とアタッチによる、顧客の生年月日などの個人情報 (PII) の保護

- ユーザーロールに基づくデータの可視性を制御する行レベルセキュリティポリシーの実装

- IdP グループから Amazon Redshift データベースロールへのマッピングによるシームレスなアクセス管理

前提条件

開始前に以下を確認してください。

- 管理者ロール権限を持つ AWS アカウント

- 上記の管理者ロールにデータレイク管理者権限を割り当てる。手順については、データレイク管理者の作成を参照

- Lake Formation を使用した IAM Identity Center 統合を有効化

- AWS IAM Identity Center と Amazon Redshift Query Editor v2 のセットアッププロセスを理解するため、こちらのブログ記事を確認

- AWS アカウントで IAM Identity Center を有効化し、「ソリューション概要」セクションの「ユーザーアクセス」(図 2) に記載されているユーザーとグループを作成

- Amazon Redshift スーパーユーザーとして、

AWSIDC:awssso-adminデータベースロールに CONNECT、CREATE TABLE、INSERT、SELECT、sys:secadmin の権限を付与 - IAM Identity Center アクセス用の IAM ロール:

- ステップ 1: Amazon Redshift アクセス用の IAM ポリシーを作成する。Amazon Redshift と IAM Identity Center を統合するため、Amazon Redshift データウェアハウスが存在するアカウントに IAM ポリシー (例: aws-idc-policy) を作成します。

- ステップ 2: IAM ロールを作成する。Amazon Redshift データウェアハウスが存在するアカウントに IAM ロール (Amazon Redshift – カスタマイズ可能) を作成します (例: IAMIDCRedshiftRole)。

- ステップ 3: IAM ポリシーをロールにアタッチする。上記のロールに以下の 2 つの IAM ポリシーをアタッチします。

- aws-idc-policy

- AmazonRedshiftFederatedAuthorization

- ステップ 4: 信頼関係を更新する。このロールの信頼関係を以下のように更新します。

注意: AmazonRedshiftFederatedAuthorization は、Amazon Redshift フェデレーテッド認可でクエリを実行するために必要な権限を提供するマネージドポリシーです。

- 上記の IAMIDCRedshiftRole IAM ロールをすべての Redshift Serverless エンドポイントにアタッチ

ソリューション概要

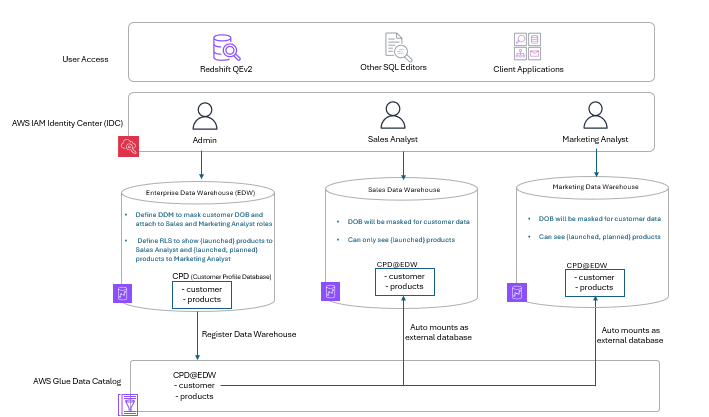

以下のアーキテクチャ図は、マルチウェアハウス環境でのフェデレーテッドアクセス許可を示しており、セキュリティポリシーを自動適用し、Amazon Redshift ウェアハウス全体でスケーラブルなデータガバナンスを実現します。

図 1: サンプルアーキテクチャ図

ユーザーアクセス

ユーザーは、Amazon Redshift Query Editor v2、サードパーティの SQL エディター (DBeaver や SQL Workbench など)、またはカスタムクライアントアプリケーションを通じてデータウェアハウスにアクセスできます。どのアクセス方法でも一貫したセキュリティが適用されます。

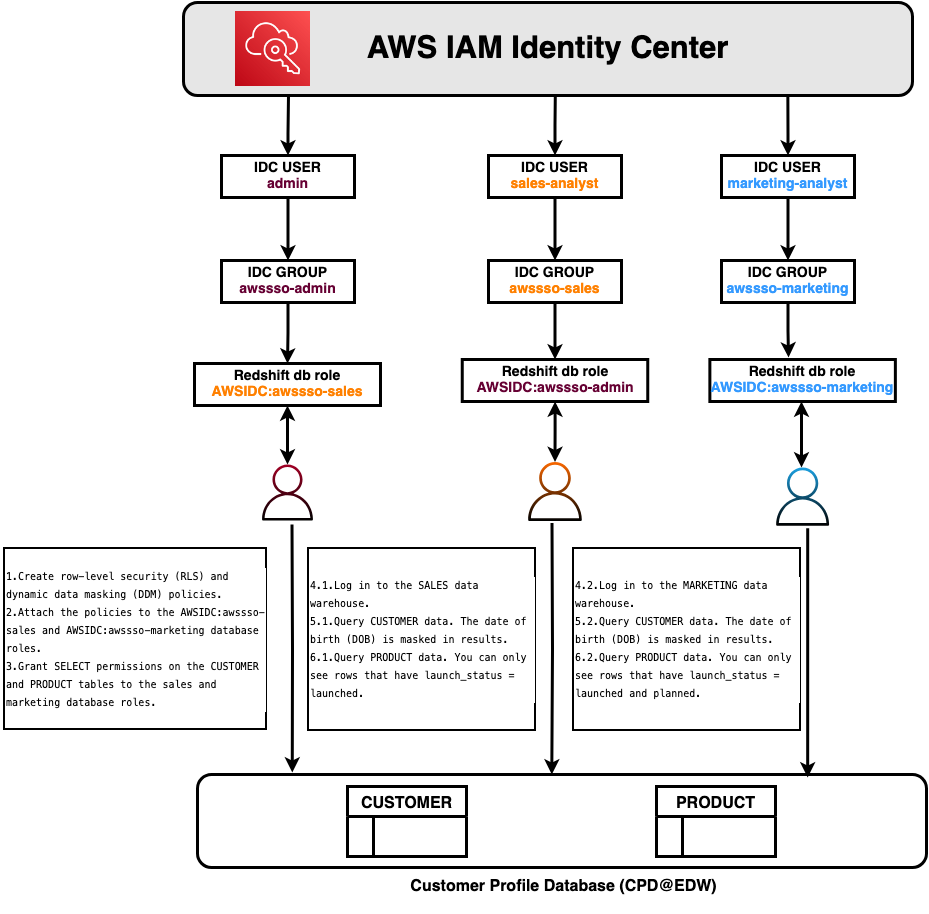

図 2: ソリューション概要フロー

AWS IAM Identity Center の統合

IAM Identity Center は、シングルサインオンによる一元的な認証を提供し、組織内のロールに基づいて権限を自動的に割り当てます。ID フェデレーションにより企業の ID が AWS リソースに直接リンクされ、ウェアハウスへのアクセス前に認証が行われます。

マルチウェアハウスアーキテクチャ

このアーキテクチャでは、異なるビジネス機能を持ちつつ、セキュリティポリシーを共有する 3 つのデータウェアハウスを使用します。

Enterprise Data Warehouse (EDW)

EDW は、エンタープライズデータの中央リポジトリです。顧客データと製品データは Customer Profile Database (CPD) に格納されており、管理者は 2 つのセキュリティポリシーを定義します。

- 動的データマスキング (DDM) – Sales Analyst と Marketing Analyst の両方のロールに対して、顧客の生年月日 (DOB) フィールドをマスキングし、分析作業を妨げずに個人情報 (PII) を保護します

- 行レベルセキュリティ (RLS) – ユーザーロールに基づいて製品の可視性を制御します。Sales Analyst は launched (発売済み) の製品のみ表示でき、Marketing Analyst は launched と planned (計画中) の両方の製品を表示できます

EDW は AWS Glue Data Catalog に登録され、統合メタデータリポジトリを作成し、アカウント内のウェアハウス全体でデータを検出可能にします。この登録がフェデレーテッドアクセス許可の基盤となり、ポリシーを自動伝播できます。

Sales データウェアハウス

Sales Analyst が顧客テーブルと製品テーブルをクエリすると、フェデレーテッドアクセス許可により EDW で定義したポリシーが自動的に適用されます。EDW の登録済み名前空間が外部データベースとして自動マウントされるため、ポリシーの再作成や再アタッチは不要です。顧客の DOB フィールドはマスキングされ、launched の製品のみが表示されます。追加設定は不要です。

Marketing データウェアハウス

Marketing データウェアハウスも EDW のセキュリティポリシーを自動的に継承します。顧客の DOB フィールドは PII 保護のためマスキングされたままですが、RLS ポリシーにより Marketing Analyst は launched と planned の両方の製品を表示できます。マーケティング計画に必要な広範な可視性が確保されます。アクセス制御はユーザーロールに基づいて自動的に適用されます。

ウォークスルー

ここでは 2 つの Amazon Redshift IAM Identity Center (IDC) 接続を作成します。

- データ共有プロデューサー Identity Center 接続 – edw-wg Amazon Redshift Serverless ワークグループに割り当て

- データ共有コンシューマー Identity Center 接続 – cpd-sales-wg および cpd-marketing-wg Amazon Redshift Serverless ワークグループに割り当て

Amazon Redshift フェデレーテッドアクセス許可用の IDC 接続をセットアップする

ウェアハウス間のフェデレーテッド認証を有効にする IAM Identity Center 接続を設定します。プロデューサー (ポリシー定義) ウェアハウスとコンシューマーウェアハウス用に個別の接続を作成します。

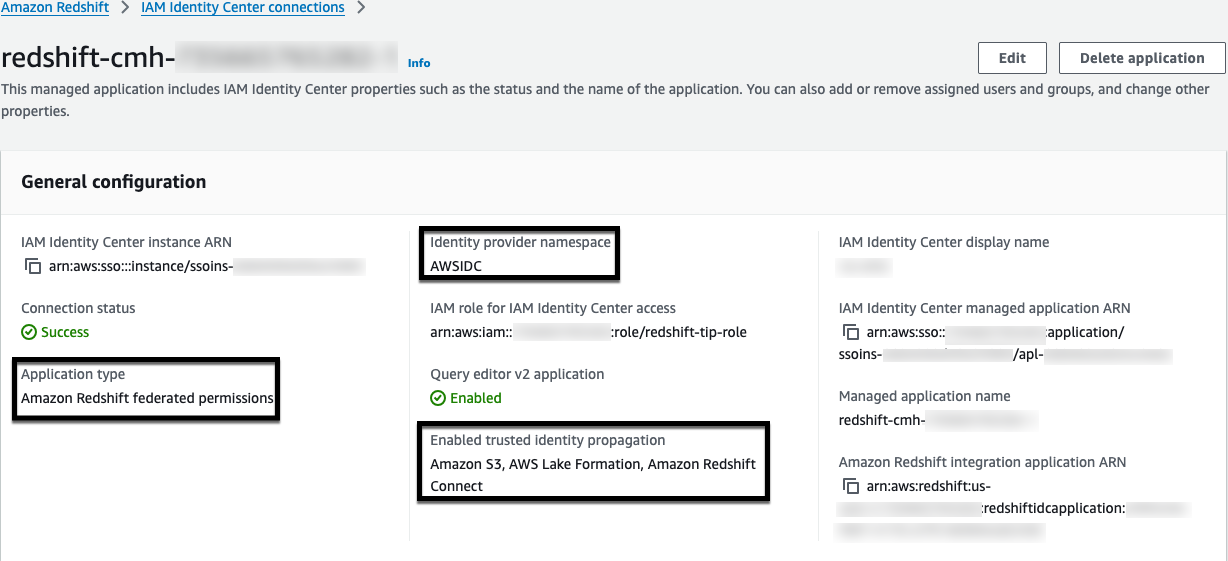

Amazon Redshift データ共有プロデューサー IDC 接続を設定する

プロデューサー IDC 接続を作成するには:

- Amazon Redshift Serverless コンソールを開きます。

- ハンバーガーメニューを展開して IAM Identity Center connections を選択します。

- Create application を選択します。

- 「Amazon Redshift connected to IAM Identity Center」と表示されていることを確認し、Next を選択します。

- 接続プロパティを設定します。

- IAM Identity Center display name に名前を入力します。

- Managed application name に rs-multicluster-producer と入力します。

- Identity provider namespace で AWSIDC を選択します。

- IAM role for IAM Identity Center access で、作成した IAM ロールを選択します。

- Query editor v2 application で Enable the query editor v2 application を選択します。

- IAM Identity Center application type で Configure Amazon Redshift federated permissions using AWS IAM Identity Center (Recommended) を選択します。

- Next を選択します。

- Configure client connections that use third-party IdPs で No を選択します。

- Next を選択します。

- 設定内容を確認し、Create Application を選択します。

図 3: データ共有プロデューサー IDC 接続

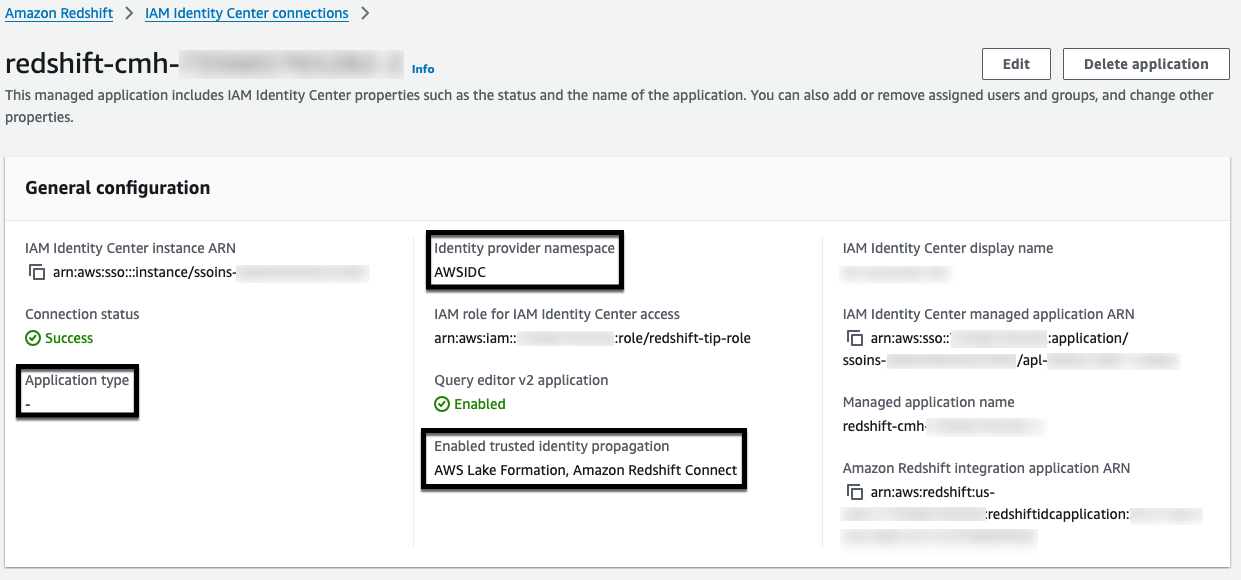

データ共有コンシューマー IDC 接続を設定する

コンシューマー IDC 接続を作成するには:

- Amazon Redshift Serverless コンソールを開きます。

- ハンバーガーメニューを展開して IAM Identity Center connections を選択します。

- Create application を選択します。

- 「Amazon Redshift connected to IAM Identity Center」と表示されていることを確認し、Next を選択します。

- 接続プロパティを設定します。

- IAM Identity Center display name に名前を入力します。

- Managed application name に rs-multicluster-consumer と入力します。

- Identity provider namespace で AWSIDC を選択します。

- IAM role for IAM Identity Center access で、作成した IAM ロールを選択します。

- Query editor v2 application には「You already have a query editor v2 application.」という通知が表示されます。

- IAM Identity Center application type で Configure Amazon Redshift federated permissions using AWS IAM Identity Center (Recommended) の選択を解除します。

- Trusted identity propagation で AWS Lake Formation access grants と Amazon Redshift Connect を選択します。

- Next を選択します。

- Configure client connections that use third-party IdPs で No を選択します。

- Next を選択します。

- 設定内容を確認し、Create Application を選択します。

- Amazon Redshift データ共有コンシューマーの IDC アプリケーションに必要なユーザーまたはグループを追加します。

図 4: データ共有コンシューマー IDC 接続

Amazon Redshift Serverless 名前空間に対するデータ共有プロデューサー IDC 接続を設定する

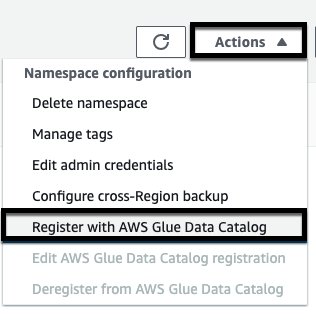

フェデレーテッドアクセス許可で edw-ns 名前空間を登録するには:

- Amazon Redshift Serverless Namespace コンソールを開きます。

- Amazon Redshift Serverless 名前空間を選択します。

- Actions を選択し、Register with AWS Glue Data Catalog を選択します。

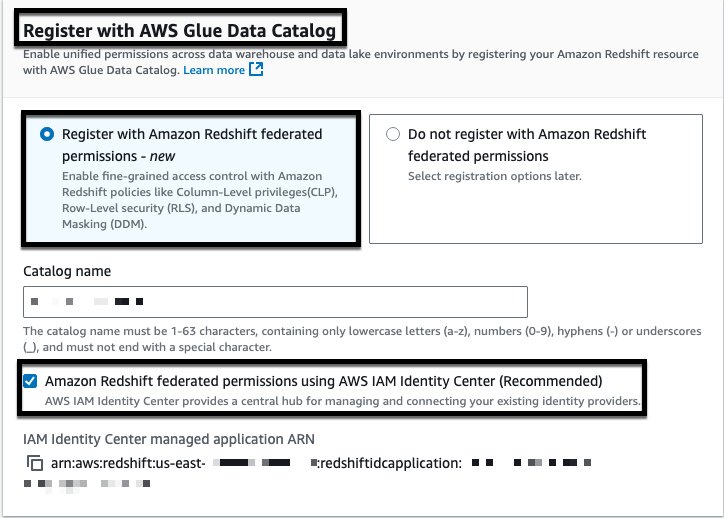

- Register with Amazon Redshift federated permissions を選択します。

- Amazon Redshift federated permissions using AWS IAM Identity Center を選択します。

- Register を選択します。

図 5: Amazon Redshift データウェアハウスの Glue Data Catalog への登録

図 6: Amazon Redshift データウェアハウスの Glue Data Catalog への登録

注意: 作成したデータ共有プロデューサー IDC 接続の IAM Identity Center マネージドアプリケーション ARN が使用されます。

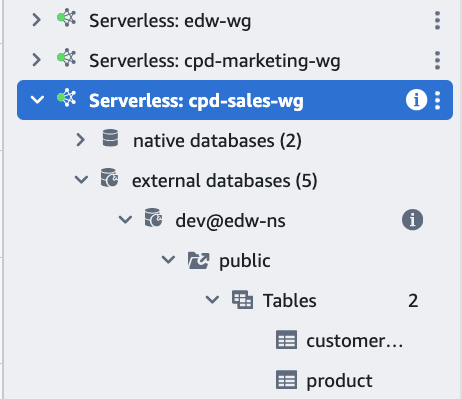

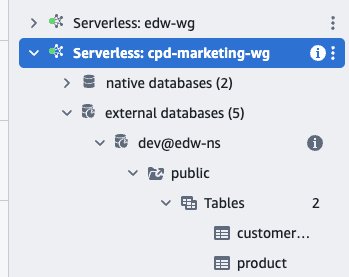

既存の Serverless 名前空間に対するデータ共有コンシューマー IDC 接続を設定する

cpd-sales-wg と cpd-marketing-wg の Serverless ワークグループについて、登録済みの IAM Identity Center 接続から以下の情報を収集します。

- IAM Identity Center display name

- Identity provider namespace

- IAM Identity Center managed application ARN

- IAM role for IAM Identity Center access

データベース管理者として以下の SQL コマンドを実行し、統合を有効にします。

既存の ID プロバイダーを変更するには、ALTER IDENTITY PROVIDER コマンドを使用します。

プロデューサーでのデータ準備とアクセス設定

顧客テーブルと製品テーブルを作成し、サンプルデータをロードし、DDM と RLS ポリシーを作成してデータベースロールにアタッチし、SELECT 権限を付与します。

EDW でデータを準備する

IDC Admin ユーザーとして EDW データウェアハウスに接続し、以下の SQL コマンドを実行します。

product テーブルを作成します。

サンプルの product データを挿入します。

customer テーブルを作成します。

サンプルの customer データを挿入します。

DDM と RLS ポリシーを作成する

customer の生年月日に対するマスキングポリシーを作成します。

product の launch_status に対する RLS ポリシーを作成します。

Sales グループと Marketing グループ用の Amazon Redshift DB ロールを作成する

データベースロールを作成します。

マスキングポリシーをアタッチする

両方のロールにマスキングポリシーをアタッチします。

RLS ポリシーをアタッチし、product テーブルで RLS を有効にする

RLS ポリシーをアタッチし、行レベルセキュリティを有効にします。

テーブルへのアクセス権をロールに付与する

両方のロールに SELECT 権限を付与します。

IAM Identity Center を使用して Sales データウェアハウスに接続する

Sales Analyst として接続するには:

- IAM Identity Center 接続タイプを使用して、ユーザー sales-analyst として cpd-sales-wg に接続し、Continue を選択します。

- sales-analyst を選択し、Next を選択します。

- パスワードを入力し、Sign in を選択します。

- MFA コードを入力し、Sign in を選択します。

Amazon Redshift Query Editor V2 で sales-analyst として cpd-sales-wg に接続できました。

図 7: IDC ユーザーとして Sales データウェアハウスに接続

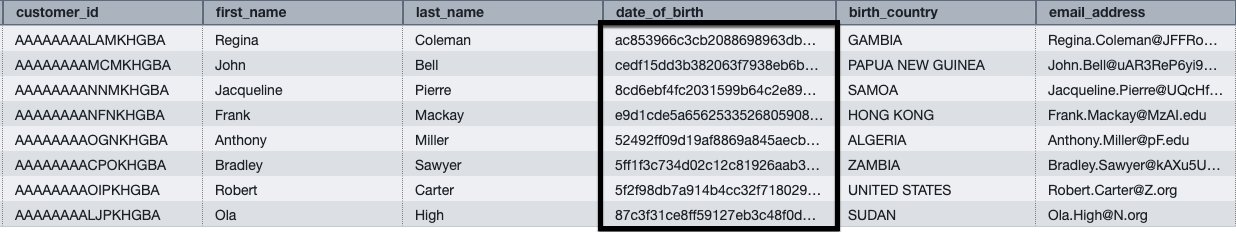

Sales Analyst として共有データをクエリする

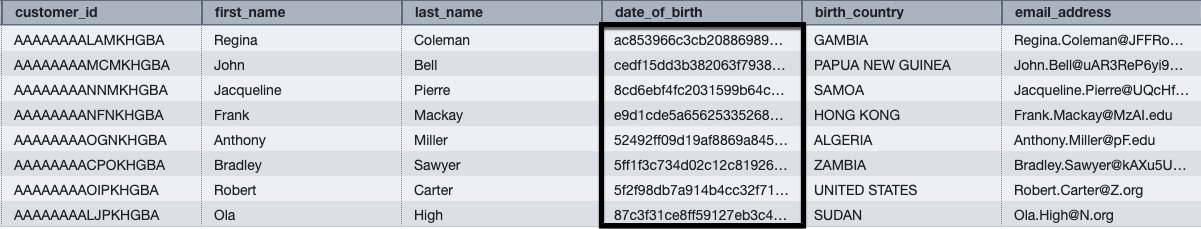

動的データマスキングが適用された customer テーブルをクエリします。

customer テーブルにアクセスできますが、date_of_birth 列の機密情報は暗号化されています。

図 8: customer テーブルの結果セット

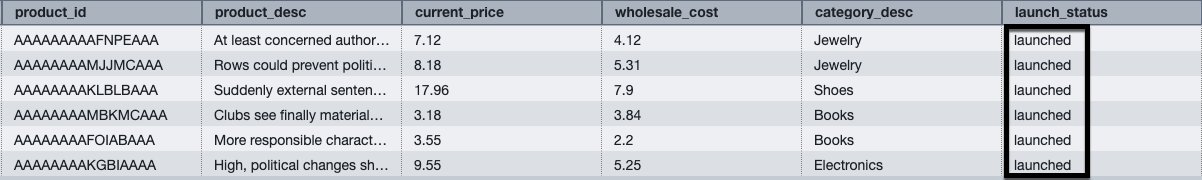

行レベルセキュリティが有効な product テーブルをクエリします。

product テーブルにアクセスできますが、launch_status が launched の製品のみ表示されます。

図 9: product テーブルの結果セット

注意: Amazon Redshift フェデレーテッドアクセス許可にオンボードされたデータ共有プロデューサーに IDC ユーザーとして接続するには、スーパーユーザーが接続しようとする IDC ユーザーに CONNECT 権限を付与する必要があります。CONNECT 権限の付与方法については、Amazon Redshift データベースデベロッパーガイドの Connect privileges を参照してください。

IAM Identity Center を使用して Marketing データウェアハウスに接続する

Marketing Analyst として接続するには:

- IAM Identity Center 接続タイプを使用して、ユーザー marketing-analyst として cpd-marketing-wg に接続し、Continue を選択します。

- marketing-analyst を選択し、Next を選択します。

- パスワードを入力し、Sign in を選択します。

- MFA コードを入力し、Sign in を選択します。

Amazon Redshift Query Editor V2 で marketing-analyst として cpd-marketing-wg に接続できました。

図 10: IDC ユーザーとして Marketing データウェアハウスに接続

Marketing Analyst として共有データをクエリする

動的データマスキングが適用された customer テーブルをクエリします。

customer テーブルにアクセスできますが、date_of_birth 列の機密情報は暗号化されています。

図 11: customer テーブルの結果セット

行レベルセキュリティが有効な product テーブルをクエリします。

product テーブルにアクセスでき、launch_status が launched と planned の両方の製品を表示できます。

図 12: product テーブルの結果セット

追加リソース

フェデレーテッドアクセス許可の実装について詳しくは、以下のリソースを参照してください。

AWS ドキュメント

AWS ブログ

- Amazon Redshift フェデレーテッドアクセス許可でマルチウェアハウスのデータガバナンスを簡素化する

- Integrate Identity Provider (IdP) with Amazon Redshift Query Editor V2 and SQL Client using AWS IAM Identity Center for seamless Single Sign-On

AWS デモ

主なメリット

- 管理負荷の削減 – ポリシーを一元管理し、手動での複製が不要になります

- 一貫したセキュリティの適用 – ウェアハウスやアクセス方法を問わず、ポリシーが均一に適用されます

- ID のシームレスな統合 – 信頼された ID 伝播とロールベースのアクセス制御で、既存の ID プロバイダーとのシングルサインオンを実現します

まとめ

本記事では、Amazon Redshift フェデレーテッドアクセス許可と AWS IAM Identity Center の統合により、セキュリティポリシーを一元管理し、マルチウェアハウスのデータガバナンスを効率化する方法を紹介しました。動的データマスキングと行レベルセキュリティのポリシーを Enterprise Data Warehouse で一度定義すれば、同じアカウントとリージョン内の接続先データウェアハウスに自動適用されます。

著者について

この記事は Kiro が翻訳を担当し、Solutions Architect の Kenji Hirai がレビューしました。