Amazon Web Services ブログ

Category: Expert (400)

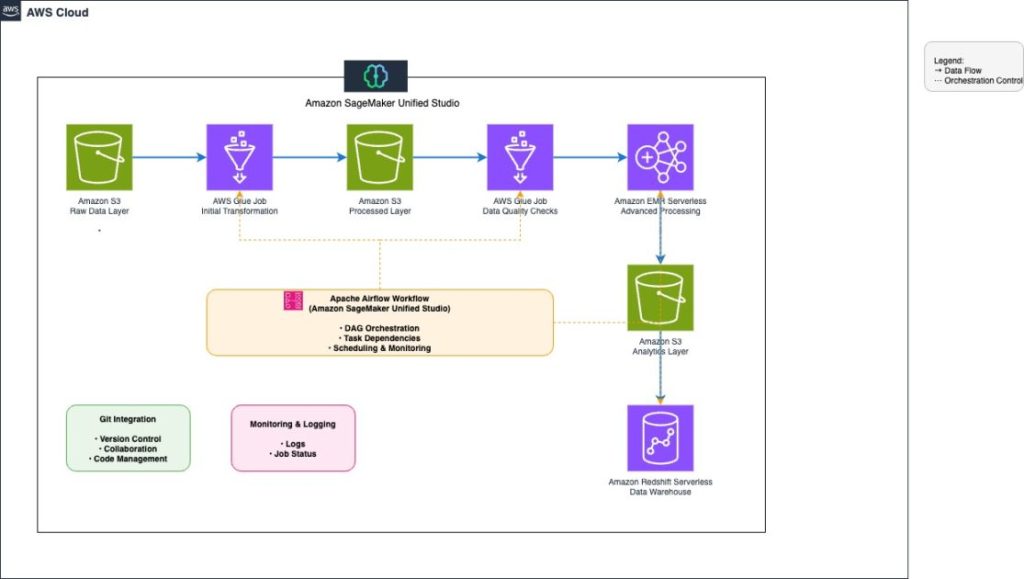

Amazon SageMaker ワークフローによるスケーラブルなエンドツーエンド ETL パイプラインのオーケストレーション

本記事では、Amazon SageMaker Unified Studio ワークフローでコードベースのエンドツーエンド ETL パイプラインを構築・管理する方法を紹介します。AWS Glue、Amazon EMR Serverless、Amazon Redshift Serverless、Amazon MWAA を組み合わせ、EC の顧客行動分析を例に、データ取り込みから変換、品質チェック、データウェアハウスへのロード、日次スケジュール実行まで、単一の統合 UI で構築する手順を解説します。

Amazon Redshift と AWS IAM Identity Center できめ細かなアクセス許可を複数のウェアハウスに展開する

本記事では、Amazon Redshift フェデレーテッドアクセス許可と AWS IAM Identity Center を使用して、複数のデータウェアハウスのきめ細かなアクセス許可をスケーラブルに管理する方法を紹介します。Enterprise Data Warehouse (EDW) でセキュリティポリシーを一度定義すれば、Sales や Marketing のコンシューマーウェアハウスに自動適用されるアーキテクチャを解説します。

Amazon OpenSearch Serverless の集中型・分散型ネットワーク接続パターンの設計 – パート 2

本記事は、Amazon OpenSearch Serverless のハイブリッドマルチアカウントアクセスパターンに関するシリーズのパート 2 です。複数の事業部門が独立して OpenSearch Serverless コレクションを管理するシナリオに対応する分散型アーキテクチャを紹介します。中央ネットワーキングアカウントのカスタムプライベートホストゾーンと Route 53 Profile を活用し、オンプレミスおよびスポークアカウントからのプライベートアクセスを実現します。

Amazon OpenSearch Serverless の集中型・分散型ネットワーク接続パターンの設計 – パート 1

本記事では、Amazon OpenSearch Serverless の集中型・分散型ネットワーク接続パターンを紹介します。集中型インターフェイス VPC エンドポイントと Route 53 Profiles を使用して、オンプレミス環境や複数の AWS アカウントから OpenSearch Serverless コレクションにセキュアにプライベートアクセスする方法を解説します。

Oracle Database@AWS におけるレジリエンシーのための Well-Architected 設計

本記事は 2026/2/24に投稿された Well-Architected design for resili […]

AWS Fault Injection Service を使用した Amazon ElastiCache の耐障害性テスト

本ブログでは、Amazon ElastiCache の耐障害性テストを AWS Fault Injection Service(AWS FIS)を使って実施する方法をご紹介します。キャッシュが常に利用可能という前提でアプリケーションを構築していると、実際の障害発生時に予期せぬクラッシュが起きることがあります。この記事では、ElastiCache for Valkey クラスターのセットアップから、AWS FIS 実験テンプレートの作成、フェイルオーバー実験の実行、Amazon CloudWatch を使った結果の監視・分析まで、ステップバイステップで解説します。Multi-AZ 構成での自動フェイルオーバーの動作確認や、アプリケーションの接続処理・キャッシュミス時の挙動を検証する方法を学ぶことで、本番環境での障害に備えた堅牢なシステム設計に役立てることができます。

First Byte Latency の時間計測と Server-Timing ヘッダーを用いて、ウェブサイトのパフォーマンスのボトルネックを特定する方法

ウェブサイトのパフォーマンス問題はよくあることですが、根本原因の特定は困難な作業となります。この投稿では、 Server-Timing ヘッダーの潜在能力を引き出すことで、パフォーマンスに関するトラブルシューティングのプロセスをシンプルにする方法を学びます。 Server-Timing ヘッダーは、バックエンドのコンポーネントがユーザーリクエストへのレスポンスにおいて、タイミングメトリクスやパフォーマンスモニタリングに関するインサイトを伝達できるようにします。

AWS KMS と ML-DSA を使用してポスト量子署名を作成する方法

AWS KMS で FIPS 204 準拠のポスト量子デジタル署名アルゴリズム ML-DSA がサポートされました。本記事では、ML-DSA キーの作成から、RAW モードと external mu モードによる署名・検証、JWT への適用例、OpenSSL 3.5 を使用したローカル検証まで、具体的な手順を解説します。FIPS 140-3 レベル 3 認定の HSM 内でポスト量子キーを生成・管理でき、量子コンピューティング時代に備えたセキュリティ対策を今すぐ始められます。

Aurora DSQL での Auto Analyze:マルチリージョンデータベースにおけるマネージドオプティマイザー統計

本記事は 2026/02/04に投稿された Auto Analyze in Aurora DSQL: Mana […]

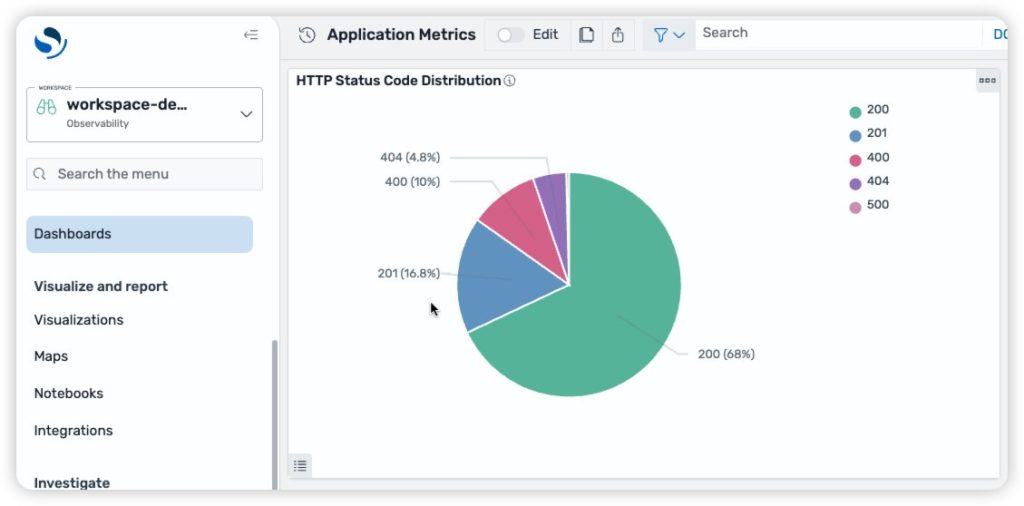

AWS CDK を使用した Amazon OpenSearch UI インフラストラクチャの IaC 管理

この記事では、AWS CDK を使用して Amazon OpenSearch UI アプリケーションをデプロイし、AWS Lambda 関数と統合してワークスペースとダッシュボードを自動的に作成する方法を説明します。Infrastructure as Code (IaC) により、環境は標準化され、バージョン管理され、デプロイ間で一貫性のある分析機能を備えた状態で起動します。