Amazon Web Services ブログ

Category: AWS IoT Core

AI ツールで実現する継続収益ビジネス 〜開発力を資産に変える〜 – AWS Local Executive Roadshow 大阪編(#2/8)開催レポート

こんにちは。Amazon Web Services Japan のソリューションアーキテクト、田中 里絵 です […]

勝利を支えるデータ:Catapult と AWS IoT がプロスポーツを変革する方法

プロスポーツの世界では、わずかな差が勝敗を分けることが多いです。世界中のチームが、選手のパフォーマンス最適化、 […]

【開催報告】第9回鉄道技術展2025 AWS出展報告

2025年11月26日から29日の4日間、千葉県の幕張メッセにて「第9回鉄道技術展2025(Mass-Tran […]

When data is all you need: クラウドと IoT 通信の概要

この記事は 2025 年 12 月 22 日に公開された When data is all you need: […]

AWS IoT Core Device Location と Amazon Sidewalk の統合のご紹介

2025 年 11 月 13 日、AWS IoT Core Device Location サービスを使用して […]

AWS IoT でのコネクティッドビークルプラットフォームで Reference ID を使った VIN のセキュリティ対策

本記事は Securing Vehicle Identification Number (VIN) with […]

機械の故障予防: フィジカル AI が機器の問題を予測する方法

このブログは、Ram Gorur、Ashish Chaurasia、Channa Samynathan によっ […]

AI エージェントで制御する IoT ミニ四駆 – AWS Summit Japan 2025 展示の技術的詳細

AWS Summit Japan 2025で大好評だった「IoTミニ四駆よ!シリコンバレーの風を切れ」の技術的詳細を公開。ESP32マイコンによるIoTハードウェア設計から、Amazon Bedrock AgentsによるAIエージェント実装、Amazon Timestreamを活用した時系列データ処理まで、製造業DXに応用可能な技術アーキテクチャを詳しく解説します。クラウド上のAIが戦略的制御判断を行う新しいアプローチで、予知保全や故障診断の自動化を実現する方法をご紹介します。

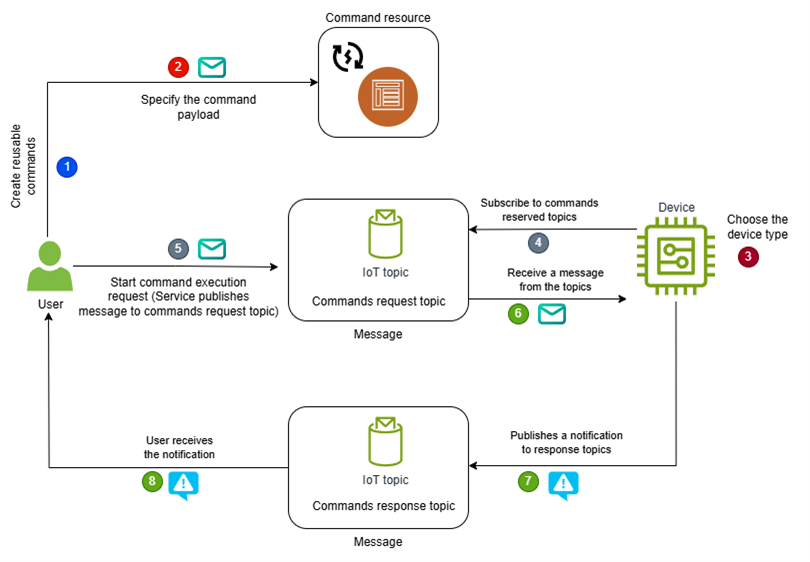

AWS IoT Device Management のコマンド機能を使用して IoT Device のリモートアクションを簡単化する

はじめに 高度に接続された現代社会では、モノのインターネット(IoT)機器が、家庭やオフィス、産業との関わり方 […]

AWS IoT とi-PRO moduca/KVS Connectによるクラウド録画とエッジAIの活用

はじめに IoT カメラの活用は、監視、防犯、産業機器のモニタリング、スマートシティ、リテール分析など、さまざ […]