Amazon Web Services ブログ

Category: Security

AWS Organizations における不正なアカウント離脱を防止するための重要なセキュリティコントロール

AWS メンバーアカウントが侵害された場合、攻撃者はアカウントを組織から離脱させ、すべてのガバナンスコントロールを無効化する可能性があります。本記事では、サービスコントロールポリシー (SCP)、安全なアカウント移行、ルートアクセスの一元管理機能などの多層的なセキュリティコントロールを使用して、AWS 環境を保護する方法を解説します。

AWS Security Hub がマルチクラウド環境全体のセキュリティオペレーション統合に向けて拡張

AWS Security Hub は、マルチクラウド環境全体でセキュリティオペレーションを統合する新しい機能を拡張します。共通データレイヤーによるセキュリティシグナルの統合、一貫したポスチャ管理、リスク分析の優先順位付けにより、複数のクラウド環境にまたがるセキュリティリスクの検出と対応を単一の統合エクスペリエンスで実現します。

AWS Security Hub Extended がキュレーションされたパートナーソリューションでフルスタックのエンタープライズセキュリティを提供

AWS Security Hub Extended プランが発表されました。

このプランは、AWS セキュリティサービスに加えて、CrowdStrike、Okta、Zscaler など 14 社の厳選されたパートナーソリューションを統合し、エンドポイント、ID、メール、ネットワーク、データ、ブラウザ、クラウド、AI、セキュリティオペレーション全体にわたるフルスタックのエンタープライズセキュリティソリューションを提供します。

主な特徴は以下の通りです:

– AWS が販売者となり、従量課金制、単一請求書、長期契約なしで利用可能

– Security Hub コンソールから直接パートナーソリューションにアクセス・デプロイ可能

– すべてのセキュリティ検出結果は OCSF スキーマで正規化され、Security Hub に自動集約

– AWS Enterprise Support のお客様向けに統合されたレベル 1 サポートを提供

– 複数のベンダー交渉や調達サイクルの管理が不要

Security Hub が利用可能なすべての AWS 商用リージョンで一般提供されており、初期投資や長期契約なしで利用できます。

【寄稿】SIEMからデータ基盤へ – 三井物産デジタルアセットマネジメントのAWS Security Lake活用事例

こんにちは。ソリューションアーキテクトの松本 敢大です。三井物産デジタル・アセットマネジメント株式会社(以下、 […]

CloudFront VPC オリジンで実現するマルチリージョンのアクティブ/アクティブ構成

はじめに 現代のデジタル社会において、組織はサイバーセキュリティの脅威に対する懸念を強めており、インフラストラ […]

【開催報告 & 資料公開】Security for App Builders @ Loft #1 〜AI Coding 時代のセキュリティ実践〜

こんにちは。ソリューションアーキテクトの柴田です。 2025 年 11 月 21 日に「Security fo […]

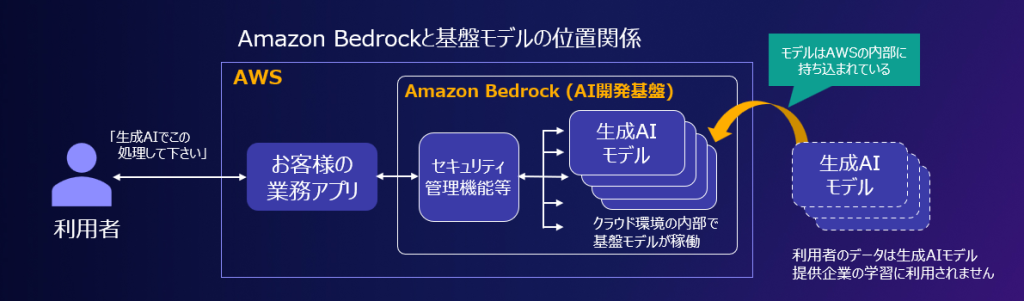

Amazon Bedrock は ISMAP の言明対象であることについての考え方

はじめに ISMAP ポータルサイトに、「生成AIサービスに関する留意点について」が追加されていますが、その内 […]

NATO のマルチドメインオペレーションへの進展: ハイパースケールクラウドによる同盟の変革

本ブログは 2025 年 2月 21 日に公開された AWS Public Sector ブログ「NATO’s […]

PartyRock の保護:AWS WAF を利用した Amazon Bedrock エンドポイントを保護する方法

AWS WAF を利用して分散型サービス拒否攻撃 (DDoS) や Wallet 拒否攻撃 (DoW) のような潜在的な脅威から PartyRock を保護した方法を探求します。この投稿で、オンラインアプリケーションに生成 AI 機能をインテグレーションしている開発者は、同様の脅威からそのアプリケーションを保護する具体的な AWS WAF の基本テクニックについて学ぶことができます。

SAP証明書管理のオーバーヘッドをAWS Certificate Managerで削減

多くのSAP管理者やセキュリティ専門家にとって、証明書の管理は、すでに要求の厳しい環境において、さらに複雑なタスクのように思えるかもしれません。ここでAWS Certificate Manager(ACM)が役立ちます。AWS Certificate Managerは、パブリックおよびプライベートSSL/TLS証明書のプロビジョニング、管理、デプロイに使用されるサービスです。これらの証明書を使用して、SAPワークロードなど、EC2インスタンス上で実行されているような証明書を必要とする任意のコンピューティングワークロードでトラフィックを終端できます。