Amazon Web Services ブログ

Category: AWS Identity and Access Management (IAM)

攻撃者視点で考える AWS セキュリティ ― 富士通 × AWS 共催セミナーレポート

こんにちは。AWS ソリューションアーキテクトの松井です。 2026 年 3 月 18 日、富士通株式会社様( […]

Amazon Redshift と AWS IAM Identity Center できめ細かなアクセス許可を複数のウェアハウスに展開する

本記事では、Amazon Redshift フェデレーテッドアクセス許可と AWS IAM Identity Center を使用して、複数のデータウェアハウスのきめ細かなアクセス許可をスケーラブルに管理する方法を紹介します。Enterprise Data Warehouse (EDW) でセキュリティポリシーを一度定義すれば、Sales や Marketing のコンシューマーウェアハウスに自動適用されるアーキテクチャを解説します。

AWS Weekly Roundup: Amazon Connect Health、Bedrock AgentCore ポリシー、GameDay Europe など (2026 年 3 月 9 日)

Fiti (スワヒリ語のスラングで「最高」) AWS Student Community Kenya! 202 […]

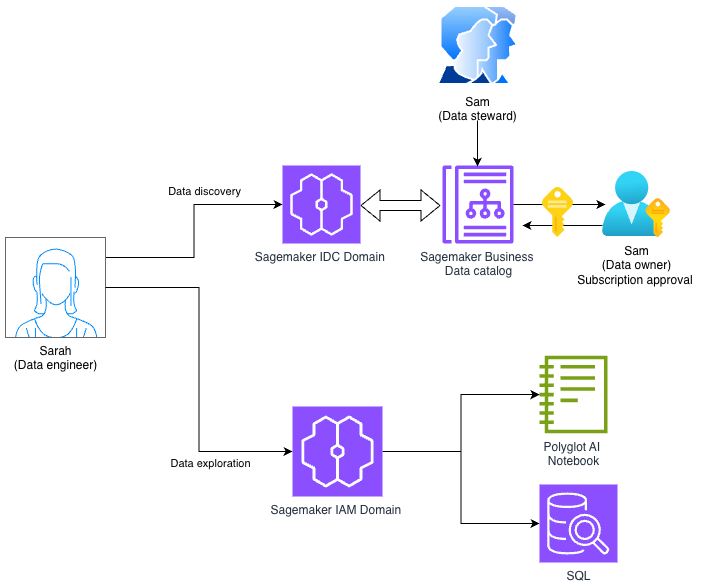

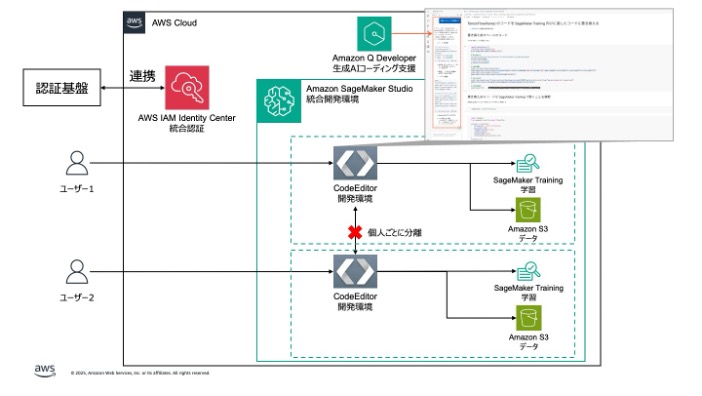

Amazon SageMaker Unified Studio の Identity Center (IDC) ベースドメインと IAM ベースドメインを併用する

Amazon SageMaker Unified Studio で、IDC ベースドメインと IAM ベースドメインの 2 種類のドメイン構成が利用可能になりました。本記事では、IAM ロールの再利用と属性ベースのアクセス制御 (ABAC) を使って、IDC ベースドメインの既存のガバナンスフレームワークを維持しながら、IAM ベースドメインの最新開発ツールを活用する方法を紹介します。

寄稿: JFE スチールが挑むインテリジェント製鉄所への道 – Amazon SageMaker AI による CPS 開発実行基盤の構築

JFE スチール株式会社における Amazon SageMaker AI を中核とした CPS 開発実行基盤の構築事例をご紹介します。ブログの中では、プロジェクトの背景、開発体制、AWS の活用方法、そして今後の AWS IoT Greengrass によるエッジ配信基盤の展開についても解説します。

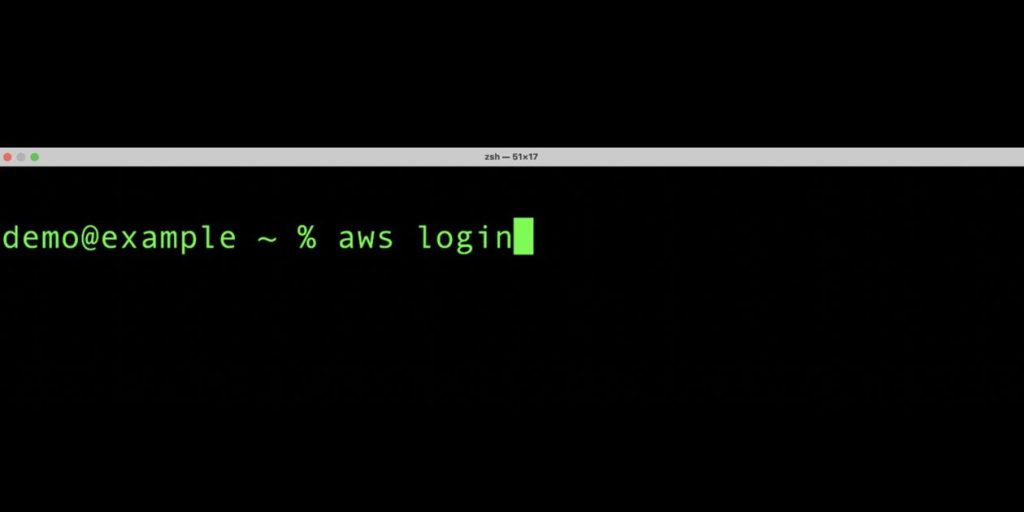

aws login で AWS への開発者アクセスをシンプルに

AWS CLI の新しい aws login コマンドを使用すると、長期アクセスキーを作成・管理することなく、AWS マネジメントコンソールと同じサインイン方法で一時的な認証情報を取得できます。IAM 認証情報やフェデレーションサインインの両方に対応し、認証情報は 15 分ごとに自動ローテーションされます。IAM ポリシーによるアクセス制御や CloudTrail でのログ記録も可能で、デフォルトでセキュアな開発環境を実現します。

IAM アクセスキーからの脱却: AWS におけるモダンな認証アプローチ

IAM アクセスキーなどの長期認証情報に依存することは、認証情報の漏洩や盗難などのリスクをもたらします。この記事では、AWS CloudShell、AWS IAM Identity Center、IDE 統合、IAM ロール、IAM Roles Anywhere など、従来 IAM アクセスキーを使用してきた 5 つの一般的なユースケースに対するより安全な代替手段を紹介します。最小権限の原則の実装方法と合わせて、AWS 環境のセキュリティポスチャを改善するためのベストプラクティスを解説します。

小売業の未来を読み解く:AI ショッピングエージェントの活用

人工知能( AI )を活用したショッピングエージェントが目新しいものから必需品へと進化する中、消費者の商品発見 […]

IAM Policy Autopilot(ビルダー向け新規オープンソース MCP サーバー)で、IAM ポリシー作成を簡素化しましょう

2025 年 11 月 30 日、アプリケーションコードを分析し、AI コーディングアシスタントが AWS I […]

AWS Weekly Roundup: AWS re:Invent 2025 の参加方法、Kiro GA、多くのリリース (2025 年 11 月 24 日)

2025 年 12 月 1 週は、AWS の最新ニュース、専門家によるインサイト、グローバルなクラウドコミュニ […]