Amazon Web Services ブログ

Category: Advanced (300)

Amazon Aurora DSQL の接続: ドライバー、接続文字列、ベストプラクティス

本記事では、Amazon Aurora DSQL への接続方法を解説します。ドライバーの設定、IAM ベースの認証トークン生成、接続プーリング、ライフサイクル管理のベストプラクティスに加え、一般的な接続問題のトラブルシューティングガイドを紹介します。

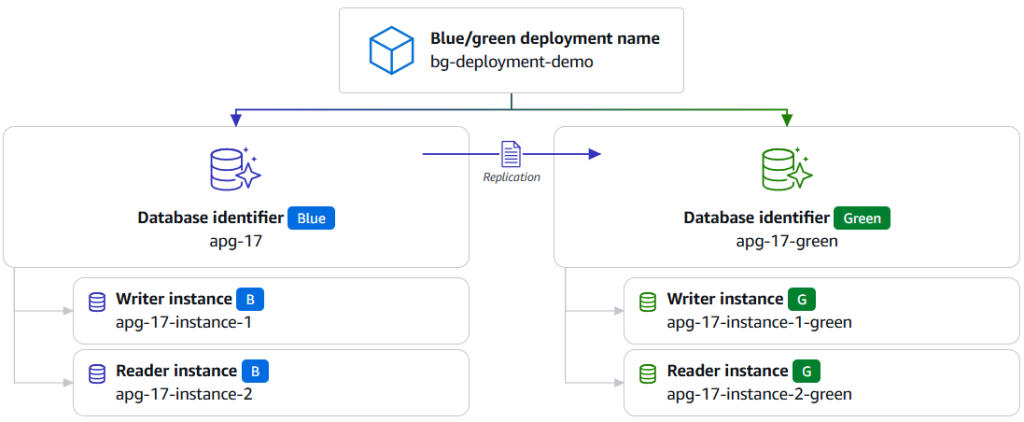

AWS JDBC Driver の Blue/Green デプロイメントプラグインでデータベースメンテナンスのダウンタイムをほぼゼロに

本記事では、AWS JDBC Driver の Blue/Green デプロイメントプラグインを紹介します。このプラグインは、Amazon RDS および Amazon Aurora の Blue/Green デプロイメント切り替え時に、接続ルーティングとトラフィック管理を自動化し、データベースメンテナンスのダウンタイムをほぼゼロにします。プラグインの設定方法とテスト結果を示し、従来の 30 秒超のダウンタイムを約 12 秒の一時停止に短縮できることを実証します。

Amazon Aurora DSQL での Change Data Capture 入門

Amazon Aurora DSQL は、パブリックプレビューで Change Data Capture (CDC) を発表しました。これにより、データベースの変更をほぼリアルタイムで Amazon Kinesis Data Streams にストリーミングできます。本記事では、Aurora DSQL CDC の仕組み、ストリーミングパイプラインの構成方法、変更イベントの消費方法を、CDC ストリームと Kinesis ストリームの作成から実際のイベント解析までの手順とともに説明します。

Amazon Aurora DSQL によるグローバル規模の金融トランザクション

Amazon Aurora DSQL を使用して、強い整合性と低レイテンシーを両立しながらグローバル規模の金融トランザクションを実行する方法を解説します。コアバンキング、グローバル経費管理、デジタル通貨インフラストラクチャの 3 つのユースケースを通じて、従来の 2 フェーズコミットや結果整合性のトレードオフを解消するアーキテクチャを紹介します。

Amazon Aurora スナップショットから Amazon Aurora DSQL へのデータ移行

Amazon Aurora DSQL はサーバーレスの分散 SQL データベースで、データ移行には COPY コマンドや dataloader スクリプトが利用できますが、テーブル単位の処理しかできず、データ変換の手段もありません。本記事では AWS Glue を使い、Aurora PostgreSQL のスナップショットから Aurora DSQL へ、データ型変換や主キーの UUID 化を含めて移行する手順を紹介します。

Amazon ElastiCache での集計機能のお知らせ

本ブログでは、Amazon ElastiCache の新機能である集計クエリ (aggregations) についてご紹介します。ElastiCache version 9.0 for Valkey で利用可能になったこの機能により、フィルタリング、グループ化、集計をキャッシュ内で直接実行でき、マイクロ秒レベルの低レイテンシーで分析が可能になります。ファセット検索、リアルタイムのトレンドランキング、運用レポートといったユースケースを、Python の valkey-py クライアントを使った実装例とともに解説しており、別途分析基盤を構築せずにリアルタイム分析を実現する方法を学べます。

データサイロの解消: Volkswagen の Amazon DataZone を活用したアプローチ

本記事では、Volkswagen が Amazon DataZone を使ってデータサイロを解消し、データメッシュアーキテクチャを実装した事例を紹介します。AWS CDK を使った自動登録ワークフローにより、Amazon Redshift データウェアハウスのデータ資産を中央のデータメッシュに自動公開する仕組みを構築し、データガバナンスを維持しつつデータ検出とアクセスを効率化する方法を解説します。

Amazon SageMaker のカスタムサブスクリプションワークフローによるデータガバナンスの加速

本記事では、Amazon SageMaker のサブスクリプションリクエスト承認を自動化するカスタムワークフローを紹介します。AWS Lambda、Amazon EventBridge、Amazon SNS を組み合わせたイベント駆動型のサーバーレスアーキテクチャにより、ガバナンスを維持しつつ機微でないデータセットへのアクセスを迅速化できます。

Amazon SageMaker Catalog を利用するガバナンスチーム向けメール通知の自動化

Amazon SageMaker Catalog で発生するイベントを中央ガバナンスチームに自動通知する仕組みを、Amazon EventBridge、AWS Lambda、Amazon SNS、Amazon SQS を組み合わせて構築する方法を紹介します。プロジェクト作成や資産公開といった重要なイベントをリアルタイムで捕捉し、メールアラートとして届けることで、組織のガバナンス標準をスケールしながら維持できます。

Amazon EVS で Windows Server ライセンスが利用可能に: ステップバイステップガイド

Amazon EVS で Microsoft Windows Server ライセンスが利用可能になりました。BYOL または vCPU 時間単位の AWS 提供ライセンスの 2 つのオプションから選択でき、EVS 環境内で Windows Server VM を柔軟に運用できます。本記事では、vCenter コネクタの作成からライセンスエンタイトルメントの設定、KMS サーバーによるアクティベーションまでの手順を説明します。