Amazon Web Services ブログ

Category: AWS WAF

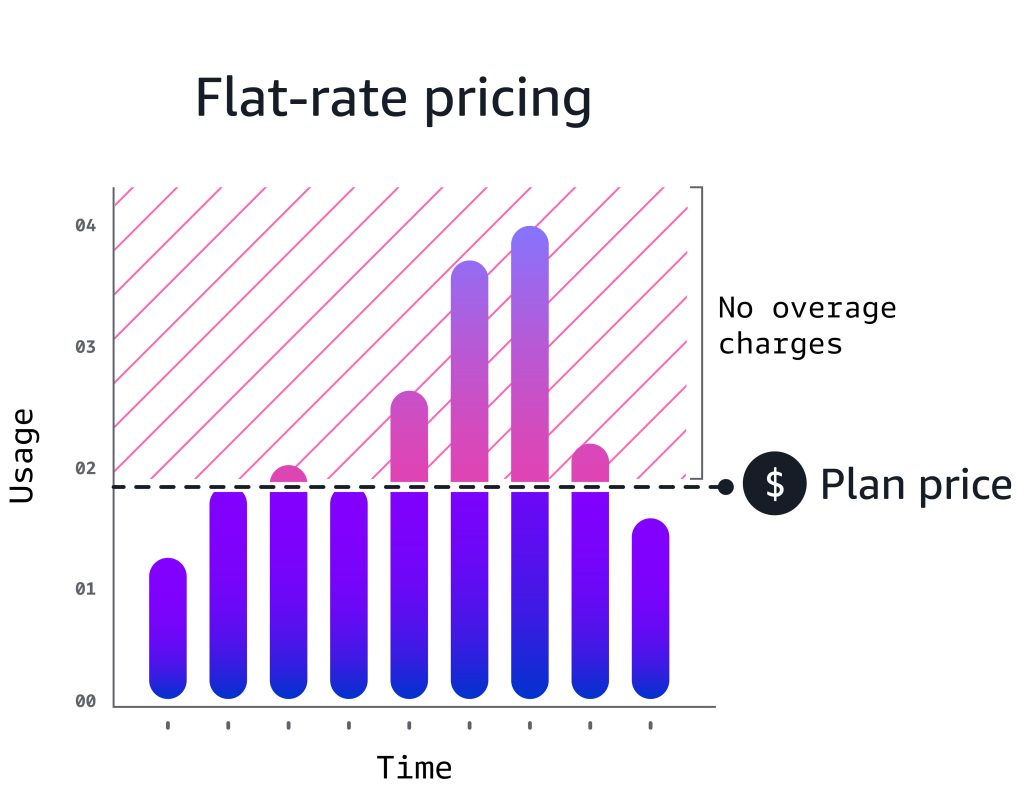

Amazon CloudFront 定額料金プラン:新機能と対応機能の拡大

Amazon CloudFront は定額料金プランのリリース以降、お客様からいただいたフィードバックをもとに新しい機能を追加してきました。この記事では、 Lambda@Edge のサポート、 CAPTCHA 、相互 TLS (mTLS) 、そして AI ボットやエージェントのトラフィックを可視化する AI アクティビティダッシュボードなど、最新の追加機能をご紹介します。また、使用量の上限を超えたトラフィックの扱いについても明確化しています。

株式会社 Sumarch 様の AWS WAF 活用事例「段階的導入によるセキュリティ強化とレスポンスタイム 30% 改善の実現」

本ブログは 株式会社 Sumarch 様 と Amazon Web Services Japan 合同会社 が […]

PartyRock の保護:AWS WAF を利用した Amazon Bedrock エンドポイントを保護する方法

AWS WAF を利用して分散型サービス拒否攻撃 (DDoS) や Wallet 拒否攻撃 (DoW) のような潜在的な脅威から PartyRock を保護した方法を探求します。この投稿で、オンラインアプリケーションに生成 AI 機能をインテグレーションしている開発者は、同様の脅威からそのアプリケーションを保護する具体的な AWS WAF の基本テクニックについて学ぶことができます。

Amazon CloudFrontリクエストのライフサイクルを図解する

Amazon CloudFront は、AWS ネイティブの Content Delivery Network (CDN) サービスです。CDN は、エンドユーザーにより近い世界中のエッジロケーションのネットワークを使用し、エッジでコンテンツをキャッシュすることで、Web アクセラレーションを提供します。しかし、CloudFront はそれ以上のことができます。エッジでの機能として、地理的フィルタリング、関数の実行、AWS Web Application Firewall (WAF) フィルタリングの実行など、さまざまな機能を備えています。この投稿では、CloudFront ディストリビューションへのクライアントリクエストのライフサイクルを探求し、特にこれらの機能の実行順序に注目します。この理解は、Web アプリケーションの配信最適化、Web アプリケーションのセキュリティ保護、および CDN 設定のトラブルシューティングにおいて不可欠です。

AWS WAF で AI ボットを管理し、セキュリティを強化する方法

Webクローラーは1993年に単純な計測ツールとして誕生しましたが、現在はエージェント型AIを搭載した高度なボットへと進化し、インターネット上での存在感を増しています。AIボットは「AIスクレイパー」(データ収集)、「AIツール」(関数呼び出し活用)、「AIエージェント」(自律的操作)の3種類に分類されます。一部のボットは作業自動化など有用なサービスを提供する一方、悪意あるボットはサーバーに過剰な負荷をかけ、パフォーマンス低下やシステム停止を引き起こします。これらの適切な管理がなければセキュリティ侵害や信頼喪失、ブランドイメージ損傷につながるため、本記事ではAIボットの課題とAWS WAFを用いた検出・管理手法について解説します。

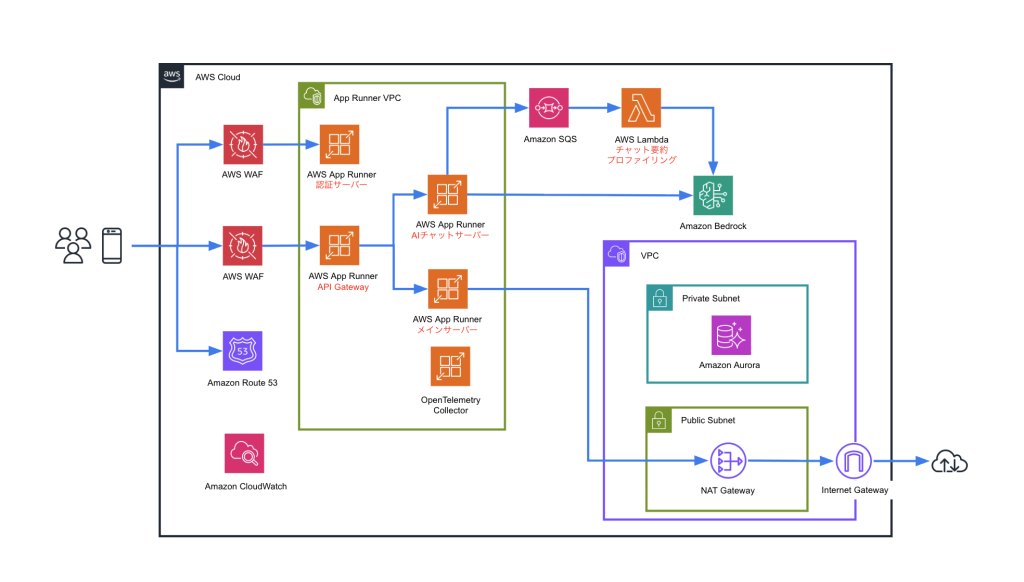

AWS Summit Japan 2025 AI健康アプリ「HugWay」を支えるAWSアーキテクチャ:テオリア・テクノロジーズの認知症プラットフォーム戦略

このブログは、テオリア・テクノロジーズ株式会社と、アマゾン ウェブ サービス ジャパン合同会社 ソリューション […]

アイデミー様のSaaS on AWS事例:素材業界の研究開発部門向け材料開発のためのデータ蓄積プラットフォーム「Lab Bank 」 をAWS上でマルチテナント化。マネージドサービスを活用し少人数且つ短期間でセキュアな環境を構築。

本ブログは株式会社アイデミー様と Amazon Web Services Japan 合同会社が共同で執筆いた […]

Amazon CloudFront が新しいユーザーフレンドリーなインターフェイスでウェブアプリケーションの配信とセキュリティを簡素化

6 月 17 日、Amazon CloudFront 向けの簡素化された新しいオンボーディングエクスペリエンス […]

AWS Weekly Roundup: AWS re:Inforce 2025、AWS WAF、AWS Control Tower など (2025 年 6 月 16 日)

6 月 16 日より、AWS re:Inforce 2025 が開幕します。このイベントでは、セキュリティのプ […]

Amazon CloudFront SaaS Manager を利用して今すぐ運用上のオーバーヘッドを削減しましょう

4 月 28 日、Amazon CloudFront SaaS Manager の一般提供の開始を発表いたしま […]