Amazon Web Services 한국 블로그

AWS Audit Manager로 감사 준비 간소화

감사를 뒷받침할 증거를 모으는 작업은 오류가 발생하기 쉽고 때로는 분산되어 있는 수동 프로세스로 인해 적절한 시간내에 완료하기 상당히 어려운 일입니다. 규정을 준수해야 하는 기업은 감사에 대비하는 과정에서 상당한 생산성 손실이 발생하고 업무에 지장이 생길 수 있습니다. 기존의 온프레미스 시스템에 적용하도록 설계된 감사 내용을 클라우드 인프라에 적용하는 데도 문제가 생길 수 있습니다.

일반 데이터 보호 규정(GDPR), 의료보험의 양도 및 책임에 관한 법률(HIPAA), 지불 카드 산업 데이터 보안 표준(PCI DSS) 등의 복잡하고 진화되는 규제와 규정 준수 표준을 준수하려면 증거를 수집, 확인 및 종합해야 합니다.

또한, AWS 사용이 이런 변화하는 규정 준수 관리 요구 사항에 어떻게 매핑되는지 지속적으로 재평가해야 합니다. 요구 사항을 준수하려면 데이터 암호화가 활성화되어 있다는 것을 보여주고, 서버 구성이 변경된 것에 대한 로그 파일, 애플리케이션의 고가용성을 보여주는 다이어그램, 필수 교육이 완료된 것을 확인할 수 있는 트랜스크립트, 소프트웨어 사용량이 라이선스로 제공된 용량을 초과하지 않은 것을 보여주는 스프레드시트 등이 필요합니다. 때로는 수십 명의 직원과 컨설턴트가 필요한 이런 노력은 몇 주간 진행될 수 있습니다.

현재 출시되어 있는 AWS Audit Manager는 공통적인 산업 표준과 규제에 사전 구축된 프레임워크를 제공하고 감사 대비에 도움이 되는 지속적 증거 수집을 자동화하는 완전관리형 서비스입니다. AWS 리소스 사용과 관련된 증거를 지속적으로 자동 수집하면 간단하게 위험을 평가하고 규제 및 산업 표준을 준수할 수 있으며, 빠르고 지장이 적은 준비 프로세스를 통해 꾸준히 감사에 대비할 수 있습니다.

맞춤형 내장 프레임워크가 클라우드 리소스 사용을 매핑해 다양한 규정 준수 표준을 관리하고, 증거를 감사용 자료로 변환한 후 변경이 불가능한 감사용 평가 보고서를 작성합니다. 또한, 최종 평가에 포함할 추가 증거를 검색, 필터링 및 업로드할 수 있습니다. 예를 들어 업무 연속성 계획, 훈련 트랜스크립트, 정책 문서 등의 온프레미스 인프라나 절차에 대한 세부 정보가 있습니다.

일반적으로 감사 준비에는 여러 팀이 관여하기 때문에 위임 워크플로 기능을 통해 주제 전문가에게 검토를 위한 제어를 할당할 수 있습니다. 예를 들어 네트워크 보안 증거 검토 업무를 네트워크 보안 엔지니어에게 위임할 수 있습니다.

최종 평가 보고서에는 모든 증거 파일과 더불어 관련 규정 준수 프레임워크의 정확한 구조에 따라 정리된 폴더와 요약 통계가 포함됩니다. 증거를 수집하고 한 곳에 정리하기 때문에 즉시 검토할 수 있으며, 감사 팀이 손쉽게 증거를 확인하고 질문에 답하고 복구 업데이트 계획을 추가할 수 있습니다.

Audit Manager 시작하기

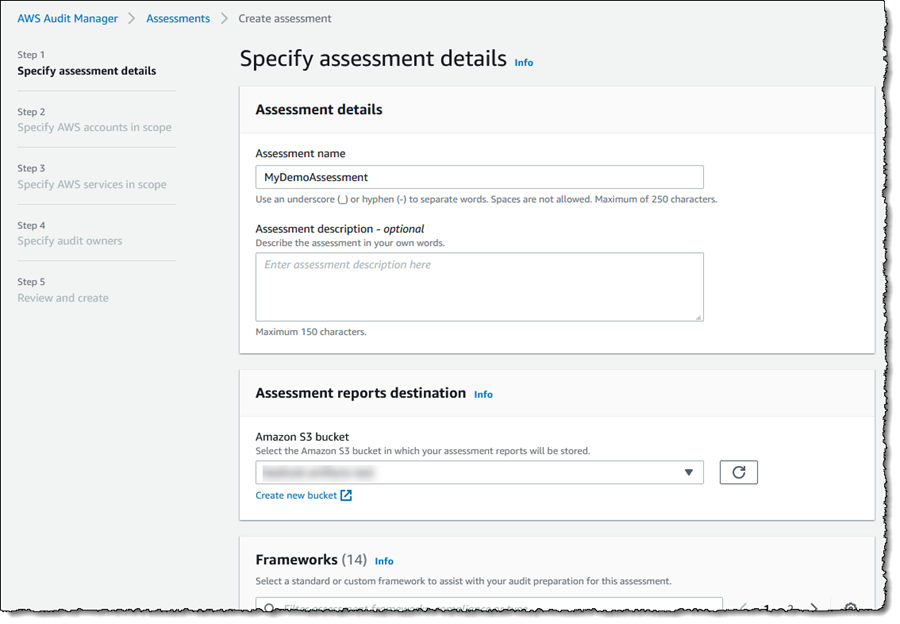

새로운 평가를 만들고 구성해보겠습니다. Audit Manager 콘솔 홈페이지에서 [AWS Audit Manager 시작]을 클릭하면 평가 목록으로 이동합니다(콘솔 홈 왼쪽에 있는 탐색 도구 모음에서 이동해도 됩니다). 여기에서 [평가 생성]을 클릭하여 새 평가에 대한 설정을 안내하는 마법사를 시작합니다. 먼저 평가에 이름, 설명(선택 사항)을 입력하고 평가와 관련된 보고서를 저장할 Amazon Simple Storage Service(S3) 버킷을 지정합니다.

다음으로, 평가를 위한 프레임워크를 선택합니다. 여러 가지 사전 구축된 프레임워크나 직접 만들 맞춤형 프레임워크에서 선택할 수 있습니다. 사용자 지정 프레임워크는 처음부터 생성하거나 기존 프레임워크를 기반으로 생성할 수 있습니다. 여기에서는 사전 구축된 PCI DSS 프레임워크를 사용하겠습니다.

다음으로, 평가를 위한 프레임워크를 선택합니다. 여러 가지 사전 구축된 프레임워크나 직접 만들 맞춤형 프레임워크에서 선택할 수 있습니다. 사용자 지정 프레임워크는 처음부터 생성하거나 기존 프레임워크를 기반으로 생성할 수 있습니다. 여기에서는 사전 구축된 PCI DSS 프레임워크를 사용하겠습니다.

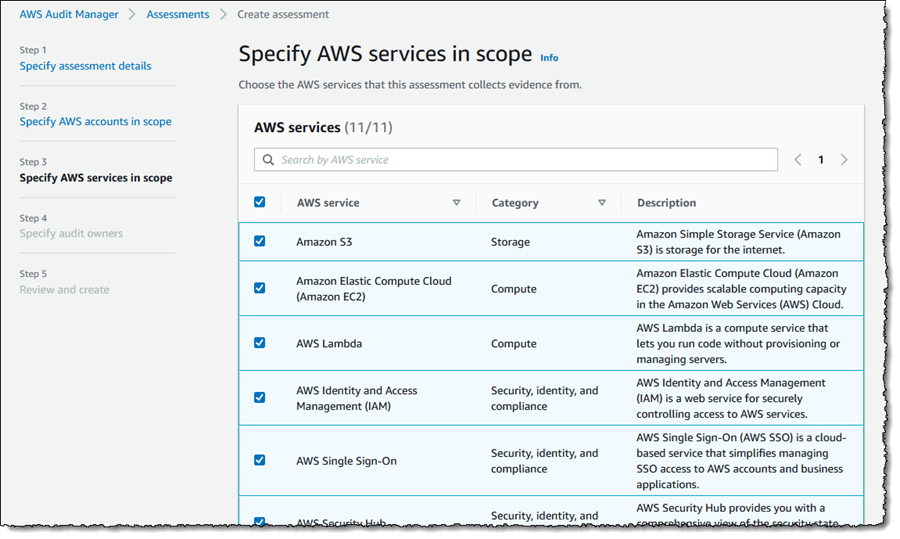

[다음]을 클릭하면 평가에 포함할 AWS 계정을 선택할 수 있습니다(Audit Manager는 AWS Organizations와도 통합됩니다). 계정을 하나 선택하고 [다음]을 클릭하면 증거 수집에 포함할 AWS 서비스를 선택하는 화면이 나옵니다. 모든 추천 서비스(기본값)를 포함하고 [다음]을 클릭하여 계속 진행하겠습니다.

[다음]을 클릭하면 평가에 포함할 AWS 계정을 선택할 수 있습니다(Audit Manager는 AWS Organizations와도 통합됩니다). 계정을 하나 선택하고 [다음]을 클릭하면 증거 수집에 포함할 AWS 서비스를 선택하는 화면이 나옵니다. 모든 추천 서비스(기본값)를 포함하고 [다음]을 클릭하여 계속 진행하겠습니다.

이제 평가를 관리하기 위한 모든 권한을 가진 평가 소유자를 선택해야 합니다(소유자는 AWS Identity and Access Management(IAM) 사용자 또는 역할이 될 수 있습니다). 소유자를 한 명 이상 선택해야 하기 때문에 제 계정을 선택한 후 [다음]을 클릭해서 마지막 [검토 및 생성] 페이지로 이동합니다. 마지막으로 [평가 생성]을 클릭하면 새 평가에 대한 증거를 수집하기 시작합니다. 이 작업을 완료하는 데 다소 시간이 걸릴 수 있으므로 다른 평가로 바꾸어 어떤 증거를 볼 수 있고 평가 보고서에 포함할 수 있는지 확인해보겠습니다.

이제 평가를 관리하기 위한 모든 권한을 가진 평가 소유자를 선택해야 합니다(소유자는 AWS Identity and Access Management(IAM) 사용자 또는 역할이 될 수 있습니다). 소유자를 한 명 이상 선택해야 하기 때문에 제 계정을 선택한 후 [다음]을 클릭해서 마지막 [검토 및 생성] 페이지로 이동합니다. 마지막으로 [평가 생성]을 클릭하면 새 평가에 대한 증거를 수집하기 시작합니다. 이 작업을 완료하는 데 다소 시간이 걸릴 수 있으므로 다른 평가로 바꾸어 어떤 증거를 볼 수 있고 평가 보고서에 포함할 수 있는지 확인해보겠습니다.

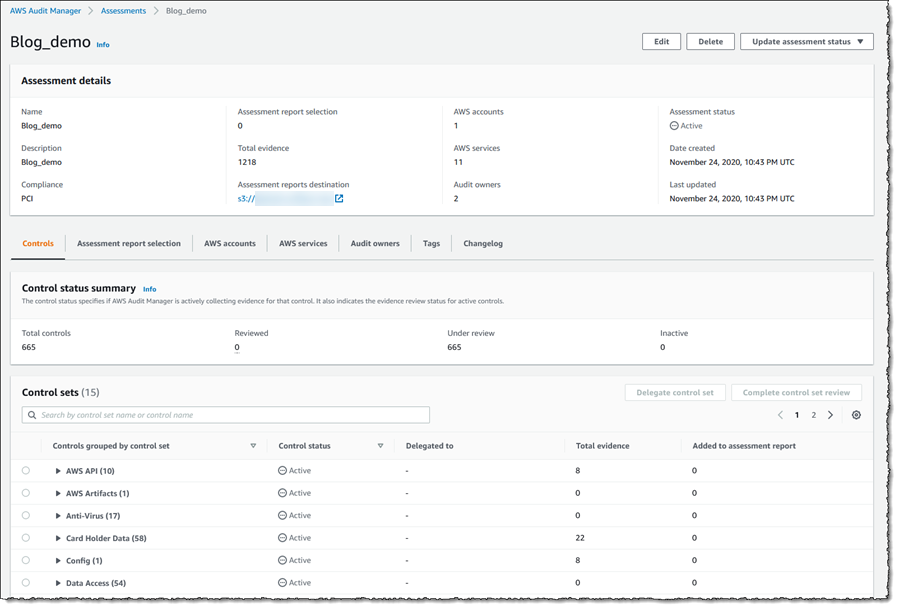

평가 목록 보기로 돌아와 평가 이름을 클릭하면 평가 세부 정보, 수집되는 증거에 대한 컨트롤 요약, 컨트롤을 그룹화한 컨트롤 세트 목록이 나옵니다. 전체 증거에서는 평가에 포함된 이벤트 및 증빙 문서 개수를 보여줍니다. 추가 탭을 사용하면 최종 보고서에 선택할 증거, 평가에 포함할 계정과 서비스, 소유자 등의 인사이트를 볼 수 있습니다. 증거가 수집되는 S3 버킷으로 이동할 수도 있습니다.

컨트롤 세트를 확장하면 관련 컨트롤, 특정 컨트롤에 대한 자세한 정보에 대한 링크, 상태(검토 중, 검토됨, 비활성), 검토를 위해 컨트롤을 위임한 대상, 해당 컨트롤에 대해 수집한 증거 수량, 컨트롤과 증거가 최종 보고서에 추가되었는지 여부가 표시됩니다. 컨트롤을 비활성 상태로 바꾸면 해당 컨트롤에 대한 자동 증거 수집이 중단되고 이 내역이 기록됩니다.

컨트롤 세트를 확장하면 관련 컨트롤, 특정 컨트롤에 대한 자세한 정보에 대한 링크, 상태(검토 중, 검토됨, 비활성), 검토를 위해 컨트롤을 위임한 대상, 해당 컨트롤에 대해 수집한 증거 수량, 컨트롤과 증거가 최종 보고서에 추가되었는지 여부가 표시됩니다. 컨트롤을 비활성 상태로 바꾸면 해당 컨트롤에 대한 자동 증거 수집이 중단되고 이 내역이 기록됩니다.

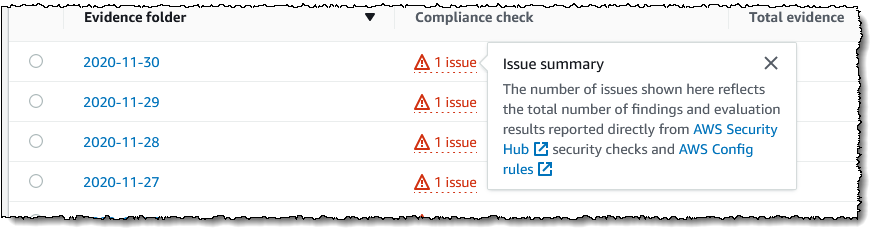

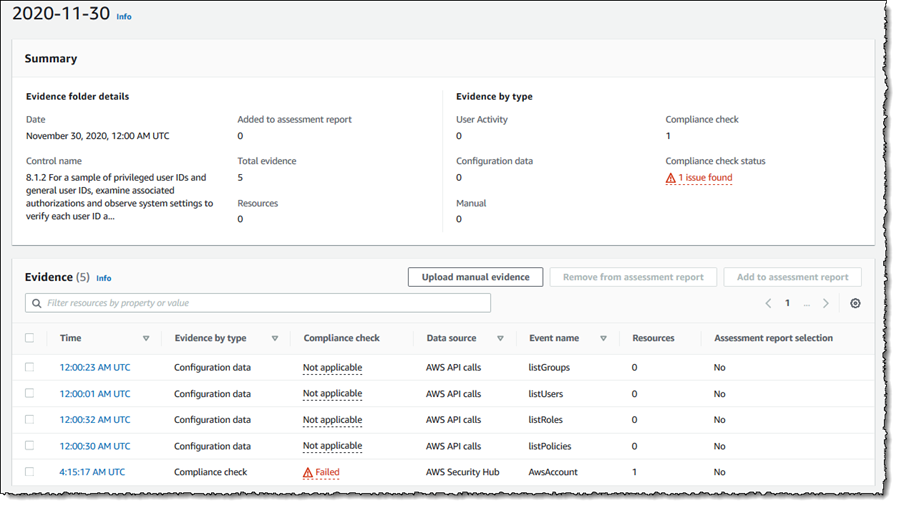

컨트롤을 자세히 살펴보면서 자동 증거 수집이 규정 준수 문제를 확인하는 데 어떤 도움이 되는지 확인하고, 감사 보고서를 작성해보겠습니다. 기본 컨트롤 세트를 확장하여 [8.1.2 권한이 있는 사용자 ID 샘플…] 컨트롤을 클릭하면 컨트롤에 대한 자세한 정보와 테스트 방법을 안내하는 뷰로 이동합니다. 스크롤을 내리면 증거 폴더들이 목록으로 나오는데, 몇 가지 문제가 있다는 것을 알 수 있습니다. [규정 준수 확인] 열에 있는 문제 링크를 클릭하면 데이터의 출처 요약 정보가 나옵니다. 여기에서 최종 보고서에 포함할 증거를 선택합니다.

컨트롤을 자세히 살펴보면서 자동 증거 수집이 규정 준수 문제를 확인하는 데 어떤 도움이 되는지 확인하고, 감사 보고서를 작성해보겠습니다. 기본 컨트롤 세트를 확장하여 [8.1.2 권한이 있는 사용자 ID 샘플…] 컨트롤을 클릭하면 컨트롤에 대한 자세한 정보와 테스트 방법을 안내하는 뷰로 이동합니다. 스크롤을 내리면 증거 폴더들이 목록으로 나오는데, 몇 가지 문제가 있다는 것을 알 수 있습니다. [규정 준수 확인] 열에 있는 문제 링크를 클릭하면 데이터의 출처 요약 정보가 나옵니다. 여기에서 최종 보고서에 포함할 증거를 선택합니다.

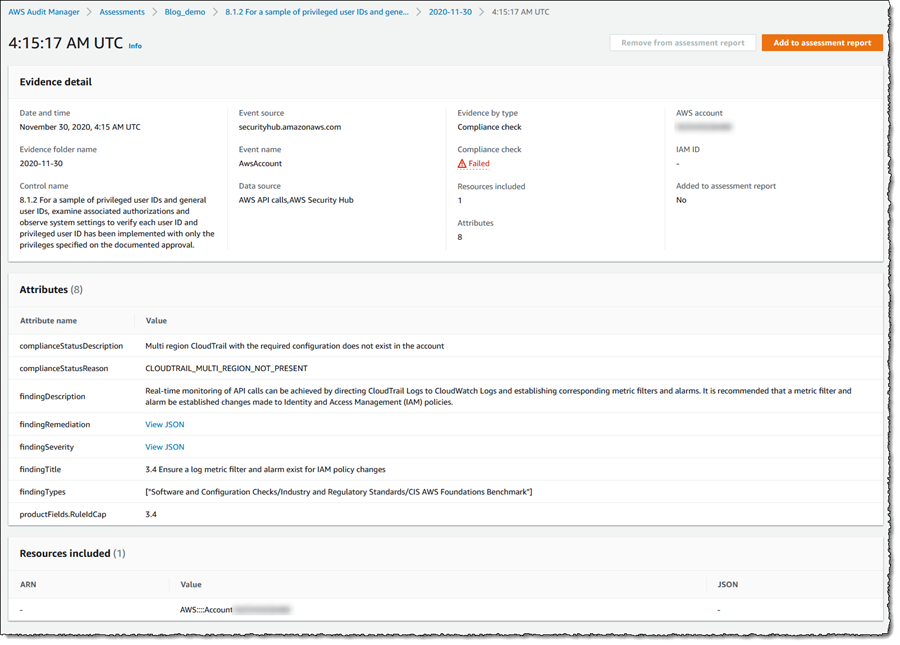

또한, 증거 폴더를 클릭하면 장애가 있다는 것을 확인할 수 있습니다. 장애 시각을 클릭하면 이 컨트롤에 대한 자세한 문제 요약과 복구 업데이트 방법이 표시됩니다.

또한, 증거 폴더를 클릭하면 장애가 있다는 것을 확인할 수 있습니다. 장애 시각을 클릭하면 이 컨트롤에 대한 자세한 문제 요약과 복구 업데이트 방법이 표시됩니다.

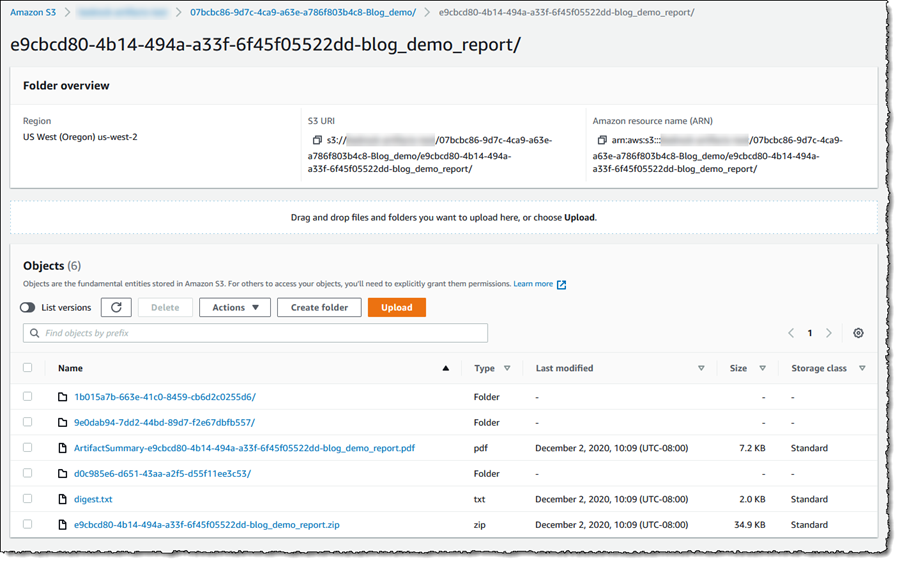

증거가 수집되어 있으므로 평가 보고서에 포함할 충분한 컨트롤과 적절한 증거를 간단하게 선택하고, 감사자에게 전달할 수 있습니다. 이 게시물에서는 보고서에 포함할 몇 가지 컨트롤에 대한 증거를 선택합니다. 그런 다음, [평가 보고서 선택 항목] 탭을 선택하여 증거 선택 항목을 검토하고 [평가 보고서 생성]을 클릭합니다. 표시된 대화 상자에서 보고서 이름을 입력하고 [평가 보고서 생성]을 클릭합니다. 대화 상자가 닫히면 [평가 보고서] 뷰로 이동합니다. 보고서가 준비되면 이를 선택하여 보고서와 선택한 증거가 포함된 압축 파일을 다운로드합니다. 또는, (평가 세부 정보 페이지에서) 평가와 연결된 S3 버킷을 열고 보고서 세부 정보와 증거를 확인합니다. 아래의 스크린샷을 참고하세요. 전체 보고서(PDF 파일 형식)가 나열됩니다. 증거 폴더로 들어가면 선택한 증거의 특정 항목과 관련된 PDF 파일을 볼 수 있습니다.

증거가 수집되어 있으므로 평가 보고서에 포함할 충분한 컨트롤과 적절한 증거를 간단하게 선택하고, 감사자에게 전달할 수 있습니다. 이 게시물에서는 보고서에 포함할 몇 가지 컨트롤에 대한 증거를 선택합니다. 그런 다음, [평가 보고서 선택 항목] 탭을 선택하여 증거 선택 항목을 검토하고 [평가 보고서 생성]을 클릭합니다. 표시된 대화 상자에서 보고서 이름을 입력하고 [평가 보고서 생성]을 클릭합니다. 대화 상자가 닫히면 [평가 보고서] 뷰로 이동합니다. 보고서가 준비되면 이를 선택하여 보고서와 선택한 증거가 포함된 압축 파일을 다운로드합니다. 또는, (평가 세부 정보 페이지에서) 평가와 연결된 S3 버킷을 열고 보고서 세부 정보와 증거를 확인합니다. 아래의 스크린샷을 참고하세요. 전체 보고서(PDF 파일 형식)가 나열됩니다. 증거 폴더로 들어가면 선택한 증거의 특정 항목과 관련된 PDF 파일을 볼 수 있습니다.

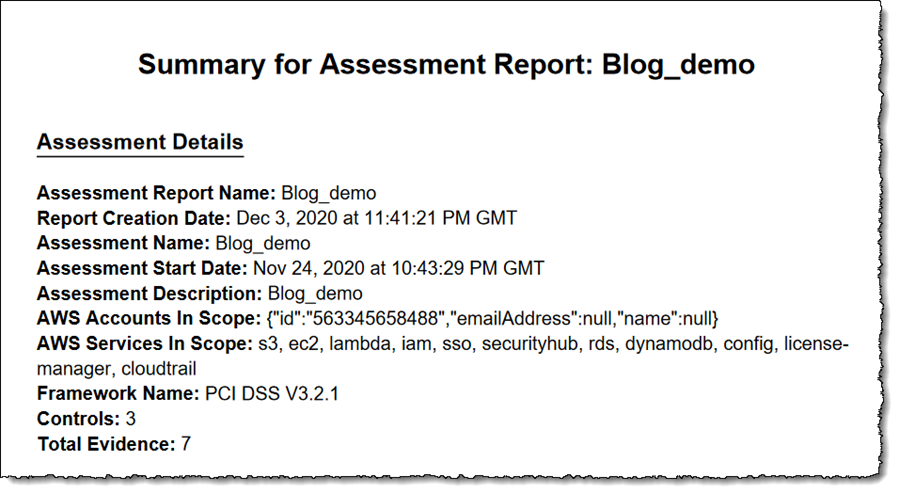

마지막으로 평가 보고서 PDF 파일의 시작 부분의 스크린샷은 아래와 같습니다. 선택한 컨트롤과 증거 개수와 평가 생성 시 범위로 선택한 서비스를 볼 수 있습니다. 추가 페이지에서는 좀 더 자세한 정보가 표시됩니다.

마지막으로 평가 보고서 PDF 파일의 시작 부분의 스크린샷은 아래와 같습니다. 선택한 컨트롤과 증거 개수와 평가 생성 시 범위로 선택한 서비스를 볼 수 있습니다. 추가 페이지에서는 좀 더 자세한 정보가 표시됩니다.

현재 Audit Manager는 10개 AWS 리전(미국 동부(버지니아 북부, 오하이오), 미국 서부(캘리포니아 북부, 오레곤), 아시아 태평양(싱가포르, 시드니, 도쿄), 유럽(프랑크푸르트, 아일랜드, 런던))에서 제공됩니다.

현재 Audit Manager는 10개 AWS 리전(미국 동부(버지니아 북부, 오하이오), 미국 서부(캘리포니아 북부, 오레곤), 아시아 태평양(싱가포르, 시드니, 도쿄), 유럽(프랑크푸르트, 아일랜드, 런던))에서 제공됩니다.

AWS Audit Manager에 대한 자세한 정보를 확인하고 지금 시작하세요.