Amazon Web Services 한국 블로그

Amazon VPC용 Amazon Route 53 Resolver DNS 방화벽 시작하기

DNS 조회는 일반적으로 네트워크 내에서 아웃바운드 연결을 설정하기 위한 시작점입니다. Amazon Virtual Private Cloud(VPC) 리소스와 인터넷 서비스 간의 원치 않는 직접 통신은 보안 그룹, 네트워크 ACL(액세스 제어 목록) 또는 AWS 네트워크 방화벽과 같은 AWS 서비스를 사용하여 방지할 수 있습니다. 이러한 서비스는 네트워크 트래픽을 필터링하지만 퍼블릭 DNS 레코드, Amazon Virtual Private Cloud(VPC) 특정 DNS 이름 및 Amazon Route 53 프라이빗 호스팅 영역에 대한 DNS 쿼리에 자동으로 응답하는 Amazon Route 53 Resolver로 향하는 아웃바운드 DNS 요청은 차단하지 않습니다.

DNS 유출은 잠재적으로 공격자가 자신이 제어하는 도메인에 대한 DNS 쿼리를 통해 데이터를 추출할 수 있게 해 줍니다. 예를 들어 도메인 ‘example.com’을 제어하고 있는 공격자가 ‘sensitive-data’를 유출하려는 경우 VPC 내의 손상된 인스턴스에서 ‘sensitive-data.example.com’에 대한 DNS 조회를 실행할 수 있습니다. 이를 방지하기 위해 이전에는 고객이 악의적인 활동에 대한 DNS 조회를 필터링하는 자체 DNS 서버를 운영해야 했습니다.

오늘 AWS는 이러한 유형의 DNS 수준 위협을 차단할 수 있는 Amazon Route 53 Resolver DNS 방화벽(DNS 방화벽)을 발표하게 되었습니다. DNS 방화벽을 사용하면 Amazon Virtual Private Cloud(VPC) 내의 리소스가 조직이 신뢰하는 사이트에 대해서만 아웃바운드 DNS 요청을 허용하는 도메인 이름 허용 목록을 정의하여 데이터 유출 시도를 방지할 수 있습니다.

피싱 도메인과 같은 알려진 잘못된 이름에 대한 DNS 요청을 거부하여 악성 도메인을 차단할 수 있습니다. DNS 방화벽은 AWS Firewall Manager와 완전히 통합되어 보안 관리자가 AWS Organizations의 모든 VPC 및 AWS 계정에서 방화벽 활동을 활성화, 모니터링 및 감사할 수 있는 중앙 위치를 제공합니다. 또한 DNS 방화벽은 Route 53 Resolver 쿼리 로그, Amazon CloudWatch 그리고 방화벽의 로그를 분석할 수 있는 CloudWatch Contributor Insights와 통합됩니다. 또한 맬웨어 및 봇넷과 같은 일반적인 위협으로부터 보호하기 위해 AWS 관리형 도메인 목록에 액세스할 수 있습니다.

Amazon Route 53 Resolver DNS 방화벽 시작하기

DNS 방화벽은 AWS 관리 콘솔, AWS 명령줄 인터페이스 (CLI) 및 AWS SDK에서 시작할 수 있습니다. 여기서 도메인 목록 및 규칙을 생성하고 규칙 작업을 구성하고 AWS 관리형 규칙을 활성화할 수 있습니다. VPC 또는 Route 53 콘솔의 왼쪽 탐색 창에서 DNS 방화벽(DNS Firewall)을 확장한 다음 메뉴에서 규칙 그룹(Rule Groups)을 선택합니다.

시작하려면 규칙 그룹 추가(Add rule group)를 선택하고 그룹 이름과 설명을 입력합니다.

규칙은 DNS 요청에 응답하는 방법을 정의합니다. 규칙은 검색할 도메인 이름과 DNS 쿼리가 이름 중 하나와 일치할 때 수행할 작업을 정의합니다.

AWS 웹 애플리케이션 방화벽 및 AWS 네트워크 방화벽과 마찬가지로 규칙 그룹은 일련의 규칙을 저장하는 데 사용되는 객체입니다. 각 규칙은 (a) 프라이빗 쿼리 확인을 차단하거나 허용하려는 도메인 이름이 나열된 ‘도메인 목록’ 및 (b) 도메인 목록 내의 도메인 중 하나가 쿼리될 경우 구성된 규칙이 수행하는 응답에 해당하는 ‘작업’의 두 가지 주요 구성 요소로 구성됩니다.

도메인 목록의 경우, 일부 도메인의 하위 도메인인 와일드카드 도메인(예: *.example.com)과 특정 호스트의 전체 도메인 이름인 FQDN(정규화된 도메인 이름)(예: foo.example.com)의 두 가지 도메인 유형이 지원됩니다.

규칙당 하나의 작업을 구성할 수 있으며 조직의 보안 상태에 가장 적합한 작업을 유연하게 구성할 수 있습니다. 허용 목록의 경우 허용 동작을 선택할 수 있으며, 거부 목록의 경우 차단 동작을 선택할 수 있습니다.

차단 동작을 구성할 때는 요청된 도메인 이름에 사용할 수 있는 응답이 없음을 의미하는 NODATA 응답이 기본적으로 선택됩니다. 이 기본 응답이 사용 사례에 적합하지 않은 경우 이를 수정하여 OVERRIDE 또는 NXDOMAIN 응답 중에서 선택할 수 있습니다. OVERRIDE를 사용하면 악성 도메인의 쿼리를 “sinkhole”로 보내고 작업이 발생한 이유를 설명하는 사용자 지정 메시지를 제공하도록 사용자 지정 DNS 레코드를 구성할 수 있습니다. NXDOMAIN 응답은 도메인이 존재하지 않음을 나타내는 오류 메시지입니다.

허용 목록 또는 거부 목록의 경우 규칙 활동을 모니터링할 수 있는 ALERT 응답을 활성화하는 옵션도 있습니다. 이 기능은 규칙 또는 규칙 그룹을 프로덕션 환경에 배포하기 전에 테스트하려는 경우에 유용합니다.

규칙 그룹 생성을 마치면 세부 정보를 보고 VPC를 연결할 수 있습니다.

VPC를 연결하려면 VPC 연결(Associate VPC)을 선택합니다. VPC에는 최대 5개의 규칙 그룹을 연결할 수 있습니다.

Route 53 Resolver DNS 방화벽 규칙 적용

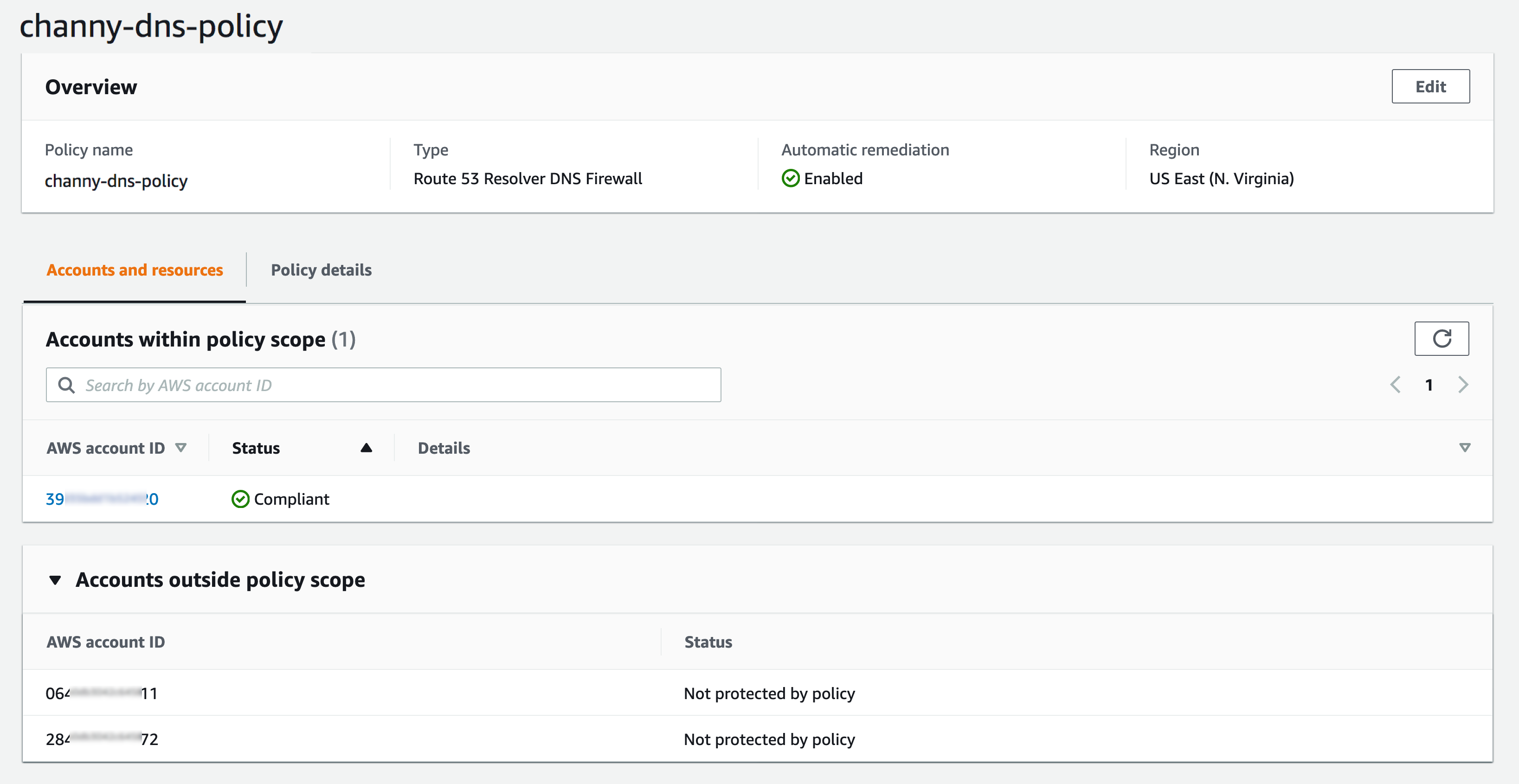

AWS Firewall Manager 내에서 DNS 방화벽 정책을 생성할 수 있습니다. Firewall Manager는 AWS Organizations의 계정 및 애플리케이션에 대한 방화벽 규칙을 중앙에서 구성하고 관리할 수 있게 해 주는 보안 관리 서비스입니다. Firewall Manager를 사용하면 보안 관리자가 AWS 계정 및 VPC에 EC2 인스턴스, ALB(Application Load Balancer) 및 ENI(탄력적 네트워크 인터페이스) 에 대한 VPC 보안 그룹 규칙의 기준 집합을 배포할 수 있습니다.

DNS 방화벽용 Firewall Manager를 시작하려면 중앙 보안 및 규정 준수 팀에 속한 보안 관리자의 사전 조건를 충족해야 합니다.

DNS 방화벽 정책을 생성하면 조직 내의 VPC에 연결할 규칙 그룹과 이러한 규칙 그룹이 할당되어야 하는 우선 순위를 지정할 수 있습니다. 계정, OU(조직 단위) 및 VPC(태그 지정)를 DNS 방화벽 규칙을 포함하거나 제외할 수 있습니다. 이 정책을 구성하고 AWS 조직에 연결하면 모든 계정이 즉시 정책의 적용을 받게 됩니다.

새 계정이 조직에 추가되면 Firewall Manager는 정책 범위 내에 있는 계정의 VPC에 정책과 규칙 그룹을 자동으로 적용합니다. Firewall Manager용으로 예약된 특정 우선 순위로 규칙 그룹을 추가하면 개별 개발자/계정이 계정 수준에서 해당 규칙을 재정의하는 것을 방지할 수 있습니다.

지금 이용 가능

Amazon Route 53 Resolver DNS 방화벽은 이제 미국 동부(버지니아 북부), 미국 서부(오레곤), EU(아일랜드), 아시아 태평양(뭄바이)에서 사용할 수 있으며 향후 며칠 내에 다른 모든 AWS 상용 리전 및 AWS GovCloud(미국) 리전도 출시될 예정입니다. 자세한 내용은 제품 페이지, 요금 및 설명서를 참조하세요. 이 기능을 사용해 보시고 AWS Support 담당자 또는 AWS 포럼을 통해 Amazon VPC 또는 Route 53에 대한 피드백을 보내주세요.

Amazon Route 53 Resolver DNS 방화벽에 대한 모든 세부 정보를 알아보고 지금 바로 새로운 기능을 시작해 보세요.

— Channy