Amazon Web Services 한국 블로그

Amazon GuardDuty, Amazon EC2와 ECS에 대한 확장 위협 감지 기능 추가

오늘 Amazon GuardDuty Extended Threat Detection에 Amazon Elastic Compute Cloud(Amazon EC2) 인스턴스와 Amazon Elastic Container Service(Amazon ECS) 작업에 대한 두 가지 공격 시퀀스 조사 결과가 추가되어 새로운 개선 사항이 있다고 발표합니다. 이러한 새로운 조사 결과는 AWS Identity and Access Management(IAM) 자격 증명 오용, 비정상적인 Amazon Simple Storage service(Amazon S3) 버킷 활동, Amazon Elastic Kubernetes Service(Amazon EKS) 클러스터 손상과 관련된 시퀀스를 이미 결합한 기존의 확장 위협 탐지 기능을 기반으로 합니다. EC2 인스턴스 그룹 및 ECS 클러스터에 대한 적용 범위를 추가함으로써, 이번 출시는 동일한 애플리케이션을 지원하는 가상 머신 및 컨테이너 환경으로 시퀀스 수준 가시성을 확장합니다. 이러한 기능을 함께 사용하면 다양한 Amazon Web Services(AWS) 워크로드에서 다단계 활동을 탐지하는 더욱 일관되고 통합된 방법을 제공합니다.

현대의 클라우드 환경은 역동적이고 분산되어 있으며, 가상 머신, 컨테이너 및 서버리스 워크로드를 대규모로 실행하는 경우가 많습니다. 보안 팀은 이러한 환경 전반에서 가시성을 유지하고 복잡한 다단계 공격 시퀀스를 나타낼 수 있는 관련 활동을 연결하기 위해 노력합니다. 이러한 시퀀스에는 초기 액세스 및 지속성 설정, 누락된 자격 증명 제공, 예상치 못한 데이터 액세스 수행 등 여러 단계가 포함될 수 있으며, 이러한 단계는 시간이 지남에 따라 다양한 소스에서 전개됩니다. GuardDuty Extended Threat Detection은 AWS 규모로 훈련된 AI 및 기계 학습(ML) 모델을 사용하여 이러한 신호를 자동으로 연결하여 활동에 대한 완전한 그림을 구축하고 고객이 대응 조치의 우선 순위를 정할 수 있도록 높은 신뢰도의 인사이트를 도출합니다. 다양한 출처의 증거를 결합함으로써, 이 분석은 개별 사건에서는 추론하기 어려울 만큼 정확하고 통합된 조사 결과를 도출합니다.

작동 방식

Extended Threat Detection은 런타임 활동, 맬웨어 탐지, VPC 흐름 로그 DNS 쿼리, AWS CloudTrail 이벤트 등 다양한 유형의 보안 신호를 분석하여 Amazon EC2 및 Amazon ECS 워크로드 전반에서 다단계 공격을 나타내는 패턴을 식별합니다. 탐지 기능은 GuardDuty 기본 플랜과 연동되며, EC2 또는 ECS에 대한 런타임 모니터링을 활성화하면 더욱 심층적인 프로세스 및 네트워크 수준 원격 분석이 추가되어 신호 분석이 강화되고 각 공격 시퀀스의 완성도가 높아집니다.

새로운 공격 시퀀스 조사 결과는 런타임으로 그리고 환경에 걸쳐 관찰된 다른 동작을 단일한 위험-심각도 시퀀스로 결합합니다. 각 시퀀스에는 인시던트 요약, 관찰된 이벤트의 타임라인, 매핑된 MITRE ATT&CK® 전술 및 기법, 활동이 어떻게 전개되었고 어떤 리소스가 영향을 받았는지 이해하는 데 도움이 되는 해결 지침이 포함되어 있습니다.

EC2 인스턴스 및 ECS 작업은 대개 Auto Scaling 그룹, 공유 시작 템플릿, Amazon Machine Images(AMI), IAM 인스턴스 프로파일 또는 클러스터 수준 배포를 통해 자동으로 생성되고 교체되는 경우가 많습니다. 이러한 리소스는 일반적으로 동일한 애플리케이션의 일부로 작동하기 때문에 이러한 리소스에서 관찰되는 활동은 단일 기본 침해에서 비롯될 수 있습니다. 새로운 EC2 및 ECS 조사 결과는 이러한 공유 속성을 분석하고 GuardDuty가 그룹에 영향을 미치는 패턴을 감지하면 관련 신호를 하나의 시퀀스로 통합합니다.

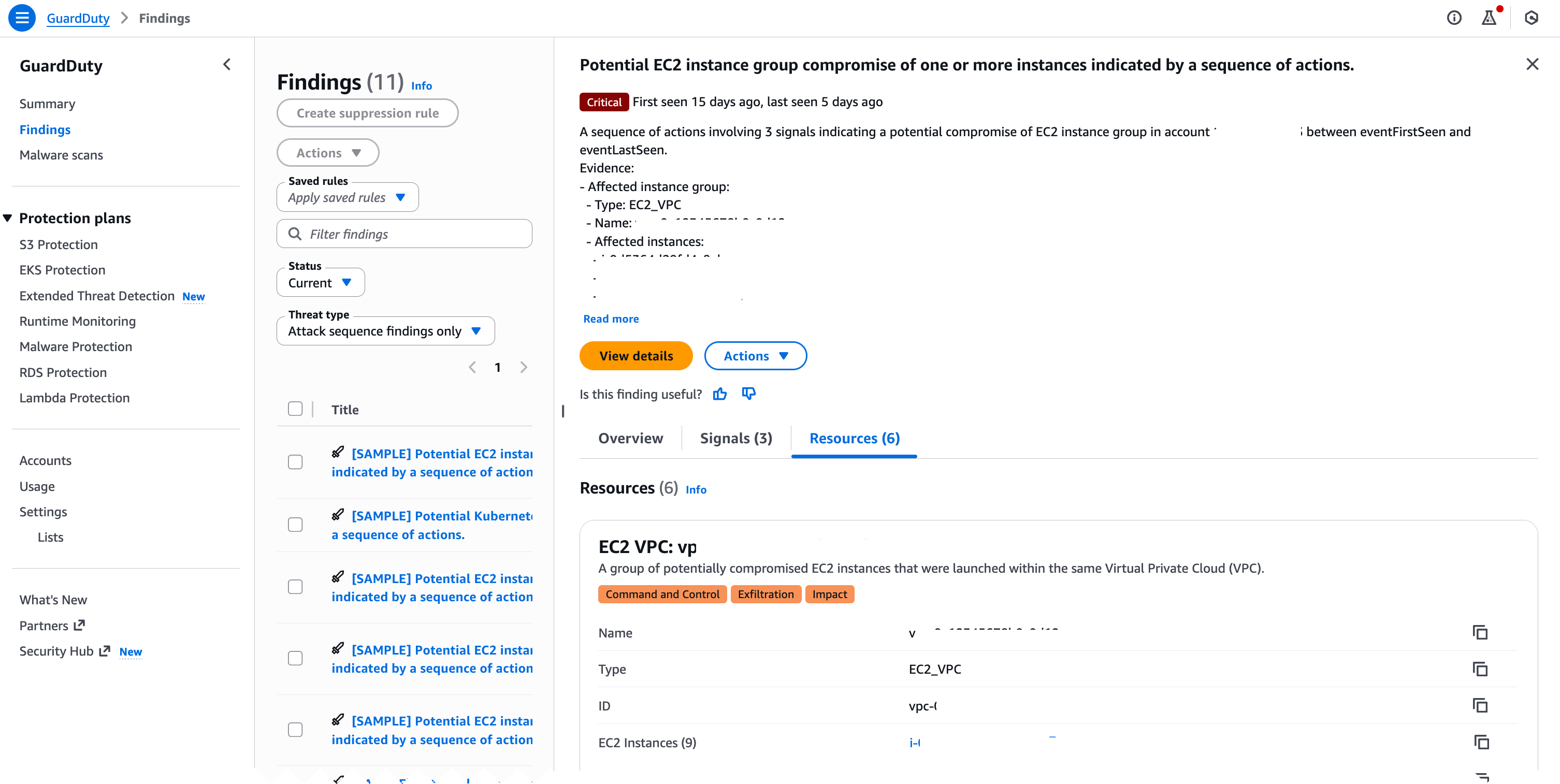

시퀀스가 감지되면 GuardDuty 콘솔은 요약 페이지에서 위험 심각도의 모든 시퀀스 조사 결과를 강조 표시하며 이때 영향을 받는 EC2 인스턴스 그룹이나 ECS 클러스터가 이미 식별되어 있습니다. 조사 결과를 선택하면 리소스가 어떻게 연결되었는지, 어떤 신호가 시퀀스에 영향을 미쳤는지, 시간이 지남에 따라 활동이 어떻게 진행되었는지 보여주는 통합된 보기가 열리므로 가상 머신 및 컨테이너 워크로드에 걸쳐 미치는 영향의 범위를 빠르게 이해할 수 있습니다.

콘솔에서 시퀀스를 볼 수 있을 뿐만 아니라 AWS Security Hub에서도 이러한 결과를 확인할 수 있습니다. AWS Security Hub에서는 이러한 결과가 다른 GuardDuty 조사 결과와 함께 새로운 노출 대시보드에 표시되므로 한 곳에서 전반적인 보안 위험을 이해할 수 있습니다. 이러한 상세 보기는 분석이 관련 신호를 더 광범위한 공격 시퀀스로 통합하는 방식을 해석하는 데 필요한 컨텍스트를 제공합니다.

분석 모델과 그룹화 로직을 함께 사용하면 가상 머신 및 컨테이너 워크로드 전반의 활동을 보다 명확하고 통합된 시각으로 볼 수 있으므로 수많은 개별 조사 결과를 조사하는 대신 중요한 이벤트에 집중할 수 있습니다. Extended Threat Detection은 관련 동작을 단일 시퀀스로 통합하여 공격 경로의 전체 컨텍스트를 평가하고 가장 시급한 해결 조치의 우선 순위를 지정하는 데 도움이 됩니다.

정식 출시

EC2 인스턴스와 ECS 작업에 대한 적용 범위가 확대된 Amazon GuardDuty Extended Threat Detection은 이제 GuardDuty가 제공되는 모든 AWS 리전에서 사용할 수 있습니다. 지금 이 기능을 사용하여 런타임 활동, 맬웨어 실행 및 AWS API 활동의 신호를 결합하여 가상 머신 및 컨테이너 워크로드 전반에서 조정된 다단계 활동을 탐지할 수 있습니다.

이 확장 기능은 Amazon EKS의 기존 Extended Threat Detection을 보완하여 AWS 컴퓨팅 환경 전반에서 조율된 다단계 활동에 대한 통합 가시성을 제공합니다. 자세한 내용은 Amazon GuardDuty 제품 페이지를 참조하세요.

– Betty