AWS 기술 블로그

AWS에서 데이터 거버넌스 구현하기: 자동화, 태깅 및 라이프사이클 전략 – 1부

이 글은 AWS Database Blog에 게시된 Implementing data governance on AWS: Automation, tagging, and lifecycle strategy – Part 1 by Omar Ahmed, Paige Broderick, Changil Jeong, and Omar Mahmoud을 한국어 번역 및 편집하였습니다.

생성형 AI와 머신러닝 워크로드는 방대한 양의 데이터를 만들어냅니다. 조직은 이러한 데이터 증가를 효과적으로 관리하고 규정을 준수하기 위해 데이터 거버넌스가 필요합니다. 데이터 거버넌스 자체는 새로운 개념이 아니지만, 최근 연구들은 우려스러운 격차를 보여줍니다. 300명의 IT 임원을 대상으로 한 Gartner 조사에 따르면, 데이터 거버넌스 전략을 실제로 구현한 조직은 60%에 불과하며, 나머지 40%는 아직 계획 단계에 있거나 어디서부터 시작해야 할지 모르는 상태입니다. 또한 2024년 MIT CDOIQ에서 250명의 최고 데이터 책임자(CDO)를 대상으로 실시한 설문에서는, 데이터 거버넌스를 최우선 과제로 꼽은 비율이 45%에 그쳤습니다.

대부분의 기업이 데이터 거버넌스 전략의 중요성을 인식하고는 있지만, 변화하는 비즈니스 요구사항, 산업 규제, 그리고 새로운 기술에 맞춰 전략을 지속적으로 점검하고 발전시키는 것이 중요합니다. 이 글에서는 AWS 환경에서 데이터 거버넌스를 구현하기 위한 실용적이고 자동화 중심의 접근 방식을 전략 및 아키텍처 관점에서 소개합니다. 이제 막 시작하는 경우든, 기존 체계를 개선하려는 경우든 모두에 적용할 수 있는 가이드입니다.

이 2부작 시리즈에서는 AWS에서 실용적이면서도 확장 가능한 데이터 거버넌스 프레임워크를 구축하는 방법을 살펴봅니다. 우리의 접근 방식은 AWS가 정의한 데이터 거버넌스의 핵심 효과와도 일치합니다.

- 데이터를 일관되게 분류하고, 자동화된 제어를 통해 데이터 품질을 향상

- 팀이 필요한 데이터에 안전하게 접근할 수 있도록 지원

- 규정 준수 상태를 자동으로 모니터링하고, 문제를 조기에 발견

이번 글에서는 시작에 필요한 기반이 되는 전략, 데이터 분류 프레임워크, 그리고 태깅 거버넌스를 다룹니다. 아직 거버넌스 전략이 없다면, AWS의 주요 도구와 서비스를 중심으로 한 개요를 통해 출발점을 제시합니다. 이미 데이터 거버넌스 전략이 있다면, 본 내용을 통해 현재 전략의 효과를 점검하고, 새로운 기술 환경 속에서 데이터 거버넌스가 어떻게 변화하고 있는지 이해하는 데 도움을 받을 수 있습니다.

2부에서는 기술 아키텍처와 구현 패턴을 개념적인 코드 예시와 함께 살펴보며, 두 편 모두 실제 운영 환경에 바로 적용할 수 있는 AWS 리소스 링크를 함께 제공합니다.

사전 준비 사항 (Prerequisite)

Before implementing data governance on AWS, you need the right AWS setup and buy-in from your teams.

AWS에서 데이터 거버넌스를 구현하기 전에, 적절한 AWS 환경 구성과 조직 내 합의가 필요합니다.

기술적 기반

중앙 집중식 관리를 위해 잘 구조화된 AWS Organizations 환경부터 구축해야 합니다. 또한, 모니터링과 감사에 필수적인 AWS CloudTrail과 AWS Config를 모든 계정에서 활성화해야 합니다. 그리고 AWS Identity and Access Management (IAM)체계에서는 역할과 권한이 명확하게 정의되어 있어야 합니다.

이 외에도 자동화와 정책 적용을 위해 여러 AWS 서비스를 함께 사용하게 되며, 아래에 이어지는 ‘서비스 요약 표’에서 본 가이드 전반에 사용되는 항목들을 확인할 수 있습니다.

조직 준비 상태

데이터 거버넌스를 성공적으로 도입하려면 여러 측면에서 조직의 명확한 방향 설정과 사전 준비가 필요합니다.

- 역할과 책임 정의. 데이터 소유자는 데이터를 분류하고 접근 요청을 승인합니다. 플랫폼 팀은 AWS 인프라를 관리하고 자동화를 구축합니다. 보안 팀은 통제 정책을 수립하고 규정 준수를 모니터링합니다. 애플리케이션 팀은 이러한 기준을 실제 업무에 적용합니다.

- 규정 준수 요구사항 문서화. GDPR, PCI-DSS, SOX, HIPAA 등 준수해야 할 규정을 정리합니다. 비즈니스 리스크에 맞는 데이터 분류 체계를 정의하고, 태깅 기준과 네이밍 규칙을 문서화해 조직 전체가 동일한 기준을 따르도록 합니다.

- 변화 관리 계획 수립. 거버넌스의 중요성을 이해하는 경영진의 지원을 확보합니다. 전사 도입 전에 파일럿 프로젝트로 가치를 검증합니다. 역할 기반 교육을 제공하고, 최신 거버넌스 가이드를 유지합니다. 또한 팀들이 문제를 보고하고 개선을 제안할 수 있는 피드백 체계를 마련합니다.

모니터링 해야할 핵심지표

데이터 거버넌스의 효과를 측정하기 위해 다음과 같은 핵심 지표와 목표 수치를 추적해야 합니다.

- 리소스 태깅 준수율: 목표치는 95%로 설정하고, AWS Config 규칙을 통해 주간 단위로 모니터링하며, 핵심 리소스와 민감 데이터 분류를 중점적으로 관리합니다.

- 컴플라이언스 이슈 평균 대응 시간: 중요 이슈의 경우 24시간 이내를 목표로 합니다. CloudWatch 지표를 통해 추적하며, 우선순위가 높은 미준수 이벤트에 대해서는 자동 알림을 설정합니다.

- 수동 거버넌스 작업 감소: 첫해 40% 감소를 목표로 합니다. 자동화된 워크플로우 도입률과 자동 조치 성공률을 통해 측정합니다.

- 데이터 분류 기반 스토리지 비용 최적화: intelligent tiering과 수명 주기 정책을 통해 15~20% 절감을 목표로 하며, 분류 등급별로 월간 단위로 모니터링합니다.

이러한 기술적·조직적 기반이 갖춰지면, 지속 가능한 데이터 거버넌스 프레임워크를 구현할 준비가 된 것입니다.

본 가이드에서 사용하는 AWS 서비스 – 요약

이 구현에서는 다양한 AWS 서비스를 활용합니다. 일부는 사전 요구사항이며, 일부는 가이드 진행 과정에서 단계적으로 소개됩니다.

| 분류 | 서비스 | 설명 |

| 기반 | AWS Organizations | 여러 AWS 계정을 중앙에서 관리하고, 전체 환경에 걸쳐 정책 적용과 거버넌스를 가능하게 합니다. |

| AWS Identity and Access Management (IAM) | 역할(Role), 정책(Policy), 권한(Permission)을 통해 “누가 어떤 리소스에 접근할 수 있는지”를 제어하는 보안 모델의 핵심입니다. | |

| 모니터링 및 감사 | AWS CloudTrail | AWS 계정에서 발생하는 모든 API 호출을 기록하여, 누가 언제 어디서 무엇을 했는지에 대한 완전한 감사 로그를 제공합니다. |

| AWS Config | 리소스 설정을 지속적으로 모니터링하고, 정의한 규칙(예: 모든 S3 버킷은 암호화되어야 함)에 맞는지 평가합니다. 규칙을 위반하면 비준수 상태로 표시되어 수동 또는 자동으로 조치할 수 있습니다. | |

| Amazon CloudWatch | AWS 전반의 메트릭, 로그, 이벤트를 수집하여 실시간 모니터링, 대시보드, 자동 알림을 제공합니다. | |

| 자동화및 정책 적용 | Amazon EventBridge | 특정이벤트(예: S3 버킷 생성)를 감지하고, 자동으로 후속작업(예: Lambda로 태그 검사 실행)을 트리거하는 이벤트 기반 자동화 엔진입니다. 쉽게 말해 “A가 발생하면, B를 수행” 하는 구조입니다. |

| AWS Lambda | 서버를 관리하지 않고도 이벤트에 반응하여 거버넌스 코드(태그 검증, 보안 제어, 자동 수정 등)를 실행할 수 있습니다. | |

| AWS Systems Manager | AWS 리소스 전반의 운영 작업을 자동화합니다. 거버넌스 측면에서는 주로 미준수 리소스를 자동으로 조치하는 데 활용됩니다. 예를 들어, AWS Config에서 암호화되지 않은 데이터베이스를 감지하면 Systems Manager가 사전 정의된 스크립트를 실행하여 수동 개입 없이 암호화를 적용할 수 있습니다. | |

| 데이터 보호 | Amazon Macie | 머신러닝을 활용하여 S3 버킷 전반에 걸쳐 개인식별정보(PII) 등 민감 데이터를 자동으로 검색, 분류, 보호합니다. |

| AWS Key Management Service (AWS KMS) | 저장 데이터 보호를 위한 암호화 키를 관리하며, 높은 영향도의 데이터 분류 등급에 필수적입니다. | |

| 분석 및 인사이트 | Amazon Athena | SQL을 사용하여 Amazon S3의 데이터를 분석하는 서버리스 쿼리 서비스로, CloudTrail 로그를 조회하여 접근 패턴을 파악하는 데 적합합니다. |

| 표준화 | AWS Service Catalog | 사전 승인된 거버넌스 준수 리소스의 카탈로그를 생성하여, 팀이 셀프 서비스 방식으로 배포할 수 있도록 합니다. |

| 머신러닝 거버넌스 | Amazon SageMaker | 모델 모니터링, 문서화, 접근 제어 등 머신러닝 운영 거버넌스를 위한 전문 도구를 제공합니다. |

데이터 거버넌스 과제 이해하기

조직은 일관된 데이터 분류를 유지하는 것부터 전체 환경에서 규정 준수를 보장하는 것까지, 복잡한 데이터 관리 과제에 직면합니다. 따라서 전략은 보안을 유지하고, 규정을 준수하며, 자동화를 통해 비즈니스 민첩성을 확보할 수 있어야 합니다. 이 과정은 복잡하게 느껴질 수 있지만, 이를 실행 가능한 단위로 나누어 접근하면 충분히 달성할 수 있습니다.

데이터 분류 프레임워크

데이터 분류는 사이버 보안 리스크 관리와 데이터 거버넌스 전략의 핵심적인 출발점입니다. 조직은 데이터 분류를 통해 민감하거나 중요한 데이터의 보호 요구 수준에 맞는 적절한 보안 조치를 결정해야 합니다. NIST (National Institute of Standards and Technology) framework 프레임워크에 따르면, 데이터는 정보 시스템의 기밀성(Confidentiality), 무결성(Integrity), 가용성(Availability)에 미치는 영향도를 기준으로 다음과 같이 분류할 수 있습니다.

- High impact: 조직 운영, 자산, 또는 개인에 심각하거나 치명적인 부정적 영향을 미치는 경우

- Moderate impact: 조직 운영, 자산, 또는 개인에 중대한 부정적 영향을 미치는 경우

- Low impact:조직 운영, 자산, 또는 개인에 제한적인 영향을 미치는 경우

보안 통제를 적용하기 전에, 명확한 데이터 분류 프레임워크를 수립하는 것이 필수적입니다. 이 프레임워크는 보안 통제, 접근 정책, 자동화 전략 전반을 지탱하는 핵심 기반이 됩니다. 다음은 PCI-DSS(결제 카드 산업 데이터 보안 표준)를 준수해야 하는 조직에서 데이터를 분류하는 예시입니다.

- Level 1 – 가장 민감한 데이터

- 예: 금융 거래 기록, 고객 카드 정보, 지적 재산

- 보안 통제: 저장/전송 암호화, 엄격한 접근 통제, 상세 감사 로그

- Level 2 – 내부 사용 데이터

- 예: 내부 문서, 사업 정보, 개발 코드

- 보안 통제: 기본 암호화, 역할 기반 접근 제어(RBAC)

- Level 3 – 공개 데이터

- 예: 마케팅 자료, 공개 문서, 보도자료

- 보안 통제: 무결성 검증, 버전 관리

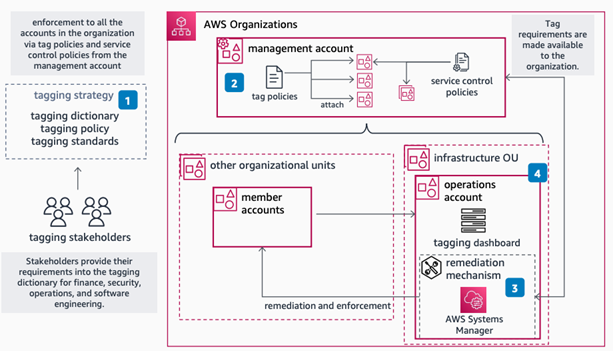

데이터 분류와 태깅을 지원하기 위해 AWS는 AWS Resource Groups라는 서비스를 제공합니다. 이 서비스는 사용자가 정의한 태그 기준을 기반으로 AWS 리소스를 그룹화하여 관리할 수 있게 해줍니다. 또한 조직 내에서 여러 AWS 계정을 사용하는 경우, AWS Organizations의 태그 정책을 활용해 각 계정의 AWS 리소스에 적용되는 태그를 표준화할 수 있습니다. 태깅 활용 흐름은 그림 1에 제시되어 있으며, 자세한 내용은 Guidance for Tagging on AWS 문서를 참고할 수 있습니다.

그림 1: 다중 계정 환경의 AWS 태깅 워크플로

태그 거버넌스 전략

잘 설계된 태깅 전략은 자동화된 거버넌스의 기본입니다. 태그는 리소스 정리뿐만 아니라 보안 통제 자동화, 비용 배분, 컴플라이언스 모니터링을 가능하게 합니다.

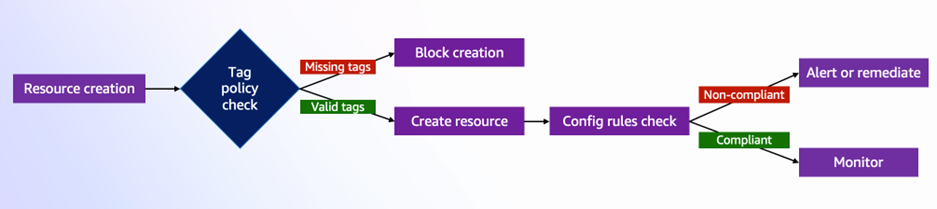

그림 2: 태그 거버넌스 워크플로

그림 2: 태그 거버넌스 워크플로

그림 2와 같이, 태그 정책은 다음과 같은 프로세스로 동작합니다:

- 리소스 생성 시 AWS가 태그를 검증합니다.

- 미준수 리소스는 자동 수정이 트리거되고, 준수 리소스는 정상적으로 배포됩니다.

- 지속적인 모니터링을 통해 정책 위반 사항을 감지합니다.

다음 태깅 전략을 통해 자동화를 구현할 수 있습니다:

AWS Organizations 태그 정책이 일관된 태깅의 기반을 제공하지만, 포괄적인 태그 거버넌스를 위해서는 추가적인 강제 준수 메커니즘이 필요하며, 이에 대해서는 2부에서 자세히 다룹니다.

결론

이 2부작 시리즈의 1부에서는 AWS에서 데이터 거버넌스를 구현하기 위한 기반 요소들을 다루었습니다. 데이터 분류 프레임워크, 효과적인 태깅 전략, 그리고 조직 내 정렬 요구사항을 중심으로 설명했으며, 이러한 요소들은 확장 가능하고 자동화된 거버넌스를 구축하기 위한 핵심 구성요소가 됩니다. 2부에서는 기술적인 구현과 아키텍처 패턴에 초점을 맞춥니다. 모니터링 기반 구축, 예방적 통제, 자동화된 대응 등을 포함하며 태그 기반 보안 제어와 규정 준수 모니터링 자동화도 함께 다룹니다. 또한 재해 복구 전략과의 거버넌스 통합, 데이터 주권 통제, 그리고 Amazon SageMaker를 활용한 머신러닝 모델 거버넌스까지 확장하여 설명하며, AWS 구현 예시를 통해 구체적인 적용 방법을 제시합니다.