Amazon Web Services ブログ

Tag: Encryption

AWS Private CA と AWS KMS を使用したポスト量子 (ML-DSA) コード署名

AWS Private CA と AWS KMS を使用して、ポスト量子署名アルゴリズム ML-DSA によるコード署名を実装する方法を紹介します。耐量子 PKI 階層の構築から、CMS 標準によるデタッチド署名の生成・検証まで、AWS SDK for Java のサンプルコードを用いてステップごとに解説します。mTLS、IKEv2/IPsec、IAM Roles Anywhere などのユースケースにも応用可能です。

AWS KMS と ML-DSA を使用してポスト量子署名を作成する方法

AWS KMS で FIPS 204 準拠のポスト量子デジタル署名アルゴリズム ML-DSA がサポートされました。本記事では、ML-DSA キーの作成から、RAW モードと external mu モードによる署名・検証、JWT への適用例、OpenSSL 3.5 を使用したローカル検証まで、具体的な手順を解説します。FIPS 140-3 レベル 3 認定の HSM 内でポスト量子キーを生成・管理でき、量子コンピューティング時代に備えたセキュリティ対策を今すぐ始められます。

AWS Transfer Family でポスト量子ハイブリッド SFTP ファイル転送を実現

本ブログでは、SSH プロトコルにおけるポスト量子ハイブリッド鍵交換の重要性と、AWS Transfer Family の SFTP でこれを利用する方法を紹介します。将来の量子コンピュータによる暗号解読リスクや harvest-now-decrypt-later の脅威に備え、ECDH と Kyber を組み合わせたハイブリッド方式を解説し、OQS OpenSSH や wolfSSH クライアントを使ったテスト手順、FIPS 準拠の考慮事項についても説明します。

ポスト量子 TLS を Python で実装・検証する方法

このブログでは、Python アプリケーションでポスト量子 TLS をテストする方法を紹介します。OpenSSL 3.5 をインストールした Dockerfile を使用して、boto3、requests、Python の socket/ssl モジュールによるポスト量子ハイブリッド TLS 接続をテストする手順を解説します。また、Wireshark を使用した TLS ハンドシェイクの確認方法も説明し、ポスト量子ハイブリッド TLS 移行に備えたネットワーク検証の開始を支援します。

AWS KMS、ACM、Secrets Manager で ML-KEM ポスト量子 TLS をサポート開始

AWS Key Management Service (AWS KMS)、AWS Certificate Manager、AWS Secrets Manager で ML-KEM ベースのハイブリッドポスト量子鍵合意のサポートが開始されました。量子コンピューティングの進歩による「harvest now, decrypt later (今収集して、後で復号)」攻撃の脅威に備え、TLS 接続のセキュリティを強化します。AWS SDK for Java v2 でのベンチマーク結果では、TLS 接続の再利用を有効にした場合、パフォーマンスへの影響はわずか 0.05% にとどまります。CRYSTALS-Kyber から ML-KEM への移行方法と、今後の AWS 全体でのポスト量子暗号展開計画について解説します。

ポスト量子暗号への移行におけるセキュアな TLS 接続の仕組みとクライアント設定ガイド

AWS はポスト量子暗号への移行を進めており、TLS 1.3 などのプロトコルにポスト量子ハイブリッドキー交換を導入しています。このブログでは、AWS の責任共有モデルにおけるお客様の役割と、耐量子アルゴリズムを有効にする方法を解説します。AWS サービスは、クライアントが耐量子アルゴリズムのサポートをアドバタイズしている場合、多少の遅延が発生してもポスト量子ハイブリッドキー交換を優先します。AWS Key Management Service (AWS KMS)、AWS Certificate Manager、AWS Secrets Manager、AWS Transfer Family での具体的な検証方法も紹介します。

暗号化の重要性と AWS による支援

暗号化は多層防御セキュリティ戦略の重要な要素です。このブログでは、暗号化の基本原理から AWS KMS や AWS CloudHSM による鍵管理、保管中・転送中・使用中のデータ暗号化、さらにポスト量子暗号への対応まで、AWS が提供する包括的な暗号化ソリューションを解説します。エンドツーエンド暗号化や暗号コンピューティングなど、最新のデータ保護技術についても紹介します。

AWS-LC FIPS 3.0: ポスト量子暗号アルゴリズム ML-KEM を FIPS 140-3 検証に含めた初の暗号ライブラリ

AWS-LC FIPS 3.0 が NIST の CMVP 審査中モジュールリストに追加されました。この最新バージョンでは、ポスト量子暗号アルゴリズム ML-KEM のサポートが導入され、FIPS モジュール内でポスト量子アルゴリズムを提供する初のオープンソース暗号モジュールとなりました。record-now, decrypt-later 攻撃への対策として、ECDH と ML-KEM を組み合わせたハイブリッド鍵交換の実装方法や、SHA-3、EdDSA などの新しいアルゴリズム、RSA や AES-GCM のパフォーマンス改善についても紹介します。

ポスト量子暗号のレイテンシー影響はデータ量の増加で軽減

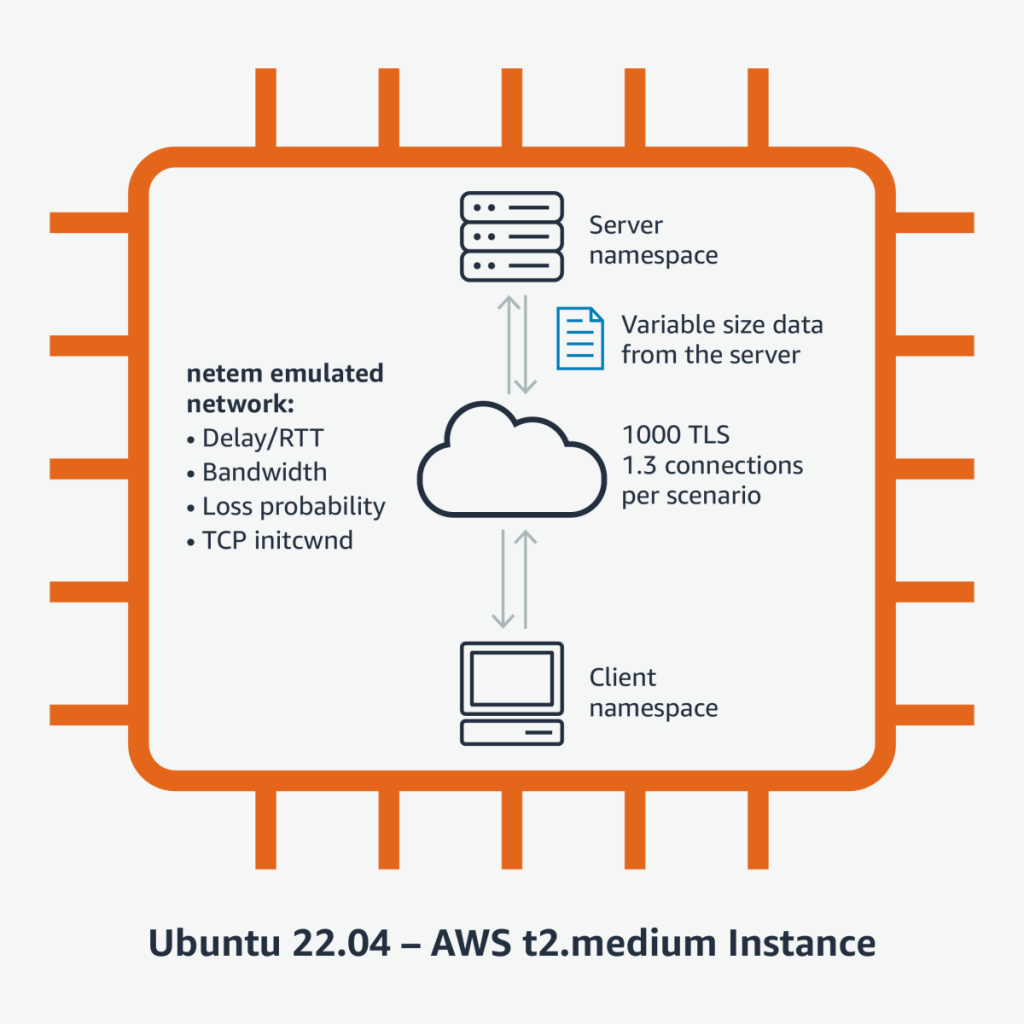

ポスト量子暗号が TLS 1.3 接続に与える影響を、従来のハンドシェイク時間ではなく最終バイト到達時間 (TTLB) で評価した研究を紹介します。ML-KEM や ML-DSA などのデータ量の多い量子耐性アルゴリズムは、数百 KB 以上のデータを転送する実際の接続では、ハンドシェイク自体への影響よりもはるかに小さい影響しか与えないことがわかりました。転送データ量が増えるほど、ポスト量子暗号によるレイテンシー増加は許容可能なレベルまで低下します。

Kyber を使用したハイブリッドポスト量子 TLS のチューニング方法

AWS KMS、Secrets Manager、ACM への接続で利用可能な Kyber を使用したハイブリッドポスト量子 TLS について、パフォーマンス特性と Maven プロジェクトでの設定方法を解説します。従来の ECDHE と比較した場合のレイテンシーや帯域幅のオーバーヘッドを測定結果とともに紹介し、接続プーリング、接続タイムアウト、TLS セッション再開といった接続設定のチューニングによってオーバーヘッドを軽減する方法を説明します。