Amazon Web Services ブログ

Category: AWS Certificate Manager

AWS Private CA と AWS KMS を使用したポスト量子 (ML-DSA) コード署名

AWS Private CA と AWS KMS を使用して、ポスト量子署名アルゴリズム ML-DSA によるコード署名を実装する方法を紹介します。耐量子 PKI 階層の構築から、CMS 標準によるデタッチド署名の生成・検証まで、AWS SDK for Java のサンプルコードを用いてステップごとに解説します。mTLS、IKEv2/IPsec、IAM Roles Anywhere などのユースケースにも応用可能です。

AWS KMS、ACM、Secrets Manager で ML-KEM ポスト量子 TLS をサポート開始

AWS Key Management Service (AWS KMS)、AWS Certificate Manager、AWS Secrets Manager で ML-KEM ベースのハイブリッドポスト量子鍵合意のサポートが開始されました。量子コンピューティングの進歩による「harvest now, decrypt later (今収集して、後で復号)」攻撃の脅威に備え、TLS 接続のセキュリティを強化します。AWS SDK for Java v2 でのベンチマーク結果では、TLS 接続の再利用を有効にした場合、パフォーマンスへの影響はわずか 0.05% にとどまります。CRYSTALS-Kyber から ML-KEM への移行方法と、今後の AWS 全体でのポスト量子暗号展開計画について解説します。

AWS Game Dev Toolkit でゲーム開発インフラ構築を簡単に

本記事は、2026年 1 月 22 日に公開された “Game development infrastruct […]

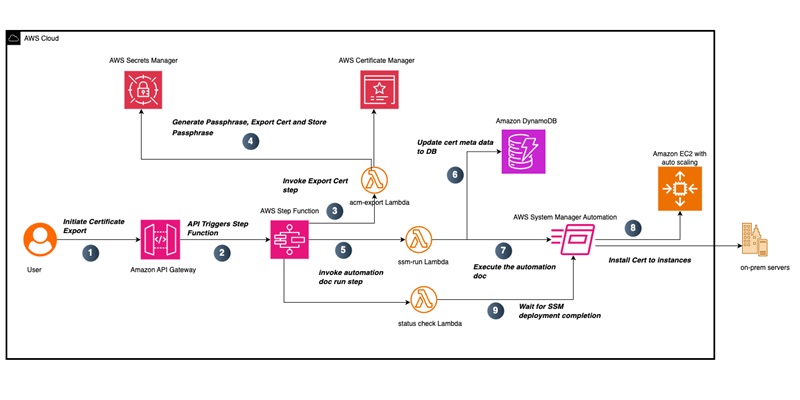

AWS Certificate Manager がパブリック証明書のエクスポートをサポート

AWS Certificate Manager (ACM) でパブリック証明書のエクスポートが可能になりました。この新機能により、ACM で管理するパブリック TLS 証明書を EC2 インスタンス、Amazon EKS Pod、オンプレミスサーバー、他のクラウドプロバイダーでホストされているサーバーなど、多様な環境で使用できます。本記事では、Amazon EventBridge と AWS Step Functions を活用した証明書のエクスポートと配布の自動化方法、証明書更新時の自動デプロイワークフローの構築手順を紹介します。

SAP証明書管理のオーバーヘッドをAWS Certificate Managerで削減

多くのSAP管理者やセキュリティ専門家にとって、証明書の管理は、すでに要求の厳しい環境において、さらに複雑なタスクのように思えるかもしれません。ここでAWS Certificate Manager(ACM)が役立ちます。AWS Certificate Managerは、パブリックおよびプライベートSSL/TLS証明書のプロビジョニング、管理、デプロイに使用されるサービスです。これらの証明書を使用して、SAPワークロードなど、EC2インスタンス上で実行されているような証明書を必要とする任意のコンピューティングワークロードでトラフィックを終端できます。

AWS Certificate Manager がどこでも使用できるエクスポート可能なパブリック SSL/TLS 証明書を導入

6 月 17 日、AWS Certificate Manager (ACM) からエクスポート可能なパブリック […]

AWS 活用で実現する同盟国間の防衛機密情報と技術共有

国際的な同盟国間のデータ共有において、米国の国際武器取引規制(ITAR)への準拠が課題となっています。本記事では、AWS の Trusted Secure Enclaves(TSE)を活用することで、国家組織が ITAR 規制に準拠しながらクラウド技術を最大限に活用できる方法を解説します。暗号化、データの場所管理、アクセスコントロール、データペリメーター構築、ログ記録とモニタリングなど、TSE が提供する技術的コントロールにより、防衛・安全保障ミッションにおいて革新的な技術を安全に利用できる道筋を示します。

Amazon CloudFront SaaS Manager を利用して今すぐ運用上のオーバーヘッドを削減しましょう

4 月 28 日、Amazon CloudFront SaaS Manager の一般提供の開始を発表いたしま […]

AWS Private CA と AWS KMS を使用した ISO/IEC 18013-5 準拠のモバイル運転免許証ソリューションの構築

このブログでは、mDL 仕様 ISO/IEC 18013-5:2021 に従って、AWS Private Certificate Authority (AWS Private CA) と AWS Key Management Service (AWS KMS) を使用して、Amazon Web Services (AWS) で mDL 発行機関を構築する方法を紹介します。これらの AWS サービスは、ISO/IEC 18013-5 が発行機関に課す暗号化要件に適合しています。

2023 年 11 月と 12 月の AWS Black Belt オンラインセミナー資料及び動画公開のご案内

2023 年 11 月 と 12 月に公開された AWS Black Belt オンラインセミナーの資料及び動画についてご案内させて頂きます。

動画はオンデマンドでご視聴いただけます。