- Produtos

- Gerenciamento e governança

- AWS CloudTrail

AWS CloudTrail

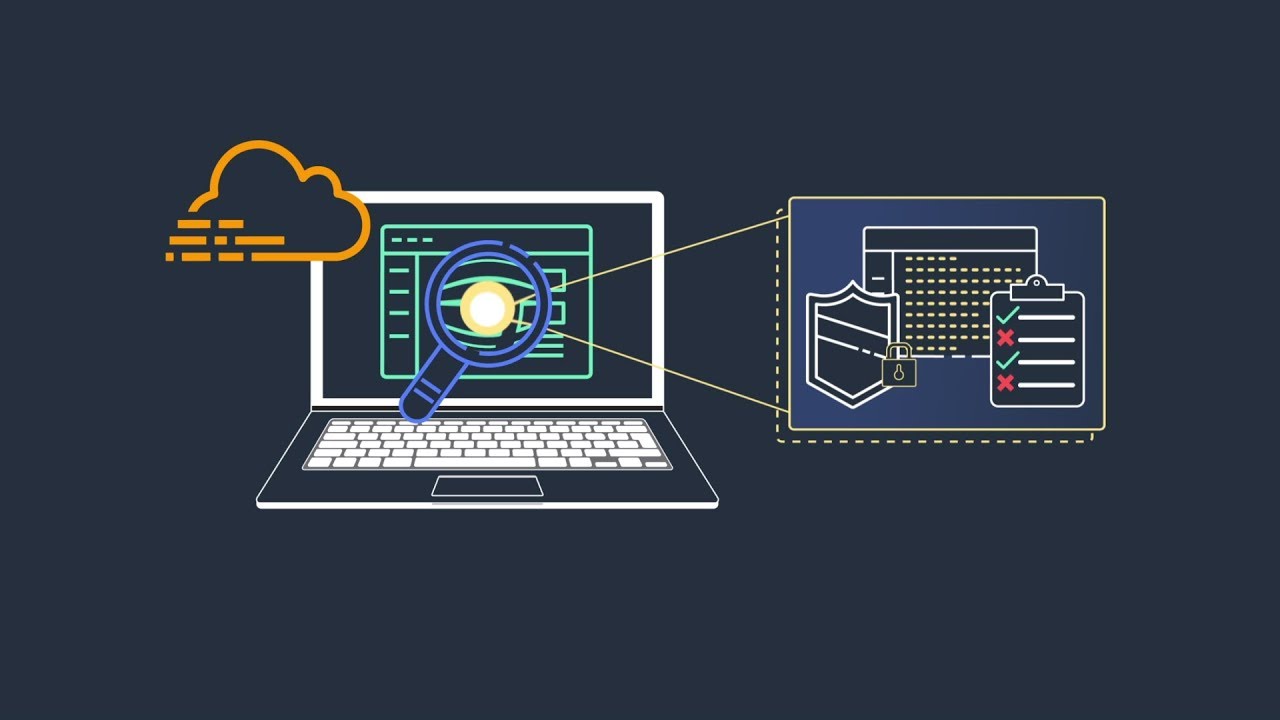

Acompanhe a atividade dos usuários e o uso da API na AWS e em ambientes híbridos e multinuvem

Benefícios

-

Com o CloudTrail Lake, você pode ingerir eventos de atividade da AWS e de fontes fora da AWS, incluindo outros provedores de nuvem, aplicações internas e SaaS em execução na nuvem ou on-premises.

-

No AWS CloudTrail Lake, você pode armazenar eventos sujeitos a auditoria de forma imutável. Gere facilmente os relatórios de auditoria exigidos pelas políticas internas e por regulamentos externos.

Detecte acesso não autorizado e analise logs de atividades usando o Amazon Athena ou com consultas baseadas em SQL, agora ainda mais fácil com a geração de consultas em linguagem natural, viabilizada pela IA generativa, para usuários com menos experiência em escrever consultas SQL. Você também pode melhorar as análises dos seus logs de atividades da AWS aprimorando os eventos do CloudTrail com informações contextuais, como etiquetas de recursos e chaves de condição global da AWS, e utilizar essas informações para categorizar, pesquisar e analisar facilmente suas atividades da AWS de acordo com o contexto dos seus negócios.

Por que usar o CloudTrail?

Casos de uso

Proteja a sua organização de penalidades utilizando os logs do Cloudtrail para provar a conformidade com os regulamentos, como SOC, PCI e HIPAA.

Leia como nossos recursos ajudam na auditoria de casos de uso

Melhore sua postura de segurança registrando as atividades do usuário e da API em suas contas da AWS. Você também pode aprimorar seu perímetro de dados com eventos de atividade de rede para endpoints da VPC.

Responda a perguntas operacionais, facilite a depuração e investigue problemas usando consultas baseadas em SQL, geração de consultas em linguagem natural ou Amazon Athena. Resuma os resultados da consulta ativando o recurso de resumo de resultados de consultas com tecnologia de IA (em versão prévia), simplificando ainda mais suas investigações. Visualize tendências com painéis no CloudTrail Lake.

Aprenda a executar consultas SQL nos seus dados de eventos usando o Amazon Athena

Comece a usar o CloudTrail

Você encontrou o que estava procurando hoje?

Informe-nos para que possamos melhorar a qualidade do conteúdo em nossas páginas