AWS IAM Access Analyzer

Optimieren Sie Ihren Weg zu den geringsten Berechtigungen

Warum IAM Access Analyzer?

Das Erreichen der geringsten Berechtigungen ist ein kontinuierlicher Prozess, um die richtigen, fein abgestuften Berechtigungen zu gewähren, wenn sich Ihre Anforderungen ändern. IAM Access Analyzer leitet Sie auf dem Weg zu den geringsten Berechtigungen, indem es Funktionen zum Festlegen, Überprüfen und Verfeinern von Berechtigungen bereitstellt. IAM Access Analyzer verwendet nachweisbare Sicherheit, um:

- externe, interne und ungenutzte Zugriffe auf Ihre AWS-Ressourcen zu identifizieren.

- Richtlinien zu erstellen und zu validieren, die den von Ihnen angegebenen Sicherheitsstandards Ihres Unternehmens entsprechen.

Vorteile von IAM Access Analyzer

Wenden Sie die geringsten Berechtigungen mit Zugriffsanalyse und Richtlinienvalidierung an, um Berechtigungen festzulegen, zu überprüfen und zu verfeinern.

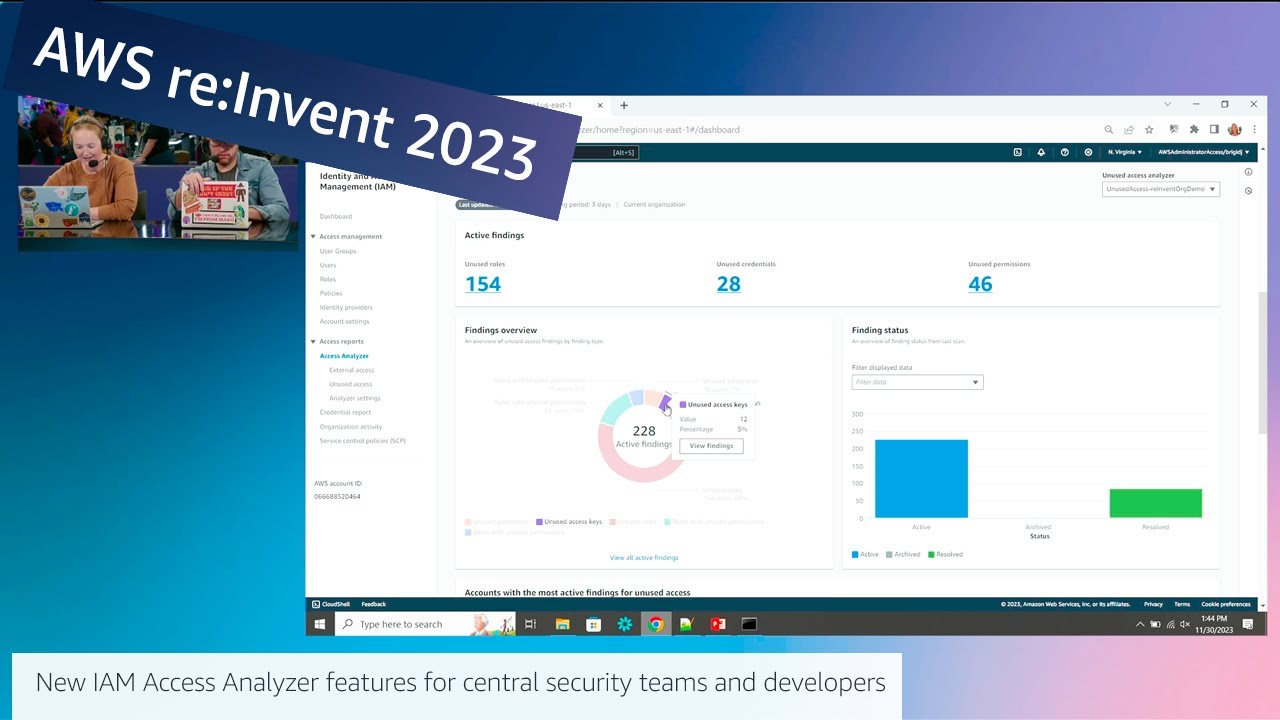

Überprüfen und entfernen Sie externe, interne und ungenutzte Zugriffe auf Ihre AWS-Konten zentral über ein einheitliches Dashboard.

Automatisieren und skalieren Sie die Verwaltung und Verfeinerung von Berechtigungen mit Workflows zur Sicherheitsintegration, die Teams alarmieren. Für ungenutzte Rollen, Zugriffsschlüssel oder Passwörter bietet IAM Access Analyzer in der Konsole Quick Links, die Sie beim Löschen unterstützen. Bei ungenutzten Berechtigungen überprüft IAM Access Analyzer Ihre vorhandenen Richtlinien und empfiehlt eine verbesserte, auf Ihre Zugriffsaktivitäten zugeschnittene Version.

Überprüfen Sie, ob die Richtlinien mit den bewährten IAM-Verfahren und Ihren spezifischen Sicherheitsstandards übereinstimmen und nachweisbare Sicherheit bieten.

Automatisieren Sie Richtlinienüberprüfungen vor der Bereitstellung, indem Sie benutzerdefinierte Richtlinienprüfungen in Ihrem Entwicklungszyklus konfigurieren.

Sehen Sie sich diese Videos an, um mehr über IAM Access Analyzer zu erfahren

USAA

„AWS IAM Access Analyzer ist ein wichtiger Bestandteil unserer Datenperimeter-Strategie. Es ermöglicht unseren Sicherheitsteams, den öffentlichen und kontoübergreifenden Zugriff proaktiv zu überprüfen und zu validieren, bevor Änderungen an den Berechtigungen vorgenommen werden. Mithilfe Automated Reasoning bietet IAM Access Analyzer ein höheres Maß an Sicherheit, dass die den AWS-Ressourcen gewährten Berechtigungen wie vorgesehen sind. IAM Access Analyzer hat das Vertrauen der Unternehmen in unsere Zugriffskontrollen sowie die Flexibilität für eine sichere Skalierung in der Cloud erheblich gestärkt.

Joe Denton, Staff Security Architect, Public Cloud Security, USAA

Gehe zu

„Unsere Entwicklungsteams beschleunigen unseren Weg zur geringsten Berechtigung mithilfe von IAM Access Analyzer. Die Ergebnisse, die mithilfe der benutzerdefinierten Richtlinienprüfungen von IAM Access Analyzer in unserer CI/CD-Pipeline generiert wurden, lösen automatisch Workflows für den Genehmigungsprozess aus. Wir haben die betriebliche Effizienz erheblich gesteigert, indem wir benutzerdefinierte Richtlinienprüfungen verwendet haben, um die Verarbeitungszeit für Codeerstellung, Bereitstellung, Ausnahme und Problembehebung von Tagen auf Minuten zu reduzieren. IAM Access Analyzer hat unsere Sicherheitslage verbessert und uns dabei geholfen, in einem DevSecOps-Modell weiter nach links zu verschieben.“

Peter Zobolyak, Sr Manager, Cloud Architecture, GoTo Technologies USA Inc.

Attentive

AWS IAM Access Analyzer unterstützt unser zentrales Cloud-Sicherheitsteam, indem es die Transparenz bietet, die für die proaktive Verwaltung von Berechtigungen in unserer sich ständig ändernden Cloud-Umgebung erforderlich ist. Durch die kontinuierliche Überwachung unserer IAM-Rollen und -Richtlinien hilft uns das Tool dabei, unbeabsichtigte öffentliche Richtlinien schnell zu identifizieren und ungenutzte Rollen zu bereinigen. Die automatisierten Erkenntnisse von IAM Access Analyzer haben den manuellen Aufwand zur Erkennung und Verwaltung nicht konformer Richtlinien erheblich reduziert. So wurden die notwendigen Informationen bereitgestellt, um eine sichere Cloud-Umgebung in großem Maßstab aufrechtzuerhalten, sodass sich unsere Teams auf Innovationen konzentrieren können.

Jacob Rickerd, Principal Security Engineer, Attentive

Anwendungsfälle

Fein abgestufte Berechtigungen festlegen

Verwenden Sie IAM Access Analyzer, um detaillierte Berechtigungen festzulegen und Richtlinienüberprüfungen mit Zuversicht zu automatisieren.

Überprüfen, wer auf was zugreifen kann

Mit IAM Access Analyzer können Sie durch Analyse und Validierung überprüfen, ob der Zugriff Ihren Absichten entspricht.

Verfeinerung und Beseitigung des umfassenden Zugriffs

Ein Übersichts-Dashboard hilft dabei, Möglichkeiten für die Anpassung von Berechtigungen auf dem Weg zur geringsten Berechtigung zu identifizieren.

Ungenutzten Zugriff beheben

IAM Access Analyzer bietet Ihnen Einblick in ungenutzten Zugriff in Ihrer gesamten AWS-Organisation und Empfehlungen, die Sie bei der Behebung ungenutzten Zugriffs unterstützen.