Amazon Web Services ブログ

週刊AWS – 2025/12/8週

Spatial Data Management on AWS (SDMA) の発表、Quick Research と Quick Flows を統合したレポート自動生成、AWS Support Center Console で画面共有をサポート、EC2 C8gb インスタンスの一般提供、AWS Fargate でカスタムコンテナ停止シグナルをサポート、Aurora PostgreSQL が Kiro powers との統合、Cognito アイデンティティプールが AWS PrivateLink をサポート

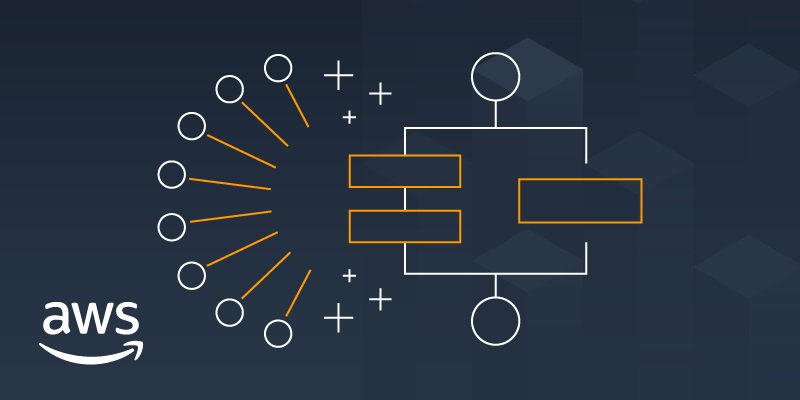

AWS CodeDeploy から Amazon ECS 組み込みブルー/グリーンデプロイへの移行

この記事は、現在 Amazon ECS でのブルー/グリーンデプロイに CodeDeploy を使用しており、新しい Amazon ECS ネイティブなデプロイ戦略への移行を検討している組織を対象としています。 (1) 移行を計画する際に考慮すべき要因 (2) CodeDeploy の概念を ECS ブルー/グリーンデプロイの同等機能にマッピングすること (3) 移行戦略についてのガイダンスを提供します。

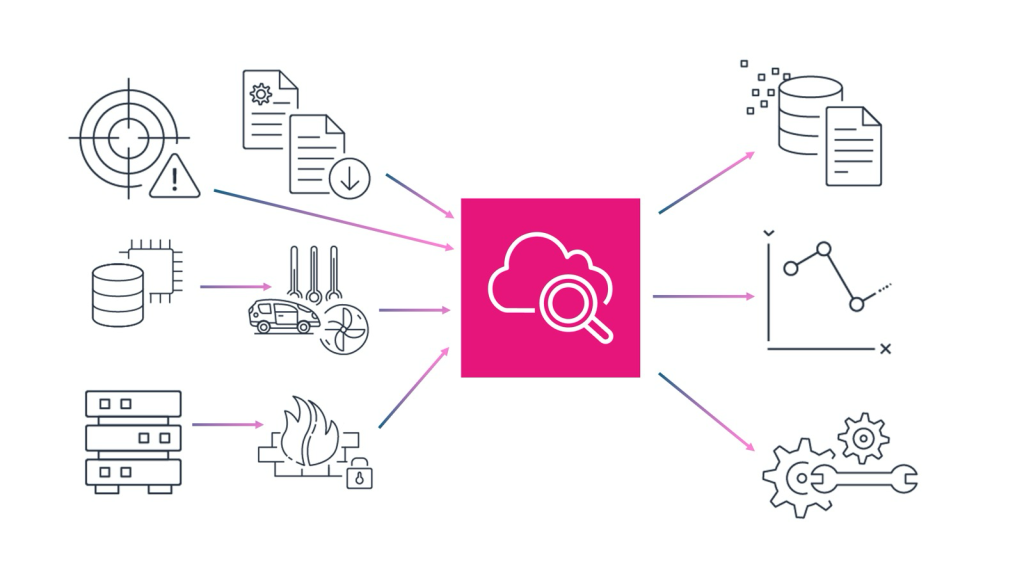

Amazon CloudWatch は、運用、セキュリティ、コンプライアンスのための統合データ管理と分析を導入します

2025 年 12 月 2 日、Amazon CloudWatch の機能を拡張して、運用、セキュリティ、コン […]

週刊生成AI with AWS – 2025/12/08 週

週刊生成AI with AWS, re:Invent 2025 の成果が反映された 2025年12月8日号 – エスツーアイ株式会社様の Kiro 活用事例、明治ホールディングス株式会社様の Amazon Q Developer 導入事例、地方病院の生成 AI 内製化事例を紹介。また、Amazon Nova 2 Sonic・Nova 2 Lite の詳細解説、AWS Security Agent、Amazon Bedrock AgentCore の品質評価・ポリシー制御機能、MCP を活用した Amazon Connect 監視、小売業向け AI ショッピングエージェント対応などのブログ記事も。サービスアップデートでは Amazon QuickSight の研究フロー自動化や Amazon Aurora PostgreSQL の Kiro 統合をはじめとする 2 件のアップデートを紹介。

React2Shell 脆弱性 (CVE-2025-55182) に対する中国関連脅威アクターの活発な悪用活動

AWS の脅威インテリジェンスチームは、React Server Components の重大な脆弱性 CVE-2025-55182 (React2Shell) が公開直後から中国国家支援型脅威グループによって活発に悪用されていることを観測しました。CVSS スコア 10.0 のこの脆弱性は、App Router を使用する React 19.x および Next.js 15.x/16.x に影響します。AWS は Sonaris アクティブディフェンスや AWS WAF マネージドルールなどの多層防御を提供していますが、お客様自身の環境で影響を受けるバージョンを実行している場合は直ちにパッチ適用が必要です。本記事では、脅威アクターの攻撃パターン、悪用技術、侵害指標、および推奨される緊急対応について詳しく説明します。

ブラザー工業株式会社インタビュー:IoT プラットフォームの運用とAWS活用事例

こんにちは、プロトタイピングソリューションアーキテクトの 市川です。本日は AWS Summit 2025 や […]

Amazon Nova 2 Sonic の紹介: 会話型 AI 向けの新しい音声変換モデル

2025 年 12 月 2 日、自然でリアルタイムな音声対話をアプリケーションにもたらす音声変換の基盤モデル […]

メモリを多用するワークロード向けの第 5 世代 AMD EPYC プロセッサを搭載した Amazon EC2 X8aedz インスタンスの紹介

2025 年 12 月 2 日、第 5 世代 AMD EPYC プロセッサを搭載した、メモリを最適化した新しい […]

新しい AWS Security Agent は、設計からデプロイ (プレビュー) までアプリケーションをプロアクティブに保護します

2025 年 12 月 2 日、開発ライフサイクル全体を通じてアプリケーションを積極的に保護するフロンティアエ […]

Amazon Bedrock を活用した太陽光発電データの異常検知・分析システムの構築事例

本ブログは、株式会社エナリス 星野 友宏 氏、KDDI アジャイル開発センター株式会社 御田 稔 氏、アマゾン […]