Amazon Web Services ブログ

AWS Security Hubで OT、産業用 IoT、クラウドにまたがるセキュリティ監視を実現する

この記事は Ryan Dsouza によって投稿された Implement security monitoring across OT, IIoT and cloud with AWS Security Hub を翻訳したものです。

はじめに

産業デジタルトランスフォーメーションは、ビッグデータ、IoT、機器間通信、機械学習の活用により、競争力を高め、プロセスと収益性を最適化することができます。産業用 IoT(IIoT)ソリューションから価値を得るためには、生産環境の継続的なデジタル化と先進的な相互接続性が重要です。この新しく拡大する「物理とデジタルの融合」による接続は、大きな進歩を可能にする一方で、新たなリスクも発生させるため、適切に管理することが必要です。

産業界の組織は、このコンバージェンスとクラウドの採用による恩恵に付随するリスクを認識する必要があります。この SANS ホワイトペーパーが推奨するように、組織は、運用技術(OT)、エッジ、クラウド、オンサイトとオフサイトの資産を含む攻撃対象領域全体にわたって、予防、検知、対応、回復を行うための戦略を確立する必要があります。従来、OT と IT/ クラウドのチームは、パデューモデルに示されるように、別々に作業してきました。その結果、OT、IIoT、クラウドのセキュリティ監視ソリューションがサイロ化し、悪意を持ったユーザーに悪用されかねない盲点が生じています。IT/OT の融合と IIoT のメリットを最大限に発揮するためには、IT チームと OT チームが力を合わせて最も効果的な防御を行い、信頼関係を構築することが重要です。

このブログでは、OT セキュリティソリューションと AWS を統合することで、OT、IIoT、クラウドにわたるセキュリティモニタリングへの新しいアプローチについて説明します。これにより、IIoT ソリューションのセキュリティ監視を担当するチームは、OT セキュリティソリューションを既存のセキュリティオペレーションセンター(SOC)ソリューションに統合するために必要なコストと多くの時間を要する作業なしに、セキュリティイベントの可視性を確保することができます。OT、IIoT、クラウドにまたがるセキュリティ監視の導入とアラートの一元管理は、IIoT ソリューションの10個のセキュリティゴールデンルールの1つです。

ソリューションの概要

IIoT ソリューションを導入する際、複雑な異なる機器の混在する工場やクラウド環境を保護するうえでの多くの課題のうちの1つは、工場とクラウド間のセキュリティイベントを可視化できないことです。サイバーイベントは OT で発生し IT に移動する、もしくはその逆の経路をたどる可能性のあることから、セキュリティイベントを可視化できないことにより問題が生じます。このため、攻撃対象領域から脅威の状況まで横断的に監視するセキュリティモニタリングソリューションが必要となっています。この課題に対処するため、私たちは Dragos、Claroty、Nozomi などの OT 侵入検知ソリューション(IDS)から AWS Security Hub にセキュリティイベントを統合するカスタムソリューションを提供しています。

AWS Security Hub は、AWS におけるセキュリティ体制を一元的に表示し、お使いの環境が、セキュリティ標準や現在の AWS セキュリティ勧告に準拠しているかどうかをチェックすることができます。OT IDS ソリューションと組み合わせることで、OT と AWS のセキュリティイベントを一元的に把握することができ、IIoT ソリューションの導入時に不可欠な、工場とクラウド間のセキュリティ体制を改善することができます。

AWS Security Hub は、Amazon GuardDuty、Amazon Inspector、Amazon Macie、AWS Firewall Manager、AWS Identity and Access Management (IAM) Access Analyzer、AWS Systems Manager Patch Manager など複数の AWS サービスから調査結果を取り込みます。今回、OT IDS ソリューションから syslog データをストリームするソリューションを利用することで、OT 環境から AWS Security Hub にセキュリティ上の発見を取り込むことができるようになりました。各サービスからの発見事項は、 AWS Security Finding Format (ASFF) に正規化されているため、標準化されたフォーマットで発見事項を確認し、迅速に対策を講じることができます。AWS Security Hub を利用することで、セキュリティ関連の発見を一元的に把握することができ、アラートや自動修復を設定することができます。

AWS IoT Device Defender を使用して IIoT デバイスを監査および監視しているお客様は、発見事項を AWS Security Hub にインポートすることができます。インポート方法についてはこちらのブログ記事をご参照ください。これにより、お客様は OT から IIoT デバイスにまたがるイベントを関連付けることができます。例えば、OT 環境に新しいデバイスがインストールされ、OT IDSソリューションによって発見された場合、これが AWS IoT によってプロビジョニングされ、AWS IoT Device Defenderによって監視されている IIoT デバイスであるかどうかをクロスチェックすることが可能です。これにより、お客様は店頭に存在する不正なデバイスを迅速に特定することができます。

ソリューションアーキテクチャー

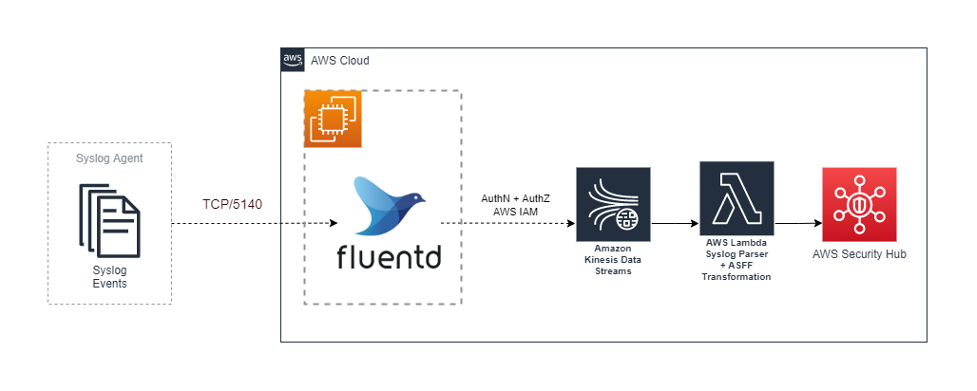

ソリューションアーキテクチャには、Fluentd、Amazon Elastic Compute Cloud(Amazon EC2)、Amazon Kinesis Data Streams、AWS Lambda、AWS Security Hub が含まれます。

Fluentd は、より使いやすく、理解しやすくするために、データの収集と消費を統合したオープンソースのデータコレクターです。Fluentd は、ログを JSON で統一することで、複数のソースやデスティネーションにまたがるログの処理、収集、フィルタリング、バッファリング、出力などを統一的に行います。Fluentd は、入力として syslog を、出力として Amazon Kinesis Data Streams をサポートしていることから、今回のソリューションに採用されました。本番ワークロードでは、プロジェクトファイル lib/syslog-security-hub-stack.ts 内の Fluentd 設定ファイルを変更して、 syslog 入力トランスポートの TLS (Transport Layer Security) を有効にすることをお勧めします。

Fluentd のホストには、Amazon Elastic Compute Cloud (Amazon EC2) が使用されています。このソリューションは、デフォルトで無料利用枠の対象となる t2.micro インスタンスタイプで構成されています。t2.micro インスタンスタイプは、1 vCPU、1 GiB Memory を提供し、本番でないワークロードには十分なサイジングとなっています。静的なパブリック IPv4 アドレスを割り当てるために、EC2インスタンスには Elastic IP Address(EIP)が関連付けられており、関連付けられた Amazon EC2 セキュリティーグループによって許可された任意のソースから syslog イベントを受信できます。デフォルトでは、Amazon EC2 セキュリティグループは、作成された Amazon Virtual Private Cloud(VPC)からの流入トラフィックのみを許可します。本番ワークロードのサイジングは、Fluentd にストリーミングする syslog イベントの数に基づいて行われ、1つのプロセスで最大 5,000 メッセージ/秒までスケール可能です。詳細については、以下の Fluentd パフォーマンスチューニングガイドをご参照ください。

Amazon Kinesis Data Streamsは、サーバーレスのストリーミングデータサービスで、あらゆる規模のデータストリームを簡単に取り込み、処理し、保存することができます。このソリューションでは、CDK プロジェクトを簡素化し、AWS のベストプラクティスに従うことを保証するために、AWS Solutions Constructs パッケージである aws-kinesisstreams-lambda が使用されています。このAWS Solutions Constructs は、1つのシャードを持った Kinesis Data Stream を作成し、Lambda 関数を関連付けます。AWS Lambda は Kinesis Data Stream をポーリングし、ストリームに新しいレコードを検出すると、AWS Security Hub が必要とする ASFF (AWS Security Finding Format) に入力するために、受信したイベントをパースし変換する Lambda 関数を実行します。

ソリューションのデプロイ

開始するには、AWS のアカウントが必要です。非本番環境でテストすることをお勧めします。まず、ソリューションを展開する予定の AWS リージョンで、AWS Security Hub をオンにします。IAM 権限の設定や前提条件のインストールが不要な AWS Cloud9 の利用をお勧めします。AWS Cloud9 は、ブラウザだけでコードを書き、実行し、デバッグできるクラウドベースの統合開発環境(IDE)です。Cloud9 には、git、npm、AWS Cloud Development Kit (CDK) など、このブログ記事で必要とするすべての前提条件が事前に設定されています。

始めるには、AWSコンソールから Cloud9 環境を作成します。環境に必要な名前を入力し、ウィザードを使用して適切な値を選択します。Cloud9 環境が作成されたら、IDE を開き、ターミナルウィンドウにアクセスすることができます。

AWS アカウントでソリューションを構築して展開するには、この OT IDSソリューションから AWS Security Hub に syslog をストリーミングする aws-samples プロジェクトの手順に従います。カスタム統合のデフォルト値をご自身の会社名と製品名のフィールド値に更新するのを忘れないようにしてください。

このプロジェクトには、テスト目的で Dragos Platform からの syslog イベントのサンプルと、ICS/OT/IIoT セキュリティイベントのパースと変換を行うためのカスタム AWS Lambda 関数が含まれています。Dragos は産業用(ICS/OT/IIoT)サイバーセキュリティ企業であり、AWS パートナーネットワークのメンバーでもあります。

このサンプルは、お客様のソースシステム用にカスタマイズするための出発点として、デモンストレーションのみを目的として提供されています。カスタマイズするには、syslog の基本的な理解と、syslog イベントを発生するソースシステムがそのフィールドを syslog Common Event Format(CEF)にどのようにマッピングするかを理解することが必要です。

サンプルのセキュリティイベント/検索でソリューションをテストするためのコストは、約 $2 / 日からで、価格の詳細はこちらで確認することができます: Amazon EC2、AWS Lambda、Amazon Kinesis Data Streams、AWS Security Hub。

まとめ

この投稿では、IIoT ソリューションの実装時に、工場とクラウド環境の両方でセキュリティの所見を一元的に把握するために、OT IDSソリューションから AWS Security Hub に syslog をストリームする方法について学びました。OT セキュリティイベントを AWS に取り込むことで、お客様は OT テレメトリデータとセキュリティデータを組み合わせて、OT、IIoT、クラウドのセキュリティ体制について追加のコンテキストと深い洞察、状況認識を得ることができるようになります。このソリューションは、Amazon EventBridge、AWS Lambda、Amazon DynamoDB などの追加のAWSサービスを使用して、複数の AWS セキュリティサービスから AWS Security Hub の検出結果を関連付けることで拡張していくことができます。詳細については、AWS Security Hub と Amazon EventBridge でセキュリティ問題の検出結果を関連付けるをご覧ください。

執筆者について

Ryan Dsouza は、AWSの産業用 IoT のプリンシパルソリューションアーキテクトです。ニューヨークを拠点に、AWS の広範かつ奥深い機能を活用し、より安全でスケーラブルな革新的ソリューションの設計、開発、運用を支援し、測定可能なビジネス成果を実現します。Ryan は、デジタルプラットフォーム、スマート製造、エネルギー管理、ビルディングおよび産業用オートメーション、OT/IT コンバージェンス、IIoT セキュリティなど、多様な業界において25年以上の経験を積んでいます。AWS 以前は、Accenture、SIEMENS、General Electric、IBM、AECOM に勤務し、顧客のデジタル変革の取り組みに貢献しました。

Don Simpson は、Amazon Web Services のプリンシパルソリューションアーキテクトです。12歳の頃から、コードで夢を実現することに没頭してきました。AWS 以前は複数のスタートアップ企業を共同設立しました。ナレッジグラフ、リンク分析、談話解析、リアルタイム解析の分野でソートリーダーシップを発揮しています。Don は、顧客と協力して、顧客が望むビジネス成果を達成するための優れたアーキテクトソリューションを顧客と一緒に設計することを楽しんでいます。@don__simpson

この記事はプロフェッショナルサービス本部 IoT コンサルタントの小林が翻訳しました。