- 製品

- セキュリティ、アイデンティティ、コンプライアンス

- Amazon GuardDuty

Amazon GuardDuty

インテリジェントな脅威検出を使用して、AWS アカウント、ワークロード、データを保護します

Amazon GuardDuty のメリット

-

AWS 環境全体の潜在的な脅威を継続的に監視することで、アカウント、ワークロード、データを安全に保ちます。

異常検知、AI、ML、脅威インテリジェンス、行動モデリングを使用して脅威を迅速に検出します。

-

自動分析とカスタマイズされた修復案により、脅威の特定、関連付け、対応をすばやく行い、事業の中断を最小限に抑えることができます。

-

自動分析で AWS 環境のすべてのアカウントに脅威検出をスケールすることにより、脅威の検出を合理化して手作業を減らすことができます。

GuardDuty とは何ですか?

Amazon GuardDuty は、AI と ML に AWS と主要なサードパーティーが提供する統合脅威インテリジェンスを組み合わせて使用し、AWS アカウント、ワークロード、およびデータを脅威から保護します。

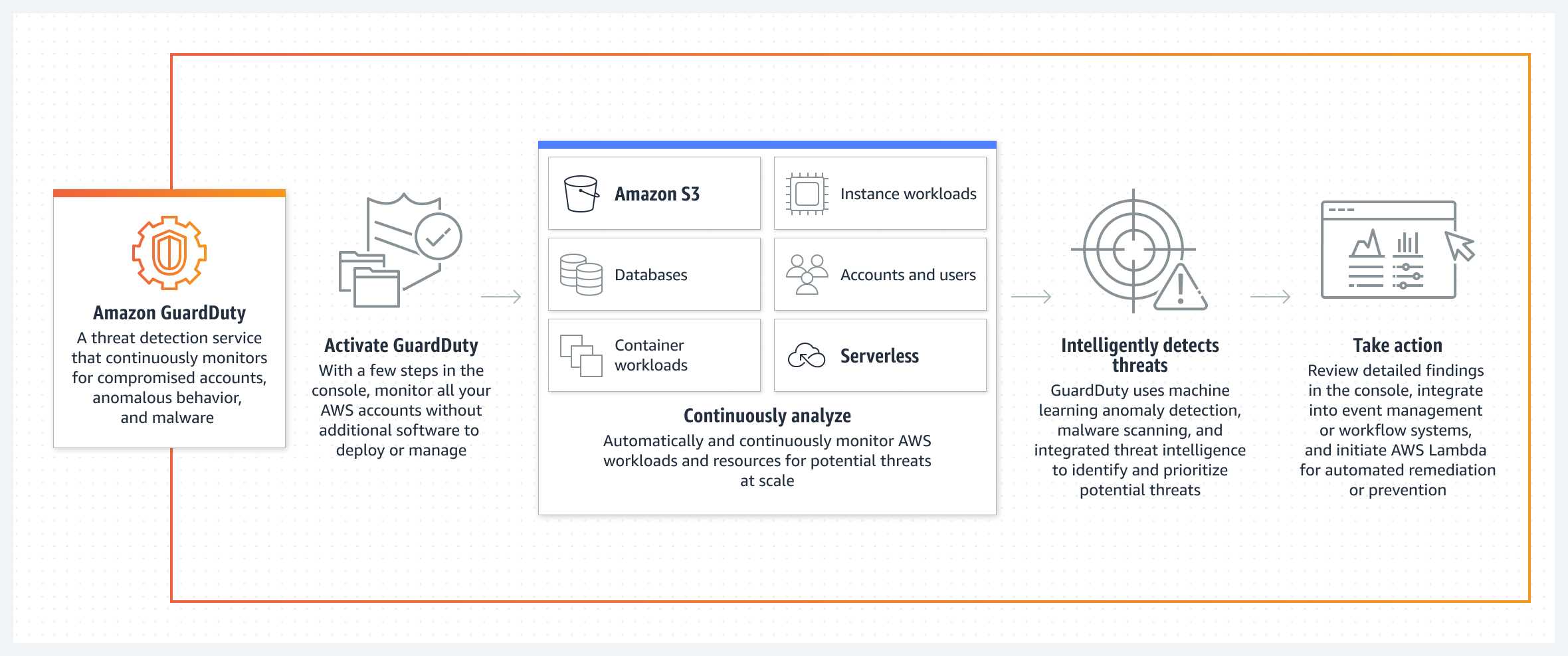

仕組み

Amazon GuardDuty は、AWS アカウントとワークロードを継続的にモニタリングして悪意のあるアクティビティがないかを確認し、可視化と修復のための詳細なセキュリティ調査結果を提供する脅威検出サービスです。

AWS ワークロード保護のための GuardDuty

GuardDuty の幅広い脅威検出機能を AWS 環境全体のワークロードとリソースに適用する方法の詳細をご覧ください。

コンピュート保護

すべて開くEC2 インスタンスまたは EC2 で実行されているコンテナワークロードの 1 つが不審な動作をしていることを GuardDuty が検出したら、Amazon EC2 インスタンスにアタッチされている EBS ボリュームをスキャンしてマルウェアを探します。

ホスト上のオペレーティングシステムレベルのアクティビティを可視化し、30 以上のセキュリティ結果から実行時の脅威を検出することで、Amazon EKS クラスター、Amazon ECS ワークロード (AWS Fargate や Amazon EC2 インスタンスのサーバーレスワークロードを含む) を保護するのに役立ちます。

GuardDuty EKS ランタイムモニタリング、 ECS ランタイムモニタリング、 EC2 ランタイムモニタリングの詳細をご覧ください。

VPCフローログから始めて、サーバーレスワークロードのネットワークアクティビティを継続的に監視して、不正な暗号通貨マイニングに悪意を持って転用されたAWS Lambda関数や、既知の脅威アクターサーバーと通信している侵害されたLambda関数などの脅威を検出します。

詳細 »

ストレージ保護

すべて開くGuardDuty は、1 日あたり 1 兆件を超えるアマゾンシンプルストレージサービス (Amazon S3) イベントを分析できます。Amazon S3 のデータアクセスイベントと S3 設定を継続的にモニタリングおよびプロファイリングして、異常な場所からのリクエスト、S3 パブリックアクセスブロックなどの予防的制御の無効化、誤って設定されたバケット権限の検出に一致する API コールパターンなどの疑わしいアクティビティを検出します。

詳細 »

スケーラブルなフルマネージド統合マルウェアスキャンにより、Amazon S3 バケットへの潜在的に有害なアップロードを検出します。

詳細 »

追加のセキュリティソフトウェアをデプロイすることなく、Amazon EC2、Amazon EBS、Amazon S3 のバックアップにあるマルウェアを検出します。費用対効果の高いインクリメンタルスキャンにより、作成後にバックアップを自動的にスキャンし、オンデマンドスキャンを実行し、復元前にバックアップの整合性を検証します。

データベース保護

すべて開くGuardDuty は、カスタマイズされた ML モデルと統合された脅威インテリジェンスを使用して、Amazon Aurora をはじめとする Amazon リレーショナルデータベースサービス (Amazon RDS) における潜在的な脅威 (重大度の高いブルートフォース攻撃、疑わしいログイン、既知の脅威アクターによるアクセスなど) を検出できます。

詳細 »

ユースケース

AI セキュリティガードレールの異常な削除、モデルの使用状況、または Amazon Bedrock、Amazon SageMaker、セルフマネージド AI ワークロードで API を呼び出すために使用されている流出した Amazon EC2 認証情報といった多段階攻撃シーケンスを特定します。

自動化された脅威シグナルの関連付けと、処方的な修復案により、脅威をより迅速にトリアージできます。Amazon Detective で根本原因を突き止めましょう。検出結果を AWS Security Hub と Amazon EventBridge、またはサードパーティのソリューションに転送します。

Amazon EC2 インスタンスとコンテナワークロードに関連付けられた Amazon Elastic Block Store (Amazon EBS) ボリュームのスキャンを開始します。Amazon S3 バケットへのアップロードを自動的に監視し、AWS Backup に保存されている EC2、EBS、S3 のバックアップをスキャンして、バックドア、暗号通貨マイナー、トロイの木馬などのマルウェアを検出します。

インスタンスとサーバーレスコンテナの両方のワークロードを含む、Amazon EKS と Amazon ECS の AWS コンテナ環境に対する脅威を 1 か所で特定、プロファイリング、管理できるため、セキュリティチームとアプリケーションチームの複雑さが解消されます

今日お探しの情報は見つかりましたか?

ぜひご意見をお寄せください。ページのコンテンツ品質の向上のために役立てさせていただきます