Amazon Web Services ブログ

2026 年最初の AWS ヒーローが選ばれました!

2026 年 3 月 18 日、3 人の非常に優れた開発者コミュニティリーダーたちを AWS ヒーローとしてご […]

メインフレームアプリケーションのモダナイゼーションに関する包括的な視点と配置戦略

配置戦略は、メインフレームモダナイゼーションにおいて複数の移行パターンを組み合わせる包括的アプローチです。ビジネス目標とワークロード特性に基づき適切なパターンを選択し、アプリケーションを管理可能な部分に分解して段階的に移行します。個別プロジェクトではなく全体ロードマップとして捉えることで、移行加速、リスク軽減、目標達成を支援します。

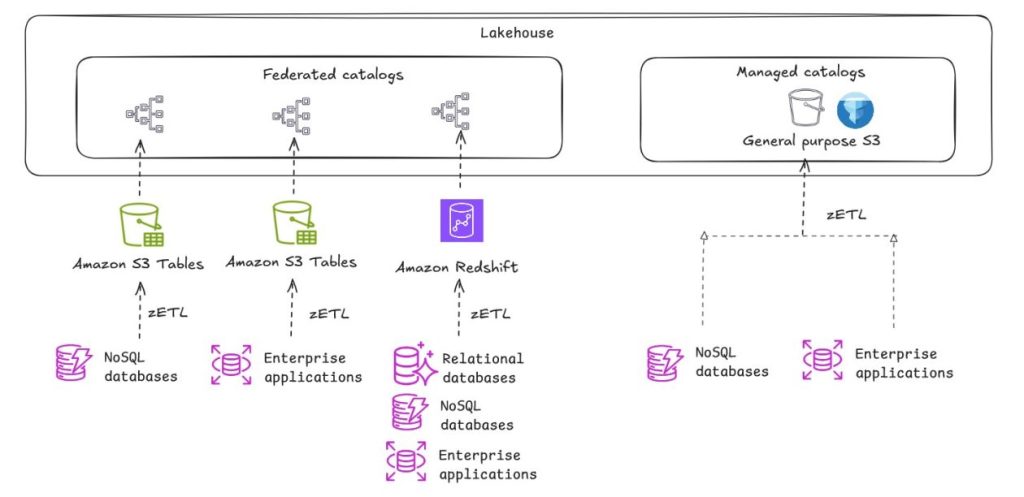

Amazon SageMaker を使用したレイクハウスのアーキテクチャ選択ガイド

Amazon SageMaker のレイクハウスアーキテクチャにおけるストレージパターンの選択ガイドです。データレイク (汎用 S3、S3 Tables) とデータウェアハウス (Redshift Managed Storage) の特性を比較し、ETL、Zero-ETL、データフェデレーションなどのデータ取り込みパターンとともに、ユースケースに応じた最適なアーキテクチャの選択方法を解説します。

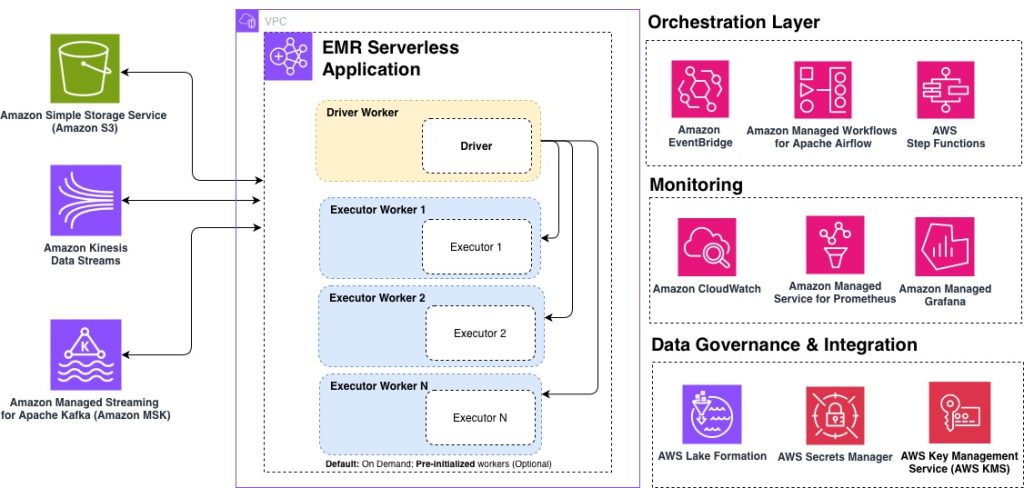

Amazon EMR Serverless のベストプラクティス 10 選

Amazon EMR Serverless のパフォーマンス、コスト、スケーラビリティを最適化するためのベストプラクティス 10 選を紹介します。アプリケーション設計、ワーカーの適正化、Graviton プロセッサの活用、ストレージ選択、マルチ AZ 構成など、効率的なデータ処理パイプラインの構築に役立つ実践的な推奨事項をまとめています。

AWS Load Balancer Controller が Kubernetes Gateway API サポートの一般提供を開始

AWS は最近、Amazon Web Services (AWS) Load Balancer Controller による Kubernetes Gateway API サポートの一般提供を発表しました。これまで、AWS Load Balancer Controller は Kubernetes Ingress と Service リソースの要件を満たすため、それぞれ Application Load Balancer (ALB) と Network Load Balancer (NLB) をプロビジョニングしていました。この新機能により、標準の Kubernetes Gateway API を使用してAWSロードバランシング機能を定義できるようになりました。

Oracle Database@AWS におけるレジリエンシーのための Well-Architected 設計

本記事は 2026/2/24に投稿された Well-Architected design for resili […]

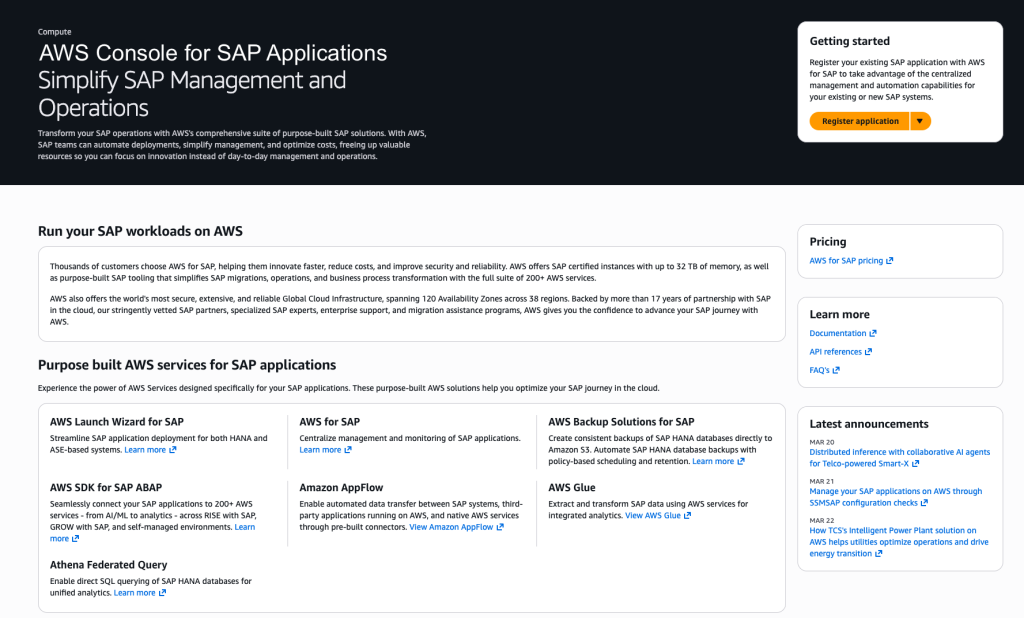

AWS Console for SAP Applications の発表:AWS 上の SAP アプリケーションを登録・管理するための統合エクスペリエンス

本日、AWS Console for SAP Applications の提供開始を発表します。これは、AWS 上で稼働する SAP HANA ベースのアプリケーションを登録・管理するための、アプリケーション中心のビューを SAP のお客様に提供する新しい一元管理エクスペリエンスです。このコンソールは、登録済みの SAP アプリケーションの表示、ランディングゾーンのセットアップ状況の把握、SAP ワークロードが使用するリソースの可視化を行うための統合ダッシュボードを提供します。アプリケーション詳細ページでは、アプリケーショントポロジーや関連リソースの表示に加え、アプリケーションを考慮した起動/停止、SAP ワークロード構成の自動検証、スケジュールされたオペレーションなどの管理操作を実行できます。

CAE in the Cloud 2026 〜 自動車・製造業向けCAEセミナー 〜

イベント概要 自動車・製造業を中心にCAEワークロードを実行されているお客様向けに、本年2月(東京リージョンは […]

AWS Organizations における不正なアカウント離脱を防止するための重要なセキュリティコントロール

AWS メンバーアカウントが侵害された場合、攻撃者はアカウントを組織から離脱させ、すべてのガバナンスコントロールを無効化する可能性があります。本記事では、サービスコントロールポリシー (SCP)、安全なアカウント移行、ルートアクセスの一元管理機能などの多層的なセキュリティコントロールを使用して、AWS 環境を保護する方法を解説します。

企業向けファイアウォールを標的とする Interlock ランサムウェアキャンペーンを Amazon Threat Intelligence チームが特定

Amazon Threat Intelligence が、Cisco Secure Firewall Management Center の重大な脆弱性 CVE-2026-20131 を悪用する Interlock ランサムウェアのキャンペーンを特定しました。調査の結果、この脆弱性は公開の 36 日前からゼロデイとして悪用されていたことが判明しました。攻撃者の設定ミスにより外部に露出していたインフラストラクチャから攻撃ツールキットの全容が明らかになり、本記事ではその技術分析、侵害インジケータ (IoC)、および多層防御の重要性を含む防御の推奨事項を共有します。