Amazon Web Services ブログ

【開催報告】アップデート紹介とちょっぴり DiveDeep する AWS の時間 第二十七回 (2/24)

みなさま、こんにちは!アマゾンウェブサービスジャパン合同会社 ソリューションアーキテクトの三宅です。

2023 年 2 月 24 日に「第二十七回 アップデート紹介とちょっぴり DiveDeep する AWS の時間」をオンラインで開催しました。本イベントは、AWS の数あるアップデートの中から「すぐ使える、運用に役立つ、あったらいいなと思ってた、おもしろい、重要」なものをピックアップし、ちょっぴり DiveDeep してカジュアルな雰囲気でお伝えするイベントです。

今回はのテーマは「セキュリティ」ということで、2 月に発行された『 AWS ではじめるクラウドセキュリティ』の著者である松本も登壇しました。他にもアカウント管理や脆弱性管理についてデモを交えながらご紹介させていただきました。

今回も非常に多くの方にご参加いただきました。ご参加いただいた皆様、誠にありがとうございました!

過去の開催報告はこちらからご確認いただけます。

実施内容

AWSのメンバーから、セキュリティに関する 4 つのセッションを合計 2 時間でお届けしました。

本記事の最後に発表資料・録画へのリンクを記載していますので、ぜひご利用ください!

※録画は後日アップロードし、リンクを記載します。

アジェンダ

- 今月のお勧め 5 分間アップデート (5 分)

- スピーカー:AWS ソリューション アーキテクト 前田 駿介 (Shunsuke Maeda)

- 最新の AWS のサービスアップデートを 5 分でご紹介。たくさんのアップデートの中から 4 つをピックアップしました。

- Control Tower と Security Hub で実現するセキュアな AWS アカウント管理 (20分)

- スピーカー: ソリューション アーキテクト 桂井 俊朗 (Toshio Katsurai)

- 2022年12月に AWS Control Tower と AWS Security Hub が統合されました。今回は AWS Control Tower と AWS Security Hub に関連するアップデートと、セキュリティレベル向上と自動化を実現するために役立つ AWS Solutions を紹介します。

- Amazon Inspector と AWS Systems Manager を活用したマルチアカウントでの脆弱性管理とパッチ適用の自動化 (20分)

- スピーカー: ソリューション アーキテクト 柴田 龍平 (Ryuhei Shibata)

- AWS では本番・開発など環境ごとにアカウントを分けて運用することがベストプラクティスです。一方で複数アカウントにまたがる運用は管理者の負担となってしまいます。本セッションでは Amazon Inspector と AWS Systems Manager の最新の機能や AWS Samples を活用して、複数アカウントでの脆弱性管理やパッチ管理の負荷を減らす方法をご紹介します。

- 魔法の Permissions Boundary (30分)

- スピーカー: ソリューション アーキテクト 吉田 裕貴 (Yuki Yoshida)

- IAM Role にちょっぴり DeepDive! IAM の権限昇格を防止する Permissions Boundary についてデモを交えてご説明します。組織内での IAM 権限の適切な移譲を実現しましょう。

- 『AWSではじめるクラウドセキュリティ』のつまみ食いで学ぶセキュリティ (30分)

- スピーカー:セキュリティ アシュアランス本部 本部⻑ 松本 照吾 (Shogo Matsumoto)

- 本セッションでは、先日発行された『 AWS ではじめるクラウドセキュリティ』から、セキュリティに取り組み始めたエンジニアの皆様が知っておくべき勘所や課題となりそうな点をご紹介しながら、AWS のより安全な活用を考えるヒントを提供します。なお視聴に際して書籍の購入は必要ありません。

当日の様子

当日の内容を抜粋してご紹介します。

Control Tower と Security Hub で実現するセキュアな AWS アカウント管理

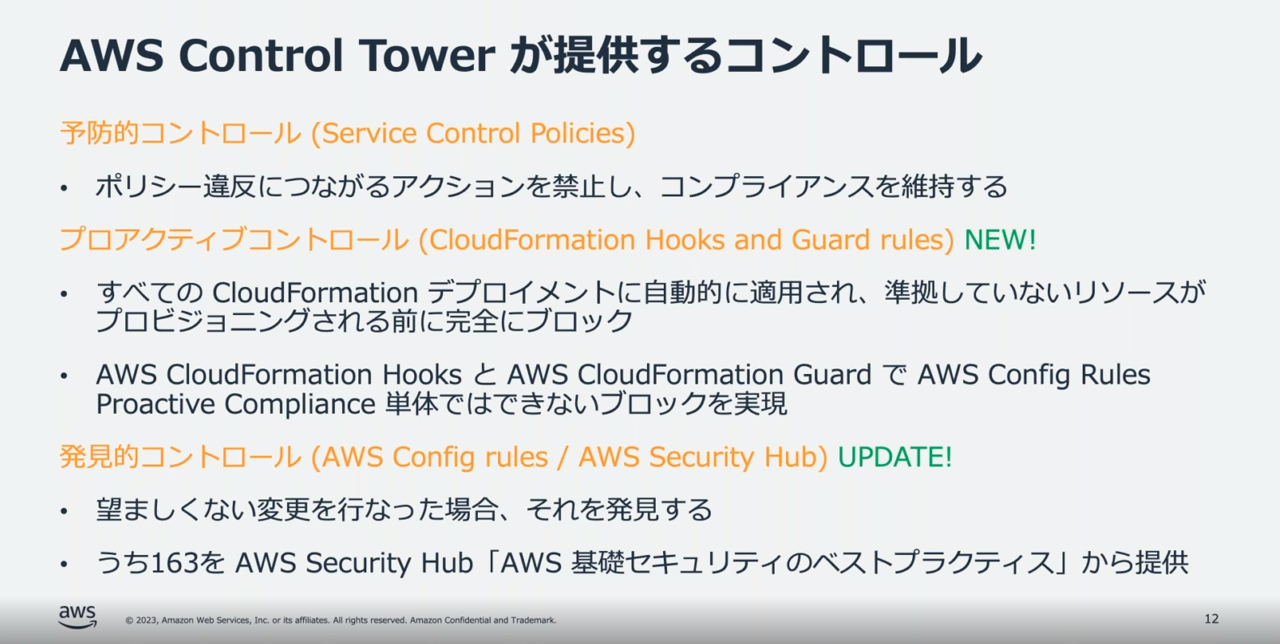

最初のセッションは、ソリューションアーキテクトの桂井による AWS Control Tower に新たに追加された Comprehensive Controls Management 機能のご紹介でした。この機能によって 300 近いコントロールが追加され、AWS Security Hub の発見的コントロールも AWS Control Tower 上で管理できるようになりました。ルールに合致していないリソースのデプロイを防ぐプロアクティブコントロールも追加され、AWS CloudFormation によるデプロイメント時に、デプロイを防止できるようになっています。さらに、AWS CloudFormation でデプロイを行っていない場合でも、AWS Solutions を活用して AWS Security Hub が検知した Findings に対し、事前定義した修復アクションを自動で実行する方法についてもご紹介しています。デモではプロアクティブコントロール及び AWS Solutions を活用して、ルールに反したデプロイやリソースがどうなるかをご覧いただきました。どのような結果となるか動画にてご確認ください!

Amazon Inspector と AWS Systems Manager を活用したマルチアカウントでの脆弱性管理とパッチ適用の自動化

続いて、ソリューションアーキテクトの柴田から Amazon Inspector と AWS Systems Manager を活用したマルチアカウントでの脆弱性管理とパッチ適用を自動化する方法についてご紹介しました。Amazon Inspector は AWS Organizations と連携して組織内の全アカウントでまとめてスキャンを有効化することができます。そして、2023 年 1 月にリリースされた AWS Systems Manager Quick Setup Patch Policies によって AWS Organizations 配下の AWS アカウントとリージョン全体にパッチを適用することもできるようになりました。デモでは、Amazon Inspector をマルチアカウントで有効化する方法と AWS Systems Manager の Quick Setup を活用してマルチアカウントに対して一括で SSM Agent をセットアップし、パッチを適用するまでの流れを解説しています。ぜひ動画にて効率的な脆弱性管理を感じていただければと思います!

魔法の Permissions Boundary

3つ目のセッションは、ソリューションアーキテクトの吉田による AWS IAM の Permissions Boundary のご紹介でした。AWS IAM に関するオペレーションを別のメンバーに委譲する際に、必要以上のポリシーが IAM ユーザーや IAM ロールに割り当たっていないか心配になったことはありませんか?Permissons Boundary を設定することで委譲権限を制限し、想定外のポリシーが付与されることを防ぐことができます。デモでは、IAM ユーザーに通常のポリシーと Permissons Boundary のポリシーを重ねがけすることで、Permissions Boundary がガードレールとして動作する様子をご覧いただきました。実際の動画を見ながら Permissions Boundary の魅せる重ねがけの魔法を体験してみてください!

『AWSではじめるクラウドセキュリティ』のつまみ食いで学ぶセキュリティ

最後は、セキュリティ アシュアランス本部 本部⻑ 松本による、著書『 AWS ではじめるクラウドセキュリティ』から、セキュリティについてエンジニアだけでなく非エンジニアの皆様が知っておくべき勘所や課題をご紹介しました。セキュリティを強化することで運用の手間が増え、返ってヒューマンエラーやセキュリティインシデントが発生するリスクが高くなります。クラウド上でビジネス目的とセキュリティを両立するためには、手間のかかる部分はクラウドにオフロードし、利用者はセキュリティを設計し、実装にフォーカスする責任共有モデルの考え方が重要になります。『 AWS ではじめるクラウドセキュリティ』ではセキュリティの概念から AWS を活用したセキュリティ構成のハンズオン演習まで網羅的に解説していますので、是非セキュリティの学習に役立てていただけると幸いです!

いただいたご質問とその回答

セッション当日に頂いたご質問の中で、回答しきれなかったものをこの場で回答させていただきます。

Q. AWS Control Tower と AWS Security Hub の違いについて教えてください。また、AWS Trusted Advisor のセキュリティ項目と AWS Security Hub のチェック項目の違いや使い分けについて教えてください。

A. AWS Control Tower と AWS Security Hub は補完的なサービスになっています。AWS Security Hub は、AWS Foundational Security ベストプラクティススタンダードやその他の業界および規制スタンダードに照らして、セキュリティベストプラクティスチェックも行います。AWS Control Tower は、AWS Control Tower 独自のコントロールと AWS Security Hub が作成しているコントロールがあります。そのため有効化可能なコントロールの一部は重なっている状況です。AWS Security Hub ではセキュリティに関する情報をまとめて閲覧することができますので、AWS Control Tower から有効化いただいたコントロールも AWS Security Hub を活用して確認いただきたいです。

AWS Trusted Advisor と AWS Security Hub については、重複している項目もありますが、AWS Trusted Advisorは(サポートプランの料金を除けば)無料で最低限のチェックができるのが特徴です。一方、AWS Security Hubには、より発見的統制をかけられる項目が多くあります。また、AWS Trusted Advisor は数時間置きのチェックになりますが、AWS Security Hub はルールによっては設定変更のタイミングでのチェックが可能となるので、リアルタイム性が異なっています。このような観点から、よりセキュリティ性を高めるには、AWS Security Hub の利用を推奨しております。また、AWS Trusted Advisor は AWS Security Hub と統合しているので、AWS Trusted Advisor の項目についても有効化は AWS Trusted Advisor で実施しつつ、AWS Security Hub でご確認いただけると幸いです。

Q. パッチ適用に関して、Amazon EKS でマネージドノードグループで運用している場合も有効でしょうか?その場合は再起動をしたくないので、再起動しない設定でパッチを適用したいのですが、その場合は再起動が不要なパッチのみ適用される感じでしょうか?

A. AWS Systems Manager Patch Manager で再起動を無効化した場合も、パッチはインストールされ、メンテナンスウィンドウでの再起動を待機します。Amazon EKS の Managed Node Group に対して Patch Manager を利用することも検討可能ですが、Managed Node Group の場合、Amazon EKS 側で新しい AMI に入れ替える機能を持っているので、そちらを活用いただくのが便利です。こちらはホストをいきなり再起動するのではなく、新しいインスタンスを立ち上げて、古いインスタンスから Pod を徐々に新しいインスタンスに移し、移し終わった後に古いインスタンスを終了します。コンテナが適切にグレースフルシャットダウンする設定になっており、Pod が適切に冗長化されていれば、可用性への影響を最小限に抑えられます。

Q. IAM Identity Center で SSO ユーザーの権限セットの編集を委任させることはできるのでしょうか?SCP との利用の切り分けも知りたいです。

A. IAM Identity Center 上でも SSO ユーザーの権限セットの編集を委任することは可能です。

また、SCP も Permissions Boundary 同様、ポリシーを重ねがけして両方で許可された操作を可能にします。異なる点として、SCP は AWS Organizations 配下の AWS アカウント に対して一括で設定が可能になっている一方、Permissions Boundary は、アカウント単位で設定する際に使用されます。SCP で広範囲に制限を行い、Permissions Boundary を使ってより細かな制御を行うことができます。

Q. Permissons Boundary でポリシーを重ね掛けした際に最終的に有効になっているポリシーの確認はできるのでしょうか?

A. 残念ながら、現状最終的なポリシーを確認することは出来ません。通常のポリシーと Permissions Boundary のポリシーを照らし合わせて確認いただく必要があります。

各種資料・動画のダウンロード

本イベントの各セッションの資料は以下からダウンロードできます。

- 今月のお勧め 5 分間アップデート [資料、動画]

- Control Tower と Security Hub で実現するセキュアな AWS アカウント管理 [資料、動画]

- Amazon Inspector と AWS Systems Manager を活用したマルチアカウントでの脆弱性管理とパッチ適用の自動化 [資料、動画]

- 魔法の Permissions Boundary [資料、動画]

- 『AWSではじめるクラウドセキュリティ』のつまみ食いで学ぶセキュリティ [資料、動画]

次回予告

次回のテーマは「AI/ML」です。

2 月に東京リージョン対応したばかりの Amazon Kendra の検索機能や Amazon SageMaker で機械学習を行うための機能やポイントについてご紹介します。

以下のページからお申し込みいただけます。次回も多くの方々のご参加を心よりお待ちしております!

2023 年 4 月以降に開催予定の『アップデート紹介とちょっぴり DiveDeep する AWS の時間』の視聴申し込みを一括でできるようになりました!毎月申し込みする必要はなくなります。また、イベント開催直前にリマインドメールをお送りいたします。下記リンクから参加ご希望月の申し込みをお願いいたします。

第二十八回 「アップデート紹介とちょっぴり DiveDeep する AWS の時間」-AI/ML編-

- 開催日時:2023 年 3 月 30 日(木)16:00 – 17:30 オンライン開催

- アジェンダ

- 16:00 – 16:10 オープニングセッション

- 16:10 – 16:25 Amazon Kendra による文書からの日本語セマンティック検索

- スピーカー: ソリューション アーキテクト 小役丸 達也 (Tatsuya Koyakumaru)

- 16:25 – 16:40 Amazon SageMaker シャドウテストで、デプロイ前にMLモデルの性能を検証しよう

- スピーカー: ソリューション アーキテクト 大前 遼 (Ryo Omae)

- 16:40 – 16:45 Q&A

- 16:45 – 17:00 Amazon Sagemaker で学習済みモデルを効率的に管理するためのポイント

- スピーカー: ソリューション アーキテクト 伊藤 威 (Tsuyoshi Itoh)

- 17:00 – 17:15 Amazon SageMaker Canvas でビジネスユーザーとデータサイエンティストがシームレスコラボを実現!

- スピーカー: ソリューション アーキテクト シン シオリ

- 17:15 – 17:20 Q&A

- 17:20 – 17:30 クロージングセッション