Amazon Web Services ブログ

Category: Foundational (100)

AWS Security Hub がマルチクラウド環境全体のセキュリティオペレーション統合に向けて拡張

AWS Security Hub は、マルチクラウド環境全体でセキュリティオペレーションを統合する新しい機能を拡張します。共通データレイヤーによるセキュリティシグナルの統合、一貫したポスチャ管理、リスク分析の優先順位付けにより、複数のクラウド環境にまたがるセキュリティリスクの検出と対応を単一の統合エクスペリエンスで実現します。

意外な発見: 自動推論がもたらすシステムの効率化と保守性向上

AWS では過去 10 年にわたり自動推論を適用する中で、形式的検証されたコードが未検証のコードよりもパフォーマンスに優れることが多いことを確認しています。S3 インデックスサブシステムの開発高速化、IAM 認可エンジンの 50% のパフォーマンス向上、暗号ライブラリのデプロイとコードの高速化という 3 つの事例を通じて、自動推論がシステムの正しさの保証にとどまらず、効率化と保守性の向上にもつながる好循環を紹介します。

暗号化の重要性と AWS による支援

暗号化は多層防御セキュリティ戦略の重要な要素です。このブログでは、暗号化の基本原理から AWS KMS や AWS CloudHSM による鍵管理、保管中・転送中・使用中のデータ暗号化、さらにポスト量子暗号への対応まで、AWS が提供する包括的な暗号化ソリューションを解説します。エンドツーエンド暗号化や暗号コンピューティングなど、最新のデータ保護技術についても紹介します。

AWS-LC FIPS 3.0: ポスト量子暗号アルゴリズム ML-KEM を FIPS 140-3 検証に含めた初の暗号ライブラリ

AWS-LC FIPS 3.0 が NIST の CMVP 審査中モジュールリストに追加されました。この最新バージョンでは、ポスト量子暗号アルゴリズム ML-KEM のサポートが導入され、FIPS モジュール内でポスト量子アルゴリズムを提供する初のオープンソース暗号モジュールとなりました。record-now, decrypt-later 攻撃への対策として、ECDH と ML-KEM を組み合わせたハイブリッド鍵交換の実装方法や、SHA-3、EdDSA などの新しいアルゴリズム、RSA や AES-GCM のパフォーマンス改善についても紹介します。

Amazon EKS のゼロオペレーターアクセス設計を独立した第三者機関が裏付け

Amazon EKS のゼロオペレーターアクセス設計について、独立した第三者機関である NCC Group による検証結果を発表しました。この検証により、AWS 担当者がマネージド Kubernetes コントロールプレーン内の顧客コンテンツにアクセスする技術的手段が存在しないことが確認されました。AWS Nitro System ベースのコンフィデンシャルコンピューティング、限定的な操作のみ可能な管理 API、複数者による変更承認プロセス、エンドツーエンドの暗号化により、最も厳格な規制要件やデジタル主権要件を満たすセキュリティを提供します。

最近の npm サプライチェーン攻撃への対応から AWS Security が学んだこと

AWS Security チームが npm サプライチェーン攻撃への対応から得た教訓を紹介します。Nx パッケージの侵害、Shai-Hulud ワーム、15 万件以上の悪意のあるパッケージを検出したトークンファーミングキャンペーンなど、最近の脅威への対応事例を通じて、継続的な監視、多層防御、オープンソースコミュニティとの連携の重要性を解説します。組織のセキュリティ強化に役立つ具体的な推奨事項も提供します。

Amazon 脅威インテリジェンスの新たな知見: サイバー攻撃と物理的軍事作戦を融合させる国家支援型脅威アクター

Amazon 脅威インテリジェンスチームの調査により、国家支援型脅威アクターがサイバー作戦を物理的な軍事攻撃に活用する「サイバー支援キネティックターゲティング」という新たなトレンドが明らかになりました。イラン系脅威グループによる海上船舶の追跡とミサイル攻撃、エルサレムの CCTV カメラ侵害とミサイル照準調整など、具体的な事例を通じて、サイバー戦争と従来の戦争の境界線が薄れている現状を解説します。防御者が脅威モデルを拡張し、新たな防御戦略を構築する必要性についても提言します。

サプライチェーン攻撃への防御策: Chalk/Debug 侵害と Shai-Hulud ワームの対応事例から

npm パッケージの Chalk/Debug 侵害と Shai-Hulud ワームという 2 つのサプライチェーン攻撃事例を解説します。これらの攻撃は、オープンソースパッケージレジストリの信頼チェーンを悪用し、何百万ものシステムに影響を与える可能性がありました。インシデント対応の手順として、依存関係の監査、シークレットのローテーション、ビルドパイプラインの確認、Amazon Inspector による検出、SBOM の適用などを紹介します。また、AWS が OpenSSF と連携して脅威インテリジェンスを共有し、コミュニティ全体のセキュリティ向上に貢献している取り組みについても説明します。

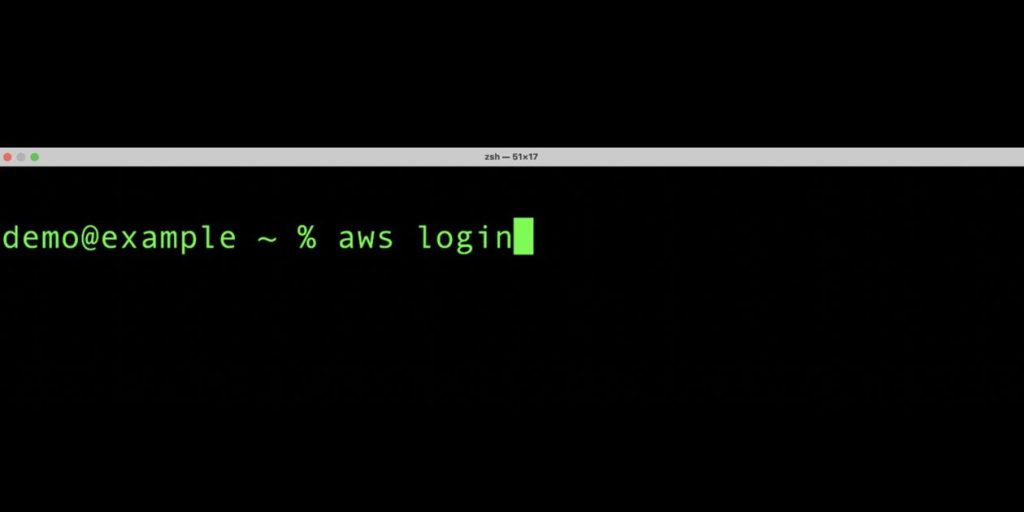

aws login で AWS への開発者アクセスをシンプルに

AWS CLI の新しい aws login コマンドを使用すると、長期アクセスキーを作成・管理することなく、AWS マネジメントコンソールと同じサインイン方法で一時的な認証情報を取得できます。IAM 認証情報やフェデレーションサインインの両方に対応し、認証情報は 15 分ごとに自動ローテーションされます。IAM ポリシーによるアクセス制御や CloudTrail でのログ記録も可能で、デフォルトでセキュアな開発環境を実現します。

Amazon Aurora DSQL の裏側:知っておくとおもしろい技術解説 Part 1 – 背景説明

本記事は 2025/11/25に投稿された Everything you don’t need to know […]