Amazon Web Services ブログ

AWS Elemental Inference でライブ動画をモバイルオーディエンス向けに変換

2026 年 2 月 24 日、AWS Elemental Inference が発表されました。このサービス […]

AI コーディングに潜む非効率性とその発見方法

AI コーディングエージェントの評価では、合格/不合格メトリクスだけでは見えない非効率性が存在します。Kiro チームは CORAL と呼ぶ適応学習システムを構築し、実際のユーザーセッションからトラジェクトリベースの分析を行っています。具体的な発見として、glob パターンの違いによるサイレント検索失敗(修正後に誤りを 99% 削減)や、cd コマンドの誤用(18% のセッションに影響)への自動修正対応などが挙げられます。このシステムにより、モデル再トレーニング不要で継続的な改善が実現されています。

Agentic AI でサプライチェーン ロジスティクスを変革

本記事は 2025/10/10 に公開された “Transform Supply Chain Lo […]

AWS Weekly Roundup: Amazon Bedrock の Claude Sonnet 4.6、Kiro in GovCloud リージョンの Kiro、新しいエージェントプラグインなど (2026 年 2 月 23 日)

2026 年 2 月 16 日週、私のチームは米国サンノゼで開催された Developer Week で大勢の […]

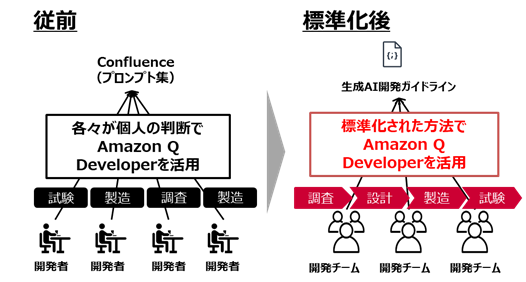

Amazon Q Developer 活用をプロジェクト全体へ拡げた取り組み

※ この投稿はお客様に寄稿いただいた記事です。 開発チームに生成AIアシスタントを導入しても、「どう使えばいい […]

週刊AWS – 2026/2/16週

Amazon EC2 がネスト仮想化をサポート、AWS Backup が AWS 上の SAP HANA に対する PrivateLink をサポート、Amazon DocumentDB 5.0 での長期サポート (LTS) の発表、AWS Glue 5.1 が大阪リージョンで利用可能、Claude Sonnet 4.6 が Amazon Bedrock で利用可能、Amazon Aurora DSQL が Kiro powers と AI エージェントスキルと統合、Amazon EC2 M8i-flex インスタンスが東京リージョンで利用可能、Amazon RDS for Oracle が Spatial パッチバンドルをサポートなど

アプリケーションを変更せずに Amazon SageMaker Catalog でデータメッシュパターンを実装する

Amazon SageMaker Catalog を使用してデータメッシュパターンを実装する方法を説明します。既存のアプリケーションやデータリポジトリを変更せずに、Amazon SageMaker Unified Studio でデータをオンボード、公開、サブスクライブする手順を紹介します。

第 5 世代 AMD EPYC プロセッサを搭載した Amazon EC2 Hpc8a インスタンスの一般提供開始

2026 年 2 月 16 日、Amazon Elastic Compute Cloud (Amazon EC […]

カスタム Amazon Nova モデル用の Amazon SageMaker Inference の発表

AWS New Summit 2025 で Amazon SageMaker AI の Amazon Nova […]

週刊生成AI with AWS – 2026/2/16 週

今回の週刊生成AI with AWSでは、BMW Group や三菱電機、メック、東芝テックなど国内外の生成 AI 事例ブログに加え、開発者向けエージェント型 IDE「Kiro」の新機能やエンタープライズ対応、セキュリティに関する最新ブログ記事をまとめてご紹介します。 サービスアップデートでは、Amazon Bedrock の強化学習ファインチューニングによるオープンウェイトモデル対応や Claude Sonnet 4.6 の提供開始、Kiro の AWS GovCloud リージョン対応など、生成 AI 活用の選択肢を広げる注目のアップデートをお届けします。