Amazon Web Services ブログ

Category: Compute

re:Invent 2025 クラウド財務管理セッション完全ガイド:参加前に押さえておきたいポイント

本投稿は、2025年 10 月 6 日に公開、11 月 3 日に更新された Your Ultimate Guide to Cloud Financial Management sessions at re:Invent 2025: Know Before You Go を翻訳したものです。

Cloud Financial Management (CFM) の学習とネットワーキングの時間を re:Invent 2025 で最大限に活用する準備はできていますか?例年通り、今年の CFM セッションを最大限に活用し、スケジュールを計画するための包括的なガイドを作成しました。今年のカタログには、ブレイクアウト、チョークトーク、ワークショップ、ビルダーズセッション、コードトークなど、さまざまな形式のコンテンツがエキサイティングに組み合わされています。

AWS Lambda が、SQS イベントソースマッピングのプロビジョニングモードでイベント処理を強化

2025 年 11 月 14 日、Amazon Simple Queue Service (Amazon SQ […]

Deep Dive: Amazon ECS マネージドインスタンスのプロビジョニングと最適化

Amazon Elastic Container Service (Amazon ECS) マネージドインスタンスは、完全マネージド型のコンピューティングオプションで、インフラストラクチャ管理のオーバーヘッドを排除しながら、Amazon Elastic Compute Cloud (Amazon EC2) の幅広い機能にアクセスできます。これには、インスタンスタイプの選択、予約済み容量へのアクセス、高度なセキュリティと監視設定の活用などの柔軟性が含まれます。ECS マネージドインスタンスは Amazon Web Service (AWS) にオペレーションを委託することでお客様の迅速な開始を支援します。総所有コストを削減し、チームがイノベーションをもたらすアプリケーションの構築に専念できるようします。

【開催報告 & 資料公開】AWS 秋の Cost Optimization 祭り 2025

「AWS 秋の Cost Optimization 祭り 2025」は、コスト最適化の最新アップデートやメソッド、生成 AI ×コスト最適化を学ぶイベントです。本ブログでは、イベント内容概要の紹介とイベントの中で各登壇者が発表した資料を公開いたします。

AWS Backup での新しい Amazon EKS サポートによる EKS クラスターのセキュア化

11 月 10 日、AWS Backup での Amazon EKS のサポートが発表され、他の Amazon […]

【寄稿】 株式会社ジャパン・インフォレックス様 : 食品業界最大の商品マスター刷新事例と、AI 時代の新たな価値創造を支えるシステムリフォーム

株式会社ジャパン・インフォレックス(以下、ジャパン・インフォレックス)は、食品業界のメーカーと卸売り等の取引先の間に立つ企業である。同社は240 万件を超える商品マスターを業界標準に基づき一元管理して提供する業界最大のデータベースセンターを保持している。このデータベースは、8,000 社超のメーカーが直接登録するデータと、大手食品卸が代行登録する共有データの 2 種類のデータで構成されている。ジャパン・インフォレックスは、食品卸売業の商品マスターセンターとして業界の標準化と合理化に貢献し、流通 BMS (流通ビジネスメッセージ標準) に準拠した共通 EDI システムで流通デジタル化の推進を担っている。本ブログではジャパン・インフォレックスが実施した商品マスター刷新事例の概要と、その中でどのように AWS が活用されているかを紹介する。

AWS for VMware: re:Invent 2025 完全ガイド

AWS の最新の AI を搭載した移行ツールとモダナイゼーションソリューションを使って、 VMware 環境を革新する方法をご紹介します。今年の re:Invent では AWS Transform や Amazon Elastic VMware Service (Amazon EVS) などの新たなブレークスルー、業界リーダーによる実践的な変革戦略、そしてデジタルトランスフォーメーションを開始するためのガイダンスが紹介されています。私たちは重要な VMware に焦点を当てたトップセッションを厳選しました。

AWS を活用した公共部門向け大規模言語モデルの構築

このブログ記事では、公共部門での活用を想定したカスタム大規模言語モデル (LLM) の開発について、科学的アプローチと定量的な成果評価を軸に、そのライフサイクル全体を解説します。

株式会社タイミー様の Amazon EKS 活用事例: Amazon EKS Auto Mode × Actions Runner Controllerで実現するGitHub Actions Self-hosted Runner基盤 〜柔軟なスケーリングとセキュリティ強化を両立〜

株式会社タイミーは、「働きたい時間」と「働いてほしい時間」をマッチングするスキマバイトサービスを提供しています。

私たちは、Amazon EKS Auto Mode (EKS Auto Mode) × Actions Runner Controller (ARC) を活用し、コスト・パフォーマンス・運用性のバランスを兼ね備えた Self-hosted Runner 基盤を構築しました。

本記事では、その背景と設計方針、導入時に直面した課題と解決への取り組み、導入によって得られた効果、そして今後の展望について紹介します。

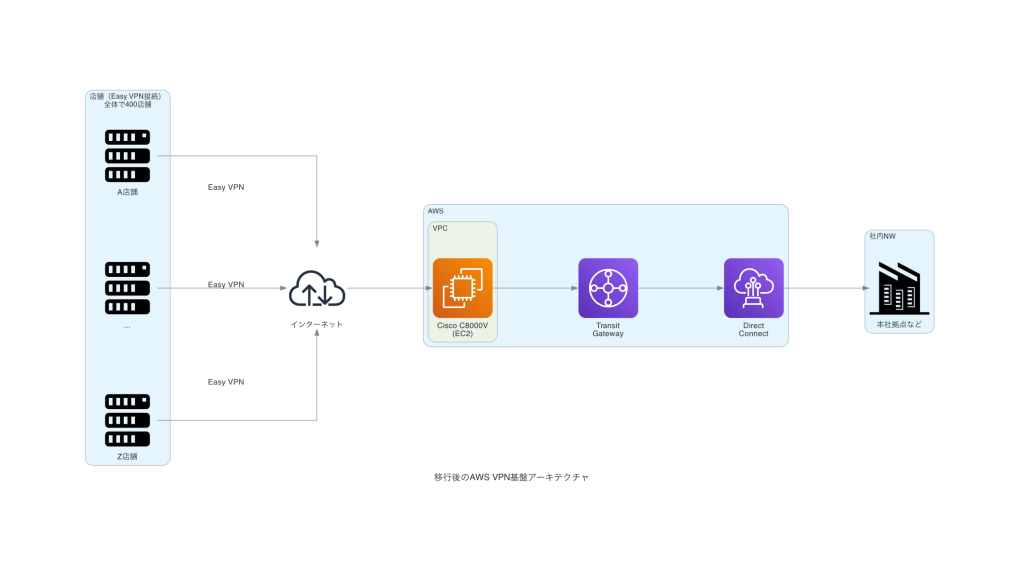

【寄稿】全国 600 店舗の VPN 基盤を AWS へ移行──サザビーリーグの挑戦と最適解

本記事は、「ファッション」「生活雑貨」「飲食」を中心とした小売業を営むサザビーリーグが全国600店舗の VPN 基盤を AWS へ移行した事例です。Cisco ASA5545 のサポート終了に伴い、AWS上に Catalyst 8000V を構築し、Transit Gateway と AWS Direct Connect を組み合わせた構成で、店舗への影響を最小限に抑えながら移行を実現しました。