Amazon Web Services ブログ

NVIDIA RTX PRO 6000 Blackwell Server Edition GPU で高速化された Amazon EC2 G7e インスタンスのご紹介

2026 年 1 月 20 日、Amazon Elastic Compute Cloud (Amazon EC […]

「行政の進化と革新のための生成AIの調達・利活用に係るガイドライン」対応 – 調達チェックシート要件へのAWSサンプル回答

デジタル庁は2025年5月27日、『行政の進化と革新のための生成AIの調達・利活用に係るガイドライン』(政府ガ […]

Amazon EKS のゼロオペレーターアクセス設計を独立した第三者機関が裏付け

Amazon EKS のゼロオペレーターアクセス設計について、独立した第三者機関である NCC Group による検証結果を発表しました。この検証により、AWS 担当者がマネージド Kubernetes コントロールプレーン内の顧客コンテンツにアクセスする技術的手段が存在しないことが確認されました。AWS Nitro System ベースのコンフィデンシャルコンピューティング、限定的な操作のみ可能な管理 API、複数者による変更承認プロセス、エンドツーエンドの暗号化により、最も厳格な規制要件やデジタル主権要件を満たすセキュリティを提供します。

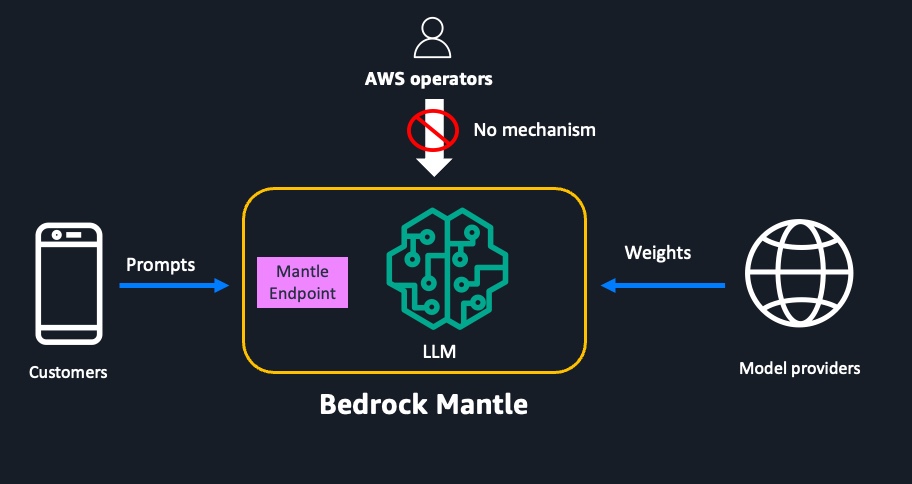

Amazon Bedrock の次世代推論エンジン Mantle におけるゼロオペレーターアクセス

AWS は生成 AI のセキュリティ基準をさらに引き上げました。お客様が機密データを扱う生成 AI アプリケーションを安心して構築できるよう、Amazon Bedrock の次世代推論エンジン Mantle では、オペレーターが顧客データにアクセスできない設計を一から構築しました。本ブログでは、AWS Nitro System で培った技術を活用し、生成 AI ワークロードに最高レベルのセキュリティを提供するゼロオペレーターアクセス設計の詳細をご紹介します。

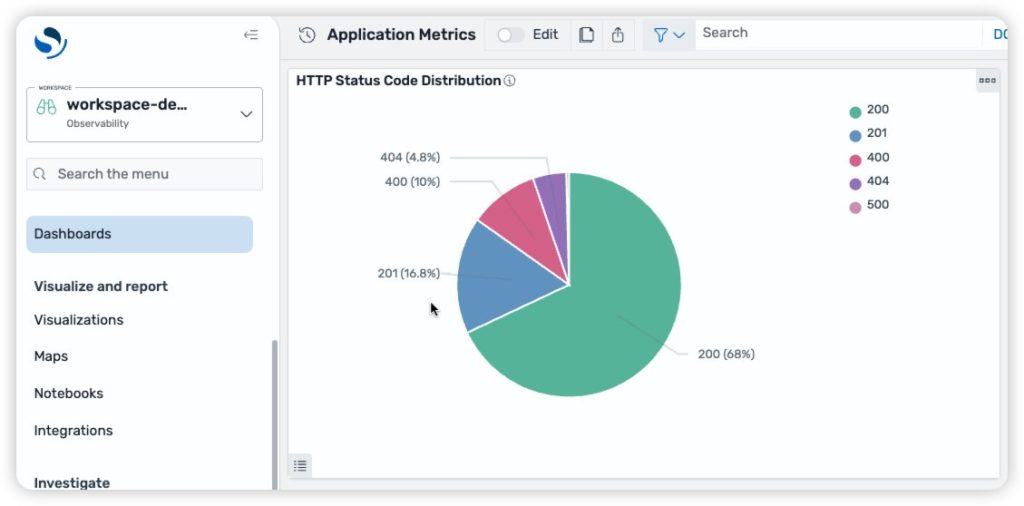

AWS CDK を使用した Amazon OpenSearch UI インフラストラクチャの IaC 管理

この記事では、AWS CDK を使用して Amazon OpenSearch UI アプリケーションをデプロイし、AWS Lambda 関数と統合してワークスペースとダッシュボードを自動的に作成する方法を説明します。Infrastructure as Code (IaC) により、環境は標準化され、バージョン管理され、デプロイ間で一貫性のある分析機能を備えた状態で起動します。

Amazon MSK Express ベースのクラスターのオンデマンドスケーリングとスケジュールスケーリング

Amazon MSK Express ブローカーのインテリジェントリバランシング機能を活用して、CloudWatch メトリクスや事前定義されたスケジュールに基づいて Kafka クラスターを動的にスケーリングするソリューションを紹介します。オンデマンドスケーリングとスケジュールスケーリングの 2 つのアプローチで、パフォーマンスを維持しながらコスト効率を最適化できます。

When data is all you need: クラウドと IoT 通信の概要

この記事は 2025 年 12 月 22 日に公開された When data is all you need: […]

CloudFront VPC オリジンで実現するマルチリージョンのアクティブ/アクティブ構成

はじめに 現代のデジタル社会において、組織はサイバーセキュリティの脅威に対する懸念を強めており、インフラストラ […]

リクルート『ホットペッパーグルメ』が Amazon OpenSearch Service で Hybrid Search を実現し検索体験を革新

株式会社リクルートは、日本国内で HR・販促事業を行う事業会社です。リクルートでは、満足度No1(*1)を誇る […]

Kiro CLI 新機能まとめ : v1.21.0 から v1.23.0

Kiro CLI は、2025 年 11 月から 12 月にかけて、v1.21.0・v1.22.0・v1.23.0 と立て続けにアップデートがリリースされました。Web 検索機能、コードインテリジェンス、サブエージェント、Plan エージェントなど、開発体験を大きく向上させる機能が追加されています。