Amazon Web Services ブログ

Category: AWS Management Console

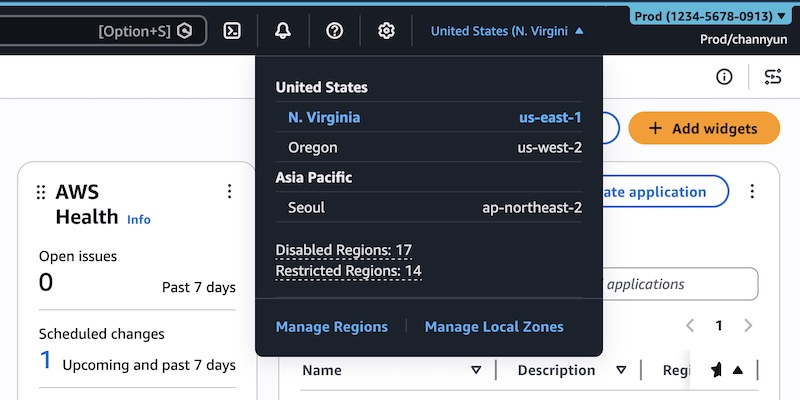

アカウントの色、リージョン、サービスの表示などの視覚的な設定を使用して AWS マネジメントコンソールのエクスペリエンスをカスタマイズ

2025 年 8 月に、AWS User Experience Customization (UXC) 機能を […]

AWS Weekly Roundup: Amazon Bedrock の Claude Opus 4.6、AWS ビルダー ID による Apple でのサインインなど (2026 年 2 月 9 日)

2026 年 2 月 2 日週に行われた注目のリリースとアップデートをご紹介します。これらはすべて、AWS で […]

AWS を活用した公共部門向けデータ配信

組織が情報に基づいた意思決定を行い、イノベーションを促進するためには、データの共有が不可欠です。 アマゾン ウェブ サービス (AWS) は、大規模なデータを安全に配信するためのさまざまなツールとサービスを提供しています。 公共の利益のためにオープンデータの公開、ビジネス目的でのプライベートデータセットの収益化、さらには社内での協業などの用途で、AWS は必要なインフラストラクチャとサポートを提供します。詳細については、この投稿をお読みください。

AWS コンソールを解き放つ:Amazon Q Developer によるエラー診断

開発者や IT 運用者、場合によってはサイト信頼性エンジニア(SRE)は、インフラストラクチャとアプリケーションのデプロイと運用、そしてインシデントへの効果的かつタイムリーな対応と解決を担当しています。効果的なインシデント管理には、迅速な診断、根本原因の分析、そして是正措置の実施が必要です。分散環境に複数のリソースがデプロイされている現代のシステムにおいて、根本原因の診断は困難な場合があります。生成 AI を活用したアシスタントである Amazon Q Developer は、 AWS マネジメントコンソールで表示されたエラーを診断することで、このインシデント管理のプロセスの簡素化を支援できます。

AWS Weekly Roundup: 新しい AWS メキシコ (中部) リージョン、複数の AWS アカウントへの同時サインインなど (2025 年 1 月 20 日)

オランダの私が住んでいる地域ではまだまだ冬が続いており、まれに顔をのぞかせる太陽の光はまたとない贈り物になりま […]

AWS マネジメントコンソールのビジュアルアップデートのお知らせ (プレビュー)

11 月 21 日、AWS マネジメントコンソールのプレビュー版のビジュアルアップデートを発表しました。このア […]

Amazon CodeWhisperer を使用してクラウドの知識を深める

Amazon CodeWhisperer は人工知能 (AI) を活用した革新的な生産性ツールで、開発者の生産性を向上させ、クラウドの学習を加速できます。Amazon CodeWhisperer は機械学習 (ML) を利用して、統合開発環境 (IDE) でインテリジェントなコード提案を行います。

Amazon EC2 に Java 版 Minecraft サーバーをセットアップ

本記事では、個人用の Java 版 Minecraft サーバーを AWS 上にデプロイする方法をご紹介します。サーバーを AWS にホストすることで、自宅サーバーを使用した際に伴う、一般的なネットワーク上の課題やセキュリティ上の懸念を解消することができます。また、仮想マシンを制御できるため、任意の MOD やプラグインを構成することができます。今回は、Amazon Elastic Compute Cloud(EC2) を使用して、友人と一緒に使用できる Minecraft サーバーを稼働させます。本記事で、コストの最適化についての説明は省きますが、サーバーのコストを削減する方法はたくさんあります。

AWS マネジメントコンソールの新しい myApplications により、アプリケーションリソースの管理が簡単になりました

11月30日、アプリケーション運用をサポートする myApplications の一般提供についてお知らせしま […]

AWS re:Invent 2023 直前セッションガイド AWS マネジメントコンソール

今年は新たにAWS カスタマーエクスペリエンスチームが re: Invent 体験の向上に役立つヒントや、AW […]