Amazon Web Services ブログ

Category: Security, Identity, & Compliance

AWS Transfer Family でポスト量子ハイブリッド SFTP ファイル転送を実現

本ブログでは、SSH プロトコルにおけるポスト量子ハイブリッド鍵交換の重要性と、AWS Transfer Family の SFTP でこれを利用する方法を紹介します。将来の量子コンピュータによる暗号解読リスクや harvest-now-decrypt-later の脅威に備え、ECDH と Kyber を組み合わせたハイブリッド方式を解説し、OQS OpenSSH や wolfSSH クライアントを使ったテスト手順、FIPS 準拠の考慮事項についても説明します。

AWS Weekly Roundup: Amazon Bedrock の Claude Opus 4.6、AWS ビルダー ID による Apple でのサインインなど (2026 年 2 月 9 日)

2026 年 2 月 2 日週に行われた注目のリリースとアップデートをご紹介します。これらはすべて、AWS で […]

【寄稿】SIEMからデータ基盤へ – 三井物産デジタルアセットマネジメントのAWS Security Lake活用事例

こんにちは。ソリューションアーキテクトの松本 敢大です。三井物産デジタル・アセットマネジメント株式会社(以下、 […]

ポスト量子 TLS を Python で実装・検証する方法

このブログでは、Python アプリケーションでポスト量子 TLS をテストする方法を紹介します。OpenSSL 3.5 をインストールした Dockerfile を使用して、boto3、requests、Python の socket/ssl モジュールによるポスト量子ハイブリッド TLS 接続をテストする手順を解説します。また、Wireshark を使用した TLS ハンドシェイクの確認方法も説明し、ポスト量子ハイブリッド TLS 移行に備えたネットワーク検証の開始を支援します。

AWS KMS、ACM、Secrets Manager で ML-KEM ポスト量子 TLS をサポート開始

AWS Key Management Service (AWS KMS)、AWS Certificate Manager、AWS Secrets Manager で ML-KEM ベースのハイブリッドポスト量子鍵合意のサポートが開始されました。量子コンピューティングの進歩による「harvest now, decrypt later (今収集して、後で復号)」攻撃の脅威に備え、TLS 接続のセキュリティを強化します。AWS SDK for Java v2 でのベンチマーク結果では、TLS 接続の再利用を有効にした場合、パフォーマンスへの影響はわずか 0.05% にとどまります。CRYSTALS-Kyber から ML-KEM への移行方法と、今後の AWS 全体でのポスト量子暗号展開計画について解説します。

ポスト量子暗号への移行におけるセキュアな TLS 接続の仕組みとクライアント設定ガイド

AWS はポスト量子暗号への移行を進めており、TLS 1.3 などのプロトコルにポスト量子ハイブリッドキー交換を導入しています。このブログでは、AWS の責任共有モデルにおけるお客様の役割と、耐量子アルゴリズムを有効にする方法を解説します。AWS サービスは、クライアントが耐量子アルゴリズムのサポートをアドバタイズしている場合、多少の遅延が発生してもポスト量子ハイブリッドキー交換を優先します。AWS Key Management Service (AWS KMS)、AWS Certificate Manager、AWS Secrets Manager、AWS Transfer Family での具体的な検証方法も紹介します。

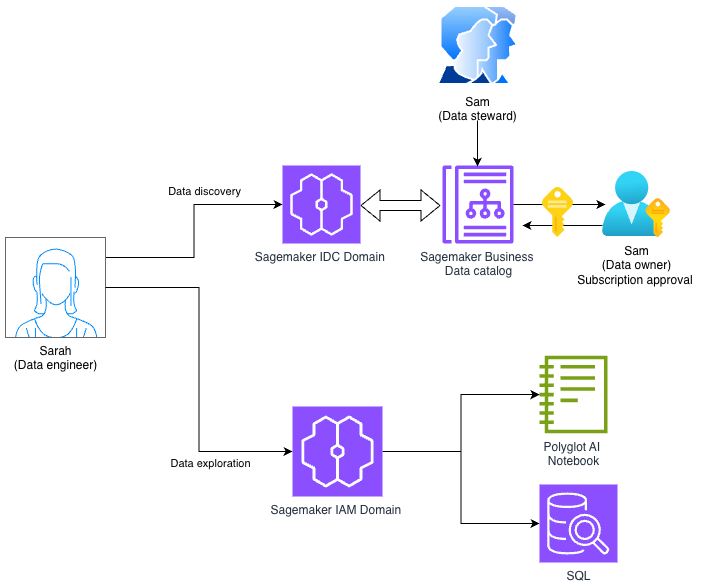

Amazon SageMaker Unified Studio の Identity Center (IDC) ベースドメインと IAM ベースドメインを併用する

Amazon SageMaker Unified Studio で、IDC ベースドメインと IAM ベースドメインの 2 種類のドメイン構成が利用可能になりました。本記事では、IAM ロールの再利用と属性ベースのアクセス制御 (ABAC) を使って、IDC ベースドメインの既存のガバナンスフレームワークを維持しながら、IAM ベースドメインの最新開発ツールを活用する方法を紹介します。

Amazon、Nova モデル強化に向けプライベート AI バグバウンティプログラムを開始

Amazon は、Amazon Nova 基盤モデルを含む AI モデルおよびアプリケーションを対象としたプライベート AI バグバウンティプログラムを開始しました。このプログラムでは、セキュリティ研究者やパートナー大学の専門家と連携し、プロンプトインジェクションやジェイルブレイク、CBRN 関連の脅威の検出など重要な領域でモデルをテストします。参加者は有効な脆弱性の報告に対して 200 ドル から 25,000 ドル の報奨金を獲得でき、次世代の AI セキュリティ研究者の育成も目指しています。

AI を活用したゲーム制作: 静的なコンセプトからインタラクティブなプロトタイプへ

AI を活用することで、ゲーム開発の初期段階でコンセプトをインタラクティブにし、数分でプレイ可能なプロトタイプを作成できます。AWS re:Invent 2025 で紹介する Agentic Arcade は、マルチエージェントオーケストレーション、プログラマティックアセット生成、セマンティック検索を組み合わせ、開発サイクルの早い段階で創造的な方向性を探索し検証する方法を示します。

AWS PrivateLink を用いた AWS サービスに対するクロスリージョンプライベート接続のご紹介

本稿は、2025 年 11 月 19 日に Networking & Content Delivery […]